Mọi người đều sử dụng wifi. Đó là một thực tế của cuộc sống hiện đại, nhưng nó đi kèm với một số nguy cơ bảo mật nghiêm trọng. Mạng không dây gia đình có thể là kết nối Internet không an toàn nhất. Bạn có thể bị tấn công từ Internet và thậm chí ngay từ hàng xóm của bạn.

Mặc dù không có biện pháp bảo mật nào là hoàn hảo, nhưng có một số bước đơn giản mà bạn có thể thực hiện để nâng cao tính bảo mật của mạng không dây gia đình và làm cho kẻ tấn công khó truy cập hơn.

- 4 bước thiết lập mạng không dây gia đình

- Làm thế nào để biết ai đang "dùng chùa" Wifi nhà bạn hay không?

Mẹo đơn giản để bảo mật router và mạng WiFi chỉ trong vài phút

- Luôn truy cập bảng điều khiển admin bằng Ethernet

- Thay đổi tên mạng (SSID)

- Thay đổi tên người dùng và mật khẩu

- Thay đổi địa chỉ IP mặc định của router

- Sử dụng mã hóa mạnh

- Chọn mật khẩu mạnh

- Thay đổi mật khẩu WiFi

- Thiết lập cài đặt DHCP Reservation (địa chỉ IP tĩnh)

- Vô hiệu hoá mạng khách

- Bật tường lửa

- Sử dụng VPN

- Tắt WPS

- Quản lý firmware của bộ định tuyến

- Tắt quản lý từ xa/dịch vụ không cần thiết

- Lọc địa chỉ MAC

Luôn truy cập bảng điều khiển admin bằng Ethernet

Đăng nhập vào bảng điều khiển admin của router chỉ đơn giản là mở trình duyệt web, nhập địa chỉ IP (hoặc đôi khi là URL), rồi đến tên người dùng và mật khẩu admin router. Mọi thứ đều ổn, miễn là bạn không làm như vậy trên một kết nối không dây.

Khi đăng nhập vào bảng quản trị admin qua mạng không dây, những thông tin đăng nhập đó sẽ được gửi qua mạng và có khả năng bị chặn giữa chừng. Nếu bạn chỉ đăng nhập khi được kết nối bằng Ethernet, bạn có thể loại bỏ rủi ro này.

Trên thực tế, bạn nên vô hiệu hóa hoàn toàn quyền truy cập từ xa và yêu cầu kết nối có dây để điều chỉnh mọi thứ. Bằng cách này, ngay cả khi tin tặc can thiệp vào kết nối không dây và phá vỡ mật khẩu của bạn, chúng cũng không thể thay đổi bất cứ điều gì.

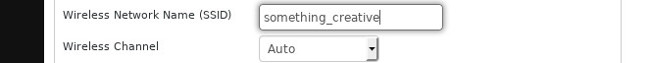

Thay đổi tên mạng (SSID)

Đây là một biện pháp rất đơn giản, thay đổi tên mạng mặc định. Kẻ tấn công biết tên mặc định mà các nhà sản xuất bộ định tuyến (router) và ISP sử dụng. Nếu họ có thể tìm ra loại bộ định tuyến bạn đang sử dụng chỉ bằng cách nhìn vào tên mạng của bạn và có thể tấn công vào chính xác bộ định tuyến dễ dàng hơn nhiều. Nó tiết kiệm cho họ cả thời gian và công sức.

Thêm vào đó, loại thông tin này mở ra “cánh cửa” cho những cuộc tấn công tinh vi hơn, tấn công firmware cụ thể của bộ định tuyến. Kẻ tấn công có thể khai thác trực tiếp firmware và có khả năng tiếp cận nhiều hơn và một cách kín đáo hơn nếu họ chỉ tìm ra mật khẩu của bạn.

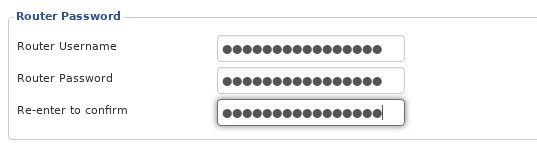

Thay đổi tên người dùng và mật khẩu

Cũng tương tự như cách bảo mật ở trên, bạn cần thay đổi tên người dùng và mật khẩu của người dùng quản trị mạng.

Những kẻ tấn công biết được tên và mật khẩu mặc định và họ sẽ thử những thứ đó trước. Đừng nghĩ rằng bạn thông minh chỉ bằng cách thay đổi mật khẩu hoặc thay đổi một ký tự. Kẻ tấn công có một công cụ có thể kiểm tra hàng nghìn cách kết hợp mật khẩu và tên người dùng một cách nhanh chóng.

Thay đổi tên người dùng quản trị thành một cái gì đó hơi khó đoán. Mật khẩu phải là một cụm mật mã. Điều đó có nghĩa là nó phải là một cụm từ chứa ít nhất một hoặc nhiều từ không có nghĩa. Ngoài ra bạn cũng nên sử dụng chữ viết hoa, số, và một vài ký tự đặc biệt.

Thay đổi địa chỉ IP mặc định của router

Vì lý do bảo mật, tốt nhất bạn nên thay đổi IP mặc định của router (địa chỉ IP bạn nhập vào trình duyệt của mình để kết nối với router), giúp nó có khả năng chống theo dõi tốt hơn.

1. Trong khi đăng nhập với quyền admin, hãy tìm tùy chọn Network Configuration hoặc thứ gì đó tương tự.

2. Thay đổi một hoặc cả hai số cuối cùng của địa chỉ IP trong trường LAN IP Address. Ví dụ: bạn có thể thay đổi IP mặc định là 192.168.200.01 trên router của mình thành 192.168.200.36 (địa chỉ IP thực trên router của bạn sẽ khác).

3. Nhấp vào Apply hoặc Save và đợi router của bạn khởi động lại.

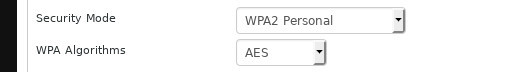

Sử dụng mã hóa mạnh

Mã hóa là một tính năng bắt buộc phải sử dụng trên tất cả các router. Bỏ qua việc sử dụng mã hóa cũng giống như để tất cả các cửa ra vào và cửa sổ trong nhà luôn mở. Mọi thứ bạn nói hoặc làm đều có thể được nhìn và nghe thấy bởi bất cứ ai.

Nếu bạn không sử dụng mã hóa cho mạng không dây của mình thì bạn đã phạm một sai lầm lớn. Trên thực tế, nếu bạn đang sử dụng mã hóa, bạn vẫn có thể mắc lỗi. Không phải tất cả mã hóa được tạo ra đều như nhau. Đảm bảo bạn đã chọn đúng cài đặt.

Nghiêm túc thì chỉ mất khoảng 30 giây để kích hoạt mã hóa trong cài đặt router. Và khi làm như vậy, hãy đảm bảo bạn sử dụng chế độ WPA2 nếu nó có sẵn, hoặc không thì hãy sử dụng WPA Personal. Dù thế nào đi nữa cũng đừng sử dụng mã hóa WEP, vì nó yếu và dễ bị bẻ khóa.

Chọn "WPA2 Personal" cho mạng của bạn. Sẽ rất tốt nếu bạn có thể thiết lập phiên bản doanh nghiệp, nhưng nó thực sự không dễ dàng trừ khi bạn đã có một số kinh nghiệm với nó.

Đối với thuật toán mã hóa, chọn AES, không dùng TKIP. AES cung cấp mã hóa mạnh mẽ hơn và rất khó khai thác. TKIP chỉ được chọn như là một lựa chọn để tương thích ngược, và nếu bạn thực sự cần TKIP, hãy cập nhật thiết bị của bạn.

Chọn mật khẩu mạnh

Mật khẩu mà bạn sử dụng để đăng nhập vào mạng cũng cần phải mạnh và nó cần phải khác với mật khẩu dành cho tài khoản quản trị viên. Chọn mật khẩu dài, bao gồm ít nhất một từ ít được dùng, số và các ký tự đặc biệt. Mật khẩu của bạn phải dài ít nhất mười lăm ký tự.

Thay đổi mật khẩu WiFi

Ngay cả khi mật khẩu Wi-Fi của bạn cực kỳ mạnh, bạn cần phải thay đổi nó. Giống như bất kỳ mật khẩu nào, bạn nên thường xuyên thay đổi những cụm từ mới. Điều đó không có nghĩa là bạn cần phải thay đổi mật khẩu của mình mỗi ngày, nhưng cứ vài tháng một lần là một ý tưởng không tồi.

Thiết lập cài đặt DHCP Reservation (địa chỉ IP tĩnh)

Đối với hầu hết các mạng, router có thể được giữ ở cài đặt DHCP mặc định. Điều này có nghĩa là router sẽ tự động cung cấp địa chỉ IP cho các client được kết nối với mạng , do đó, bạn loại bỏ bớt được công việc quản lý IP.

Nếu bạn dự định kết nối máy chủ hoặc bất kỳ thiết bị nào bạn có thể truy cập từ bên ngoài mạng của mình, tùy chọn tốt nhất là cấu hình cài đặt DHCP Reservation. Điều này đơn giản có nghĩa là bạn đang nói với router rằng một thiết bị cụ thể luôn sử dụng địa chỉ IP tĩnh cụ thể, địa chỉ này được dành riêng cho nó.

Ví dụ, địa chỉ IP của router có thể là 192.168.1.1. Vì vậy, bạn có thể cung cấp cho email server của mình một địa chỉ IP là 192.168.1.2. Bạn cũng có thể cung cấp cho thiết bị thứ ba, chẳng hạn như web server, địa chỉ IP là 192.168.1.3, v.v...

Vô hiệu hoá mạng khách

Mạng khách có thể là một con dao hai lưỡi. Đảm bảo chắc chắn, khách của bạn không đăng nhập và truy cập vào toàn bộ mạng của bạn, và họ không sử dụng mật khẩu của bạn. Tuy nhiên, nếu mạng khách không có mật khẩu, bạn vẫn đang mở rộng cho bất cứ ai muốn kết nối. Về cơ bản, bạn đang cho kẻ tấn công có cơ hội truy cập vào mạng của bạn.

Ngoại lệ duy nhất ở đây là nếu bạn có thể tạo một mật khẩu riêng dành cho mạng khách. Nếu mạng khách của bạn có cùng cấp độ bảo mật như mạng chính thì không sao. Nếu không, vô hiệu hóa nó và nếu bạn không tin tưởng khách của bạn, hãy thay đổi mật khẩu khi họ rời đi.

Bật tường lửa

Không phải mọi bộ định tuyến đều có tường lửa đã được cài sẵn, nhưng nếu máy của bạn có, hãy bật nó. Tường lửa có thể đóng vai trò là hàng phòng thủ đầu tiên của bạn. Chúng được thiết kế đặc biệt để quản lý và lọc lưu lượng truy cập vào và ra khỏi mạng của bạn và có thể khóa các truy cập thông qua các cổng không được sử dụng.

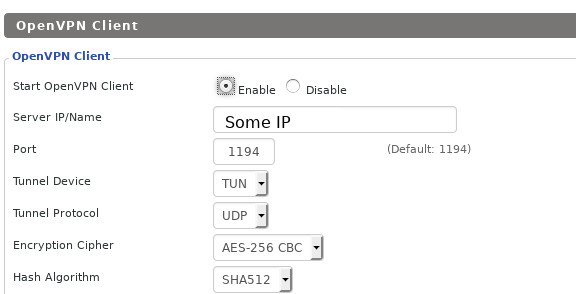

Sử dụng VPN

Bạn sẽ không ngăn những người hàng xóm của bạn xâm nhập vào mạng của bạn bằng VPN, nhưng bạn có thể ngăn chặn các cuộc tấn công từ bên ngoài khu vực gần nhất theo cách đó.

Khi sử dụng VPN, đầu tiên hãy kết nối với máy chủ VPN, sau đó kết nối với Internet bên ngoài. Tất cả lưu lượng truy cập đều đến từ VPN, bao gồm bất kỳ thông tin nào về mạng máy tính nội bộ của bạn bởi vì VPN tạo các mạng nội bộ ảo. Trong khi kết nối với chúng, máy tính của bạn ở trên cả mạng nội bộ vật lý và mạng ảo. Internet chỉ có thể nhìn thấy mạng ảo.

VPN có thêm lợi ích từ việc ẩn danh một phần lưu lượng truy cập của bạn. Một VPN sẽ không làm bạn hoàn toàn vô danh trên mạng, nhưng nó chắc chắn sẽ giúp ích.

Tắt WPS

WPS là viết tắt của Wifi Protected Setup. Đây là một hệ thống kết nối với mạng wifi đã được mã hóa mà không cần nhập mật khẩu. Có một số điểm khác biệt, nhưng tất cả đều tương đối giống nhau.

Mặc dù về lý thuyết WPS có thể hoạt động tốt nhưng thực tế nó không thực sự tốt như vậy. WPS có thể gây ra một số lỗ hổng bảo mật. Nó được bật theo mặc định trên hầu hết các bộ định tuyến. Nếu bạn cảm thấy không cần WPS, có thể vô hiệu hoá nó và đóng những lỗ hổng bảo mật này.

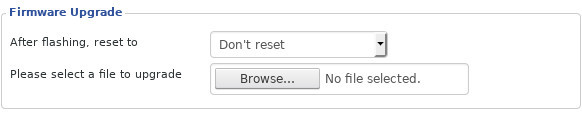

Quản lý firmware của bộ định tuyến

Giống như máy tính, bộ định tuyến có một hệ điều hành. Tuy nhiên, nó không tự động cập nhật các bản cập nhật bảo mật như máy tính, do vậy bạn cần phải tự cập nhật nó. Một số bộ định tuyến có thể tải bản cập nhật firmware từ Internet. Đối với những bộ định tuyến khác, bạn phải tự tải chúng xuống và tải lên bộ định tuyến từ máy tính của bạn.

Giống như với máy tính, bản cập nhật thường bao gồm các bản sửa lỗi bảo mật quan trọng. Nếu bạn không cập nhật, những kẻ tấn công sẽ lợi dụng những lỗi bảo mật này để tấn công bạn. Bạn không cần phải làm điều này thường xuyên, chỉ cần kiểm tra cập nhật hàng tháng hoặc lâu hơn.

Nếu có một chút kiến thức về công nghệ, bạn có thể xem xét sử dụng firmware bộ định tuyến nguồn mở tùy chỉnh. Có một vài công cụ thực sự tuyệt vời mà bạn có thể tải lên bộ định tuyến của mình và nó thường được cập nhật nhanh và nhiều tính năng hơn. Nếu chưa bao giờ làm điều này trước đây, hãy cẩn thận vì bạn có thể phá hủy bộ định tuyến.

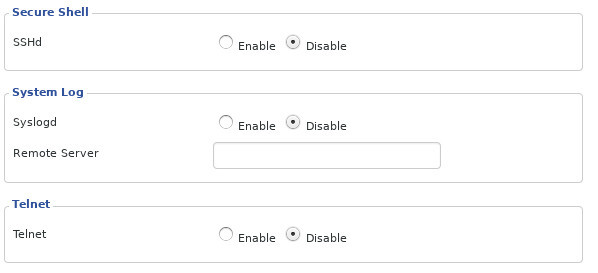

Tắt quản lý từ xa/dịch vụ không cần thiết

Nhiều bộ định tuyến có các dịch vụ quản lý từ xa. Trong một số bộ định tuyến, các dịch vụ này được kích hoạt mặc định. Đừng nhầm lẫn ở đây. Đây không phải là giao diện web mà bạn sử dụng để quản lý bộ định tuyến từ bên trong mạng, các dịch vụ từ xa cho phép bạn quản lý nó từ bên ngoài. Điều đó có nghĩa là kẻ tấn công từ Internet mở có thể truy cập vào giao diện quản lý bộ định tuyến của bạn. Không có nhiều lý do thực tế tại sao bạn cần phải quản lý bộ định tuyến của mình từ bên ngoài mạng, vì vậy bạn sẽ không bỏ lỡ nhiều thứ nếu tắt dịch vụ nguy hiểm tiềm ẩn này.

Có những dịch vụ khác mà bộ định tuyến đi kèm với nó là không cần thiết. Ví dụ, một số bộ định tuyến đi kèm với SSH hoặc Telnet được kích hoạt theo mặc định. Không có lý do gì cả, đặc biệt là vì bạn có thể sử dụng giao diện web của bộ định tuyến. Một số bộ định tuyến thậm chí có FTP và Samba được bật theo mặc định để chia sẻ tệp. Cả hai đều có thể khiến kẻ tấn công mạng dễ dàng hơn. Nếu bạn có chúng, hãy tắt chúng đi.

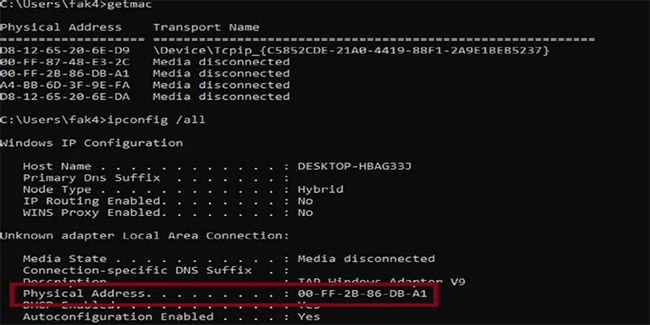

Lọc địa chỉ MAC

Tất cả các thiết bị đều có một địa chỉ MAC (Media Access Control) duy nhất, được sử dụng để giao tiếp với một phân đoạn mạng.

Bằng cách lọc địa chỉ MAC của từng thiết bị, bạn có thể tăng cường bảo mật cho mạng của mình. Bạn có thể thực hiện việc này bằng cách thêm địa chỉ MAC cho tất cả các thiết bị của mình vào tùy chọn router không dây, đảm bảo rằng chỉ những thiết bị đã được lọc mới có thể tạo kết nối với mạng.

Bạn thường có thể tìm thấy địa chỉ MAC trong menu Network Settings trên thiết bị của mình hoặc bằng cách đi tới Command Prompt, nhập "getmac" và nhấn Enter. Kết quả nhận được sẽ tương tự như sau:

1. Trong khi đăng nhập vào router, hãy tìm tùy chọn MAC Filtering và nhấp vào nó. Tùy chọn MAC Filtering có thể được liệt kê dưới dạng MAC Filter, Network Filter, Network Access, Access Control hoặc một cái gì đó tương tự. Nó có thể nằm trong menu Wireless, Security hoặc Advanced.

2. Nhấp vào tùy chọn để thêm MAC Filter mới. Nút rất có thể sẽ là biểu tượng có nội dung "Add" hoặc dấu cộng (+) hoặc một cái gì đó tương tự.

3. Nhập địa chỉ MAC của từng thiết bị trong mạng mà bạn muốn lọc ra.

Nếu bạn quan tâm đến chủ đề bảo mật hoặc bạn đã đọc một bài báo như thế này trước đây, bạn có thể tự hỏi tại sao một số điều không được nhắc đến. Một câu hỏi hay! Địa chỉ IP tĩnh, lọc MAC và ẩn SSID đều bị bỏ qua vì chúng đã được chứng minh là không hoạt động. Chắc chắn, bạn có thể ngăn cản một số can thiệp ở mức độ nhẹ, nhưng đối với các công cụ đúng, không có thủ thuật nào trong số này có hiệu quả. Bạn nên đầu tư thời gian và nỗ lực của mình khi nó đạt được kết quả như mã hóa và đặt mật khẩu mạnh.

Hãy thông minh và cố gắng hết sức để đảm bảo rằng bộ định tuyến của bạn đang bảo vệ bạn.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Hệ thống

Hệ thống  Windows 11

Windows 11  Windows 10

Windows 10  Windows 7

Windows 7  Windows 8

Windows 8  Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Hàm Excel

Hàm Excel  Cuộc sống

Cuộc sống  Khoa học

Khoa học