Tấn công từ chối dịch vụ DoS và DDoS là gì? Tác hại của chúng ra sao?

Có thể bạn đã từng nghe nhiều về DoS, DDoS hay tấn công từ chối dịch vụ và cũng có thể đã từng là nạn nhân của kiểu tấn công này. Vậy DoS, DDoS là gì, dấu hiệu nào để nhận biết DoS, DDoS và tác hại của chúng ra sao? Trong bài viết này, Quantrimang.com sẽ cùng bạn tìm hiểu về kiểu tấn công kinh điển này, cũng như đưa ra cho bạn một số việc cần làm nếu nghi ngờ dịch vụ của mình đang bị DDoS, rồi cách kiểm tra, phòng tránh DDoS đang được áp dụng tại các trung tâm dữ liệu.

Tìm hiểu về DoS và DDoS

- DoS là gì?

- DDoS là gì?

- Sự khác biệt giữa tấn công DoS và DDoS

- Tác hại của DoS và DDoS

- Các kiểu tấn công từ chối dịch vụ phổ biến hiện nay

- Làm thế nào để tránh bị tấn công từ chối dịch vụ?

- Nhận biết các cuộc tấn công Dos và DDos

- Nên làm gì nếu bạn nghĩ mình đang bị tấn công từ chối dịch vụ?

- Công tác kiểm tra và chuẩn bị trong ứng phó với DDoS tại các trung tâm dữ liệu

DoS là gì?

DoS tên đầy đủ tiếng Anh là Denial of Service, dịch ra tiếng Việt là từ chối dịch vụ. Tấn công từ chối dịch vụ DoS là cuộc tấn công nhằm làm sập một máy chủ hoặc mạng, khiến người dùng khác không thể truy cập vào máy chủ/mạng đó. Kẻ tấn công thực hiện điều này bằng cách "tuồn" ồ ạt traffic hoặc gửi thông tin có thể kích hoạt sự cố đến máy chủ, hệ thống hoặc mạng mục tiêu, từ đó khiến người dùng hợp pháp (nhân viên, thành viên, chủ tài khoản) không thể truy cập dịch vụ, tài nguyên họ mong đợi.

Nạn nhân của tấn công DoS thường là máy chủ web của các tổ chức cao cấp như ngân hàng, doanh nghiệp thương mại, công ty truyền thông, các trang báo, mạng xã hội...

Ví dụ, khi bạn nhập vào URL của một website vào trình duyệt, lúc đó bạn đang gửi một yêu cầu đến máy chủ của trang này để xem. Máy chủ chỉ có thể xử lý một số yêu cầu nhất định trong một khoảng thời gian, vì vậy nếu kẻ tấn công gửi ồ ạt nhiều yêu cầu đến máy chủ sẽ làm nó bị quá tải và yêu cầu của bạn không được xử lý. Đây là kiểu “từ chối dịch vụ” vì nó làm cho bạn không thể truy cập đến trang đó.

Kẻ tấn công có thể sử dụng thư rác để thực hiện các tấn công tương tự trên tài khoản email của bạn. Dù bạn có một tài khoản email của công ty hay dùng dịch vụ miễn phí như Gmail thì vẫn bị giới hạn số lượng dữ liệu trong tài khoản. Bằng cách gửi nhiều email đến tài khoản của bạn, kẻ tấn công có thể làm đầy hòm thư đến và ngăn chặn bạn nhận được các mail khác.

DDoS là gì?

DDoS (Distributed Denial of Service), nghĩa tiếng Việt là từ chối dịch vụ phân tán. Tấn công DDoS là nỗ lực làm sập một dịch vụ trực tuyến bằng cách làm tràn ngập nó với traffic từ nhiều nguồn.

Khi DDoS, kẻ tấn công có thể sử dụng máy tính của bạn để tấn công vào các máy tính khác. Bằng cách lợi dụng những lỗ hổng về bảo mật cũng như sự không hiểu biết, kẻ này có thể giành quyền điều khiển máy tính của bạn. Sau đó chúng sử dụng máy tính của bạn để gửi số lượng lớn dữ liệu đến một website hoặc gửi thư rác đến địa chỉ email nào đó. Đây là kiểu tấn công phân tán vì kẻ tấn công sử dụng nhiều máy tính, bao gồm có cả máy tính của bạn để thực hiện tấn công Dos.

Mặc dù DDoS cung cấp một chế độ tấn công ít phức tạp hơn các dạng tấn công mạng khác, nhưng chúng đang ngày càng mạnh mẽ và tinh vi hơn. Có ba loại tấn công cơ bản:

- Volume-based: Sử dụng lưu lượng truy cập cao để làm tràn ngập băng thông mạng

- Protocol: Tập trung vào việc khai thác các tài nguyên máy chủ

- Application: Tập trung vào các ứng dụng web và được xem là loại tấn công tinh vi và nghiêm trọng nhất

Các cuộc tấn công DDoS được thực hiện với mạng các máy kết nối Internet.

Các mạng này bao gồm máy tính và những thiết bị khác (chẳng hạn như thiết bị IoT) đã bị nhiễm phần mềm độc hại, cho phép kẻ tấn công điều khiển chúng từ xa. Các thiết bị riêng lẻ này được gọi là bot (hoặc zombie) và một nhóm bot được gọi là botnet. Khi mạng botnet đã được thiết lập, kẻ tấn công có thể chỉ đạo một cuộc tấn công bằng cách gửi các hướng dẫn từ xa đến từng bot.

Khi máy chủ hoặc mạng của nạn nhân bị botnet nhắm mục tiêu, mỗi bot sẽ gửi yêu cầu đến địa chỉ IP của mục tiêu, có khả năng khiến máy chủ hoặc mạng bị quá tải, dẫn đến việc từ chối dịch vụ đối với lưu lượng truy cập bình thường. Bởi vì mỗi bot là một thiết bị Internet hợp pháp, việc tách lưu lượng tấn công khỏi lưu lượng truy cập thông thường sẽ rất khó khăn.

Triệu chứng rõ ràng nhất của cuộc tấn công DDoS là một trang web hoặc dịch vụ đột nhiên trở nên chậm chạp hoặc không khả dụng. Nhưng vì một số nguyên nhân - lưu lượng truy cập tăng đột biến như vậy - có thể tạo ra các vấn đề về hiệu suất tương tự, nên thường cần phải điều tra thêm. Các công cụ phân tích lưu lượng có thể giúp bạn phát hiện một số dấu hiệu đáng chú ý sau của cuộc tấn công DDoS:

- Lượng lưu lượng truy cập đáng ngờ bắt nguồn từ một địa chỉ IP hoặc dải IP

- Một lượng lớn lưu lượng truy cập từ những người dùng chia sẻ một profile hành vi, chẳng hạn như loại thiết bị, vị trí địa lý hoặc phiên bản trình duyệt web

- Sự gia tăng không giải thích được về yêu cầu đối với một trang hoặc điểm cuối

- Các mẫu lưu lượng truy cập kỳ lạ chẳng hạn như tăng đột biến vào các giờ cụ thể trong ngày hoặc có vẻ không tự nhiên (ví dụ, tăng đột biến cứ sau 10 phút)

- Có những dấu hiệu khác, cụ thể hơn của cuộc tấn công DDoS có thể khác nhau tùy thuộc vào loại tấn công.

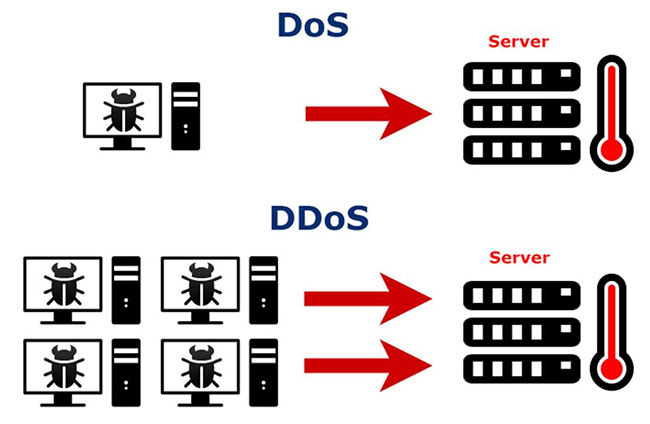

Sự khác biệt giữa tấn công DoS và DDoS

Tóm lại, tấn công DoS nghĩa là một máy tính gửi một lượng lớn lưu lượng truy cập đến máy tính của nạn nhân và đánh "sập" nó. Tấn công DoS là một cuộc tấn công trực tuyến được sử dụng để làm cho trang web không khả dụng với người dùng, khi được thực hiện trên một trang web. Cuộc tấn công này làm cho máy chủ của một trang web được kết nối với Internet "sập" bằng cách gửi một lượng lớn lưu lượng truy cập đến nó.

Còn trong cuộc tấn công DDoS, các cuộc tấn công được thực hiện từ nhiều địa điểm khác nhau bằng cách sử dụng nhiều hệ thống.

2 kiểu tấn công này có những điểm khác biệt như sau:

| DOS | DDOS |

|---|---|

| DoS là viết tắt của Denial of service. | DDoS là viết tắt của Distributed Denial of service. |

| Trong cuộc tấn công DoS, chỉ một hệ thống nhắm mục tiêu vào hệ thống nạn nhân. | Trong DDos, nhiều hệ thống tấn công hệ thống nạn nhân. |

| PC bị nhắm mục tiêu được load từ gói dữ liệu gửi từ một vị trí duy nhất. | PC bị nhắm mục tiêu được load từ gói dữ liệu gửi từ nhiều vị trí. |

| Tấn công DoS chậm hơn so với DDoS. | Tấn công DDoS nhanh hơn tấn công DoS. |

| Có thể bị chặn dễ dàng vì chỉ sử dụng một hệ thống. | Rất khó để ngăn chặn cuộc tấn công này vì nhiều thiết bị đang gửi gói tin và tấn công từ nhiều vị trí. |

| Trong cuộc tấn công DoS, chỉ một thiết bị duy nhất được sử dụng với các công cụ tấn công DoS. | Trong cuộc tấn công DDoS, nhiều bot được sử dụng để tấn công cùng một lúc. |

| Các cuộc tấn công DoS rất dễ theo dõi. | Các cuộc tấn công DDoS rất khó theo dõi. |

| Lưu lượng truy cập trong cuộc tấn công DoS ít hơn so với DDoS. | Các cuộc tấn công DDoS cho phép kẻ tấn công gửi một lượng lớn lưu lượng truy cập đến mạng nạn nhân. |

| Các loại tấn công DoS là: 1. Tấn công tràn bộ đệm 2. Tấn công Ping of Death hoặc ICMP flood 3. Tấn công Teardrop Attack | Các loại tấn công DDoS là: 1. Tấn công Volumetric (tấn công băng thông) 2. Tấn công Fragmentation Attack (phân mảnh dữ liệu) 3. Application Layer Attack (khai thác lỗ hổng trong các ứng dụng) |

Tác hại của DoS và DDoS

Đây là những hậu quả điển hình mà DDoS và DoS gây ra:

- Hệ thống, máy chủ bị DoS sẽ sập khiến người dùng không truy cập được

- Doanh nghiệp sở hữu máy chủ, hệ thống sẽ bị mất doanh thu, chưa kể đến khoản chi phí cần phải bỏ ra để khắc phục sự cố.

- Khi mạng sập, mọi công việc yêu cầu mạng đều không thể thực hiện, làm gián đoạn công việc, ảnh hưởng đến hiệu suất công việc.

- Nếu người dùng truy cập website khi nó bị sập sẽ ảnh hưởng đến danh tiếng của công ty, nếu website sập trong thời gian dài thì có thể người dùng sẽ bỏ đi, lựa chọn dịch vụ khác thay thế.

- Đối với những vụ tấn công DDoS kỹ thuật cao có thể dẫn đến việc lấy trộm tiền bạc, dữ liệu khách hàng của công ty.

Các kiểu tấn công từ chối dịch vụ phổ biến hiện nay

SYN Flood:

SYN Flood khai thác điểm yếu trong chuỗi kết nối TCP, được gọi là bắt tay ba chiều. Máy chủ sẽ nhận được một thông điệp đồng bộ (SYN) để bắt đầu "bắt tay". Máy chủ nhận tin nhắn bằng cách gửi cờ báo nhận (ACK) tới máy lưu trữ ban đầu, sau đó đóng kết nối. Tuy nhiên, trong một SYN Flood, tin nhắn giả mạo được gửi đi và kết nối không đóng => dịch vụ sập.

UDP Flood:

User Datagram Protocol (UDP) là một giao thức mạng không session. Một UDP Flood nhắm đến các cổng ngẫu nhiên trên máy tính hoặc mạng với các gói tin UDP. Máy chủ kiểm tra ứng dụng tại các cổng đó nhưng không tìm thấy ứng dụng nào.

HTTP Flood:

HTTP Flood gần giống như các yêu cầu GET hoặc POST hợp pháp được khai thác bởi một hacker. Nó sử dụng ít băng thông hơn các loại tấn công khác nhưng nó có thể buộc máy chủ sử dụng các nguồn lực tối đa.

Ping of Death:

Ping of Death điều khiển các giao thức IP bằng cách gửi những đoạn mã độc đến một hệ thống. Đây là loại DDoS phổ biến cách đây hai thập kỷ nhưng đã không còn hiệu quả vào thời điểm hiện tại.

Smurf Attack:

Smurf Attack khai thác giao thức Internet (IP) và ICMP (Internet Control Message Protocol) sử dụng một chương trình phần mềm độc hại gọi là smurf. Nó giả mạo một địa chỉ IP và sử dụng ICMP, sau đó ping các địa chỉ IP trên một mạng nhất định.

Fraggle Attack:

Fraggle Attack sử dụng một lượng lớn lưu lượng UDP vào mạng phát sóng của router. Nó giống như một cuộc tấn công Smurf, sử dụng UDP nhiều hơn là ICMP.

Slowloris:

Slowloris cho phép kẻ tấn công sử dụng nguồn lực tối thiểu trong một cuộc tấn công và các mục tiêu trên máy chủ web. Khi đã kết nối với mục tiêu mong muốn, Slowloris giữ liên kết đó mở càng lâu càng tốt với HTTP tràn ngập. Kiểu tấn công này đã được sử dụng trong một số DDoSing kiểu hacktivist (tấn công vì mục tiêu chính trị) cao cấp, bao gồm cuộc bầu cử tổng thống Iran năm 2009. Việc giảm thiểu ảnh hưởng với loại hình tấn công này là rất khó khăn.

Application Level Attacks:

Application Level Attacks khai thác lỗ hổng trong các ứng dụng. Mục tiêu của loại tấn công này không phải là toàn bộ máy chủ, mà là các ứng dụng với những điểm yếu được biết đến.

NTP Amplification:

NTPAmplification khai thác các máy chủ NTP (Network Time Protocol), một giao thức được sử dụng để đồng bộ thời gian mạng, làm tràn ngập lưu lượng UDP. Đây là reflection attack bị khuếch đại. Trong reflection attack bất kỳ nào đều sẽ có phản hồi từ máy chủ đến IP giả mạo, khi bị khuếch đại, thì phản hồi từ máy chủ sẽ không còn tương xứng với yêu cầu ban đầu. Vì sử dụng băng thông lớn khi bị DDoS nên loại tấn công này có tính phá hoại và volumne cao.

Advanced Persistent DoS (APDoS):

Advanced Persistent DoS (APDoS) là một loại tấn công được sử dụng bởi hacker với mong muốn gây ra những thiệt hại nghiêm trọng. Nó sử dụng nhiều kiểu tấn công được đề cập trước đó HTTP Flood, SYN Flood, v.v...) và thường nhắm tấn công theo kiểu gửi hàng triệu yêu cầu/giây. Các cuộc tấn công của APDoS có thể kéo dài hàng tuần, phụ thuộc vào khả năng của hacker để chuyển đổi các chiến thuật bất cứ lúc nào và tạo ra sự đa dạng để tránh các bảo vệ an ninh.

Zero-day DDoS Attacks:

Zero-day DDoS Attacks là tên được đặt cho các phương pháp tấn công DDoS mới, khai thác các lỗ hổng chưa được vá.

HTTP GET

HTTP GET là một kiểu tấn công lớp ứng dụng (Application Layer attack), quy mô nhỏ hơn và được nhắm tới những mục tiêu hơn. Application Level Attacks khai thác lỗ hổng trong các ứng dụng. Mục tiêu của loại tấn công này không phải là toàn bộ máy chủ, mà là các ứng dụng với những điểm yếu được biết đến.

Kiểu tấn công này sẽ nhắm vào Lớp thứ 7 trong mô hình OSI. Đây là lớp có lưu lượng mạng cao nhất, thay vì hướng vào lớp thứ 3 thường được chọn làm mục tiêu trong các cuộc tấn công Bulk Volumetric. HTTP GET khai thác quy trình trình của một trình duyệt web hoặc ứng dụng HTTP nào đó và yêu cầu một ứng dụng hoặc máy chủ cho mỗi yêu cầu HTTP, đó là GET hoặc POST.

HTTP Flood gần giống như các yêu cầu GET hoặc POST hợp pháp được khai thác bởi một hacker. Nó sử dụng ít băng thông hơn các loại tấn công khác nhưng nó có thể buộc máy chủ sử dụng các nguồn lực tối đa. Rất khó để chống lại kiểu tấn công này vì chúng sử dụng các yêu cầu URL tiêu chuẩn, thay vì các tập lệnh bị hỏng hoặc khối lượng lớn.

Làm thế nào để tránh bị tấn công từ chối dịch vụ?

Thực sự không có một biện pháp cụ thể nào để tránh trở thành nạn nhân của DoS hay DDoS. Tuy nhiên chúng tôi sẽ giới thiệu cho các bạn vài bước với mục đích giảm bớt phần nào kiểu tấn công mà sẽ sử dụng máy tính của bạn đế đi tấn công máy tính khác.

- Cài đặt và duy trì phần mềm chống virus.

- Cài đặt tường lửa và cấu hình nó để giới hạn lưu lượng đến và đi từ máy tính của bạn.

- Làm theo các hướng dẫn thực hành an toàn về phân phối địa chỉ email của bạn.

- Dùng các bộ lọc email để giúp bạn quản lý lưu lượng không mong muốn.

Cụ thể, ví dụ như đối với 1 data center, nên triển khai các biện pháp phòng tránh sau:

Các ISP thường có bảo vệ DDoS ở lớp 3 và Lớp 4 (lưu lượng mạng), nhưng lại bỏ qua Lớp 7, nơi bị nhắm làm mục tiêu nhiều hơn, và nhìn chung thì sự đồng đều ở các lớp bảo vệ cũng không được đảm bảo.

Các công ty xử lý DDoS: họ sử dụng cơ sở hạ tầng hiện có của mình để chống lại bất kỳ mối đe dọa nào đến với họ. Thông thường, điều này được thực hiện thông qua cân bằng tải (load balancer), mạng phân phối nội dung (CDN) hoặc kết hợp cả hai. Các trang web nhỏ hơn và các dịch vụ có thể thuê bên ngoài của các bên thứ ba nếu họ không có vốn để duy trì một loạt các máy chủ.

Các nhà cung cấp dịch vụ chống DDoS luôn sẵn sàng. Thông thường, họ sẽ định tuyến lại lưu lượng truy cập đến của bạn thông qua hệ thống của riêng họ và "cọ rửa" nó để chống lại các phương thức tấn công đã biết. Họ có thể quét các lưu lượng truy cập đáng ngờ từ các nguồn hoặc từ các geolocation không phổ biến. Hoặc họ cũng có thể định tuyến lại lưu lượng truy cập hợp pháp của bạn khỏi các nguồn botnet.

Hầu hết các tường lửa hiện đại và Hệ thống bảo vệ xâm nhập (Intrusion Protection Systems - IPS) đều cung cấp khả năng phòng thủ trước các cuộc tấn công DDoS. Các thiết bị này có thể ở dưới dạng một thiết bị duy nhất quét tất cả lưu lượng truy cập đến hệ thống hoặc phần mềm được phân phối ở cấp máy chủ. Các ứng dụng chống DDoS chuyên dụng cũng có sẵn trên thị trường và có thể bảo vệ tốt hơn trước các cuộc tấn công nhắm vào Lớp 7.

Quét mạng thường xuyên và theo dõi lưu lượng với các cảnh báo cũng có thể giúp bạn nắm bắt được những nguy cơ của một cuộc tấn công DDoS sớm, cũng như đưa ra những hành động để giảm thiểu thiệt hại.

Nhận biết các cuộc tấn công Dos và DDos

Không phải sự sập đổ hoàn toàn nào của dịch vụ cũng là kết quả của một tấn công từ chối dịch vụ. Có nhiều vấn đề kỹ thuật với một mạng hoặc với các quản trị viên đang thực hiện việc bảo trì và quản lý. Mặc dù thế nhưng với các triệu chứng dưới đây bạn có thể nhận ra tấn công DoS hoặc DdoS:

- Thực thi mạng chậm một cách không bình thường (mở file hay truy cập website)

- Không vào được website bạn vẫn xem

- Không thể truy cập đến bất kỳ một website nào

- Số lượng thư giác tăng một cách đột biến trong tài khoản của bạn.

Nên làm gì nếu bạn nghĩ mình đang bị tấn công từ chối dịch vụ?

Cho dù bạn có xác định đúng tấn công DoS hoặc DdoS đi chăng nữa thì bạn cũng không thể xác định được nguồn hoặc đích của tấn công. Chính vì vậy bạn nên liên hệ đến các chuyên gia kỹ thuật để được hỗ trợ.

- Nếu bạn thấy rằng không thể truy cập vào chính các file của mình hoặc vào bất cứ website mở rộng nào từ máy tính thì bạn nên liên hệ với người quản trị mạng của mạng đó. Điều này có thể chỉ ra rằng máy tính của bạn hoặc mạng của tổ chức đang bị tấn công hay không.

- Nếu bạn thấy những vấn đề xảy ra trên chính máy tính của mình, thì bạn hãy liên hệ với nhà cung cấp dịch vụ (ISP). Nếu có vấn đề, ISP có thể khuyên bạn có những hành động thích hợp.

Công tác kiểm tra và chuẩn bị trong ứng phó với DDoS tại các trung tâm dữ liệu

Khi bạn sở hữu một hệ thống bảo vệ DDoS tại chỗ, bước đầu tiên cần thực hiện là xác định các phương thức tấn công và các ứng dụng quan trọng. Cổng nào đang mở? Băng thông nào đang có sẵn cho bạn sử dụng? Có khả năng tắc nghẽn mạng ở đâu? Những hệ thống quan trọng nào cần bảo vệ bổ sung?

Lưu ý hơn đến các khu vực dễ bị tổn thương dựa trên sự phụ thuộc vào các hệ thống khác trong cơ sở hạ tầng của bạn, ví dụ như cơ sở dữ liệu trung tâm có thể gỡ bỏ chức năng đối với một số ứng dụng trong trường hợp nó bị quá tải.

Có nhiều công cụ phần mềm mã nguồn mở mà bạn có thể sử dụng để kiểm tra giảm thiểu từ DDoS, cũng như các tùy chọn phần cứng có thể đạt đến mức lưu lượng đa gigabit. Tuy nhiên, tùy chọn phần cứng sẽ là một giải pháp tốn kém. Thay vào đó, một công ty bảo mật mũ trắng chuyên nghiệp có thể cung cấp cho bạn những thử nghiệm như một dịch vụ tùy chọn.

Các cuộc tấn công DDoS chắc chắn sẽ gây ra nhiều phiền toái, nhưng với những sự chuẩn bị kỹ càng, bạn có thể sẵn sàng để ngăn chặn hoặc đưa ra những giải pháp khắc phục một cách nhanh chóng, qua đó tránh những gián đoạn dịch vụ cho người dùng đồng thời giảm thiểu đáng kể những thiệt hại mà DDoS gây ra.

Bạn nên đọc

-

Công thức tính diện tích mặt cầu, thể tích khối cầu

-

CrowdStrike là gì?

-

IMEI là gì? IMEI dùng để làm gì và cách để xem

-

Có nên sử dụng mạng Wi-Fi công cộng vào năm 2025 không?

-

Tấn công 51% (51% Attack) là gì?

-

Tấn công Ping of Death là gì?

-

Công thức tính diện tích hình thang: thường, vuông, cân

-

Công thức tính chu vi hình chữ nhật, diện tích hình chữ nhật

-

Diện tích hình trụ: Diện tích xung quanh hình trụ, diện tích toàn phần hình trụ

Theo Nghị định 147/2024/ND-CP, bạn cần xác thực tài khoản trước khi sử dụng tính năng này. Chúng tôi sẽ gửi mã xác thực qua SMS hoặc Zalo tới số điện thoại mà bạn nhập dưới đây:

Cũ vẫn chất

-

Cách tính mét khối (m³) gỗ, nước, bê tông...

3 ngày -

Hướng dẫn tạo cuộc thăm dò trong nhóm Facebook

3 ngày -

Số hữu tỉ là gì? Số vô tỉ là gì?

3 ngày 2 -

Khung giờ câu cá Play Together, bảng câu cá trong Play Together

3 ngày 2 -

Công thức tính đường chéo hình thoi

3 ngày 4 -

Mẹo kiếm 7500 lượt quay Coin Master từ Trade Card

3 ngày 4 -

Những lời cảm ơn mẹ hay và chân thành nhất

3 ngày -

Code Vô Địch Tu Tiên Giới mới nhất và cách đổi code lấy thưởng

3 ngày -

Hình nền trắng, ảnh nền trắng đẹp

3 ngày -

Cách dùng Emojimix ghép biểu tượng cảm xúc độc lạ

3 ngày 1

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Hàm Excel

Hàm Excel  Khoa học

Khoa học  Cuộc sống

Cuộc sống