-

Một máy chủ web phải là phần mềm chạy liên tục trên máy tính và cho phép mọi mánh tính khác có thể download tại liệu từ máy chủ.

-

Hàm Round trong SQL được dùng như thế nào? Dưới đây là những điều cần biết về Round SQL.

-

Datepart trong SQL được sử dụng như thế nào? Bài viết sẽ cung cấp cho bạn thông tin chi tiết về hàm datepart trong SQL.

-

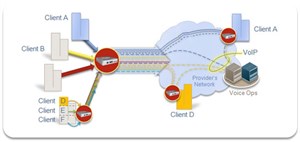

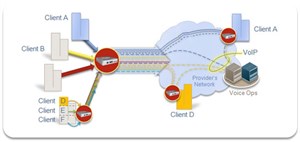

Trước yêu cầu ngày càng cao của các tổ chức và doanh nghiệp trong việc trao đổi thông tin, sao cho vừa tiết kiệm chi phí, lại vừa vận hành nhanh hơn, dễ quản lý hơn, đáng tin cậy hơn và bảo mật tốt hơn...

-

Dateadd trong SQL được sử dụng như thế nào? Dưới đây là định nghĩa về hàm datedd trong SQL, công thức và cách dùng.

-

Transaction Log (có tên gọi khác là Database Log hay Binary Log) là một lược sử hành động được hệ thống quản lý cơ sở dữ liệu thực thi để đảm bảo thuộc tính ACID khi hệ thống bị lỗi.

-

WampServer là gói server cục bộ dành cho Windows, cho phép bạn cài đặt và host các ứng dụng web sử dụng Apache, PHP và MySQL. Bài viết này sẽ hướng dẫn bạn các bước để cài đặt WampServer trên máy tính.

-

Bạn có thể thiết lập một VPN sever cho riêng mình ở nhà hoặc tại văn phòng nhỏ. Sử dụng nó để kết nối an toàn với mạng của mình khi bạn ở bên ngoài.

-

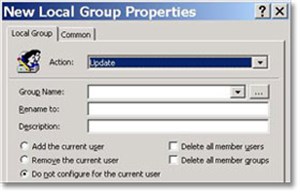

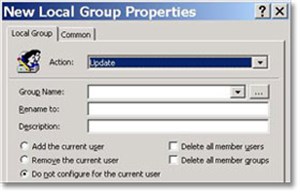

Với Group Policy Preferences mới, bạn có thể tạo và quản lý các thành viên của nhóm nội bộ. Bài này sẽ giới thiệu cho các bạn các thực hiện điều đó với các thiết lập GPP mới.

-

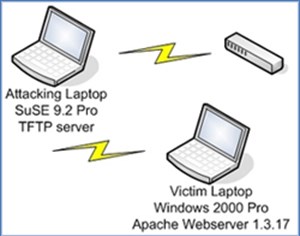

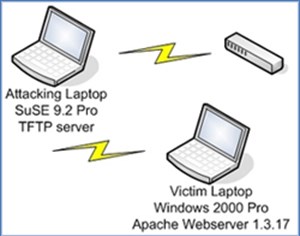

Học hỏi từ "nghệ thuật đô thị", thế giới online cũng có nhiều cách thức phá hoại làm mất đi vẻ đẹp của web server. Năm ngoái, một cuộc tranh luận về hoạt động deface web server đã diễn ra, tạo nên một sự chuyển biến lớn. Những kẻ phá hoại thực hiện hành vi của m&igrav

-

Thiết lập một mạng riêng ảo là cách mà bạn không phải mua các thiết bị đắt tiền mà vẫn cho phép người dùng có thể truy cập từ xa hoặc kết nối các văn phòng với nhau một cách an toàn.

-

Bài viết sẽ hướng dẫn chi tiết cho bạn cách sử dụng hàm chuyển đổi kiểu dữ liệu TRY_CAST trong SQL Server với cú pháp và những ví dụ cụ thể để dễ hình dung và nắm bắt hàm tốt hơn.

-

Bài viết này sẽ hướng dẫn chi tiết cho bạn cách sử dụng hàm chuyển đổi kiểu dữ liệu TRY_CONVERT trong SQL Server với cú pháp và những ví dụ cụ thể để dễ hình dung và nắm bắt hàm tốt hơn.

-

Trong phần này, chúng ta sẽ cùng nhau đi tìm hiểu cách cấu hình máy chủ và máy khách VPN, sau đó đi test toàn bộ quá trình.

-

Trong bài viết sau, Quản Trị Mạng sẽ giới thiệu với các bạn hướng dẫn chi tiết các bước cài đặt ứng dụng Vmware Server 1.0.x trên hệ thống Kubuntu 10.04 desktop

-

Sự bổ sung của các VLAN dựa trên phần mềm lại cho phép phân đoạn các workstation thành các mạng cục bộ LAN tách biệt hoàn toàn.

-

Mạng em hoạt động bình thường gần 1 năm nay, nhưng cách đây khoảng 1 tuần lại xảy ra sự cố: khi các máy client kích vào ổ đĩa mạng map về từ 1 trong 3 server thì hầu như toàn bộ hệ thống bị tê liệt

-

GPU GeForce RTX 30 Series cuối cùng cũng đã xuất hiện sau bao tin đồn, và Dell sẽ là một trong những nhà sản xuất đầu tiên tích hợp các mẫu GPU mới này trên sản phẩm.

-

ISPConfig là một control panel nguồn mở cho phép người dùng quản lý nhiều server từ một giao diện duy nhất.

-

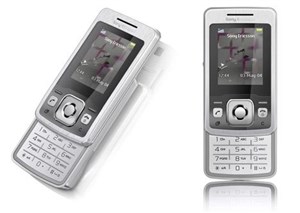

Đơn giản, gọn gàng nhưng khá hấp dẫn, chú dế thời trang T303 của Sony Ericsson dự kiến sẽ trình làng vào tháng 8 tới đây.

-

Ngày 19-20/3, tại khách sạn Hà Nội Towers sẽ diễn ra Hội thảo - triển lãm an ninh mạng và bảo mật dữ liệu (Security World 2008) do Tập đoàn Dữ liệu Quốc tế (IDG Việt Nam) và Tổng cục Kỹ thuật, Bộ Công an tổ chức.

-

Đó là tuyên bố của nhiều hãng sản xuất máy tính như Acer, Asus, Lenovo, Panasonic, Toshiba... Họ đã xây dựng lộ trình tích hợp chip WiMAX của Intel vào trong các thế hệ máy tính xách tay sử dụng công nghệ vi xử lý Centrino thế hệ tiếp theo vào giữa năm 2008.

Hàm SUM trong SQL Server là gì? Cách dùng hàm SUM SQL Server như thế nào? Hãy cùng Quantrimang.com tìm hiểu nhé!

Hàm SUM trong SQL Server là gì? Cách dùng hàm SUM SQL Server như thế nào? Hãy cùng Quantrimang.com tìm hiểu nhé! Getdate trong SQL Server là gì? Nó là lệnh sẽ giúp bạn lấy ngày hiện tại trong SQL Server và nhiều hơn thế nữa. Dưới đây là mọi điều bạn cần biết về hàm getdate trong SQL Server.

Getdate trong SQL Server là gì? Nó là lệnh sẽ giúp bạn lấy ngày hiện tại trong SQL Server và nhiều hơn thế nữa. Dưới đây là mọi điều bạn cần biết về hàm getdate trong SQL Server. Một máy chủ web phải là phần mềm chạy liên tục trên máy tính và cho phép mọi mánh tính khác có thể download tại liệu từ máy chủ.

Một máy chủ web phải là phần mềm chạy liên tục trên máy tính và cho phép mọi mánh tính khác có thể download tại liệu từ máy chủ. Hàm Round trong SQL được dùng như thế nào? Dưới đây là những điều cần biết về Round SQL.

Hàm Round trong SQL được dùng như thế nào? Dưới đây là những điều cần biết về Round SQL. Datepart trong SQL được sử dụng như thế nào? Bài viết sẽ cung cấp cho bạn thông tin chi tiết về hàm datepart trong SQL.

Datepart trong SQL được sử dụng như thế nào? Bài viết sẽ cung cấp cho bạn thông tin chi tiết về hàm datepart trong SQL. Trước yêu cầu ngày càng cao của các tổ chức và doanh nghiệp trong việc trao đổi thông tin, sao cho vừa tiết kiệm chi phí, lại vừa vận hành nhanh hơn, dễ quản lý hơn, đáng tin cậy hơn và bảo mật tốt hơn...

Trước yêu cầu ngày càng cao của các tổ chức và doanh nghiệp trong việc trao đổi thông tin, sao cho vừa tiết kiệm chi phí, lại vừa vận hành nhanh hơn, dễ quản lý hơn, đáng tin cậy hơn và bảo mật tốt hơn... Dateadd trong SQL được sử dụng như thế nào? Dưới đây là định nghĩa về hàm datedd trong SQL, công thức và cách dùng.

Dateadd trong SQL được sử dụng như thế nào? Dưới đây là định nghĩa về hàm datedd trong SQL, công thức và cách dùng. Transaction Log (có tên gọi khác là Database Log hay Binary Log) là một lược sử hành động được hệ thống quản lý cơ sở dữ liệu thực thi để đảm bảo thuộc tính ACID khi hệ thống bị lỗi.

Transaction Log (có tên gọi khác là Database Log hay Binary Log) là một lược sử hành động được hệ thống quản lý cơ sở dữ liệu thực thi để đảm bảo thuộc tính ACID khi hệ thống bị lỗi. WampServer là gói server cục bộ dành cho Windows, cho phép bạn cài đặt và host các ứng dụng web sử dụng Apache, PHP và MySQL. Bài viết này sẽ hướng dẫn bạn các bước để cài đặt WampServer trên máy tính.

WampServer là gói server cục bộ dành cho Windows, cho phép bạn cài đặt và host các ứng dụng web sử dụng Apache, PHP và MySQL. Bài viết này sẽ hướng dẫn bạn các bước để cài đặt WampServer trên máy tính. Bạn có thể thiết lập một VPN sever cho riêng mình ở nhà hoặc tại văn phòng nhỏ. Sử dụng nó để kết nối an toàn với mạng của mình khi bạn ở bên ngoài.

Bạn có thể thiết lập một VPN sever cho riêng mình ở nhà hoặc tại văn phòng nhỏ. Sử dụng nó để kết nối an toàn với mạng của mình khi bạn ở bên ngoài. Với Group Policy Preferences mới, bạn có thể tạo và quản lý các thành viên của nhóm nội bộ. Bài này sẽ giới thiệu cho các bạn các thực hiện điều đó với các thiết lập GPP mới.

Với Group Policy Preferences mới, bạn có thể tạo và quản lý các thành viên của nhóm nội bộ. Bài này sẽ giới thiệu cho các bạn các thực hiện điều đó với các thiết lập GPP mới. Học hỏi từ "nghệ thuật đô thị", thế giới online cũng có nhiều cách thức phá hoại làm mất đi vẻ đẹp của web server. Năm ngoái, một cuộc tranh luận về hoạt động deface web server đã diễn ra, tạo nên một sự chuyển biến lớn. Những kẻ phá hoại thực hiện hành vi của m&igrav

Học hỏi từ "nghệ thuật đô thị", thế giới online cũng có nhiều cách thức phá hoại làm mất đi vẻ đẹp của web server. Năm ngoái, một cuộc tranh luận về hoạt động deface web server đã diễn ra, tạo nên một sự chuyển biến lớn. Những kẻ phá hoại thực hiện hành vi của m&igrav Thiết lập một mạng riêng ảo là cách mà bạn không phải mua các thiết bị đắt tiền mà vẫn cho phép người dùng có thể truy cập từ xa hoặc kết nối các văn phòng với nhau một cách an toàn.

Thiết lập một mạng riêng ảo là cách mà bạn không phải mua các thiết bị đắt tiền mà vẫn cho phép người dùng có thể truy cập từ xa hoặc kết nối các văn phòng với nhau một cách an toàn. Bài viết sẽ hướng dẫn chi tiết cho bạn cách sử dụng hàm chuyển đổi kiểu dữ liệu TRY_CAST trong SQL Server với cú pháp và những ví dụ cụ thể để dễ hình dung và nắm bắt hàm tốt hơn.

Bài viết sẽ hướng dẫn chi tiết cho bạn cách sử dụng hàm chuyển đổi kiểu dữ liệu TRY_CAST trong SQL Server với cú pháp và những ví dụ cụ thể để dễ hình dung và nắm bắt hàm tốt hơn. Bài viết này sẽ hướng dẫn chi tiết cho bạn cách sử dụng hàm chuyển đổi kiểu dữ liệu TRY_CONVERT trong SQL Server với cú pháp và những ví dụ cụ thể để dễ hình dung và nắm bắt hàm tốt hơn.

Bài viết này sẽ hướng dẫn chi tiết cho bạn cách sử dụng hàm chuyển đổi kiểu dữ liệu TRY_CONVERT trong SQL Server với cú pháp và những ví dụ cụ thể để dễ hình dung và nắm bắt hàm tốt hơn. Trong phần này, chúng ta sẽ cùng nhau đi tìm hiểu cách cấu hình máy chủ và máy khách VPN, sau đó đi test toàn bộ quá trình.

Trong phần này, chúng ta sẽ cùng nhau đi tìm hiểu cách cấu hình máy chủ và máy khách VPN, sau đó đi test toàn bộ quá trình. Trong bài viết sau, Quản Trị Mạng sẽ giới thiệu với các bạn hướng dẫn chi tiết các bước cài đặt ứng dụng Vmware Server 1.0.x trên hệ thống Kubuntu 10.04 desktop

Trong bài viết sau, Quản Trị Mạng sẽ giới thiệu với các bạn hướng dẫn chi tiết các bước cài đặt ứng dụng Vmware Server 1.0.x trên hệ thống Kubuntu 10.04 desktop Sự bổ sung của các VLAN dựa trên phần mềm lại cho phép phân đoạn các workstation thành các mạng cục bộ LAN tách biệt hoàn toàn.

Sự bổ sung của các VLAN dựa trên phần mềm lại cho phép phân đoạn các workstation thành các mạng cục bộ LAN tách biệt hoàn toàn. Mạng em hoạt động bình thường gần 1 năm nay, nhưng cách đây khoảng 1 tuần lại xảy ra sự cố: khi các máy client kích vào ổ đĩa mạng map về từ 1 trong 3 server thì hầu như toàn bộ hệ thống bị tê liệt

Mạng em hoạt động bình thường gần 1 năm nay, nhưng cách đây khoảng 1 tuần lại xảy ra sự cố: khi các máy client kích vào ổ đĩa mạng map về từ 1 trong 3 server thì hầu như toàn bộ hệ thống bị tê liệt GPU GeForce RTX 30 Series cuối cùng cũng đã xuất hiện sau bao tin đồn, và Dell sẽ là một trong những nhà sản xuất đầu tiên tích hợp các mẫu GPU mới này trên sản phẩm.

GPU GeForce RTX 30 Series cuối cùng cũng đã xuất hiện sau bao tin đồn, và Dell sẽ là một trong những nhà sản xuất đầu tiên tích hợp các mẫu GPU mới này trên sản phẩm. ISPConfig là một control panel nguồn mở cho phép người dùng quản lý nhiều server từ một giao diện duy nhất.

ISPConfig là một control panel nguồn mở cho phép người dùng quản lý nhiều server từ một giao diện duy nhất. Đơn giản, gọn gàng nhưng khá hấp dẫn, chú dế thời trang T303 của Sony Ericsson dự kiến sẽ trình làng vào tháng 8 tới đây.

Đơn giản, gọn gàng nhưng khá hấp dẫn, chú dế thời trang T303 của Sony Ericsson dự kiến sẽ trình làng vào tháng 8 tới đây. Ngày 19-20/3, tại khách sạn Hà Nội Towers sẽ diễn ra Hội thảo - triển lãm an ninh mạng và bảo mật dữ liệu (Security World 2008) do Tập đoàn Dữ liệu Quốc tế (IDG Việt Nam) và Tổng cục Kỹ thuật, Bộ Công an tổ chức.

Ngày 19-20/3, tại khách sạn Hà Nội Towers sẽ diễn ra Hội thảo - triển lãm an ninh mạng và bảo mật dữ liệu (Security World 2008) do Tập đoàn Dữ liệu Quốc tế (IDG Việt Nam) và Tổng cục Kỹ thuật, Bộ Công an tổ chức. Đó là tuyên bố của nhiều hãng sản xuất máy tính như Acer, Asus, Lenovo, Panasonic, Toshiba... Họ đã xây dựng lộ trình tích hợp chip WiMAX của Intel vào trong các thế hệ máy tính xách tay sử dụng công nghệ vi xử lý Centrino thế hệ tiếp theo vào giữa năm 2008.

Đó là tuyên bố của nhiều hãng sản xuất máy tính như Acer, Asus, Lenovo, Panasonic, Toshiba... Họ đã xây dựng lộ trình tích hợp chip WiMAX của Intel vào trong các thế hệ máy tính xách tay sử dụng công nghệ vi xử lý Centrino thế hệ tiếp theo vào giữa năm 2008. AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Làm chủ AI

Làm chủ AI  Thư viện Prompt

Thư viện Prompt  Tạo Video

Tạo Video  Tạo ảnh

Tạo ảnh  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy