Nếu bạn có VLC media player trên máy tính, bạn phải ngay lập tức nâng cấp lên phiên bản mới nhất, 3.0.7 trở lên. Có hai cách khai thác mới cho phép tin tặc sử dụng các phiên bản VLC cũ dễ bị tấn công để đánh sập hệ thống của bạn và thực thi mã độc của chúng từ xa.

Cách thức tấn công rất điển hình. Sau khi bạn tải xuống file tấn công AVI hoặc MKV, nó sẽ cung cấp cho tin tặc toàn quyền kiểm soát máy tính bất cứ khi nào bạn phát video trên VLC. Các file tấn công này có thể bắt nguồn từ các video torrent cũng như Facebook, Twitter hoặc Instagram.

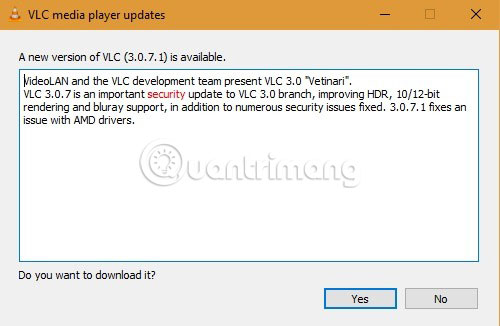

Nghe có vẻ rất nguy hiểm, đúng không? Vâng, đó là vì Videolan, “cha đẻ” của VLC, đã đưa ra cảnh báo về vấn đề này. Trong vài ngày qua, nhiều người dùng đã nhận thấy các yêu cầu cập nhật mỗi khi mở VLC Media Player.

Warning: Do not use this product anymore until you have installed its latest update, 3.0.7.

Điều gì thực sự đã xảy ra?

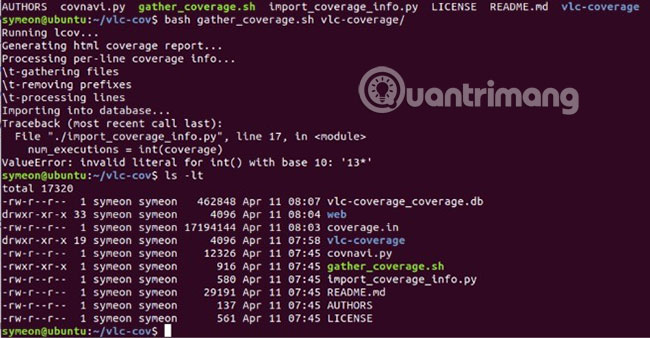

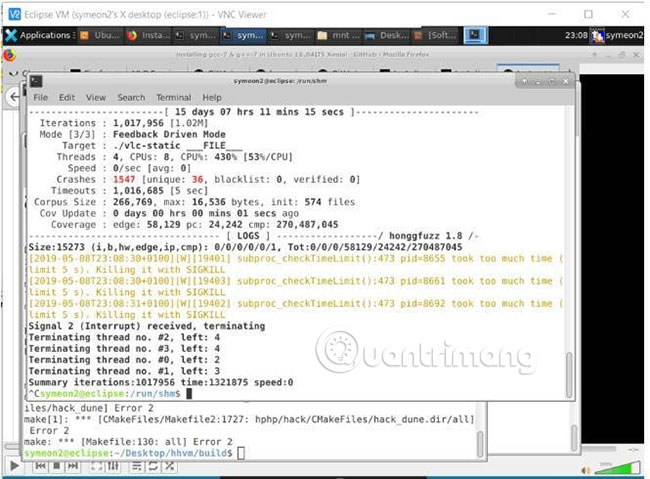

Thỉnh thoảng trong tháng này, các nhà nghiên cứu bảo mật tại Pen Test Partners đã phát triển một phương thức exploit mới nhắm vào các phiên bản VLC cũ, bao gồm 3.0.6. Họ gọi nó là CVE-2019-12874, mà sử dụng kỹ thuật fuzzing để tạo dữ liệu không hợp lệ hoặc ngẫu nhiên.

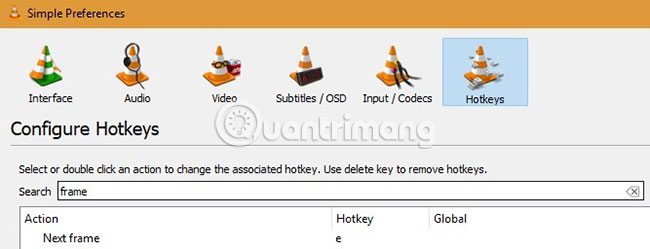

Về cơ bản, VLC là một phần mềm phức tạp, sử dụng một lượng lớn các thư viện của bên thứ ba được đóng góp bởi các nhà phát triển sản phẩm mã nguồn mở. Một trong những chức năng này, được gọi là demux/mkv, nằm trong ReadFrames, có thể chạy trong nền của file VLC thuộc Simple Preferences. Tính năng này của VLC dễ bị đánh bại bởi vectơ tấn công mới.

Khi file tấn công tải xuống hệ thống, bạn sẽ thấy VLC phát trong 5 giây, thoát ra và sau đó lặp đi lặp lại. Sự cố này sẽ không bao giờ kết thúc.

Theo các đối tác của Pen Test, cho đến nay họ đã thực hiện 1 triệu lần phương thức exploit này và đã có 1547 trường hợp thành công. Cho đến nay, nhiều người trong số hàng trăm triệu người dùng VLC không biết về mối đe dọa này.

Ngoài khai thác sự cố từ xa ở trên, một lỗ hổng tràn bộ nhớ đệm khác, có tên là CVE-2019-5439, cũng được tiết lộ vào ngày 12 tháng 6 năm 2019. Lỗ hổng này cũng sử dụng chức năng ReadFrame của VLC để nhắc người dùng mục tiêu tải xuống file AVI hoặc MKV được tạo đặc biệt. Nếu gây ra lỗi tràn bộ nhớ đệm thành công, tin tặc có thể làm cho hệ thống gặp sự cố hoặc khai thác từ xa.

Phiên bản VLC Media Player mới nhất giải quyết những vấn đề này như thế nào?

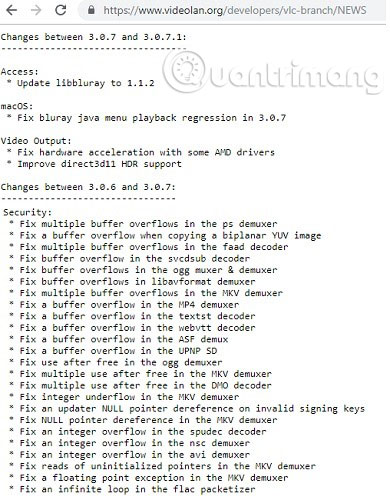

Theo bản cập nhật phát hành mới nhất của VLC, phiên bản 3.0.7 đã khắc phục các sự cố bằng cách sửa lỗi tràn bộ nhớ đệm cho một số phần mở rộng file, bao gồm MP4, MKV, AVI và NSC. Nó cũng ngăn vòng lặp vô hạn chạy khi một mục không hợp lệ đang phát.

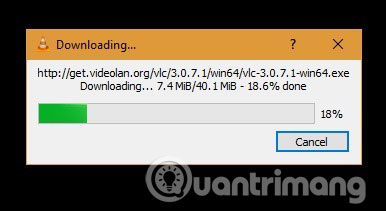

Mặc dù đã có sẵn bản vá, nhưng cả hai lỗi CVE-2019-5439 và CVE-2019-12874 hiện vẫn đang chờ phân tích lại bởi các nhà nghiên cứu bảo mật. Tuy nhiên, ít nhất bạn nên tải xuống phiên bản VLC mới nhất từ Help/Check for Updates. Việc tải xuống sẽ diễn ra tự động.

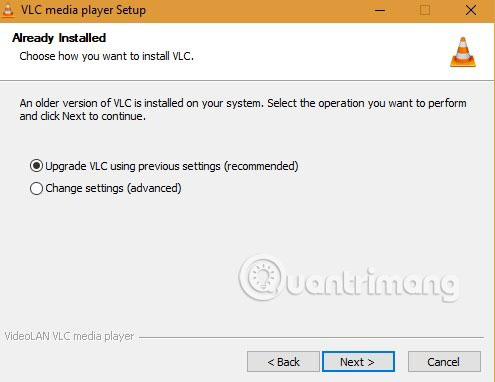

Sau khi hoàn thành, bạn nên nâng cấp VLC từ các cài đặt trước đó.

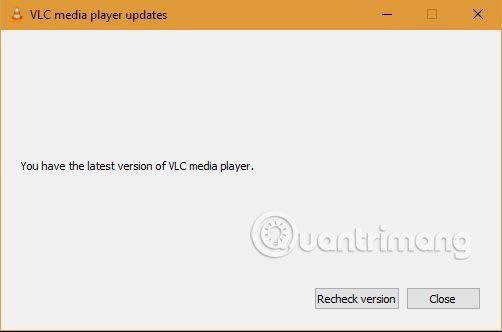

Thỉnh thoảng hãy đảm bảo rằng bạn tải xuống phiên bản mới nhất, vì các lỗi mới có thể xảy ra trong tương lai và bạn không biết gì về nó. Ngoài ra, không mở bất kỳ file không đáng tin cậy nào trên VLC trong hiện tại hoặc tương lai.

Những lựa chọn thay thế cho VLC Media Player

Nếu cảm thấy rằng VLC Media Player không đáng để mạo hiểm, bạn có thể muốn xem xét các lựa chọn thay thế, bao gồm KM Player, Microsoft Photos, DivX và Windows Media Player. Tất cả những lựa chọn này được tạo ra để chạy codec h.265 mới nhất và rất tuyệt vời cho video HD, cũng như Full HD.

Bạn đã nhận thấy lỗ hổng mới nhất này trong VLC Media Player chưa hay đây là lần đầu tiên bạn nghe về nó? Trình phát media yêu thích của bạn là gì? Hãy chia sẻ ý kiến với mọi người trong phần bình luận bên dưới, nếu bạn gặp phải vấn đề với VLC hoặc các trình phát media khác trong quá khứ.

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Windows 11

Windows 11  Windows 10

Windows 10  Windows 7

Windows 7  Windows 8

Windows 8  Cấu hình Router/Switch

Cấu hình Router/Switch

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Hướng dẫn

Hướng dẫn  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài