-

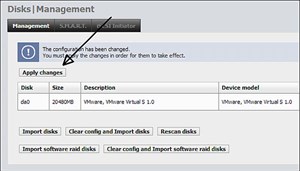

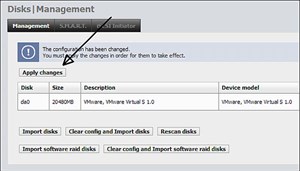

Sau khi đã hoàn thành việc cài đặt OS trên NAS box và cấu hình xong IP theo nhu cầu, thường thì chúng ta sẽ không cần sờ đến chiếc máy này nữa trừ khi có các thay đổi về mặt phần cứng (thêm ổ cứng mới, sửa chữa hỏng hóc, hard reset...).

-

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên cá

-

Dự kiến, dòng Galaxy Note 20 sẽ được Samsung trình làng ngay đầu tháng 8 tới. Thông tin thêm về Galaxy Note 20 bạn có thể đọc ở bài viết dưới đây.

-

Dưới đây là những ý tưởng thiết kế cầu thang thông minh và hợp lý giúp gia chủ tận dụng được không gian gầm cầu thang để có một không gian thật hữu ích, tạo thêm không gian sinh hoạt cho gia đình.

-

Vsmart Live 4 tự hào là mẫu smartphone đầu tiên được VinSmart tự chủ 100% các khâu từ thiết kế phần cứng, phát triển hệ điều hành tới sản xuất.

-

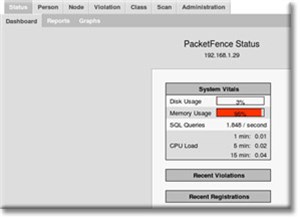

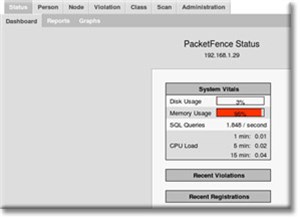

PacketFence - hệ thống điều khiển truy cập mạng (NAC) mã nguồn mở - là ứng dụng được đánh giá cao hơn các ứng dụng khác bởi hệ thống đăng ký. Hệ thống đăng ký trong PacketFence khiến cho hệ thống này là một giải pháp hoàn toàn cho rất nhiều hoàn cảnh kh&aac

-

Blade Pro 17 đi kèm với bộ xử lý dòng H của Intel, lên đến Core i7-10875H với 8 lõi và 16 luồng. GPU lên tới Super Nvidia GeForce RTX 2080 với thiết kế Max-Q, hứa hẹn cải thiện hiệu suất thêm 25%.

-

GTX 750Ti có thể chơi được Cyberpunk 2077 và trong bài viết này, bạn sẽ biết cách chỉnh settings sao cho có chỉ số FPS cao nhất khi chơi.

-

Samsung Galaxy Z Fold 4 sẽ sớm được ra mắt, cùng tìm hiểu ngay thông tin về chiếc điện thoại gập thế hệ mới này của Samsung.

-

Ngay cả khi bạn đã từng sở hữu qua một vài chiếc máy tính xách tay và xác định rõ được những tính năng mà mình thích, hay nhu cầu sử dụng thực tế là gì, thì điều đó cũng chưa chắc có thể giúp bạn làm “miễn nhiễm” với một số sai lầm...

-

Sau khi cài đặt bản Windows XP Service Pack 2 (SP2), bạn sẽ thấy một vài thay đổi đối với hệ thống tường lửa; và tuỳ từng hệ thống, bạn có thể sẽ phải điều chỉnh lại cấu hình của tường lửa để máy tính hoạt động ổn định hơn.

-

Trong phần hai này chúng tôi sẽ giới thiệu cho bạn các thông tin cơ bản rất hữu dụng về các thiết lập mật khẩu trong Windows Server 2008. Chúng tôi sẽ đề cập đến một số thuộc tính mới và các đối tượng người dùng, đối tượng thiết lập mật khẩu (PSO), PSO kết quả, giới

-

Một trong những công trình ấn tượng và sáng tạo nhất mà con người từng tạo ra là những cây cầu dịch chuyển (di động), giúp tàu thuyền, xe cộ và con người di chuyển dễ dàng hơn.

-

Trong bài trước, tôi đã giới thiệu cách cấu hình tường lửa nâng caoWindows Server 2008 bằng snap-in MMC. Trong bài này, tôi sẽ giới thiệu cách cấu hình tương tự Windows 2008 Server Advanced Firewall nhưng bằng giao diện dòng lệnh (CLI) sử dụng tiện ích netsh. C&oacu

-

Được mệnh danh là “cây cầu vượt phức tạp nhất Trung Quốc”, cầu vượt Panlong ở thành phố Trùng Khánh gồm 5 tầng, 20 làn đường chia thành 8 hướng với tổng chiều dài ước tính lên đến 16,4km.

-

Những bức ảnh ấn tượng nhất cho thấy vẻ đẹp cũng như sự đáng sợ của các hiện tượng thời tiết kỳ dị của thiên nhiên trong năm qua, đồng thời giúp chúng ta nâng cao nhận thức trong cuộc chiến biến đổi khí hậu đang diễn ra từng ngày trên khắp thế giới.

-

Mẫu đồng hồ thông minh này có một ngoại hình vô cùng độc đáo, khác biệt hoàn toàn so với phần còn lại của thế giới smartwatch.

-

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên các người dùng khác nhau; một số công ty khác thì phát triển các bộ lọc mật khẩu của chính họ hoặc mua từ các nhóm phát triển phần mềm thứ ba. Với Windows Ser

-

Qualcomm tiếp tục làm nóng phân khúc điện thoại thông minh phổ thông khi vừa chính thức trình làng con chip tầm trung thế hệ tiếp theo với tên gọi Snapdragon 678.

-

Bằng việc định nghĩa, phần mềm chống virus kiểm tra các file khi hệ điều hành thực hiện hoạt động trên chúng, các hoạt động đó cụ thể như việc mở, tạo, và đóng một file. Để tạo một môi trường an toàn, mỗi quản trị viên Exchange phải an hiểu vấn đề bảo mật môi trường. Về mặt phần mềm chống virus, chúng tôi có hai loại chống virus cho Exchange Server

-

Trong bài viết này, Quản Trị Mạng sẽ cùng các bạn so sánh sự khác biệt giữa Ansible và Puppet để bạn có thể đưa ra quyết định đúng đắn nhất.

-

Trong phần hai này chúng tôi sẽ giới thiệu cho bạn các thông tin cơ bản rất hữu dụng về các thiết lập mật khẩu trong Windows Server 2008. Chúng tôi sẽ đề cập đến một số thuộc tính mới và các đối tượng người dùng, đối tượng thiết lập mật khẩu (PSO), PSO kết quả, giới thiệu về thiết kế, Shadow Groups (SG)…

1000 câu đố khó nhất thế giới là gì? Nếu đang kiếm tìm những câu đố vui trí tuệ, bài viết sẽ cho bạn rất nhiều gợi ý.

1000 câu đố khó nhất thế giới là gì? Nếu đang kiếm tìm những câu đố vui trí tuệ, bài viết sẽ cho bạn rất nhiều gợi ý. IP Address là một số duy nhất được gán cho một thiết bị trong một mạng - các thiết bị này có thể là một máy tính, router, máy in mạng ( loại máy in có Card mạng ) ..vv...vv.- Kiểu địa chỉ này gọi là Software Address - nó khác với kiểu địa chỉ Hardware Address - hay ta còn biết như kiểu MAC Address của Card mạng hay hard-code trong một số thiết bị mạng - Xin nói qua một tý về địa chỉ kiểu này - Mỗi nhà sản xuất Card mạng trên thế giới trứơc khi sản xuất đều phải xin mua một lô địa chỉ MAC từ Inte

IP Address là một số duy nhất được gán cho một thiết bị trong một mạng - các thiết bị này có thể là một máy tính, router, máy in mạng ( loại máy in có Card mạng ) ..vv...vv.- Kiểu địa chỉ này gọi là Software Address - nó khác với kiểu địa chỉ Hardware Address - hay ta còn biết như kiểu MAC Address của Card mạng hay hard-code trong một số thiết bị mạng - Xin nói qua một tý về địa chỉ kiểu này - Mỗi nhà sản xuất Card mạng trên thế giới trứơc khi sản xuất đều phải xin mua một lô địa chỉ MAC từ Inte Sau khi đã hoàn thành việc cài đặt OS trên NAS box và cấu hình xong IP theo nhu cầu, thường thì chúng ta sẽ không cần sờ đến chiếc máy này nữa trừ khi có các thay đổi về mặt phần cứng (thêm ổ cứng mới, sửa chữa hỏng hóc, hard reset...).

Sau khi đã hoàn thành việc cài đặt OS trên NAS box và cấu hình xong IP theo nhu cầu, thường thì chúng ta sẽ không cần sờ đến chiếc máy này nữa trừ khi có các thay đổi về mặt phần cứng (thêm ổ cứng mới, sửa chữa hỏng hóc, hard reset...). Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên cá

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên cá Dự kiến, dòng Galaxy Note 20 sẽ được Samsung trình làng ngay đầu tháng 8 tới. Thông tin thêm về Galaxy Note 20 bạn có thể đọc ở bài viết dưới đây.

Dự kiến, dòng Galaxy Note 20 sẽ được Samsung trình làng ngay đầu tháng 8 tới. Thông tin thêm về Galaxy Note 20 bạn có thể đọc ở bài viết dưới đây. Dưới đây là những ý tưởng thiết kế cầu thang thông minh và hợp lý giúp gia chủ tận dụng được không gian gầm cầu thang để có một không gian thật hữu ích, tạo thêm không gian sinh hoạt cho gia đình.

Dưới đây là những ý tưởng thiết kế cầu thang thông minh và hợp lý giúp gia chủ tận dụng được không gian gầm cầu thang để có một không gian thật hữu ích, tạo thêm không gian sinh hoạt cho gia đình. Vsmart Live 4 tự hào là mẫu smartphone đầu tiên được VinSmart tự chủ 100% các khâu từ thiết kế phần cứng, phát triển hệ điều hành tới sản xuất.

Vsmart Live 4 tự hào là mẫu smartphone đầu tiên được VinSmart tự chủ 100% các khâu từ thiết kế phần cứng, phát triển hệ điều hành tới sản xuất. PacketFence - hệ thống điều khiển truy cập mạng (NAC) mã nguồn mở - là ứng dụng được đánh giá cao hơn các ứng dụng khác bởi hệ thống đăng ký. Hệ thống đăng ký trong PacketFence khiến cho hệ thống này là một giải pháp hoàn toàn cho rất nhiều hoàn cảnh kh&aac

PacketFence - hệ thống điều khiển truy cập mạng (NAC) mã nguồn mở - là ứng dụng được đánh giá cao hơn các ứng dụng khác bởi hệ thống đăng ký. Hệ thống đăng ký trong PacketFence khiến cho hệ thống này là một giải pháp hoàn toàn cho rất nhiều hoàn cảnh kh&aac Blade Pro 17 đi kèm với bộ xử lý dòng H của Intel, lên đến Core i7-10875H với 8 lõi và 16 luồng. GPU lên tới Super Nvidia GeForce RTX 2080 với thiết kế Max-Q, hứa hẹn cải thiện hiệu suất thêm 25%.

Blade Pro 17 đi kèm với bộ xử lý dòng H của Intel, lên đến Core i7-10875H với 8 lõi và 16 luồng. GPU lên tới Super Nvidia GeForce RTX 2080 với thiết kế Max-Q, hứa hẹn cải thiện hiệu suất thêm 25%. GTX 750Ti có thể chơi được Cyberpunk 2077 và trong bài viết này, bạn sẽ biết cách chỉnh settings sao cho có chỉ số FPS cao nhất khi chơi.

GTX 750Ti có thể chơi được Cyberpunk 2077 và trong bài viết này, bạn sẽ biết cách chỉnh settings sao cho có chỉ số FPS cao nhất khi chơi. Samsung Galaxy Z Fold 4 sẽ sớm được ra mắt, cùng tìm hiểu ngay thông tin về chiếc điện thoại gập thế hệ mới này của Samsung.

Samsung Galaxy Z Fold 4 sẽ sớm được ra mắt, cùng tìm hiểu ngay thông tin về chiếc điện thoại gập thế hệ mới này của Samsung. Ngay cả khi bạn đã từng sở hữu qua một vài chiếc máy tính xách tay và xác định rõ được những tính năng mà mình thích, hay nhu cầu sử dụng thực tế là gì, thì điều đó cũng chưa chắc có thể giúp bạn làm “miễn nhiễm” với một số sai lầm...

Ngay cả khi bạn đã từng sở hữu qua một vài chiếc máy tính xách tay và xác định rõ được những tính năng mà mình thích, hay nhu cầu sử dụng thực tế là gì, thì điều đó cũng chưa chắc có thể giúp bạn làm “miễn nhiễm” với một số sai lầm... Sau khi cài đặt bản Windows XP Service Pack 2 (SP2), bạn sẽ thấy một vài thay đổi đối với hệ thống tường lửa; và tuỳ từng hệ thống, bạn có thể sẽ phải điều chỉnh lại cấu hình của tường lửa để máy tính hoạt động ổn định hơn.

Sau khi cài đặt bản Windows XP Service Pack 2 (SP2), bạn sẽ thấy một vài thay đổi đối với hệ thống tường lửa; và tuỳ từng hệ thống, bạn có thể sẽ phải điều chỉnh lại cấu hình của tường lửa để máy tính hoạt động ổn định hơn. Trong phần hai này chúng tôi sẽ giới thiệu cho bạn các thông tin cơ bản rất hữu dụng về các thiết lập mật khẩu trong Windows Server 2008. Chúng tôi sẽ đề cập đến một số thuộc tính mới và các đối tượng người dùng, đối tượng thiết lập mật khẩu (PSO), PSO kết quả, giới

Trong phần hai này chúng tôi sẽ giới thiệu cho bạn các thông tin cơ bản rất hữu dụng về các thiết lập mật khẩu trong Windows Server 2008. Chúng tôi sẽ đề cập đến một số thuộc tính mới và các đối tượng người dùng, đối tượng thiết lập mật khẩu (PSO), PSO kết quả, giới Một trong những công trình ấn tượng và sáng tạo nhất mà con người từng tạo ra là những cây cầu dịch chuyển (di động), giúp tàu thuyền, xe cộ và con người di chuyển dễ dàng hơn.

Một trong những công trình ấn tượng và sáng tạo nhất mà con người từng tạo ra là những cây cầu dịch chuyển (di động), giúp tàu thuyền, xe cộ và con người di chuyển dễ dàng hơn. Trong bài trước, tôi đã giới thiệu cách cấu hình tường lửa nâng caoWindows Server 2008 bằng snap-in MMC. Trong bài này, tôi sẽ giới thiệu cách cấu hình tương tự Windows 2008 Server Advanced Firewall nhưng bằng giao diện dòng lệnh (CLI) sử dụng tiện ích netsh. C&oacu

Trong bài trước, tôi đã giới thiệu cách cấu hình tường lửa nâng caoWindows Server 2008 bằng snap-in MMC. Trong bài này, tôi sẽ giới thiệu cách cấu hình tương tự Windows 2008 Server Advanced Firewall nhưng bằng giao diện dòng lệnh (CLI) sử dụng tiện ích netsh. C&oacu Được mệnh danh là “cây cầu vượt phức tạp nhất Trung Quốc”, cầu vượt Panlong ở thành phố Trùng Khánh gồm 5 tầng, 20 làn đường chia thành 8 hướng với tổng chiều dài ước tính lên đến 16,4km.

Được mệnh danh là “cây cầu vượt phức tạp nhất Trung Quốc”, cầu vượt Panlong ở thành phố Trùng Khánh gồm 5 tầng, 20 làn đường chia thành 8 hướng với tổng chiều dài ước tính lên đến 16,4km. Những bức ảnh ấn tượng nhất cho thấy vẻ đẹp cũng như sự đáng sợ của các hiện tượng thời tiết kỳ dị của thiên nhiên trong năm qua, đồng thời giúp chúng ta nâng cao nhận thức trong cuộc chiến biến đổi khí hậu đang diễn ra từng ngày trên khắp thế giới.

Những bức ảnh ấn tượng nhất cho thấy vẻ đẹp cũng như sự đáng sợ của các hiện tượng thời tiết kỳ dị của thiên nhiên trong năm qua, đồng thời giúp chúng ta nâng cao nhận thức trong cuộc chiến biến đổi khí hậu đang diễn ra từng ngày trên khắp thế giới. Mẫu đồng hồ thông minh này có một ngoại hình vô cùng độc đáo, khác biệt hoàn toàn so với phần còn lại của thế giới smartwatch.

Mẫu đồng hồ thông minh này có một ngoại hình vô cùng độc đáo, khác biệt hoàn toàn so với phần còn lại của thế giới smartwatch. Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên các người dùng khác nhau; một số công ty khác thì phát triển các bộ lọc mật khẩu của chính họ hoặc mua từ các nhóm phát triển phần mềm thứ ba. Với Windows Ser

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên các người dùng khác nhau; một số công ty khác thì phát triển các bộ lọc mật khẩu của chính họ hoặc mua từ các nhóm phát triển phần mềm thứ ba. Với Windows Ser Qualcomm tiếp tục làm nóng phân khúc điện thoại thông minh phổ thông khi vừa chính thức trình làng con chip tầm trung thế hệ tiếp theo với tên gọi Snapdragon 678.

Qualcomm tiếp tục làm nóng phân khúc điện thoại thông minh phổ thông khi vừa chính thức trình làng con chip tầm trung thế hệ tiếp theo với tên gọi Snapdragon 678. Bằng việc định nghĩa, phần mềm chống virus kiểm tra các file khi hệ điều hành thực hiện hoạt động trên chúng, các hoạt động đó cụ thể như việc mở, tạo, và đóng một file. Để tạo một môi trường an toàn, mỗi quản trị viên Exchange phải an hiểu vấn đề bảo mật môi trường. Về mặt phần mềm chống virus, chúng tôi có hai loại chống virus cho Exchange Server

Bằng việc định nghĩa, phần mềm chống virus kiểm tra các file khi hệ điều hành thực hiện hoạt động trên chúng, các hoạt động đó cụ thể như việc mở, tạo, và đóng một file. Để tạo một môi trường an toàn, mỗi quản trị viên Exchange phải an hiểu vấn đề bảo mật môi trường. Về mặt phần mềm chống virus, chúng tôi có hai loại chống virus cho Exchange Server Trong bài viết này, Quản Trị Mạng sẽ cùng các bạn so sánh sự khác biệt giữa Ansible và Puppet để bạn có thể đưa ra quyết định đúng đắn nhất.

Trong bài viết này, Quản Trị Mạng sẽ cùng các bạn so sánh sự khác biệt giữa Ansible và Puppet để bạn có thể đưa ra quyết định đúng đắn nhất. Trong phần hai này chúng tôi sẽ giới thiệu cho bạn các thông tin cơ bản rất hữu dụng về các thiết lập mật khẩu trong Windows Server 2008. Chúng tôi sẽ đề cập đến một số thuộc tính mới và các đối tượng người dùng, đối tượng thiết lập mật khẩu (PSO), PSO kết quả, giới thiệu về thiết kế, Shadow Groups (SG)…

Trong phần hai này chúng tôi sẽ giới thiệu cho bạn các thông tin cơ bản rất hữu dụng về các thiết lập mật khẩu trong Windows Server 2008. Chúng tôi sẽ đề cập đến một số thuộc tính mới và các đối tượng người dùng, đối tượng thiết lập mật khẩu (PSO), PSO kết quả, giới thiệu về thiết kế, Shadow Groups (SG)… Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài