Jakob H. Heidelberg

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên các người dùng khác nhau; một số công ty khác thì phát triển các bộ lọc mật khẩu của chính họ hoặc mua từ các nhóm phát triển phần mềm thứ ba. Với Windows Server 2008, chúng ta có thể tùy chọn để chỉ định nhiều chính sách mật khẩu khác nhau cho các người dùng và nhóm khác nhau.

Trong phần đầu tiên của bài gồm hai phần này chúng ta sẽ tìm hiểu về cách tạo một chính sách mật khẩu bổ sung vào chính sách vẫn có trong “Default Domain Policy”

Điểm mới

Trong các tính năng mới, chúng ta tập trung vào “Granular Password Settings” hoặc “Fine-Grained Password Policy“,dựa trên hai lớp đối tượng mới trong lược đồ AD: các đối tượng “Password Settings Container” và “Password Setting”. Các đối tượng này có bản cung cấp cho chúng ta tùy chọn để giới thiệu nhiều chính sách mật khẩu trong một miền Active Directory đơn. Tuy nhiên chúng ta hãy xem xem mình phải cần những gì…

Các công cụ và điều kiện quyết định

Đây là một xem xét sơ qua về các công cụ và điều kiện quyết định cần thiết cho việc tạo chính sách mật khẩu bổ sung.

ADUC

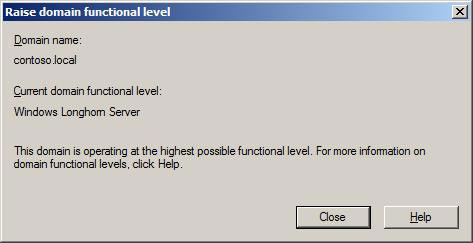

Trước hết, mức chức năng miền Active Directory phải là “Windows Server 2008”. Điều này có thể được kiểm tra bằng cách sử dụng Active Directory Users and Computers (ADUC) – bằng cách kích chuột phải vào miền > chọn “Raise domain functional level” – mức chức năng miền hiện hành sẽ đọc “Windows Server 2008” (dưới đây là màn hình phiên bản beta 3 của Windows Server 2008):

Hình 1

GPMC

Chúng ta vẫn phải sử dụng Group Policy Management Console (GPMC) để thiết lập chính sách mật khẩu mặc định cho toàn bộ miền. Nếu quên cách thiết lập mật khẩu miền mặc định và khóa các thiết lập thì bạn có thể tìm thấy chúng trong GPMC tại mức miền tại “Default Domain Policy” > Computer Configuration > Windows Settings > Security Settings > Account Policies > Password Policy/Account Lockout Policy.

Bằng cách này, GPMC có trong Windows Server 2008 (giống như Windows Vista), nhưng phải được bổ sung như một tính năng – chọn “Add Feature” trong Server Manager, chọn ‘Group Policy Management’, sau đó bạn sẽ vào được ‘Group Policy Ready’.

ADSI Edit

Công cụ quan trọng nhất cho “bài tập” này là một công cụ mà hầu hết các quản trị viên đều lo ngại trong nhiều năm – vì bất cứ khi nào bạn sử dụng nó thì gần như sẽ có một vấn đề nào đó lại xuất hiện -, chúng tôi chuyển sang tiện ích ADSI Edit (adsiedit.msc). Hầu hết các thiết lập chính sách mật khẩu cốt lõi đều được tạo và cấu hình từ bên trong công cụ này. ADSI Edit là một phần của bộ cài đặt Windows Server 2008 chuẩn vì vậy bạn không cần phải bổ sung nó về sau.

Các bước

Các bước cần thiết để cấu hình thiết lập chính sách mật khẩu trong Windows Server 2008:

1. Tạo đối tượng thiết lập mật khẩu (Password Settings Object - PSO) trong thư mục thiết lập mật khẩu (Password Settings Container - PSC) bằng ADSI Edit

2. Cấu hình các tùy chọn PSO bằng cách hoàn thành wizard gốc bên trong ADSI Edit

3. Gán PSO cho một tài khoản người dùng hoặc một nhóm bảo mật toàn cục.

4. Xác nhận các thiết lập này được áp dụng

Bắt đầu

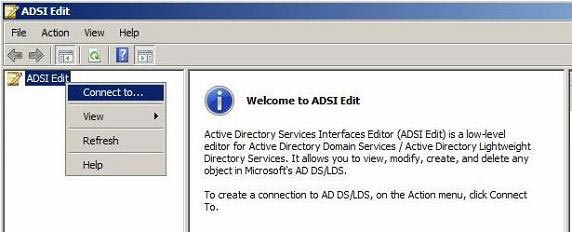

Đầu tiên, chúng ta mở ADSI Edit bằng cách kích Start > Run… > “adsiedit.msc” và kích OK (hoặc nhấn Enter).

Kích chuột phải vào “ADSI Edit” và chọn “Connect to…”

Hình 2

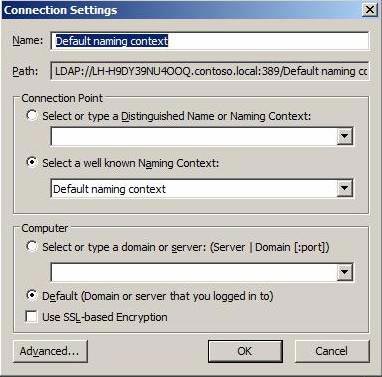

Kích OK để đồng ý với các tùy chọn mặc định trong hộp thoại “Connection Settings”

Hình 3

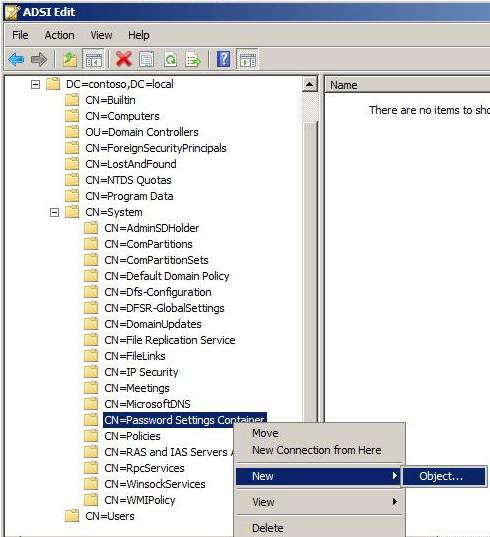

Trong ADSI Edit bạn có thể mở rộng miền, mở rộng thư mục ‘System’ và cuối cùng là kích chuột phải vào ‘Password Settings Container’ (PSC) mới và chọn New > “Object...”.

Hình 4

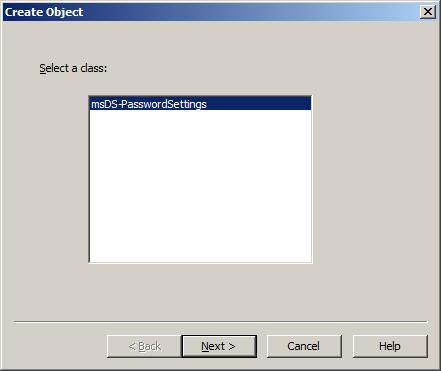

Bây giờ phải chọn một lớp cho đối tượng mới, nhưng bạn chỉ nhận được một lựa chọn. Chọn msDS-PasswordSettings và kích Next:

Hình 5

Lúc này, wizard được bắt đầu, hướng dẫn chúng ta đi qua toàn bộ quá trình tạo đối tượng thiết lập mật khẩu (PSO). Chúng ta phải chỉ định giá trị cho một trong 11 thuộc tính dưới đây. Nhập vào giá trị như thể hiện trong bản dưới đây.

|

Thuộc tính |

Giá trị |

Giải thích nhanh |

|

Cn |

PassPolAdmins |

Đây là tên của chính sách. Bạn nên đặt tên thường lệ cho các chính sách này |

|

msDS-PasswordSettingsPrecedence |

10 |

Số này được sử dụng như một “chi phí” cho sự ưu tiên giữa các chính sách khác nhau trong trường hợp một người dùng được sử dụng bởi nhiều PSO. Bạn phải để lại khoảng trắng bên dưới và ở trên cho sử dụng tương lai. Các thiết lập mật khẩu PSO càng mạnh hơn thì “chi phí” càng thấp hơn. |

|

msDS-PasswordReversibleEncryptionEnabled |

False |

Giá trị nhị phân để chọn nếu các mật khẩu được lưu với sự mã hóa đảo ngược (thường thì đây không phải là ý tưởng tốt) |

|

msDS-PasswordHistoryLength |

32 |

Bao nhiêu mật khẩu trước đó sẽ được hệ thống lưu lại. |

|

msDS-PasswordComplexityEnabled |

True |

Người dùng phải sử dụng mật khẩu phức tạp? |

|

msDS-MinimumPasswordLength |

16 |

Số lượng tối thiểu của các kí tự trong mật khẩu tài khoản người dùng? |

|

msDS-MinimumPasswordAge |

-864000000000 |

Thời hạn tối thiểu của mật khẩu là bao nhiêu (trong trường hợp này là 1 ngày) |

|

msDS-MaximumPasswordAge |

-36288000000000 |

Thời hạn tối đa của mật khẩu là bao nhiêu? (trong trường hợp này là 42 ngày) |

|

msDS-LockoutTreshold |

30 |

Bao nhiêu lần thử thất bại trước khi tài khoản người dùng sẽ bị khóa? |

|

msDS-LockoutObservationWindow |

-18000000000 |

Sau bao nhiêu lâu bộ đếm các lần thử thất bại được thiết lập lại? (trong trường hợp này là 6 phút) |

|

msDS-LockoutDuration |

-18000000000 |

Bao lâu thì đối tượng tài khoản người dùng bị khóa trong trường hợp có quá nhiều mật khẩu sai nhập vào? (trong trường hợp này là 6 phút) |

Bảng 1

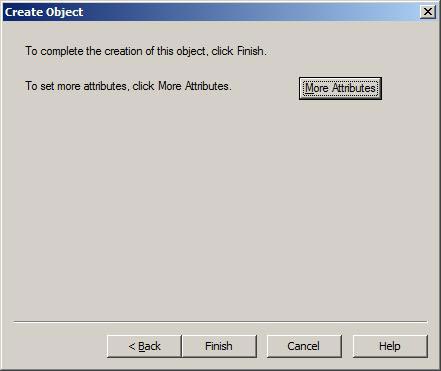

Khi tất cả dược đưa vào thì bạn sẽ thấy cửa sổ dưới đây – hãy kích Finish.

Hình 6

Thực hiện

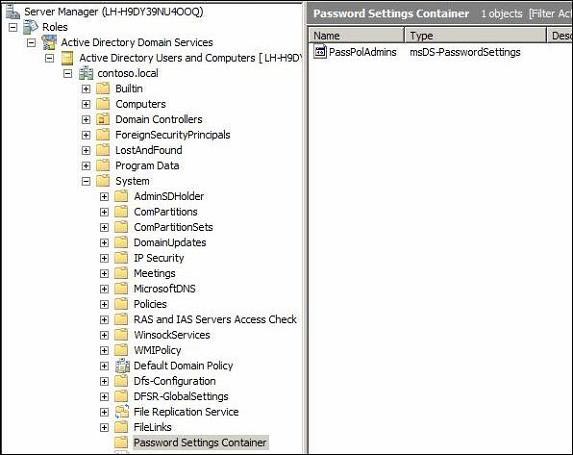

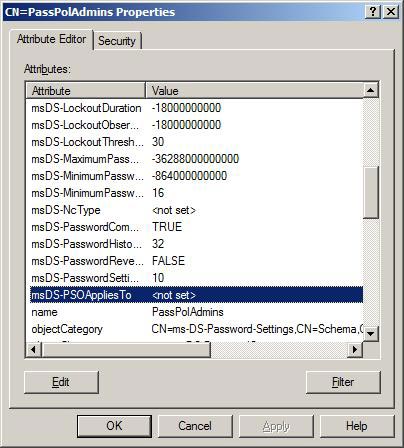

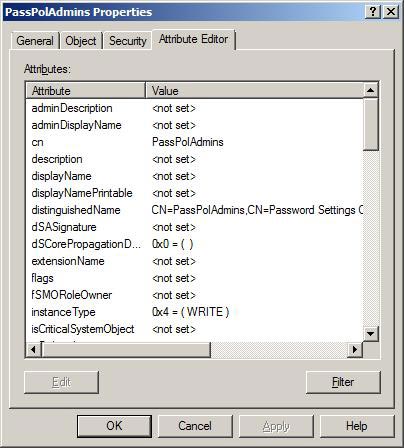

Bây giờ PSO được tạo và bạn có thể thấy được nó dưới PSC trong cả ADSI Edit và ADUC/Server Manager (hãy nhớ kích hoạt “Advanced Features” trong menu View), nó trông giống như hình dưới đây

Hình 7

Từ đây những gì chúng ta phải thực hiện là gán một chính sách mới cho một người dùng, nhiều người dùng, một nhóm bảo mật toàn cục, nhiều nhóm bảo mật toàn cục hoặc kết hợp các người dùng và nhóm bảo mật toàn cục.

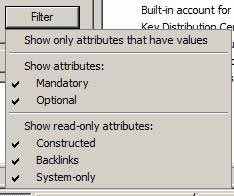

Để thực hiện điều này, bạn kích chuột phải và PSO trong ADUC (hoặc ADSI Edit), chọn Properties – kích Filter và bảo đảm rằng bạn đã chọn các tùy chọn dưới đây:

Hình 8

Hình trên bao gồm các tùy chọn được chọn: “Mandatory”, “Optional”, “Constructed”, “Backlinks” và “System-only”. Tùy chọn “Show only attributes that have values” không được chọn.

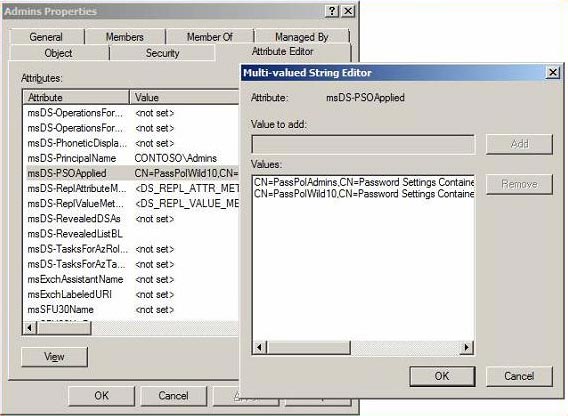

Bây giờ thì vào msDS-PSOAppliesTo, chọn nó và kích Edit.

Hình 9

Trong “Multi-valued String Editor” bạn chèn tên phân biệt của người dùng hoặc nhóm bảo mật toàn cục trong trường “Value to add” và kích Add. Bạn có thể thêm nhiều tên phân biệt trong hộp thoại này – khi xong kích OK.

Hình 10

Trong ví dụ trên, chúng tôi đã bổ sung một nhóm bảo mật toàn cục có tên là “Admins” (với tên phân biệt là “CN=Admins,CN=Users,DC=Contoso,DC=Local”). Mỗi tài khoản người dùng là một thành viên của nhóm này được sử dụng bởi chính sách mật khẩu mới “PassPolAdmins” thay cho chính sách đã được định nghĩa trong Default Domain Policy.

Tới đây, bạn có thể phân vân rằng điều gì sẽ xảy ra nếu người dùng sẽ bị ảnh hưởng bởi nhiều chính sách mật khẩu xung đột. Chúng tôi sẽ quay trở lại vấn đề này một cách chi tiết hơn trong phần tiếp theo.

Chú ý đến sự thay đổi

Khi duyệt trong ADUC, bạn có chú ý đến tab “Attribute Editor” mà chúng ta có trên hầu hết các đối tượng (xem các tính năng nâng cao “Advanced Features” phải được kích hoạt) hay không?

Hình 11

Điều này thực sự hữu dụng bởi vì nó cho phép quản trị viên có thể xem hoặc soạn thảo rất nhiều thứ như chúng ta bình thường vẫn làm trong công cụ soạn thảo ADSI Edit. Với tab này, chúng ta có thể lấy các thuộc tính trên PSO trong miền và thay đổi thuộc tính msDS-PSOAppliesTo để thiết lập dễ dàng chính sách mật khẩu trên người dùng hoặc các đối tượng nhóm.

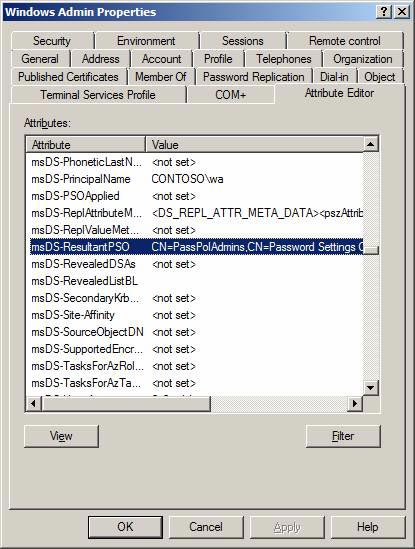

Chính sách nào đã được áp dụng ở đây?

Bạn có thể khó nhận ra chính sách nào đã được áp dụng cho đối tượng người dùng cụ thể (có thể là một ai đó với giá trị ưu tiên AKA thấp nhất) - Resultant Set of Policy (RSoP) có thể cho bạn thực hiện điều này một cách dễ dàng. Tuy nhiên Microsoft đã đề cập đến vấn đề này bằng cách giới thiệu thuộc tính msDS-ResultantPSO lại chỉ cho các đối tượng người dùng.

Hình 12

Giá trị này xác định ra chính sách nào được áp dụng cho người dùng nào đó (trong ví dụ của chúng tôi, người dùng có tên là “Windows Admin”).

Cả đối tượng nhóm và người dùng đều có thuộc tính mới, msDS-PSOApplied, thuộc tính nắm giữ tất cả các chính sách mà nhóm hoặc người dùng được sử dụng trực tiếp hoặc thông qua thành viên nhóm. Trong ví dụ dưới đây, nhóm có tên gọi là “Admins” được sử dụng bởi hai chính sách mật khẩu khác nhau.

Hình 13

Nếu bạn không thấy các giá trị được đề cập ở đây, hãy bảo đảm là đã thiết lập đúng tab “Attribute Editor” được phép lọc các tùy chọn trong phần Make it happen ở trên.

(Còn nữa)

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học