-

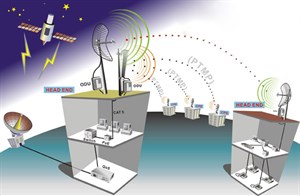

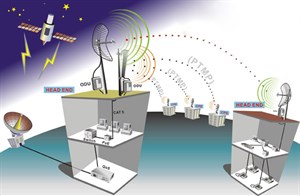

Hiện nay nhiều mạng riêng ảo (VPN) đang thể hiện sự hạn chế bởi chính hệ thống bảo mật quá đơn giản. Trong bài này chúng ta sẽ bàn đến một số sửa đổi cần thiết để có thể đáp ứng yêu cầu phát triển một mạng riêng ảo lớn và có tính bảo mật cao.

-

Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ

-

Mã độc “tống tiền” mang tên Petya xuất hiện dưới phiên bản mới là "Petrwrap", có tác hại tương tự như mã độc WannaCry khiến cho hệ thống máy tính của hàng loạt công ty đa quốc gia bị điêu đứng. Theo ghi nhận ban đầu thì những nước đầu tiên bị dính mã độc này bao gồm các nước Ukraine, Nga, Anh và Ấn Độ.

-

Chắc hẳn từ trước tới giờ nhiều người vẫn tin rằng bảo vệ tài khoản trực tuyến bằng xác thực hai yếu tố có thể là một cách hiệu quả để chống lại các hacker, nhưng sau vụ việc vừa qua, có lẽ chúng ta cần phải suy nghĩ lại!

-

Bitcoin là đồng tiền kĩ thuật số có giá trị lớn nhất hiện nay, chúng ẩn chứa nhiều điều thú vị cũng như một câu chuyện dài đằng sau đó.

-

Năm 2018 đầy biến động của thế giới công nghệ đã dần đi qua, bây giờ chính là lúc để chúng ta ngồi lại với nhau, cùng “buôn dưa lê” về những câu chuyện hay sự kiện công nghệ đã làm tốn biến bao nhiêu giấy mực của các nhà bình luận công nghệ trong suốt một năm qua.

-

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

-

Hệ thống được sử dụng trong suốt 30 năm qua để kết nối các máy tính trên toàn thế giới đã đến lúc cần được thay thế nhằm đáp ứng những đòi hỏi cấp thiết trước sự phát triển như vũ bão của cuộc cách mạng công nghệ thông tin.

-

Ngày 13/10, IBM Việt Nam đã công bố kết quả báo cáo về rủi ro và xu thế an ninh của X-Force (tổ chức nghiên cứu cao cấp về ninh mạng trực thuộc IBM toàn cầu).

-

Aarib Patzer sống trong một căn hộ chung cư rộng vỏn vẹn 54 m2 với một phòng ngủ, một chiếc ghế sô-pha đã cũ và một chiếc TV ở thành phố Pola Alto, California, Mỹ. Đôi giày da màu nâu mà anh chàng 39 tuổi này ưa thích đã cũ mèm...

-

Năm 2011 tình hình an ninh thông tin đối với tài nguyên trên mạng của Việt Nam có nhiều biến cố đáng báo động và diễn biến phức tạp, các vụ tấn công và vi phạm gia tăng mạnh về mặt số lượng, hình thức vi phạm ngày càng đa dạng, tinh vi và có tính tổ chức.

-

Sự thành công của MacBook M1 trở thành sản phẩm công nghệ được yêu thích, và chính điều này cũng đã thu hút sự chú ý của giới hacker.

-

Nhà sản xuất xe hơi Hàn Quốc nổi tiếng Kia Motors vừa có màn chào đón năm mới 2021 cực kỳ đáng quên.

-

41% trẻ em nghiện smartphone. Câu chuyện gần đây về chứng nghiện smartphone ở trẻ em nổi bật trên khắp các trang báo mạng đã dấy lên một hồi chuông cảnh báo cho những bậc cha mẹ với con em mình.

-

Nghiên cứu này đã làm nổi bật một thực tế rằng bất kỳ thiết bị nào vận hành dựa trên công nghệ Lidar đều có thể bị hack và được điều khiển như một thiết bị giám sát lén.

-

Với hàng loạt các sự kiện an ninh an toàn thông tin lớn cả trong nước và thế giới, năm 2010 thực sự là năm nóng bỏng với vấn đề an ninh mạng.

-

Hàng trăm triệu người đang phải học tập, làm việc tại nhà thông qua các nền tảng trực tuyến với kết nối internet.

-

Tập đoàn truyền thông khổng lồ Nikkei đã phải chịu khoản thất thoát lên tới 29 triệu đô la.

-

Hệ điều hành Android dành cho các thiết bị di động dễ nhiễm virus và dễ bị hacker tấn công hơn so vớ hệ điều hành của iPhone, theo hãng bảo mật Trend Micro Inc.

-

Khảo sát mới về bảo mật cho thấy phần lớn doanh nghiệp còn lơ ngơ về bảo mật, không có quy trình phản ứng lại các cuộc tấn công và không biết hệ thống của mình có bị tấn công hay không.

-

Hacker đang thể hiện rằng chúng thức thời như thế nào trong việc phát triển các phương thức tấn công mới.

-

Qualcomm có kế hoạch trình diễn công nghệ mạng ngang hàng (peer-to-peer) không dây mới trong khuôn khổ hội nghị di động Mobile World Congress tại Barcelona, Tây Ban Nha vào tuần tới.

Khai thác một lỗ hổng OPSEC, các chuyên gia bảo mật đã xâm nhập được vào nội bộ của nhóm hacker Iran.

Khai thác một lỗ hổng OPSEC, các chuyên gia bảo mật đã xâm nhập được vào nội bộ của nhóm hacker Iran. Đại diện Bộ GTVT cho biết sẽ triển khai thí điểm 2 dịch vụ công trực tuyến cấp độ 4 là thủ tục cấp giấy phép lái xe (GPLX) và đổi giấy phép lái xe trên Cổng dịch vụ công quốc gia từ tháng 9 và chính thức triển khai từ tháng 11.

Đại diện Bộ GTVT cho biết sẽ triển khai thí điểm 2 dịch vụ công trực tuyến cấp độ 4 là thủ tục cấp giấy phép lái xe (GPLX) và đổi giấy phép lái xe trên Cổng dịch vụ công quốc gia từ tháng 9 và chính thức triển khai từ tháng 11. Hiện nay nhiều mạng riêng ảo (VPN) đang thể hiện sự hạn chế bởi chính hệ thống bảo mật quá đơn giản. Trong bài này chúng ta sẽ bàn đến một số sửa đổi cần thiết để có thể đáp ứng yêu cầu phát triển một mạng riêng ảo lớn và có tính bảo mật cao.

Hiện nay nhiều mạng riêng ảo (VPN) đang thể hiện sự hạn chế bởi chính hệ thống bảo mật quá đơn giản. Trong bài này chúng ta sẽ bàn đến một số sửa đổi cần thiết để có thể đáp ứng yêu cầu phát triển một mạng riêng ảo lớn và có tính bảo mật cao. Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ

Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ Mã độc “tống tiền” mang tên Petya xuất hiện dưới phiên bản mới là "Petrwrap", có tác hại tương tự như mã độc WannaCry khiến cho hệ thống máy tính của hàng loạt công ty đa quốc gia bị điêu đứng. Theo ghi nhận ban đầu thì những nước đầu tiên bị dính mã độc này bao gồm các nước Ukraine, Nga, Anh và Ấn Độ.

Mã độc “tống tiền” mang tên Petya xuất hiện dưới phiên bản mới là "Petrwrap", có tác hại tương tự như mã độc WannaCry khiến cho hệ thống máy tính của hàng loạt công ty đa quốc gia bị điêu đứng. Theo ghi nhận ban đầu thì những nước đầu tiên bị dính mã độc này bao gồm các nước Ukraine, Nga, Anh và Ấn Độ. Chắc hẳn từ trước tới giờ nhiều người vẫn tin rằng bảo vệ tài khoản trực tuyến bằng xác thực hai yếu tố có thể là một cách hiệu quả để chống lại các hacker, nhưng sau vụ việc vừa qua, có lẽ chúng ta cần phải suy nghĩ lại!

Chắc hẳn từ trước tới giờ nhiều người vẫn tin rằng bảo vệ tài khoản trực tuyến bằng xác thực hai yếu tố có thể là một cách hiệu quả để chống lại các hacker, nhưng sau vụ việc vừa qua, có lẽ chúng ta cần phải suy nghĩ lại! Bitcoin là đồng tiền kĩ thuật số có giá trị lớn nhất hiện nay, chúng ẩn chứa nhiều điều thú vị cũng như một câu chuyện dài đằng sau đó.

Bitcoin là đồng tiền kĩ thuật số có giá trị lớn nhất hiện nay, chúng ẩn chứa nhiều điều thú vị cũng như một câu chuyện dài đằng sau đó. Năm 2018 đầy biến động của thế giới công nghệ đã dần đi qua, bây giờ chính là lúc để chúng ta ngồi lại với nhau, cùng “buôn dưa lê” về những câu chuyện hay sự kiện công nghệ đã làm tốn biến bao nhiêu giấy mực của các nhà bình luận công nghệ trong suốt một năm qua.

Năm 2018 đầy biến động của thế giới công nghệ đã dần đi qua, bây giờ chính là lúc để chúng ta ngồi lại với nhau, cùng “buôn dưa lê” về những câu chuyện hay sự kiện công nghệ đã làm tốn biến bao nhiêu giấy mực của các nhà bình luận công nghệ trong suốt một năm qua. Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa Hệ thống được sử dụng trong suốt 30 năm qua để kết nối các máy tính trên toàn thế giới đã đến lúc cần được thay thế nhằm đáp ứng những đòi hỏi cấp thiết trước sự phát triển như vũ bão của cuộc cách mạng công nghệ thông tin.

Hệ thống được sử dụng trong suốt 30 năm qua để kết nối các máy tính trên toàn thế giới đã đến lúc cần được thay thế nhằm đáp ứng những đòi hỏi cấp thiết trước sự phát triển như vũ bão của cuộc cách mạng công nghệ thông tin. Ngày 13/10, IBM Việt Nam đã công bố kết quả báo cáo về rủi ro và xu thế an ninh của X-Force (tổ chức nghiên cứu cao cấp về ninh mạng trực thuộc IBM toàn cầu).

Ngày 13/10, IBM Việt Nam đã công bố kết quả báo cáo về rủi ro và xu thế an ninh của X-Force (tổ chức nghiên cứu cao cấp về ninh mạng trực thuộc IBM toàn cầu). Aarib Patzer sống trong một căn hộ chung cư rộng vỏn vẹn 54 m2 với một phòng ngủ, một chiếc ghế sô-pha đã cũ và một chiếc TV ở thành phố Pola Alto, California, Mỹ. Đôi giày da màu nâu mà anh chàng 39 tuổi này ưa thích đã cũ mèm...

Aarib Patzer sống trong một căn hộ chung cư rộng vỏn vẹn 54 m2 với một phòng ngủ, một chiếc ghế sô-pha đã cũ và một chiếc TV ở thành phố Pola Alto, California, Mỹ. Đôi giày da màu nâu mà anh chàng 39 tuổi này ưa thích đã cũ mèm... Năm 2011 tình hình an ninh thông tin đối với tài nguyên trên mạng của Việt Nam có nhiều biến cố đáng báo động và diễn biến phức tạp, các vụ tấn công và vi phạm gia tăng mạnh về mặt số lượng, hình thức vi phạm ngày càng đa dạng, tinh vi và có tính tổ chức.

Năm 2011 tình hình an ninh thông tin đối với tài nguyên trên mạng của Việt Nam có nhiều biến cố đáng báo động và diễn biến phức tạp, các vụ tấn công và vi phạm gia tăng mạnh về mặt số lượng, hình thức vi phạm ngày càng đa dạng, tinh vi và có tính tổ chức. Sự thành công của MacBook M1 trở thành sản phẩm công nghệ được yêu thích, và chính điều này cũng đã thu hút sự chú ý của giới hacker.

Sự thành công của MacBook M1 trở thành sản phẩm công nghệ được yêu thích, và chính điều này cũng đã thu hút sự chú ý của giới hacker. Nhà sản xuất xe hơi Hàn Quốc nổi tiếng Kia Motors vừa có màn chào đón năm mới 2021 cực kỳ đáng quên.

Nhà sản xuất xe hơi Hàn Quốc nổi tiếng Kia Motors vừa có màn chào đón năm mới 2021 cực kỳ đáng quên. 41% trẻ em nghiện smartphone. Câu chuyện gần đây về chứng nghiện smartphone ở trẻ em nổi bật trên khắp các trang báo mạng đã dấy lên một hồi chuông cảnh báo cho những bậc cha mẹ với con em mình.

41% trẻ em nghiện smartphone. Câu chuyện gần đây về chứng nghiện smartphone ở trẻ em nổi bật trên khắp các trang báo mạng đã dấy lên một hồi chuông cảnh báo cho những bậc cha mẹ với con em mình. Nghiên cứu này đã làm nổi bật một thực tế rằng bất kỳ thiết bị nào vận hành dựa trên công nghệ Lidar đều có thể bị hack và được điều khiển như một thiết bị giám sát lén.

Nghiên cứu này đã làm nổi bật một thực tế rằng bất kỳ thiết bị nào vận hành dựa trên công nghệ Lidar đều có thể bị hack và được điều khiển như một thiết bị giám sát lén. Với hàng loạt các sự kiện an ninh an toàn thông tin lớn cả trong nước và thế giới, năm 2010 thực sự là năm nóng bỏng với vấn đề an ninh mạng.

Với hàng loạt các sự kiện an ninh an toàn thông tin lớn cả trong nước và thế giới, năm 2010 thực sự là năm nóng bỏng với vấn đề an ninh mạng. Hàng trăm triệu người đang phải học tập, làm việc tại nhà thông qua các nền tảng trực tuyến với kết nối internet.

Hàng trăm triệu người đang phải học tập, làm việc tại nhà thông qua các nền tảng trực tuyến với kết nối internet. Tập đoàn truyền thông khổng lồ Nikkei đã phải chịu khoản thất thoát lên tới 29 triệu đô la.

Tập đoàn truyền thông khổng lồ Nikkei đã phải chịu khoản thất thoát lên tới 29 triệu đô la. Khảo sát mới về bảo mật cho thấy phần lớn doanh nghiệp còn lơ ngơ về bảo mật, không có quy trình phản ứng lại các cuộc tấn công và không biết hệ thống của mình có bị tấn công hay không.

Khảo sát mới về bảo mật cho thấy phần lớn doanh nghiệp còn lơ ngơ về bảo mật, không có quy trình phản ứng lại các cuộc tấn công và không biết hệ thống của mình có bị tấn công hay không. Hacker đang thể hiện rằng chúng thức thời như thế nào trong việc phát triển các phương thức tấn công mới.

Hacker đang thể hiện rằng chúng thức thời như thế nào trong việc phát triển các phương thức tấn công mới. Qualcomm có kế hoạch trình diễn công nghệ mạng ngang hàng (peer-to-peer) không dây mới trong khuôn khổ hội nghị di động Mobile World Congress tại Barcelona, Tây Ban Nha vào tuần tới.

Qualcomm có kế hoạch trình diễn công nghệ mạng ngang hàng (peer-to-peer) không dây mới trong khuôn khổ hội nghị di động Mobile World Congress tại Barcelona, Tây Ban Nha vào tuần tới. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống

AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy