Các nhà phân tích mối đe dọa vừa phát hiện ra một chiến dịch phát tán mã độc mới có tên là "GO#WEBBFUSCATOR". Những kẻ đứng đằng sau chiến dịch này phán tán phần mềm độc hại bằng email lừa đảo, tài liệu chứa mã độc và những bức ảnh chụp bởi kính viễn vọng James Webb.

Phần mềm độc hại trong chiến dịch này được viết bằng Golang, một ngôn ngữ lập trình ngày càng phổ biến trong giới tội phạm mạng vì nó đa nền tảng (Windows, Linux, Mac) và cung cấp khả năng chống kỹ thuật đảo ngược và phân tích (reverse engineering và analysis).

Trong chiến dịch vừa được phát hiện bởi các nhà nghiên cứu tại Securonix gần đây. hacker đã phát tán các payload không được công cụ chống virus trên nền tảng quét VirusTotal đánh dấu là độc hại.

Chuỗi lây nhiễm

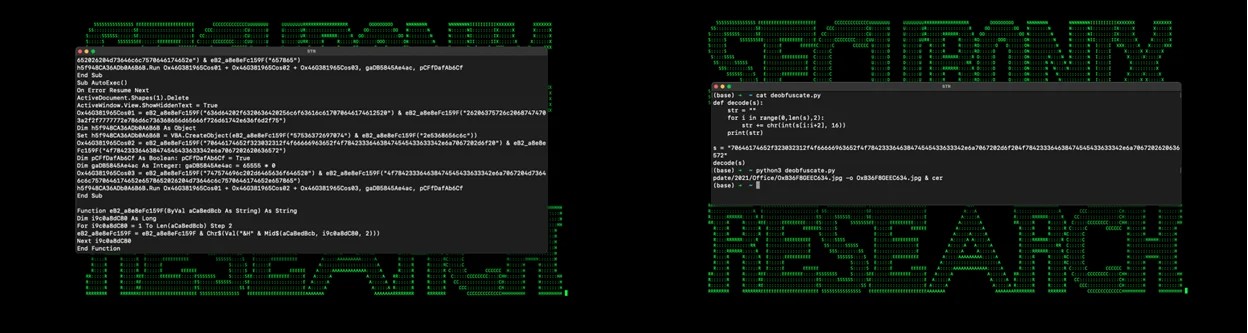

Sự lây nhiễm bắt đầu từ một email lừa đảo có đính kèm một tài liệu độc hại với tiêu đề "Geos-Rates.docx", tải xuống một tệp mẫu.

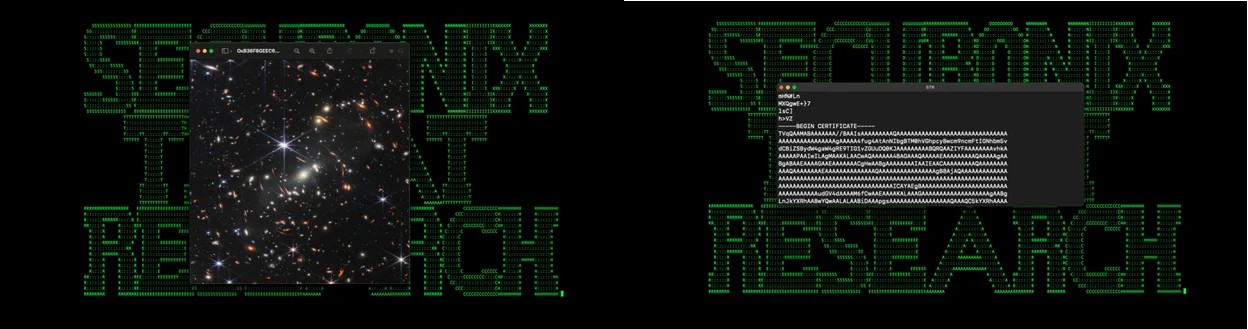

Tệp đó chứa macro VBS bị xáo trộn tự động thực thi nếu macro được bật trong bộ Office. Sau đó, code tải xuống hình ảnh JPG ("OxB36F8GEEC634.jpg") từ một nguồn từ xa ("xmlschemeformat[.]com"), giải mã nó thành tệp thực thi ("msdllupdate.exe") bằng certutil.exe và khởi chạy nó.

Trong trình xem hình ảnh, .JPG hiển thị cụm thiên hà SMACS 0723 được NASA công bố vào tháng 7/2022.

Tuy nhiên, nếu được mở bằng trình chỉnh sửa văn bản, bức ảnh sẽ hiển thị nội dung bổ sung được ngụy trang dưới dạng chứng chỉ được bao gồm, đó là payload được mã hóa Base64 biến thành tệp thực thi 64-bit độc hại.

Các chuỗi của payload bị xáo trộn thêm khi sử dụng ROT25, trong khi hệ nhịn phân sử dụng XOR để ẩn các tập hợp Golang khỏi các nhà phân tích. Trên hết, các tập hơn sử dụng thay đổi case để tránh bị các công cụ bảo mật phát hiện dựa trên chữ kỹ.

Chức năng mã độc

Dựa trên những gì có thể được suy luận thông qua phân tích động mã độc, tệp thực thi duy trì sự hiện diện của nó bằng cách sao chép chính nó vào "%%localappdata%%\microsoft\vault\" và thêm một khóa registry mới.

Khi thực thi, mã độc thiết lập kết nối DNS tới máy chủ command and control (C2) và gửi các truy vấn đã được mã hóa.

"Các tin nhắn được mã hóa sẽ được giải mã và được đọc trên máy chủ C2, do đó tiết lộ nội dung ban đầu của nó", Securonix giải thích trong báo cáo.

"Trong trường hợp "GO#WEBBFUSCATOR", giao tiếp với máy chủ C2 được thực hiện bằng cách sử dụng các request "TXT-DNS" bằng cách sử dụng requets "nslookup" tới máy chủ định danh do hacker kiểm soát. Tất cả thông tin được mã hóa bằng Base64".

C2 có thể phản hồi mã độc bằng cách đặt khoảng thời gian giữa các yêu cầu kết nối, thay đổi thời gian chờ nslookup hoặc gửi lệnh để thực thi thông qua công cụ cmd.exe của Windows.

Trong quá trình thử nghiệm, Securonix đã quan sát thấy các hacker chạy các lệnh liệt kê tùy ý trên hệ thống thử nghiệm của họ, một bức trình sát tiêu chuẩn đầu tiên.

Các nhà nghiên cứu lưu ý rằng các tên miền được sử dụng cho chiến dịch đã được đăng ký gần đây, tên miền cũ nhất vào ngày 29/5/2022.

Securonix đã cung cấp một bộ chỉ số về khả năng xâm phạm (IoC) bao gồm cả chỉ số dựa trên mạng và máy chủ.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ