MyDoom - con sâu độc khét tiếng một thời, cái tên đã từng làm điêu đứng hàng triệu người dùng email trên toàn thế giới và được coi là một trong những loại phần mềm độc hại gây hậu quả nặng nề nhất từng được ghi nhận trong lịch sử ngành bảo mật, an ninh mạng - hiện vẫn lẩn khuất trong một vài góc ngách trên Internet, hoạt động với chế độ tự động và chủ động nhắm mục tiêu đến người dùng email trên toàn thế giới.

MyDoom (hay còn được biết đến với tên gọi Novarg, Mimail và Shimg) là một họ phần mềm độc hại được cho là đã là hoạt động ít nhất kể từ năm 2004 đến nay. Mã độc nguy hiểm này nhắm mục tiêu chủ yếu đến người dùng các dịch vụ gửi thư điện tử trực tuyến. Chúng được thiết kế để lây lan nhanh trên phạm vi rộng thông qua phương thức gửi email hàng loạt (email spam). Ngoài ra, một số biến thể độc hại của MyDoom cũng có khả năng lây nhiễm các mục tiêu thông qua những hệ thống mạng ngang hàng (peer-to-peer networks).

MyDoom vẫn duy trì hoạt động kể từ năm 2004 cho đến nay

MyDoom vẫn duy trì hoạt động kể từ năm 2004 cho đến nay

Sau khi lây nhiễm thành công trên máy tính nạn nhân, sâu độc MyDoom sẽ âm thầm thiết lập một backdoor trên các cổng TCP từ 3127 đến 3198, từ đó cho phép kẻ tấn công có quyền truy cập từ xa vào những hệ thống bị xâm nhập để phân phối các payload độc hại khác. Trong một vài trường hợp cá biệt, các biến thể MyDoom còn cho phép tin tặc phát động một cuộc tấn công từ chối dịch vụ (DoS), gây tê liệt hệ thống mục tiêu.

Như đã nói, email chính là công cụ lan truyền chủ yếu của MyDoom. Sâu độc này có thể thu thập nhiều địa chỉ email từ các tệp khác nhau trên hệ thống bị xâm nhập, sau đó tự động gửi email với một bản sao độc hại đính kèm của chính mình đến tất cả các địa chỉ mà nó tìm thấy, trong khi chủ nhân của hệ thống bị xâm nhập hoàn toàn không hề hay biết.

Mẫu email có chứa mã độc MyDoom

Mẫu email có chứa mã độc MyDoom

Dưới đây là một số thống kê đáng chú ý, trích dẫn từ bài phân tích chuyên sâu về MyDoom được thực hiện bởi nhóm nghiên cứu an ninh mạng The Cylance Threat Research Team:

MyDoom đã và đang giữ kỷ lục về loại sâu email lan truyền nhanh nhất thế giới kể từ khi nó bị phát hiện lần đầu vào năm 2004 cho đến nay.

MyDoom giữ kỷ lục về loại virus có sức tàn phá lớn nhất trong lịch sử ngành bảo mật - an ninh mạng, với mức thiệt hại gây ra ước đạt 38.5 tỷ USD trên toàn thế giới.

Ở thời kỳ phát triển đỉnh cao của mình, MyDoom đã tạo ra lượng email độc hại chiếm 16-25% toàn bộ số email được gửi đi mỗi ngày trên toàn thế giới.

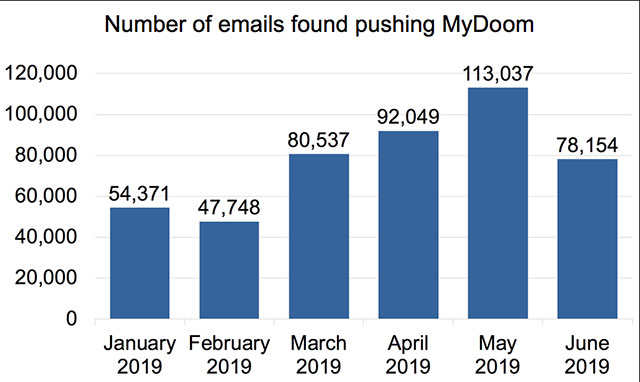

Vấn đề đáng nói ở đây là sau 15 năm kể từ ngày bị phát hiện, MyDoom vẫn còn tồn tại trên internet và đang có dấu hiệu phát triển mạnh mẽ trở lại. Các báo cáo về MyDoom đến từ nhiều nhóm nghiên cứu và nhà cung cấp dịch vụ bảo mật gần như vẫn xuất hiện hàng năm và đang có xu hướng gia tăng trong vài tháng qua, với hàng chục ngàn trường hợp email nhiễm MyDoom được phát hiện mỗi tháng.

"Mặc dù không còn phát triển mạnh mẽ, tạo ra các cuộc tấn công trên quy mô lớn như những họ phần mềm độc hại khác hiện đại hơn, tuy nhiên điểm mạnh của MyDoom nằm ở việc mã độc này vẫn có thể duy trì sự hiện diện tương đối ổn định trên internet mặc dù đã bị phát hiện cách đây 15 năm và ngày càng phải đối mặt với nhiều công cụ bảo mật email tiên tiến hơn. Trung bình, có khoảng 1.1% trên tổng số lượng email bị chúng tôi phát hiện chứa tệp đính kèm của phần mềm độc hại này", Brad Duncan trưởng nhóm nghiên cứu bảo mật Unit 42 thuộc Palo Alto Networks nhận định.

Hàng chục ngàn email độc hại được MyDoom phân phối trên toàn thế giới mỗi tháng nhắm vào một loạt các ngành công nghiệp khác nhau, từ công nghệ cao, bán buôn và bán lẻ, cho đến cả chăm sóc sức khỏe, giáo dục, cũng như sản xuất nói chung.

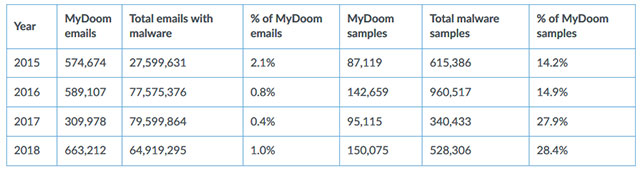

Số liệu về MyDoom trong khoảng thời gian từ năm 2015 đến 2018

Số liệu về MyDoom trong khoảng thời gian từ năm 2015 đến 2018

Từ năm 2015 đến 2018, MyDoom đã được tìm thấy trong 1.1% phần trăm tất cả các email độc hại được phát hiện bởi đội ngũ bảo mật Palo Alto Networks, đạt "trung bình 21.4% cho tất cả các tệp đính kèm phần mềm độc hại được ghi nhận lan truyền thông qua email spam".

Sự khác biệt về số lượng tệp đính kèm và email MyDoom là do tính chất đa hình của loại sâu độc này, này dẫn đến số lượng thống kê liên quan đến phần mềm độc hại cao hơn, do đó làm tăng đáng kể số lượng mẫu được phát hiện.

Trong nửa đầu năm 2019, Palo Alto Networks đã ghi nhận sự gia tăng nhẹ về số lượng mẫu phần mềm độc hại có liên quan đến MyDoom bị phát hiện, cũng như mức tăng tương đối rõ rệt trong số lượng email độc hại được gửi đến và đi từ các nạn nhân (hệ thống đã bị lây nhiễm mã độc).

Hoạt động của MyDoom trong năm 2019 theo thống kê của Palo Alto Networks

Hoạt động của MyDoom trong năm 2019 theo thống kê của Palo Alto Networks

Kể từ khi trường hợp lây nhiễm đầu tiên được ghi nhận vào năm 2004, MyDoom đã “tác oai tác quái” trong nhiều năm và lây nhiễm cho một lượng máy tính đủ lớn để giúp phần mềm độc hại này có thể duy trì hoạt động và sự hiện diện của mình trên internet trong nhiều năm, bất chấp việc ngày càng có nhiều hệ thống bảo mật email tiên tiến hơn được tạo ra, cũng như không còn giữ được sự nguy hiểm như lúc ban đầu.

"Cả Trung Quốc và Hoa Kỳ đều là những “ổ dịch” MyDoom lớn nhất thế giới. Các email chứa sâu độc chủ yếu được gửi đến và đi từ 2 quốc gia này, mặc dù về cơ bản, quy trình phân phối mã độc vẫn mang tính toàn cầu và nhắm đến nhiều quốc gia khác nhau”, ông Brad Duncan cho biết thêm.

Để biết thêm thông tin chi tiết cũng như số liệu thống kê liên quan đến cách thức MyDoom lan truyền giữa các máy chủ, và danh sách chỉ số IOC có chứa các giá trị băm cho những mẫu MyDoom EXE được tìm thấy trong tháng 7 năm 2019, mời bạn tham khảo phân tích chuyên sâu về hoạt động về MyDoom của Palo Alto Networks tại địa chỉ: https://blog.talosintelligence.com/2019/07/rats-and-stealers-rush-through-heavens.html

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ