![]() Quản lý các chứng chỉ trong Exchange - Phần 1

Quản lý các chứng chỉ trong Exchange - Phần 1

Quản trị mạng – Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ.

Giới thiệu

Các chứng chỉ có thể được sử dụng để mã hóa luồng dữ liệu truyền thông giữa hai điểm đầu cuối, có thể là các máy khách và máy chủ. Chúng cũng được sử dụng bởi các điểm kết cuối để tự thẩm định với nhau. Có một số thành phần trong Exchange 2007 dựa vào các chứng chỉ để mã hóa và thẩm định. Trong phần đầu tiên của loạt bài này, chúng tôi đã giới thiệu cho các bạn về tổng quan của các thành phần Exchange có sử dụng các chứng chỉ và mục đích sử dụng của chúng. Bên cạnh đó, phần một cũng giới thiệu một số tính năng của chứng chỉ tự ký được tạo mặc định. Trong phần hai của loạt bài này, chúng tôi sẽ giới thiệu các yêu cầu của một chứng chỉ mà bạn cần biết khi làm việc với chúng. Để kết thúc, trong phần ba của loạt bài, chúng tôi sẽ cung cấp cho các bạn một xem xét cận hơn về các lệnh Exchange Management Shell dùng để tạo, quản lý và xóa các chứng chỉ Exchange.

Tin cậy chứng chỉ tự ký như thế nào?

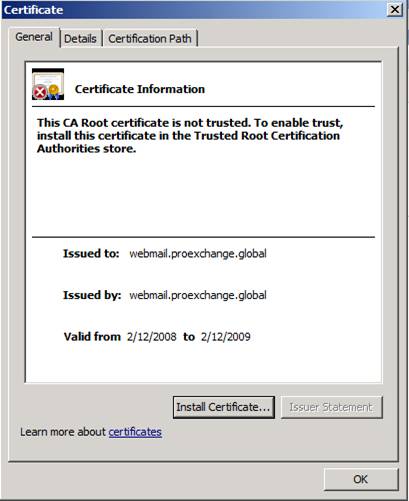

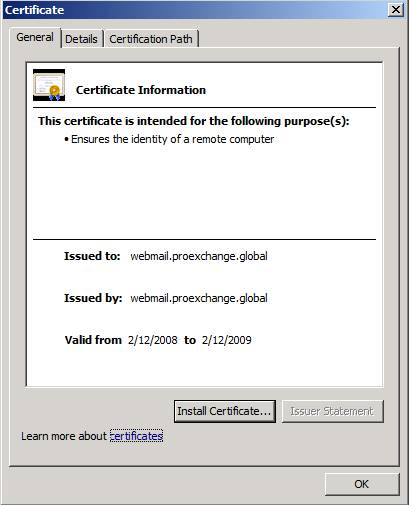

Như đã giới thiệu trong phần một của loạt bài này, bạn hoàn toàn có thể cấu hình Exchange để sử dụng chứng chỉ tự ký cho các kịch bản bên trong. Để bảo đảm rằng các máy khách của bạn không gặp phải bất cứ thông báo cảnh báo bảo mật nào khi kết nối với máy chủ Exchange 2007 Client Access, nhưng bạn cần phải làm cho người dùng tin tưởng vào chứng chỉ tự ký. Nhớ rằng, không phải là một ý tưởng tuyệt đối hoàn hảo khi giáo dục người dùng loại bỏ các cảnh báo về bảo mật! Hình 1 thể hiện rằng chứng chỉ tự ký (Self-Signed) không được tin cậy khi sử dụng Outlook Web Access.

Hình 1: Chứng chỉ tự ký không tin cậy

Có một vài phương pháp để bảo đảm rằng người dùng nhận ra chứng chỉ tự ký là một chứng chỉ tin cậy. Tuy nhiên chúng tôi sẽ chỉ giới thiệu một phương pháp trong đó, đây chính là phương pháp không yêu cầu bất cứ hành động nào từ phía bản thân người dùng và phương pháp này publish chứng chỉ tự ký bằng Group Policies. Mặc dù vậy bạn cần lưu ý rằng vẫn cần phải lặp lại hành động này mỗi lần làm mới lại chứng chỉ tự ký!

Export chứng chỉ tự ký

Để export một chứng chỉ tự ký, bạn có thể sử dụng lệnh Export-ExchangeCertificate. Do lệnh này sẽ nhóm cả khóa riêng một cách tự động nên bạn cần phải định nghĩa mật khẩu, có thể xem ví dụ mà chúng tôi đã thực hiện trong hình 2. Hãy lưu ý rằng bạn chỉ có thể export chứng chỉ tự ký nếu đã đánh dấu chứng chỉ để có được khóa riêng có khả năng export (xem giới thiệu trong phần 1).

Hình 2: Export chứng chỉ

Publish chứng chỉ như một chứng chỉ tin cậy thông qua Group Policy

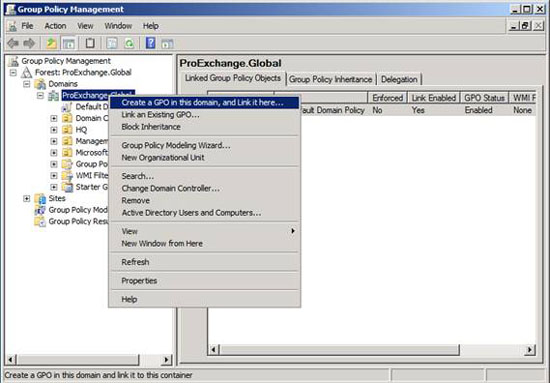

Bạn hoàn toàn có thể publish một chứng chỉ đã được export trong kho lưu trữ cá nhân của người dùng bằng cách sử dụng Group Policy. Trong ví dụ dưới, chúng tôi đã sử dụng giao diện Group Policy Management để tạo một chính sách mới và áp dụng nó cho miền (hình 3).

Hình 3: Tạo và liên kết một GPO mới với miền

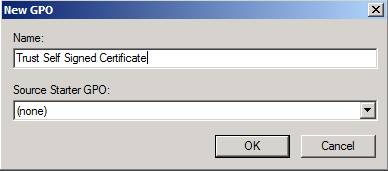

Chúng ta gọi GPO mới là Trust Self Signed Certificate mới và không sử dụng bất cứ Source Starter GPO nào (hình 4).

Hình 4: Tên của GPO mới

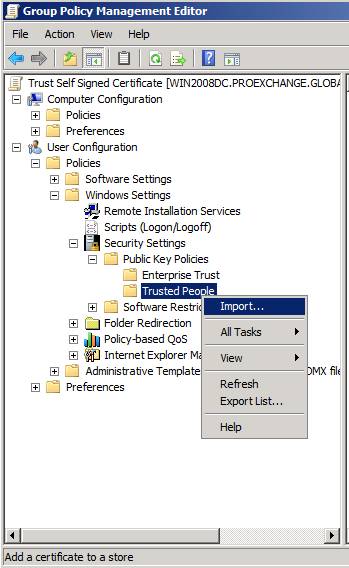

Do muốn import một chứng chỉ tự ký đã được export, chúng ta hãy vào User Configuration, Policies, Windows Settings, Public Key Policies, và kích chuột phải vào Trusted People để khởi chạy Certificate Import Wizard (xem hình 5).

Hình 5: Khởi chạy Certificate Import Wizard

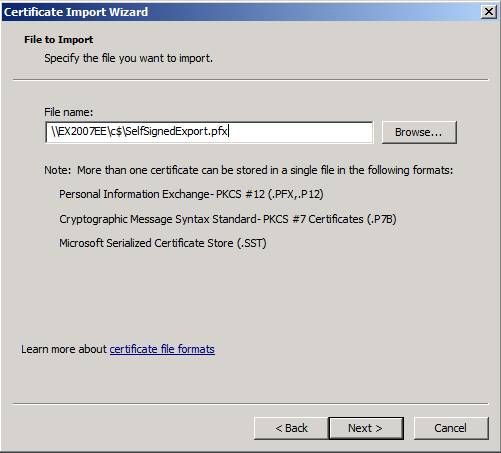

Chỉ định file đã được tạo từ trước bằng cách chạy Export-ExchangeCertificate, và kích Next (hình 6).

Hình 6: Chọn File để Import

Tiếp đến, nhập vào mật khẩu đã được sử dụng để export khóa riêng, sau đố kích Next để tiếp tục (hình 7).

Hình 7: Đánh mật khẩu được sử dụng để bảo vệ khóa riêng

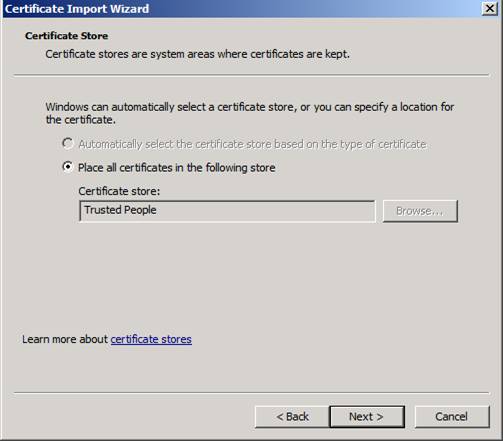

Nơi lưu trữ chứng chỉ sẽ được thiết lập là Personal Store, kích Next để tiếp tục (hình 8).

Hình 8: Chọn nơi lưu trữ chứng chỉ

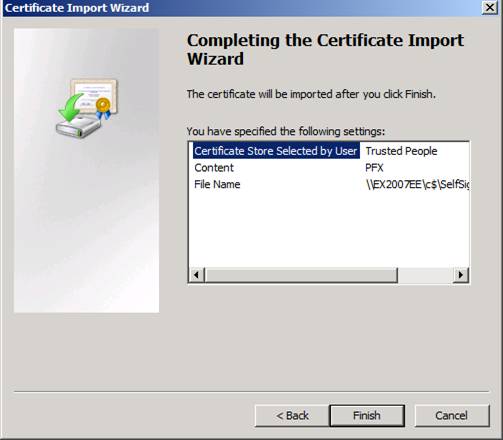

Để kết thúc, kích Finish sau khi xem lại các thiết lập (hình 9).

Hình 9: Hoàn thành Certificate Import Wizard

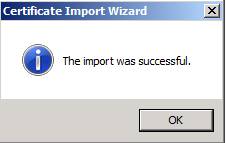

Certificate Import Wizard sẽ cho bạn biết rằng quá trình import đã được thực hiện thành công. Khi kích OK và import được thực hiện, lúc này Group Policy đã sẵn sàng cho bạn sử dụng (hình 10).

Hình 10: Quá trình import diễn ra thành công

Thời gian tiếp theo, người dùng đăng nhập vào miền, hoặc làm tươi lại chính sách nhóms, khi đó chứng chỉ tự ký sẽ được đánh dấu tin cậy. Bạn có thể thấy khi tăng quyền truy cập vào Outlook Web Access (hình 11).

Hình 11: Chứng chỉ tự ký đã được tin cậy

Lấy chứng chỉ từ nhà thẩm định công

Mặc dù Exchange 2007 có khả năng tạo chứng chỉ tự ký trong quá trình cài đặt và bạn có thể kích hoạt các máy khách để tin cậy nó, tuy nhiên vẫn cần lưu ý những gì đã được giới thiệu trong phần một, đó là:

- Chứng chỉ tự ký chỉ hợp lệ trong vòng một năm

- Chứng chỉ tự ký chỉ chỉ được tin cậy bởi người phát hành nó

- Chứng chỉ tự ký chỉ không được hỗ trợ cho Outlook Anywhere không có Exchange ActiveSync

Chính vì vậy bạn cần phải có được một chứng chỉ từ nhà thẩm định. Bạn có thể triển khai nhà thẩm định chứng chỉ của riêng mình hoặc lấy chứng chỉ từ một nhà thẩm định công. Cách thứ hai được Microsoft khuyên bạn trong các tình huống dưới đây:

- Truy cập máy khách bên ngoài vào Exchange (POP, IMAP, Outlook Web Access, Outlook Anywhere, Exchange ActiveSync, Autodiscover)

- Nếu bạn muốn cài đặt bảo mật Domain với các tổ chức đối tác

Nếu lấy chứng chỉ từ một nhà thẩm định chứng chỉ công thì bạn sẽ tự vơ lấy rất nhiều sự phức tạp trong việc để nhà thẩm định chứng chỉ nhận ra một chứng chỉ được tin cậy bởi các máy khách chưa ra nhập miền, và các tổ chức đối tác muốn cấu hình bảo mật miền cho môi trường Exchange.

Microsoft đã xuất bản một bài báo mang tiêu đề Unified Communications Certificate Partners for Exchange 2007 and for Communications Server 2007, trong đó có cung cấp một danh sách các nhà thẩm định chứng chỉ phát hành Unified Communications Certificates cho Microsoft Exchange và cho Communications Server 2007, có thể được sử dụng để triển khai tính năng Domain Security.

Nhà thẩm định chứng chỉ công là gì?

Nhà thẩm định chứng chỉ công là nhà cấp phát chứng chỉ được tin cậy bởi tất cả các trình duyệt và các ứng dụng chính thống. Khi quyết định lấy chứng chỉ từ nhà thẩm định, bạn cần phải xem xét xem liệu nhà thẩm định chứng chỉ công có được tin cậy bởi tất cả các ứng dụng mà bạn sẽ sử dụng và xem nó có thể cho phép bạn có được chứng chỉ mà bạn cần (đề cập về tên, ngày hợp lệ và,…)

Tên trong một chứng chỉ

Hãy quan sát một chứng chỉ và tại sao một chứng chỉ không được sử chấp nhận để được sử dụng cho việc mã hóa và thẩm định bởi Exchange, nó được gói gọn vào một trong những lý do sau:

- Chứng chỉ bảo mật phải được phát hành bởi một nhà thẩm định chứng chỉ tin cậy;

- Chứng chỉ bảo mật phải không bị thu hồi bởi nhà thẩm định đã phát hành nó;

- Chứng chỉ bảo mật phải không bị hết hạn;

- Chứng chỉ bảo mật đi kèm với một tên không tương xứng với tên mong đợi.

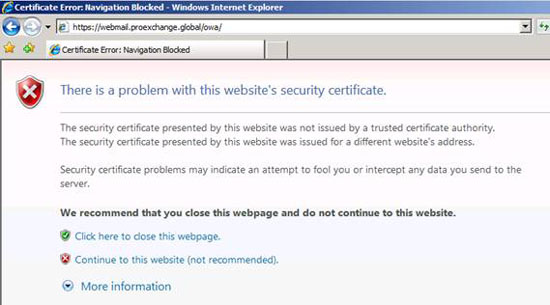

Mặc dù một số ứng dụng như Outlook Web Access cho phép bạn sử dụng chứng chỉ thậm chí không được phát hành bởi một nhà thẩm định tin cậy hoặc chứng chỉ bảo mật đã được phát hành cho một địa chỉ website khác, thì người dùng vẫn không nên bỏ qua các cảnh báo này vì điều đó gần như có ai đó hoặc một số quá trình muốn tấn công bạn hoặc chặn dữ liệu của bạn (hình 12).

Hình 12: Cảnh báo chứng chỉ bảo mật

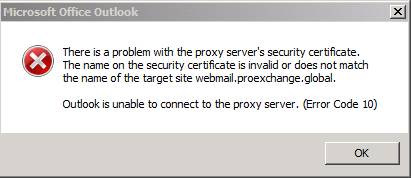

Outlook Anywhere và Exchange ActiveSync sẽ không hoạt động nếu có vấn đề nào đó với chứng chỉ (hình 13).

Hình 13: Outlook Anywhere thất bại khi kết nối vì tên của chứng chỉ bảo mật không tương ứng với tên của site mục tiêu.

Chúng ta phải xem xét các tên mà bạn cần cho một chứng chỉ bảo mật đối với máy chủ Client Access của bạn:

- Tên NetBIOS của máy chủ Client Access;

- Full Qualified Domain Name của máy chủ Client Access

- Tên miền Autodiscover của tổ chức Exchange

- Tên được sử dụng để publish Outlook Web Access, Outlook Anywhere, Exchange ActiveSync, Pop, hay IMAP đến các máy khác bên ngoài.

Các tên bạn cần cho một chứng chỉ bảo mật đối với máy chủ Hub/Edge Transport:

- Fully Qualified Domain Name

- Tất cả các tên miền được chấp nhận trong tổ chức Exchange.

Và với máy chủ Unified Messaging, bạn chỉ cần Fully Qualified Domain Name của Unified Messaging server role.

Tình huống ví dụ

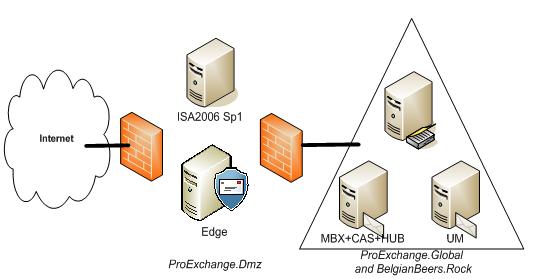

Hình dung bạn có một môi trường như thể hiện trong hình 14 bên dưới.

Hình 14: Một tổ chức Exchange ví dụ

Trong môi trường Exchange này, bạn sẽ publish cả Outlook Web Access và Outlook Anywhere bằng cách sử dụng máy chủ ISA đặt tại DMZ. Mails đã gửi đến và gửi đi từ tổ chức sẽ qua Exchange Edge server role, cũng được đặt trong DMZ. Tổ chức Exchange của bạn có hai miền chịu tránh nhiệm cho nó: ProExchange.Global và BelgianBeers.Rock. Bạn đã đồng ý để cấu hình Domain Security giữa tổ chức Exchange của mình và một trong tổ chức các đối tác của bạn Sunshine.Edu. EdgeSync được cấu hình để tạo bản sao cấu hình và các thông tin người nhận của bạn vào Edge server. Bạn sẽ thu được hai chứng chỉ từ một CA công, một để publish Outlook Web Access và Outlook Anywhere và một để thiết lập bảo mật miền giữa tổ chức Exchange và Sunhine.Edu.

Bảng 1 liệt kê các máy chủ Exchange tồn tại trong môi trường Exchange này và các role của chúng.

| FQDN Exchange Server | Role đã được cài đặt |

Edge.ProExchange.dmz | Edge Server role |

Ex2007EE.ProExchange.Global | Mailbox + Client Access + Hub Transport server role |

Ex2007SE.ProExchange.Global | Unified Messaging server role |

Bảng 1

Xem xét kỹ vào tổ chức Exchange của bạn cho thấy các URL được liệt kê trong bảng 2 đã được sử dụng từ bên ngoài và bên trong bởi những người dùng kết nối với mailbox của họ.

| Đang kết nối đến | Kết nối bằng HTTP(s) | Kết nối bằng RPC |

Outlook Web Access | https://webmail.proexchange.global | https://Ex2007EE.proexchange.global |

Outlook Anywhere | https://webmail.proexchange.global | https://Ex2007EE.proexchange.global |

Free and Busy information | https://webmail.proexchange.global/EWS/Exchange.asmx | https://Ex2007EE.proexchange.global/EWS/Exchange.asmx |

Download OAB | http://webmail.proexchange.global/OAB | http://Ex2007EE.proexchange.global/OAB |

Change Unified Messaging settings | https://webmail.proexchange.global/UnifiedMessaging/Service.asmx | https://Ex2007EE.proexchange.global UnifiedMessaging/Service.asmx |

Autodiscover | https://autodiscover.proexchange.global/autodiscover/autodiscover.xml | https://Ex2007EE.proexchange.global/Autodiscover/autodiscover.xml |

Bảng 2: Các URL

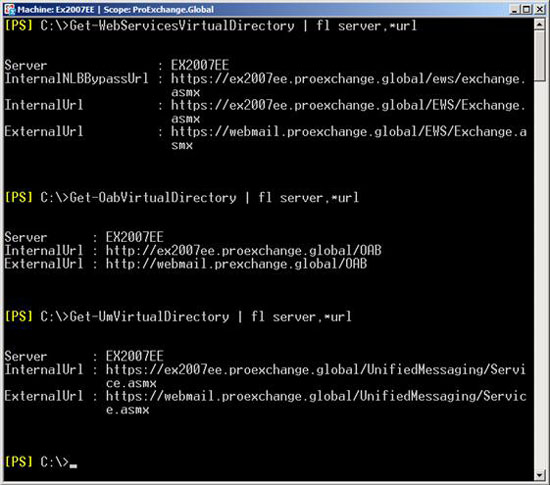

Các URL này cũng được lấy lại và thay đổi bằng cách sử dụng Exchange Management Shell. Hình 15 thể hiện lệnh lấy lại các URL được cung cấp bởi Exchange web service Autodiscover cho các máy khách Microsoft Office Outlook 2007.

Hình 15: Các thiết lập cấu hình InteralUrl và ExternalUrl

Bảng 3 liệt kê các bản ghi đã được đăng ký trong DNS

| Tên | Kiểu | Dữ liệu |

Autodiscover.ProExchange.Global | Alias (CNAME) | Webmail.ProExchange.Global |

Autodiscover.BelgianBeers.Rock | Alias (CNAME) | Webmail.BelgianBeers.Rock |

Webmail.ProExchange.Global | Host (A) | External IP ISA Server |

Webmail.BelgianBeers.Rock | Host (A) | External IP ISA Server |

ProExchange.Global | Mail Exchanger (MX) | [10] Edge.ProExchange.Dmz |

BelgianBeers.Rock | Mail Exchanger (MX) | [10] Edge.ProExchange.Dmz |

Edge.ProExchange.Dmz | Host (A) | External IP Edge Server |

Ex2007SE.ProExchange.Global | Host (A) | 10.10.10.102 |

Ex2007EE.ProExchange.Global | Host (A) | 10.10.10.101 |

Bảng 3: Các bản ghi được đăng ký trong DNS

Để kích hoạt truy cập bảo mật đối với Outlook Web Access và publish Outlook Anywhere, các tên dưới đây phải được hiện diện trên chứng chỉ mà bạn sẽ kích hoạt cho dịch vụ IIS trên Client Access Server bên trong và export đến máy chủ ISA 2006 Sp1:

- Common Name = Webmail.ProExchange.Global, Outlook Anywhere yêu cầu tên chung tương xứng tên host bên ngoài được sử dụng để kích hoạt Outlook Anywhere

- Subject Alternative Names:

Webmail.ProExchange.Global

Webmail.BelgianBeers.Rock

Autodiscover.ProExchange.Global

Autodiscover.BelgianBeers.Rock

Ex2007EE.ProExchange.Global

Ex2007EE

Ex2007SE.ProExchange.Global

Ex2007SE

Để kích hoạt EdgeSync, cung cấp TLS và cấu hình bảo mật miền với tổ chức đối tác Sunshine.Edu, bạn cần một chứng chỉ cho Microsoft Exchange Edge server role với các tên dưới đây:

- Common Name = Edge.ProExchange.Dmz

- Subject Alternative Names:

ProExchange.Global

BelgianBeers.Rock

Kết luận

Đây là tất cả những gì giới thiệu trong phần hai. Trong phần ba của loạt bài này, chúng tôi sẽ cung cấp cho các bạn các bước chi tiết về cách tạo một yêu cầu chứng chỉ như thế nào với Subject Alternative Names và cách import cũng như kích hoạt chứng chỉ đã thu được cho các dịch vụ Exchange.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Hệ thống

Hệ thống  Windows 11

Windows 11  Windows 10

Windows 10  Windows 7

Windows 7  Windows 8

Windows 8  Cấu hình Router/Switch

Cấu hình Router/Switch

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống