Đối với những bạn mới đi học, mới bước chân vào lĩnh vực Công Nghệ Thông Tin - CNTT, cho đến những người đi làm... chắc hẳn họ đã nhiều lần nghe đến từ VPN, hay mạng riêng ảo, mạng cá nhân ảo... Vậy thực sự VPN là gì, ưu nhược điểm của VPN ra sao? Hãy cùng Quản Trị Mạng thảo luận về định nghĩa của VPN, cách ứng dụng mô hình, hệ thống này trong công việc nhé.

Tìm hiểu về VPN

- 1. Mạng riêng ảo VPN là gì?

- 2. Những tính năng quan trọng của VPN

- 3. Các giao thức thường dùng trong VPN

- 4. Ưu điểm, nhược điểm của VPN

- 5. Tại sao bạn cần một dịch vụ VPN?

- 6. Nên mong đợi gì trong các dịch vụ VPN?

- 7. Cách chọn VPN

- 8. VPN bảo vệ địa chỉ IP và quyền riêng tư của bạn như thế nào?

- 9. VPN ẩn những điều gì?

- 10. VPN không ẩn những điều gì?

- 11. Có thể thiết lập quyền truy cập VPN trên nhiều thiết bị không?

- 12. Bạn có cần VPN ở nhà không?

- 13. Thuật ngữ VPN

1. Mạng riêng ảo VPN là gì?

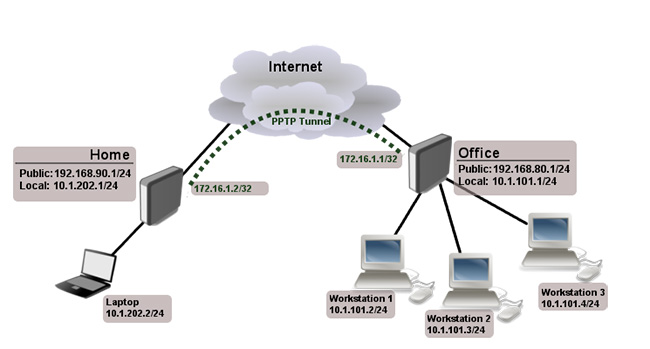

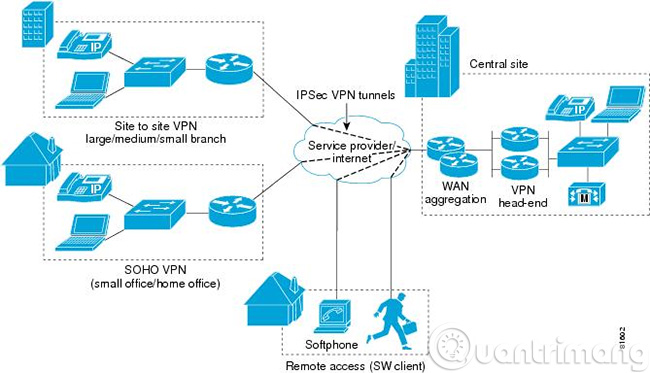

VPN là mạng riêng ảo, Virtual Private Network, là một công nghệ mạng giúp tạo kết nối mạng an toàn khi tham gia vào mạng công cộng như Internet hoặc mạng riêng do một nhà cung cấp dịch vụ sở hữu. Các tập đoàn lớn, các cơ sở giáo dục và cơ quan chính phủ sử dụng công nghệ VPN để cho phép người dùng từ xa kết nối an toàn đến mạng riêng của cơ quan mình.

1 hệ thống VPN có thể kết nối được nhiều site khác nhau, dựa trên khu vực, diện tích địa lý... tượng tự như chuẩn Wide Area Network (WAN). Bên cạnh đó, VPN còn được dùng để "khuếch tán", mở rộng các mô hình Intranet nhằm truyền tải thông tin, dữ liệu tốt hơn. Ví dụ, các trường học vẫn phải dùng VPN để nối giữa các khuôn viên của trường (hoặc giữa các chi nhánh với trụ sở chính) lại với nhau.

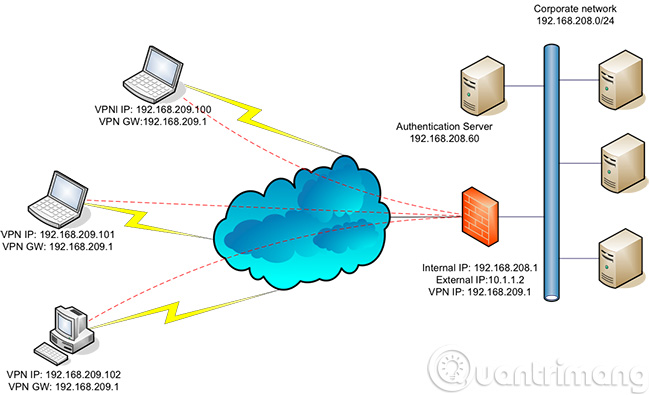

Nếu muốn kết nối vào hệ thống VPN, thì mỗi 1 tài khoản đều phải được xác thực (phải có Username và Password). Những thông tin xác thực tài khoản này được dùng để cấp quyền truy cập thông qua 1 dữ liệu - Personal Identification Number (PIN), các mã PIN này thường chỉ có tác dụng trong 1 khoảng thời gian nhất định (30s hoặc 1 phút).

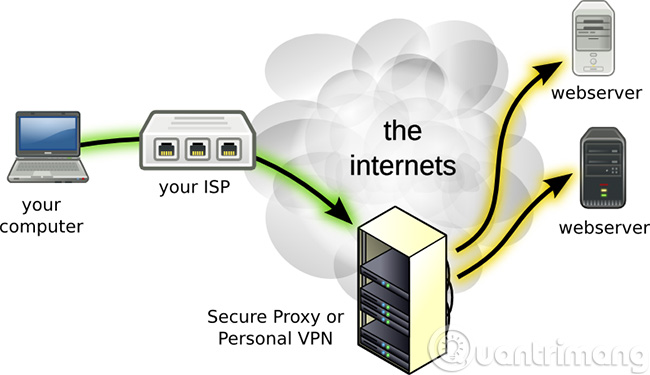

Khi kết nối máy tính hoặc một thiết bị khác chẳng hạn như điện thoại, máy tính bảng với một VPN, máy tính hoạt động giống như nó nằm trên cùng mạng nội bộ với VPN. Tất cả traffic trên mạng được gửi qua kết nối an toàn đến VPN. Nhờ đó, bạn có thể truy cập an toàn đến các tài nguyên mạng nội bộ ngay cả khi đang ở rất xa.

Bạn cũng có thể sử dụng Internet giống như đang ở vị trí của của VPN, điều này mang lại một số lợi ích khi sử dụng WiFi public hoặc truy cập trang web bị chặn, giới hạn địa lý.

Khi duyệt web với VPN, máy tính sẽ liên hệ với trang web thông qua kết nối VPN được mã hóa. Mọi yêu cầu, thông tin, dữ liệu trao đổi giữa bạn và website sẽ được truyền đi trong một kết nối an toàn. Nếu sử dụng VPN tại Hoa Kỳ để truy cập vào Netflix, Netflix sẽ thấy kết nối của bạn đến từ Hoa Kỳ.

Dù nghe có vẻ khá đơn giản, nhưng trên thực tế VPN lại được ứng dụng để làm rất nhiều thứ:

- Truy cập vào mạng doanh nghiệp khi ở xa: VPN thường được sử dụng bởi những người kinh doanh để truy cập vào mạng lưới kinh doanh của họ, bao gồm tất cả tài nguyên trên mạng cục bộ, trong khi đang đi trên đường, đi du lịch,... Các nguồn lực trong mạng nội bộ không cần phải tiếp xúc trực tiếp với Internet, nhờ đó làm tăng tính bảo mật.

- Truy cập mạng gia đình, dù không ở nhà: Bạn có thể thiết lập VPN riêng để truy cập khi không ở nhà. Thao tác này sẽ cho phép truy cập Windows từ xa thông qua Internet, sử dụng tập tin được chia sẻ trong mạng nội bộ, chơi game trên máy tính qua Internet giống như đang ở trong cùng mạng LAN.

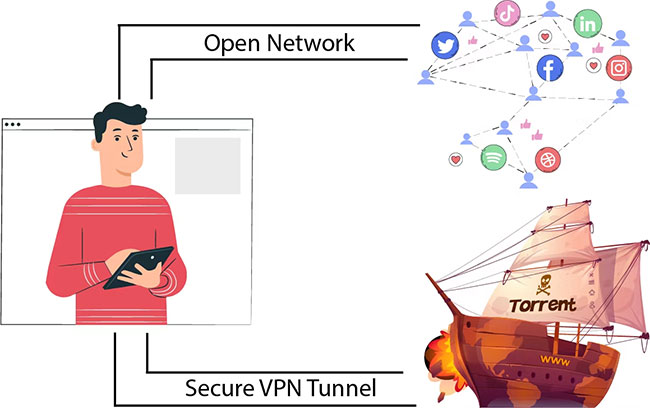

- Duyệt web ẩn danh: Nếu đang sử dụng WiFi công cộng, duyệt web trên những trang web không phải https, thì tính an toàn của dữ liệu trao đổi trong mạng sẽ dễ bị lộ. Nếu muốn ẩn hoạt động duyệt web của mình để dữ liệu được bảo mật hơn thì bạn nên kết nối VPN. Mọi thông tin truyền qua mạng lúc này sẽ được mã hóa.

- Truy cập đến những website bị chặn giới hạn địa lý, bỏ qua kiểm duyệt Internet, vượt tường lửa,...

- Tải tập tin: Tải BitTorrent trên VPN sẽ giúp tăng tốc độ tải file. Điều này cũng có ích với các traffic mà ISP của bạn có thể gây trở ngại.

2. Những tính năng quan trọng của VPN

Mã hóa

Một trong những chức năng chính của VPN là chặn những nỗ lực của người dùng trái phép nhằm chặn, đọc hoặc thay đổi nội dung lưu lượng truy cập Internet của bạn. Nó đạt được điều này bằng cách chuyển đổi dữ liệu thực tế của bạn thành một định dạng không thể đọc được, thông qua một quá trình được gọi là mã hóa.

Dữ liệu được bảo vệ bằng khóa mã hóa chỉ do người dùng được ủy quyền đặt. Để giải mã dữ liệu, bạn sẽ cần một khóa giải mã tương tự. VPN mã hóa dữ liệu của bạn khi nó đi vào tunnel của VPN và sau đó biến nó trở lại định dạng ban đầu ở đầu bên kia.

Có 3 loại kỹ thuật mã hóa mà hầu hết các VPN sử dụng. Đó là:

Mã hóa đối xứng: Mã hóa đối xứng là một dạng mật mã cổ đại sử dụng một thuật toán để biến đổi dữ liệu. “Key” là một yếu tố trong thuật toán thay đổi toàn bộ kết quả của mã hóa. Cả người gửi và người nhận đều sử dụng cùng một key để mã hóa hoặc giải mã dữ liệu.

Các thuật toán này nhóm dữ liệu thành một loạt các lưới và sau đó dịch chuyển, hoán đổi và xáo trộn nội dung của các lưới bằng cách sử dụng key. Kỹ thuật này được gọi là mã hóa khối (block cipher) và là cơ sở của các hệ thống mã hóa khóa được sử dụng thường xuyên bao gồm AES và Blowfish.

- AES: Hệ thống mã hóa nâng cao hay AES là một mã hóa khối do chính phủ Hoa Kỳ ủy quyền và được hầu hết các dịch vụ VPN trên toàn thế giới sử dụng. Nó chia nhỏ các luồng dữ liệu thành một mảng 128 bit, tương đương 16 byte. Key có thể có độ dài 128, 192 hoặc 256 bit trong khi các khối là lưới 4x4 byte. Nếu bạn không quen thuộc với các đơn vị dữ liệu, bạn nên học cách phân biệt bit và byte. Độ dài của key xác định số vòng mã hóa hoặc số lần chuyển đổi. Ví dụ, AES-256 thực hiện 14 vòng mã hóa, làm cho nó cực kỳ an toàn.

- Blowfish: Những người dùng không tin tưởng vào bảo mật do AES cung cấp sẽ sử dụng Blowfish. Nó sử dụng một thuật toán nguồn mở, đó là lý do tại sao Blowfish cũng được đưa vào hệ thống OpenVPN nguồn mở. Tuy nhiên, ở mức độ kỹ thuật, Blowfish yếu hơn AES vì nó sử dụng khối 64-bit - chỉ bằng một nửa kích thước của lưới AES. Đây là lý do tại sao hầu hết các dịch vụ VPN thích AES hơn Blowfish.

Mã hóa public key: Một lỗ hổng rõ ràng với hệ thống mã hóa đối xứng là cả người gửi và người nhận đều cần phải có cùng một key. Bạn sẽ phải gửi key đến máy chủ VPN để bắt đầu giao tiếp. Nếu những kẻ đánh chặn bằng cách nào đó có được key, chúng có thể giải mã tất cả dữ liệu được mã hóa bằng key đó. Mã hóa public key cung cấp giải pháp cho rủi ro bảo mật trong quá trình truyền key. Hệ thống mã hóa public key sử dụng hai key, một trong số đó là public. Dữ liệu được mã hóa bằng public key chỉ có thể được giải mã bằng key giải mã tương ứng và ngược lại.

Hashing: Hashing là phương pháp mã hóa thứ ba được VPN sử dụng. Nó sử dụng Secure Hash Algorithm (SHA) để bảo toàn tính toàn vẹn của dữ liệu và xác nhận rằng dữ liệu đến từ nguồn ban đầu.

Split tunneling

Split tunneling là một tính năng VPN phổ biến cho phép bạn chọn ứng dụng nào để bảo mật với VPN và ứng dụng nào có thể hoạt động bình thường. Đây là một tính năng hữu ích giúp bạn giữ một phần lưu lượng truy cập Internet của mình ở chế độ riêng tư và định tuyến phần còn lại thông qua mạng cục bộ.

Split tunneling có thể là một công cụ hữu ích để tiết kiệm một số băng thông vì nó chỉ gửi một phần lưu lượng truy cập Internet của bạn qua tunnel. Vì vậy, nếu bạn có dữ liệu nhạy cảm cần chuyển, bạn có thể bảo vệ dữ liệu đó mà không gặp phải độ trễ không thể tránh khỏi trong các hoạt động trực tuyến khác do VPN gây ra.

Giới hạn dữ liệu và băng thông

Dữ liệu và giới hạn băng thông là giới hạn xác định lượng dữ liệu bạn có thể truyền hoặc băng thông bạn có thể sử dụng tại một thời điểm. Các dịch vụ VPN sử dụng dữ liệu và giới hạn băng thông để kiểm soát số lượng và tốc độ của luồng dữ liệu trên toàn mạng.

Điều quan trọng đối với các nhà cung cấp dịch vụ VPN là phải duy trì các giới hạn để ngăn chặn tình trạng nghẽn mạng và ngừng hoạt động. Tuy nhiên, các nhà cung cấp dịch vụ cao cấp với cơ sở hạ tầng rộng lớn như ExpressVPN, NordVPN, PIA và Surfshark không đặt bất kỳ giới hạn dữ liệu và băng thông nào đối với việc sử dụng.

Chính sách không ghi nhật ký

Chính sách không ghi nhật ký là lời hứa của nhà cung cấp dịch vụ VPN rằng sẽ không bao giờ lưu giữ hồ sơ về các hoạt động trực tuyến của người dùng. Chính sách không ghi nhật ký là một điểm hấp dẫn chính đối với VPN vì đây là một trong những lý do chính khiến mọi người sử dụng VPN ngay từ đầu.

Không nhiều VPN cung cấp dịch vụ không ghi nhật ký hoàn chỉnh và ngay cả những dịch vụ không ghi nhật ký nghiêm ngặt cũng có xu hướng lưu trữ một số nhật ký. Nếu bạn không chắc chắn nên chọn VPN nào thực sự không ghi nhật ký, hãy tìm những dịch vụ chỉ sử dụng máy chủ RAM. Các máy chủ như vậy lưu dữ liệu tạm thời bị xóa khi phần cứng bị tắt.

Kết nối nhiều thiết bị đồng thời

Kết nối nhiều thiết bị đồng thời đề cập đến số lượng thiết bị có thể kết nối với VPN cùng một lúc. Hầu hết các VPN đặt giới hạn cho các kết nối đồng thời và chỉ một số ít trong số chúng có thể đáp ứng các kết nối không giới hạn tại một thời điểm.

Một điều cần nhớ với nhiều kết nối thiết bị là bạn có thể cài đặt VPN trên bao nhiêu thiết bị tùy thích, nhưng bạn không thể để chúng chạy trên tất cả các thiết bị cùng một lúc.

Kill switch

VPN kill switch là một tính năng ngắt kết nối thiết bị của bạn khỏi Internet nếu kết nối VPN bị ngắt đột ngột. Đây là một tính năng VPN quan trọng ngăn bạn gửi dữ liệu bên ngoài VPN tunnel bảo mật.

Bảo vệ chống rò rỉ IP

Mục đích chính của việc sử dụng VPN là để ẩn địa chỉ IP thực của bạn khỏi những con mắt tò mò. Nhưng đôi khi địa chỉ IP ban đầu của bạn có thể bị lộ, làm lộ vị trí, lịch sử duyệt web và hoạt động Internet trực tuyến của bạn. Sự cố như vậy được gọi là rò rỉ IP và nó đánh bại mục đích của việc sử dụng VPN.

Nhiều VPN hàng đầu có tính năng bảo vệ chống rò rỉ IP/DNS tích hợp được bật theo mặc định. Họ cũng cung cấp các công cụ để kiểm tra IP thực của bạn và địa chỉ được VPN gán cho bạn. Với kết nối VPN đang hoạt động, hai địa chỉ IP không được trùng khớp.

IP Shuffle

IP Shuffle là một tính năng bảo mật VPN ngẫu nhiên hóa địa chỉ IP của bạn. VPN làm như vậy bằng cách kết nối lại bạn với một máy chủ VPN khác sau một khoảng thời gian nhất định. Hầu hết các VPN đều cho phép người dùng thiết lập tần suất kết nối ngẫu nhiên này với rất nhiều lựa chọn, từ 10 phút một lần đến 1 giờ một lần hoặc 1 ngày một lần.

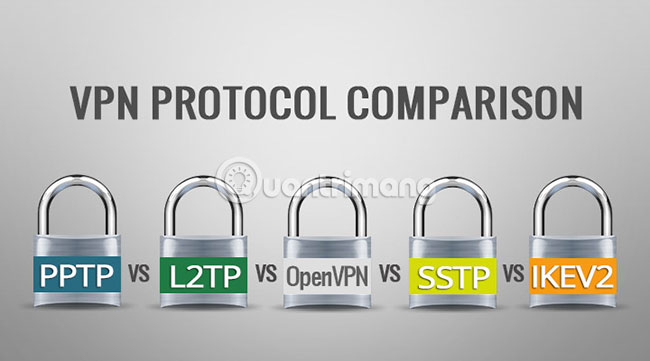

3. Các giao thức thường dùng trong VPN

Các sản phẩm VPN thường co sự tiện lợi, tính hiệu quả và bảo mật rất đa dạng. Nếu bảo mật là một mối quan tâm hàng đầu, thì một tổ chức cần phải chú ý đến các giao thức mà dịch vụ VPN hỗ trợ. Một số giao thức được sử dụng rộng rãi có những điểm yếu đáng quan ngại, trong khi những giao thức khác lại cung cấp khả năng bảo mật tiên tiến nhất. Những giao thức tốt nhất hiện nay là OpenVPN và IKEv2.

Tìm hiểu về các giao thức VPN

Bản chất của giao thức VPN là một tập hợp các giao thức. Có một số chức năng mà mọi VPN phải giải quyết được:

- Tunnelling (kỹ thuật truyền dữ liệu qua nhiều mạng có giao thức khác nhau) - Chức năng cơ bản của VPN là phân phối các gói (packet) từ điểm này đến điểm khác mà không để lộ chúng cho bất kỳ ai trên đường truyền. Để làm điều này, VPN đóng gói tất cả dữ liệu theo định dạng mà cả máy khách và máy chủ đều hiểu được. Bên gửi dữ liệu đặt nó vào định dạng tunnelling và bên nhận trích xuất để có được thông tin.

- Mã hóa: Tunnelling không cung cấp tính năng bảo vệ. Bất cứ ai cũng có thể trích xuất dữ liệu. Dữ liệu cũng cần phải được mã hóa trên đường truyền. Bên nhận sẽ biết cách giải mã dữ liệu từ một người gửi nhất định.

- Xác thực. Để bảo mật, VPN phải xác nhận danh tính của bất kỳ client nào cố gắng “giao tiếp” với nó. Client cần xác nhận rằng nó đã đến đúng máy chủ dự định.

- Quản lý phiên: Một khi người dùng được xác thực, VPN cần duy trì phiên để client có thể tiếp tục “giao tiếp” với nó trong một khoảng thời gian.

Nói chung các giao thức VPN coi việc tạo tunnel, xác thực và quản lý phiên như một gói. Điểm yếu trong bất kỳ chức năng nào đều là những lỗ hổng bảo mật tiềm ẩn trong giao thức. Mã hóa là một chuyên ngành, nó cũng rất khó, nên thay vì cố gắng tạo ra cái mới, các VPN thường sử dụng kết hợp nhiều giao thức mã hóa đáng tin cậy. Dưới đây là những giao thức VPN phổ biến và độ mạnh yếu của chúng.

Những giao thức yếu

Point-To-Point Tunneling Protocol (PPTP)

Giao thức cũ nhất vẫn đang được sử dụng là PPTP (Point-to-Point Tunneling Protocol). PPTP lần đầu tiên được sử dụng vào năm 1995. PPTP không chỉ định giao thức mã hóa nhưng có thể sử dụng một số giao thức như MPPE-128 mạnh mẽ. Việc thiếu sự tiêu chuẩn hóa về giao thức mạnh là một rủi ro, vì nó chỉ có thể sử dụng tiêu chuẩn mã hóa mạnh nhất mà cả 2 phía cùng hỗ trợ. Nếu một phía chỉ hỗ trợ tiêu chuẩn yếu hơn thì kết nối phải sử dụng mã hóa yếu hơn người dùng mong đợi.

Tuy nhiên, vấn đề thực sự với PPTP là quá trình xác thực. PPTP sử dụng giao thức MS-CHAP, có thể dễ dàng bị crack trong giai đoạn hiện nay. Kẻ tấn công có thể đăng nhập và mạo danh người dùng được ủy quyền.

IP security (IPSec)

Được dùng để bảo mật các giao tiếp, các luồng dữ liệu trong môi trường Internet (môi trường bên ngoài VPN). Đây là điểm mấu chốt, lượng traffic qua IPSec được dùng chủ yếu bởi các Transport mode, hoặc các tunnel (hay gọi là hầm - khái niệm này hay dùng trong Proxy, SOCKS) để MÃ HÓA dữ liệu trong VPN.

Sự khác biệt giữa các mode này là:

- Transport mode chỉ có nhiệm vụ mã hóa dữ liệu bên trong các gói (data package - hoặc còn biết dưới từ payload). Trong khi các Tunnel mã hóa toàn bộ các data package đó.

Do vậy, IPSec thường được coi là Security Overlay, bởi vì IPSec dùng các lớp bảo mật so với các Protocol khác.

L2TP

Giao thức L2TP thường hoạt động với thuật toán mã hóa IPSec. Nó mạnh hơn đáng kể so với PPTP nhưng vẫn khiến người dùng lo ngại. Lỗ hổng chính trong L2TP/IPSec là phương thức trao đổi khóa công khai (public key). Trao đổi khóa công khai Diffie-Hellman là cách để hai bên thỏa thuận về khóa mã hóa tiếp theo và không ai được biết về khóa này. Có một phương pháp có thể “bẻ khóa” quá trình này, đòi hỏi sức mạnh điện toán khá lớn, nhưng sau đó nó cho phép truy cập vào tất cả các giao tiếp trên một VPN nhất định.

Secure Sockets Layer (SSL) và Transport Layer Security (TLS)

Có 1 phần tương tự như IPSec, 2 giao thức trên cũng dùng mật khẩu để đảm bảo an toàn giữa các kết nối trong môi trường Internet.

Mô hình SSL VPN

Bên cạnh đó, 2 giao thức trên còn sử dụng chế độ Handshake - có liên quan đến quá trình xác thực tài khoản giữa client và server. Để 1 kết nối được coi là thành công, quá trình xác thực này sẽ dùng đến các Certificate - chính là các khóa xác thực tài khoản được lưu trữ trên cả server và client.

Những giao thức có bảo mật tốt hơn

IKEv2 (Internet Key Exchange)

IKEv2 (Internet Key Exchange) được xếp hạng bảo mật cao trong số các giao thức hiện tại. IKEv2 sử dụng IPSec tunnelling và có nhiều lựa chọn giao thức mã hóa. IKEv2 được sử dụng với mã hóa AES-256 nên rất khó bị bẻ khóa. IKEv2 sử dụng tính năng xác thực dựa trên chứng chỉ mạnh mẽ và có thể sử dụng thuật toán HMAC để xác minh tính toàn vẹn của dữ liệu được truyền. IKEv2 hỗ trợ giao tiếp nhanh và đặc biệt mạnh mẽ trong việc duy trì phiên, ngay cả khi kết nối Internet bị gián đoạn. Windows, MacOS, iOS và Android đều hỗ trợ IKEv2. Một số triển khai mã nguồn mở cũng có sẵn.

Phiên bản 1 của giao thức được giới thiệu vào năm 1998 và phiên bản 2 vào năm 2005. IKEv2 không phải là một trong những giao thức mới nhất, nhưng được duy trì rất tốt.

SSTP (Secure Socket Tunneling Protocol)

SSTP (Secure Socket Tunneling Protocol) là một sản phẩm của Microsoft, được hỗ trợ chủ yếu trên Windows. Khi được sử dụng với mã hóa AES và SSL, SSTP cung cấp tính năng bảo mật tốt, xét về mặt lý thuyết. Hiện tại chưa tìm thấy lỗ hổng nào của SSTP nhưng rất có thể một điểm yếu nào đó vẫn tồn tại.

Một vấn đề thực tế với SSTP là sự hỗ trợ hạn chế trên các hệ thống không phải Windows.

OpenVPN

OpenVPN là một bộ giao thức mở, cung cấp tính năng bảo mật mạnh mẽ và đã trở nên rất phổ biến. OpenVPN được phát hành lần đầu tiên vào năm 2001 theo giấy phép GPL. OpenVPN có mã nguồn mở, nên việc kiểm tra lỗ hổng được bảo đảm. Chức năng mã hóa của OpenVPN thường sử dụng thư viện OpenSSL. OpenSSL hỗ trợ nhiều thuật toán mã hóa, bao gồm AES.

Không có bất kỳ sự hỗ trợ nào cho OpenVPN ở cấp hệ điều hành, nhưng nhiều gói bao gồm các OpenVPN client của riêng chúng.

Việc có được sự bảo mật nhất với một giao thức đòi hỏi các quản trị viên phải xử lý một cách chính xác. Cộng đồng OpenVPN cung cấp các khuyến nghị để tăng cường bảo mật cho OpenVPN.

SoftEther (Software Ethernet)

SoftEther (Software Ethernet) là một cái tên mới, lần đầu tiên ra mắt vào năm 2014. Giống như OpenVPN, SoftEther cũng có mã nguồn mở. SoftEther hỗ trợ các giao thức mã hóa mạnh nhất, bao gồm AES-256 và RSA 4096-bit. SoftEther cung cấp tốc độ giao tiếp lớn hơn so với hầu hết các giao thức, bao gồm OpenVPN, ở một tốc độ dữ liệu nhất định. Nó không hỗ trợ hệ điều hành riêng nhưng có thể được cài đặt trên nhiều hệ điều hành, bao gồm Windows, Mac, Android, iOS, Linux và Unix.

Là một giao thức mới, SoftEther không được hỗ trợ nhiều như một số giao thức khác. SoftEther không tồn tại đủ lâu như OpenVPN, vì vậy người dùng chưa có nhiều thời gian để kiểm tra những điểm yếu có thể xuất hiện trên giao thức này. Tuy nhiên, SoftEther là một ứng cử viên nặng ký cho bất kỳ ai cần chất lượng bảo mật hàng đầu.

Vậy nên chọn giao thức nào?

Câu hỏi “Giao thức nào an toàn nhất?” rất khó để đưa ra câu trả lời. IKEv2, OpenVPN và SoftEther đều là những ứng cử viên mạnh. OpenVPN và SoftEther có lợi thế là mã nguồn mở. IKEv2 có các triển khai mã nguồn mở nhưng cũng có các triển khai độc quyền. Ưu điểm bảo mật chính của IKEv2 là dễ cài đặt, giảm nguy cơ lỗi cấu hình. SoftEther cung cấp bảo mật rất tốt, nhưng người dùng chưa có nhiều thời gian trải nghiệm với SoftEther như với hai giao thức còn lại, nên rất có thể SoftEther còn tồn tại những vấn đề mà người dùng chưa phát hiện ra.

Code của OpenVPN đã xuất hiện trong nhiều năm để các chuyên gia bảo mật kiểm tra. OpenVPN được sử dụng rộng rãi và hỗ trợ các giao thức mã hóa mạnh nhất. Việc đưa ra quyết định cuối cùng còn cần xem xét những yếu tố khác, chẳng hạn như sự thuận tiện và tốc độ, hay vấn đề bảo mật có phải là điều quan tâm lớn nhất hay không.

4. Ưu điểm, nhược điểm của VPN

Lý thuyết là như vậy, còn khi áp dụng vào thực tế thì VPN sẽ có những ưu, nhược điểm như thế nào. Mời các bạn tiếp tục thảo luận với Quản Trị Mạng.

Để xây dựng 1 hệ thống mạng riêng, mạng cá nhân ảo thì dùng VPN là 1 giải pháp không hề tốn kém. Chúng ta có thể tưởng tượng thế này, môi trường Internet là cầu nối, giao tiếp chính để truyền tải dữ liệu, xét về mặt chi phí thì nó hoàn toàn hợp lý so với việc trả tiền để thiết lập 1 đường kết nối riêng với giá thành cao. Bên cạnh đó, việc phải sử dụng hệ thống phần mềm và phần cứng nhằm hỗ trợ cho quá trình xác thực tài khoản cũng không phải là rẻ. Việc so sánh sự tiện lợi mà VPN mang lại cùng với chi phí bỏ ra để bạn tự thiết lập 1 hệ thống như ý muốn, rõ ràng VPN chiếm ưu thế hơn hẳn.

Nhưng bên cạnh đó, có nhược điểm rất dễ nhận thấy như:

VPN không có khả năng quản lý Quality of Service (QoS) qua môi trường Internet, do vậy các gói dữ liệu - Data package vẫn có nguy cơ bị thất lạc, rủi ro. Khả năng quản lý của các đơn vị cung cấp VPN là có hạn, không ai có thể ngờ trước được những gì có thể xảy ra với khách hàng của họ, hay nói ngắn gọn là bị hack đó.

5. Tại sao bạn cần một dịch vụ VPN?

Lướt web hoặc giao dịch trên mạng WiFi không an toàn có nghĩa là bạn có thể để lộ thông tin cá nhân và thói quen duyệt web của mình. Đó là lý do tại sao VPN là thứ bắt buộc đối với bất kỳ ai quan tâm đến quyền riêng tư và bảo mật trực tuyến.

Bạn đã bao giờ đăng nhập vào tài khoản ngân hàng trực tuyến tại sảnh khách sạn của mình chưa? Hoặc có thể bạn đã thanh toán hóa đơn thẻ tín dụng trực tuyến trong khi nhâm nhi một ly mocha tại quán cà phê yêu thích của mình. Nếu bạn đã làm điều này mà không đăng nhập vào VPN trước, bạn có thể đã để lộ thông tin cá nhân và thói quen duyệt web của mình cho tin tặc và tội phạm mạng.

Trừ khi bạn đăng nhập vào mạng WiFi riêng yêu cầu mật khẩu, mọi dữ liệu được truyền trong các phiên trực tuyến của bạn có thể dễ bị người lạ sử dụng cùng mạng này nghe trộm.

Đó là nơi VPN xuất hiện: VPN mã hóa dữ liệu của bạn khi trực tuyến, xáo trộn dữ liệu để người lạ không thể đọc được. Mã hóa mà VPN cung cấp giữ cho các hoạt động trực tuyến của bạn ở chế độ riêng tư, bao gồm mọi thứ từ gửi email và mua sắm trực tuyến đến thanh toán hóa đơn hoặc trò chuyện với bác sĩ của bạn.

VPN cũng có thể ẩn địa chỉ IP của bạn để những kẻ rình mò không biết rằng bạn đang lướt mạng, tải xuống file và nhận xét trên các nhóm Reddit. VPN mã hóa dữ liệu bạn gửi và nhận trên bất kỳ thiết bị nào bạn đang sử dụng, bao gồm điện thoại, laptop hoặc máy tính bảng của bạn. Nó gửi dữ liệu của bạn thông qua một tunnel bảo mật đến các máy chủ của nhà cung cấp dịch vụ VPN. Dữ liệu của bạn được mã hóa và được định tuyến lại đến bất kỳ trang web nào bạn đang cố gắng truy cập.

6. Nên mong đợi gì trong các dịch vụ VPN?

Thị trường VPN có rất nhiều lựa chọn, vì vậy điều quan trọng là bạn phải xem xét nhu cầu của mình khi mua VPN.

Hãy suy nghĩ về những gì là quan trọng với bạn. Bạn có muốn lướt web ẩn danh bằng cách ẩn địa chỉ IP của mình không? Bạn có sợ rằng thông tin của mình có thể bị đánh cắp trên WiFi công cộng? Bạn có phải là người thường xuyên đi du lịch muốn có thể xem các chương trình yêu thích của mình khi đang di chuyển không?

Một VPN tốt có thể giúp bạn đáp ứng tất cả những nhu cầu đó, nhưng có một số điểm khác cần xem xét.

7. Cách chọn VPN

Một cách thông minh để giữ an toàn khi sử dụng WiFi công cộng là sử dụng giải pháp VPN. Nhưng cách tốt nhất để chọn một mạng riêng ảo là gì? Dưới đây là một số câu hỏi cần đặt ra khi bạn chọn nhà cung cấp VPN.

- Họ có tôn trọng quyền riêng tư của bạn không? Mục đích của việc sử dụng VPN là để bảo vệ quyền riêng tư của bạn, do đó, điều quan trọng là nhà cung cấp VPN cũng phải tôn trọng quyền riêng tư của bạn. Họ nên có chính sách không ghi nhật ký, nghĩa là họ không bao giờ theo dõi hoặc ghi nhật ký các hoạt động trực tuyến của bạn.

- Họ có chạy giao thức mới nhất không? OpenVPN cung cấp bảo mật mạnh hơn các giao thức khác, chẳng hạn như PPTP. OpenVPN là một phần mềm nguồn mở hỗ trợ tất cả các hệ điều hành chính.

- Họ có đặt giới hạn dữ liệu không? Tùy thuộc vào việc sử dụng Internet của bạn, băng thông có thể là yếu tố quyết định lớn đối với bạn. Đảm bảo các dịch vụ của họ phù hợp với nhu cầu của bạn bằng cách kiểm tra xem bạn có nhận được băng thông đầy đủ, không giới hạn dữ liệu hay không.

- Các máy chủ được đặt ở đâu? Quyết định vị trí máy chủ nào là quan trọng đối với bạn. Nếu bạn muốn xuất hiện như thể bạn đang truy cập web từ một địa phương nhất định, hãy đảm bảo rằng có một máy chủ ở quốc gia đó.

- Bạn có thể thiết lập quyền truy cập VPN trên nhiều thiết bị không? Nếu giống như những người tiêu dùng bình thường, bạn thường sử dụng từ 3 đến 5 thiết bị. Lý tưởng nhất là bạn có thể sử dụng VPN trên tất cả chúng cùng một lúc.

- VPN có giá bao nhiêu? Nếu giá cả quan trọng đối với bạn thì bạn có thể nghĩ rằng VPN miễn phí là lựa chọn tốt nhất. Tuy nhiên, hãy nhớ rằng một số dịch vụ VPN có thể không làm bạn mất tiền nhưng bạn có thể phải đánh đổi theo những cách khác, chẳng hạn như hiển thị quảng cáo thường xuyên hoặc thông tin cá nhân của bạn được thu thập và bán cho bên thứ ba. Nếu so sánh các tùy chọn trả phí và miễn phí, bạn có thể thấy rằng VPN miễn phí:

- Không cung cấp các giao thức an toàn hoặc mới nhất

- Không cung cấp băng thông và tốc độ kết nối cao nhất cho người dùng miễn phí

- Có tỷ lệ ngắt kết nối cao hơn

- Không có nhiều máy chủ ở nhiều quốc gia trên toàn cầu

- Không cung cấp hỗ trợ

Có nhiều điểm cần cân nhắc khi chọn VPN, vì vậy hãy thử nghiệm ở nhà để đảm bảo bạn có được VPN phù hợp với nhu cầu của mình. Bất kể bạn chọn nhà cung cấp nào, hãy yên tâm rằng một VPN tốt sẽ mang lại sự bảo mật, quyền riêng tư và ẩn danh trực tuyến cao hơn so với điểm truy cập WiFi công cộng.

Giá VPN

Thật đúng đắn khi chọn nhà cung cấp VPN của bạn dựa trên giá cả. Suy cho cùng, tất cả chúng ta đều muốn chi tiêu ít nhất có thể mỗi tháng, phải không?

Nhưng chỉ tập trung vào giá cả có thể là một sai lầm. Bạn muốn nhà cung cấp VPN bảo vệ quyền riêng tư trực tuyến của bạn và mã hóa dữ liệu bạn gửi và nhận. Bạn muốn nó đáng tin cậy và kết nối nhanh chóng. Tất cả những yếu tố này đều quan trọng - nếu không muốn nói là quan trọng hơn - so với giá cả.

Điều đó có nghĩa là hầu hết các nhà cung cấp dịch vụ VPN đều tính mức giá tương tự, thường dao động từ 9,99 USD đến 12,99 USD/tháng, với một số trường hợp ngoại lệ. Tuy nhiên, khi xem xét giá cả, hãy đảm bảo bạn hiểu những gì mình sẽ nhận được.

Ví dụ, một nhà cung cấp có thể tính phí bạn ở mức thấp nhất là 4,99 USD/tháng để cung cấp tính năng bảo vệ VPN trên một thiết bị. Tuy nhiên, nhà cung cấp có thể tính phí 9,99 USD/tháng để cung cấp dịch vụ tương tự cho 10 thiết bị. Bạn cũng có thể giảm chi phí hàng tháng bằng cách đăng ký thời hạn dài hơn. Thông thường, mỗi tháng bạn sẽ phải chi ít hơn nếu đăng ký gói VPN 1 năm so với khi bạn chọn thanh toán hàng tháng.

Có phiên bản miễn phí không không?

Nhiều nhà cung cấp hàng đầu cung cấp các phiên bản VPN miễn phí. Tuy nhiên, các phiên bản miễn phí có thể có những hạn chế - ví dụ, về lượng dữ liệu bạn có thể sử dụng.

Một số nhà cung cấp VPN cung cấp bản dùng thử miễn phí cho các phiên bản trả phí của họ. Thời gian thử nghiệm thường kéo dài khoảng một tháng. Một số cho phép truy cập hầu hết các tính năng VPN của dịch vụ trả phí, mặc dù có thể có những hạn chế về dữ liệu.

Nếu đăng ký dùng thử miễn phí, bạn sẽ cung cấp thông tin cá nhân và thông tin thanh toán giống như thông tin bạn sẽ sử dụng nếu đăng ký dịch vụ trả phí. Bạn có thể hủy tài khoản của mình trước khi kết thúc thời gian dùng thử. Nếu bạn không hủy, nhà cung cấp sẽ bắt đầu tính phí cho bạn để tiếp tục sử dụng dịch vụ.

Xin lưu ý rằng một số VPN miễn phí có thể thu thập và chia sẻ hoặc bán dữ liệu của bạn cho bên thứ ba vì mục đích tiếp thị, trong khi những VPN khác có thể không chặn quảng cáo.

Số lượng máy chủ

Quan trọng hơn giá cả là số lượng máy chủ mà nhà cung cấp VPN của bạn mang đến. Nói chung, càng nhiều máy chủ thì càng tốt.

Tại sao ư? Các VPN không cung cấp nhiều máy chủ thường sẽ gặp khó khăn do tốc độ trực tuyến chậm. Đó có thể là một vấn đề nếu lần đầu tiên bạn kết nối với VPN rồi tải xuống file hoặc phát trực tuyến video.

Nếu có quá nhiều người dùng trên cùng một máy chủ, máy chủ đó có thể bị quá tải. Khi điều đó xảy ra, bạn sẽ nhận thấy tốc độ duyệt web của mình chậm lại.

Khi xem xét một nhà cung cấp VPN, hãy đảm bảo bạn đăng ký với một nhà cung cấp số lượng máy chủ cao. Bao nhiêu máy chủ là đủ? Không có ai trả lời cho điều đó. Nhưng các dịch vụ VPN có 1.000 máy chủ trở lên có thể ít bị quá tải hơn.

8. VPN bảo vệ địa chỉ IP và quyền riêng tư của bạn như thế nào?

Về cơ bản, VPN tạo ra một đường hầm dữ liệu giữa mạng cục bộ và một exit node ở một vị trí khác, có thể cách xa hàng nghìn dặm, khiến bạn có vẻ như đang ở một nơi khác. Lợi ích này cho phép tự do trực tuyến hoặc khả năng truy cập các ứng dụng và trang web yêu thích của bạn khi đang di chuyển.

Dưới đây là cái nhìn sâu hơn về cách hoạt động của mạng riêng ảo. VPN sử dụng mã hóa để xáo trộn dữ liệu khi dữ liệu được gửi qua mạng WiFi. Mã hóa làm cho dữ liệu không thể đọc được. Bảo mật dữ liệu đặc biệt quan trọng khi sử dụng mạng WiFi công cộng vì nó ngăn không cho bất kỳ ai khác trên mạng nghe trộm hoạt động Internet của bạn.

Có một khía cạnh khác đối với quyền riêng tư. Nếu không có VPN, nhà cung cấp dịch vụ Internet có thể biết toàn bộ lịch sử duyệt web của bạn. Với VPN, lịch sử tìm kiếm của bạn sẽ bị ẩn. Đó là bởi vì hoạt động web của bạn sẽ được liên kết với địa chỉ IP của máy chủ VPN, chứ không phải của bạn.

Một nhà cung cấp dịch vụ VPN có thể có máy chủ trên toàn thế giới. Điều đó có nghĩa là hoạt động tìm kiếm của bạn có thể bắt nguồn từ bất kỳ hoạt động nào trong số chúng. Xin lưu ý rằng các công cụ tìm kiếm cũng theo dõi lịch sử tìm kiếm của bạn, nhưng chúng sẽ liên kết thông tin đó với một địa chỉ IP không phải của bạn. Một lần nữa, VPN sẽ giữ cho hoạt động trực tuyến của bạn ở chế độ riêng tư.

9. VPN ẩn những điều gì?

VPN có thể ẩn rất nhiều thông tin có thể gây rủi ro cho quyền riêng tư của bạn, bao gồm.

Lịch sử duyệt web của bạn

Không có gì bí mật khi bạn truy cập Internet. Nhà cung cấp dịch vụ Internet và trình duyệt web của bạn có thể theo dõi mọi thứ bạn làm trên Internet. Rất nhiều trang web bạn truy cập cũng có thể lưu giữ lịch sử. Các trình duyệt web có thể theo dõi lịch sử tìm kiếm của bạn và liên kết thông tin đó với địa chỉ IP của bạn.

Dưới đây là hai ví dụ tại sao bạn có thể muốn giữ lịch sử duyệt web của mình ở chế độ riêng tư. Có thể bạn đang mắc một bệnh nào đó và bạn đang tìm kiếm thông tin trên web về các lựa chọn điều trị. Nếu không có VPN, bạn đã tự động chia sẻ thông tin đó và có thể bắt đầu nhận được các quảng cáo được nhắm mục tiêu có thể thu hút thêm sự chú ý đến tình trạng của bạn.

Hoặc có thể bạn chỉ muốn xem giá vé máy bay cho một chuyến bay vào tháng tới. Các trang web du lịch bạn truy cập biết bạn đang tìm kiếm vé và họ có thể hiển thị giá vé không rẻ nhất hiện có.

Đây chỉ là một vài ví dụ cá biệt. Hãy nhớ rằng nhà cung cấp dịch vụ Internet của bạn có thể bán lịch sử duyệt web của bạn. Ngay cả cái gọi là trình duyệt riêng tư cũng có thể không riêng tư như bạn nghĩ.

Địa chỉ IP và vị trí của bạn

Bất cứ khi nào bạn kết nối với internet, địa chỉ IP của bạn sẽ hiển thị với mọi người trên web. Điều này giúp tin tặc, ISP và các tổ chức khác dễ dàng theo dõi các hoạt động trực tuyến của bạn. Địa chỉ IP có thể được các ISP sử dụng để thu thập dữ liệu về những hoạt động duyệt web của bạn, hạn chế quyền truy cập vào một số trang nhất định và thậm chí điều chỉnh tốc độ kết nối Internet của bạn. Tội phạm mạng có thể sử dụng nó cho những mục đích độc hại. Ngay cả khi bạn sử dụng web ẩn danh và không dùng tên thật của mình, địa chỉ IP của bạn vẫn có thể được sử dụng để nhận dạng bạn.

Bất kỳ ai lấy được địa chỉ IP của bạn đều có thể truy cập những gì bạn đang tìm kiếm trên Internet và vị trí của bạn khi bạn tìm kiếm. Hãy coi địa chỉ IP của bạn là địa chỉ trả lại mà bạn đã ghi trên một bức thư. Nó có thể dẫn trở lại thiết bị của bạn.

May mắn thay, VPN có thể ẩn địa chỉ IP của bạn bằng cách định tuyến lại lưu lượng truy cập của bạn thông qua một trong các máy chủ của nó. Điều này đảm bảo rằng bất kỳ ai theo dõi web sẽ không thể lần ra hoạt động trực tuyến hoặc vị trí của bạn.

Vì VPN sử dụng địa chỉ IP không phải của riêng bạn nên nó cho phép bạn duy trì quyền riêng tư trực tuyến của mình và tìm kiếm trên web một cách ẩn danh. Bạn cũng được bảo vệ khỏi việc thu thập, xem hoặc bán lịch sử tìm kiếm của mình. Xin lưu ý rằng lịch sử tìm kiếm của bạn vẫn có thể được xem nếu bạn đang sử dụng máy tính công cộng hoặc máy tính do chủ lao động, trường học hoặc tổ chức khác cung cấp.

Vị trí phát trực tuyến của bạn

Bạn có thể trả tiền cho các dịch vụ phát trực tuyến cho phép bạn xem những thứ như các chương trình thể thao chuyên nghiệp. Khi bạn đi du lịch nước ngoài, dịch vụ phát trực tuyến này có thể không khả dụng. Có những lý do chính đáng cho việc này, bao gồm các điều khoản hợp đồng và quy định ở những quốc gia khác. Mặc dù vậy, VPN sẽ cho phép bạn chọn một địa chỉ IP ở quốc gia của bạn. Điều đó có thể cung cấp cho bạn quyền truy cập vào bất kỳ sự kiện nào được hiển thị trên dịch vụ phát trực tuyến của bạn. Bạn cũng có thể tránh được việc ghi dữ liệu hoặc điều chỉnh tốc độ.

Thiết bị của bạn

VPN có thể giúp bảo vệ các thiết bị của bạn, bao gồm máy tính để bàn, laptop, máy tính bảng và điện thoại thông minh khỏi những con mắt tò mò. Thiết bị của bạn có thể là mục tiêu hàng đầu của tội phạm mạng khi bạn truy cập Internet, đặc biệt nếu bạn đang sử dụng mạng WiFi công cộng. Tóm lại, VPN giúp bảo vệ dữ liệu bạn gửi và nhận trên thiết bị của mình để tin tặc không thể theo dõi mọi hành động của bạn.

Hoạt động trên web để duy trì sự tự do trên Internet

Hy vọng rằng bạn không phải là đối tượng bị giám sát của một tổ chức nào đó, nhưng mọi chuyện đều có thể xảy ra. Hãy nhớ rằng VPN bảo vệ khỏi việc nhà cung cấp dịch vụ Internet nhìn thấy lịch sử duyệt web của bạn. Vì vậy, bạn sẽ được bảo vệ nếu tổ chức nào đó yêu cầu nhà cung cấp dịch vụ cung cấp hồ sơ về hoạt động Internet của bạn. Giả sử nhà cung cấp VPN không ghi lại lịch sử duyệt web của bạn, thì dịch vụ VPN đó có thể giúp bảo vệ quyền tự do sử dụng Internet của bạn.

10. VPN không ẩn những điều gì?

VPN cung cấp nhiều lợi thế khi nói đến quyền riêng tư và bảo mật trực tuyến, nhưng nó không cung cấp khả năng bảo vệ quyền riêng tư đầy đủ, vì vẫn có một số điều mà VPN không thể che giấu.

Hoạt động tài khoản

VPN có thể mã hóa lưu lượng truy cập web của bạn, ẩn địa chỉ IP và giả mạo vị trí của bạn, nhưng nó không thể bảo vệ bạn khỏi bị các dịch vụ trực tuyến theo dõi. Khi bạn đăng ký một trang web hoặc một dịch vụ trực tuyến, công ty vẫn có thể theo dõi các hoạt động của bạn trong nền tảng của riêng họ. Vì vậy, nếu bạn sử dụng Gmail, Facebook hoặc Twitter khi bật VPN, các hoạt động tài khoản của bạn sẽ không thực sự bị ẩn.

Thông tin thanh toán

Một người đàn ông nhập chi tiết thanh toán từ thẻ trên laptop

Kích hoạt VPN có thể giúp bảo vệ bạn khỏi tin tặc và những kẻ rình mò, nhưng nó không thể bảo vệ bạn khỏi gian lận tài chính. Khi bạn mua hàng trực tuyến bằng thẻ tín dụng hoặc PayPal, công ty vẫn có thể truy cập thông tin thanh toán của bạn. Ngay cả khi bạn đang sử dụng VPN, điều quan trọng là phải thực hiện các biện pháp phòng ngừa bổ sung khi mua hàng trực tuyến và luôn sử dụng phương thức thanh toán an toàn.

Phần mềm độc hại và virus

VPN có thể thực hiện nhiều việc để bảo vệ hệ thống của bạn khỏi những kẻ xâm nhập, nhưng VPN có thể bảo vệ bạn khỏi phần mềm độc hại không? Thật không may, việc sử dụng VPN trong khi duyệt Internet không thể ngăn phần mềm độc hại hoặc virus lây nhiễm vào thiết bị của bạn. Nó thực sự có thể làm cho tình hình tồi tệ hơn vì VPN có thể định tuyến bạn qua các mạng không đáng tin cậy có thể chứa phần mềm độc hại.

Ngay cả khi bạn đang sử dụng VPN, điều quan trọng là phải cài đặt chương trình diệt virus tốt trên thiết bị của bạn, nếu bạn muốn giữ an toàn trước các cuộc tấn công độc hại.

Địa chỉ MAC của thiết bị

VPN của bạn có thể ẩn địa chỉ IP nhưng không thể ẩn địa chỉ MAC (Media Access Control) của thiết bị. Đây là mã định danh duy nhất được gán cho mọi thiết bị trên mạng và có thể được sử dụng để theo dõi các hoạt động của bạn.

Mức sử dụng dữ liệu

ISP của bạn sẽ vẫn có thể xem lượng dữ liệu bạn đang sử dụng, ngay cả khi bạn đang sử dụng VPN. Ngoài ra, một số ISP có giới hạn dữ liệu giới hạn lượng dữ liệu bạn có thể sử dụng mỗi tháng và những hạn chế này sẽ vẫn áp dụng ngay cả khi bạn đang sử dụng VPN.

11. Có thể thiết lập quyền truy cập VPN trên nhiều thiết bị không?

Nếu là người tiêu dùng bình thường, bạn thường sử dụng từ 3 đến 5 thiết bị. Lý tưởng nhất là bạn có thể sử dụng VPN trên tất cả chúng cùng một lúc.

Tùy chọn này có giá bao nhiêu? Nếu giá cả là yếu tố quan trọng đối với bạn, thì bạn có thể nghĩ rằng VPN miễn phí là lựa chọn tốt nhất. Tuy nhiên, hãy nhớ rằng một số dịch vụ VPN có thể không tính tiền của bạn trên danh nghĩa, nhưng bạn phải đánh đổi theo những cách khác,

chẳng hạn như thấy quảng cáo hiển thị thường xuyên hoặc thông tin cá nhân của bạn được thu thập và bán cho bên thứ ba. Nếu so sánh các tùy chọn trả phí và miễn phí, bạn có thể thấy rằng các VPN miễn phí:

- Không cung cấp các giao thức mới nhất hoặc an toàn nhất

- Không cung cấp băng thông và tốc độ kết nối cao nhất cho người dùng miễn phí

- Có tỷ lệ ngắt kết nối cao hơn

- Không có nhiều máy chủ ở nhiều quốc gia trên toàn cầu

- Không cung cấp hỗ trợ

Có nhiều điểm cần cân nhắc khi bạn chọn VPN, vì vậy hãy cân nhắc thật kỹ để đảm bảo rằng bạn đang nhận được VPN phù hợp với nhu cầu của mình. Bất kể bạn chọn nhà cung cấp nào, hãy yên tâm rằng một VPN tốt sẽ cung cấp nhiều khả năng bảo mật, quyền riêng tư và ẩn danh trực tuyến hơn một điểm phát sóng WiFi công cộng có thể.

12. Bạn có cần VPN ở nhà không?

Nếu bạn đang đăng nhập vào Internet từ nhà thì sao? Bạn có cần VPN không?

Chắc là không. Khi thiết lập mạng WiFi tại nhà, có khả năng bạn đã bảo vệ mạng của mình bằng mật khẩu. Do đó, bạn có thể không cần bảo mật bổ sung của VPN để bảo vệ hoạt động trực tuyến của mình.

Đầu tư vào một VPN để sử dụng tại nhà có thể là một sự lãng phí tiền bạc, trừ khi bạn muốn giữ việc lướt web của mình ở chế độ riêng tư với nhà cung cấp dịch vụ Internet (ISP) hoặc nếu bạn chọn truy cập nội dung phát trực tuyến hoặc tin tức thể thao mà bạn không thể truy cập từ vị trí của mình.

Bạn có thể đầu tư vào một nhà cung cấp dịch vụ VPN để truy cập Internet tại nhà, nhưng đó không phải là một hành động khôn ngoan về mặt tài chính. Điều đáng chú ý là bạn có thể xem xét một VPN miễn phí, nhưng những dịch vụ đó có thể trang trải chi phí của họ theo nhiều cách khác, chẳng hạn như bán dữ liệu của bạn cho bên thứ ba vì mục đích tiếp thị.

Có những trường hợp ngoại lệ mà bạn có thể cân nhắc sử dụng VPN tại nhà. Bạn có thể muốn sử dụng VPN nếu lo lắng về việc ISP theo dõi hoạt động trực tuyến của mình. Nếu bạn kết nối với internet thông qua VPN, thì nhà cung cấp dịch vụ Internet của bạn sẽ không thể biết bạn đang làm gì trực tuyến. Tuy nhiên, công ty cung cấp dịch vụ VPN của bạn thì có. Nếu bạn tin tưởng công ty đó hơn nhà cung cấp dịch vụ Internet của mình, thì việc sử dụng VPN tại nhà có thể hợp lý.

Có một lý do khác để sử dụng VPN. Nó có thể giúp bạn phát trực tuyến nội dung hoặc xem các sự kiện thể thao không có ở địa điểm của bạn. Hãy nhớ rằng bạn nên hiểu mọi thỏa thuận hợp đồng mà bạn đã chấp nhận với nhà cung cấp dịch vụ phát trực tuyến của mình. Hơn nữa, các quy định của chính phủ ở các khu vực hoặc quốc gia khác có thể khiến điều này trở thành một ý tưởng tồi.

13. Thuật ngữ VPN

Việc tìm hiểu về VPN có vẻ như đòi hỏi vốn từ vựng chuyên ngành. Đây là bảng chú giải với định nghĩa của một số thuật ngữ phổ biến nhất mà bạn sẽ thấy.

Mã hóa AES

Mã hóa là điều cần thiết để giúp giữ cho dữ liệu của bạn không bị tin tặc, công ty tư nhân và có thể cả các cơ quan chính phủ đọc được. Mã hóa làm xáo trộn dữ liệu của bạn để người khác không thể hiểu được dữ liệu đó nếu không có khóa giải mã cụ thể. AES, viết tắt của Advanced Encryption Standard, là một phương pháp mã hóa được phát triển bởi các nhà mật mã người Bỉ Joan Daemen và Vincent Rijmen. Năm 2002, AES trở thành tiêu chuẩn liên bang của Hoa Kỳ về mã hóa. Kể từ đó, nó cũng đã trở thành hình thức mã hóa tiêu chuẩn cho phần còn lại của thế giới.

Lịch sử trình duyệt

Bản ghi lại tất cả hoạt động trên Internet của bạn bằng cách sử dụng một trình duyệt web cụ thể, bao gồm các từ khóa bạn đã tìm kiếm và những trang web bạn đã truy cập.

Giới hạn địa lý

Một trong những lý do chính khiến người dùng tin tưởng vào VPN? Họ muốn vượt qua các giới hạn về địa lý. Những hạn chế này thường được đưa ra bởi các công ty giải trí chỉ muốn phân phối nội dung đến một số khu vực nhất định.

Ví dụ, Netflix có thể cung cấp nội dung ở Hoa Kỳ nhưng không hiển thị ở Vương quốc Anh. Nó có thể cung cấp chương trình ở Vương quốc Anh mà người dùng Netflix ở Hoa Kỳ không thể truy cập. Bằng cách sử dụng VPN có địa chỉ IP có trụ sở tại Vương quốc Anh, người xem ở Hoa Kỳ có thể thử truy cập chương trình Netflix không có sẵn ở quốc gia của họ.

Dịch vụ VPN - và kết nối VPN - ẩn vị trí thực hiện kết nối Internet. Kiểm tra thỏa thuận dịch vụ phát trực tuyến của bạn để biết điều khoản dịch vụ và cũng lưu ý rằng một số quốc gia có thể áp dụng hình phạt đối với việc sử dụng VPN để lách các quy tắc của nó.

Lịch sử tìm kiếm của Google

Bản ghi tất cả các tìm kiếm trên Internet của bạn bằng công cụ tìm kiếm Google.

Địa chỉ IP

IP là viết tắt của Internet Protocol và địa chỉ IP là một chuỗi số và dấu chấm xác định máy tính đang sử dụng giao thức Internet để gửi và nhận dữ liệu qua mạng.

IPsec

IPsec là một loạt các giao thức hoặc quy tắc mà mạng riêng ảo sử dụng để bảo mật kết nối riêng tư giữa hai điểm, thường là thiết bị như máy tính xách tay hoặc điện thoại thông minh và Internet. Nếu không có các giao thức này, VPN sẽ không thể mã hóa dữ liệu và đảm bảo quyền riêng tư dữ liệu của người dùng. IPsec là viết tắt của Internet Protocol Security.

ISP

Viết tắt của Internet Service Provider, đây là dịch vụ bạn phải trả tiền để kết nối Internet. ISP có thể ghi lại lịch sử duyệt web của bạn và có thể bán nó cho bên thứ ba nhằm mục đích tiếp thị hoặc các mục đích khác.

Kill switch

Người dùng đăng ký với nhà cung cấp VPN để bảo mật dữ liệu và quyền riêng tư trực tuyến. Nhưng điều gì sẽ xảy ra nếu kết nối mạng của nhà cung cấp VPN không thành công? Máy tính hoặc thiết bị di động của bạn sẽ mặc định quay lại địa chỉ IP public do ISP cung cấp. Điều này có nghĩa là hoạt động trực tuyến của bạn hiện có thể bị theo dõi. Tuy nhiên, kill switch sẽ ngăn điều này xảy ra. Nếu kết nối của nhà cung cấp VPN của bạn không thành công, tính năng kill-switch sẽ cắt hoàn toàn kết nối của bạn với Internet. Bằng cách này, hoạt động trực tuyến của bạn sẽ không bị người khác theo dõi. Không phải tất cả các nhà cung cấp VPN đều cung cấp tính năng này, vì vậy hãy tìm kiếm nó khi đi khảo sát xung quanh.

L2TP

Từ viết tắt L2TP là viết tắt của Layer 2 Tunneling Protocol và là một loạt các quy tắc cho phép những nhà cung cấp dịch vụ Internet cho phép VPN. Tuy nhiên, bản thân L2TP không mã hóa dữ liệu nên không cung cấp quyền riêng tư hoàn toàn cho người dùng. Đó là lý do tại sao L2TP thường được sử dụng với IPsec để giúp bảo vệ quyền riêng tư trực tuyến của người dùng.

WiFi công cộng

Mạng không dây ở nơi công cộng cho phép bạn kết nối máy tính hoặc thiết bị khác với Internet. WiFi công cộng thường không được bảo vệ và có khả năng bị tin tặc truy cập.

Công cụ tìm kiếm

Một dịch vụ cho phép bạn tìm kiếm thông tin bằng từ khóa trên Internet. Nhiều công cụ tìm kiếm phổ biến ghi lại lịch sử tìm kiếm của bạn và có thể kiếm tiền từ thông tin đó.

Nhà cung cấp dịch vụ

Một công ty cung cấp mạng riêng ảo - về cơ bản là định tuyến kết nối của bạn thông qua máy chủ từ xa và mã hóa dữ liệu.

Kết nối đồng thời

Bạn có thể có rất nhiều thiết bị được kết nối Internet cùng một lúc, mọi thứ từ điện thoại thông minh, máy tính xách tay đến máy tính để bàn trong văn phòng tại nhà của bạn. Nhiều nhà cung cấp VPN hiện cung cấp khả năng bảo vệ cho tất cả các kết nối Internet đồng thời của bạn bằng một tài khoản. Điều này quan trọng: Bạn có thể nghĩ đến việc đăng nhập vào VPN trước khi tìm kiếm trên Internet bằng máy tính xách tay của mình. Nhưng nếu điện thoại thông minh của bạn không được bảo vệ bằng VPN an toàn thì hoạt động duyệt web của bạn trên thiết bị đó sẽ không được bảo vệ.

Mạng riêng ảo

VPN cung cấp cho bạn quyền riêng tư và ẩn danh trực tuyến bằng cách tạo một mạng riêng từ kết nối Internet công cộng. Nó che giấu địa chỉ giao thức Internet của bạn để giữ cho các hành động trực tuyến của bạn ở chế độ riêng tư. Nó cung cấp các kết nối an toàn và được mã hóa để mang lại sự riêng tư và bảo mật cao hơn cho dữ liệu bạn gửi và nhận.

Kết nối VPN

Kết nối mạng riêng ảo cho phép bạn truy cập Internet thông qua máy chủ từ xa, ẩn vị trí thực tế và lịch sử trình duyệt cũng như mã hóa dữ liệu của bạn.

Quyền riêng tư VPN

Điều này đề cập đến quyền riêng tư mà việc sử dụng VPN mang lại. Ví dụ, VPN mã hóa dữ liệu của bạn, ngụy trang vị trí của bạn và che giấu lịch sử duyệt web cũng như dữ liệu bạn truyền qua Internet.

VPN client

VPN client giúp người dùng kết nối với mạng riêng ảo dễ dàng hơn. Đó là vì đây là phần mềm thực tế được cài đặt trên máy tính, điện thoại hoặc máy tính bảng của bạn. Các hệ điều hành phổ biến nhất, chẳng hạn như Android, Windows và iOS, đã được cài đặt sẵn phần mềm VPN client. Tuy nhiên, nhiều người dùng chọn làm việc với các VPN client của bên thứ ba cung cấp nhiều tính năng và giao diện người dùng khác nhau.

Hy vọng bài viết trên hữu ích với bạn!

Tham khảo thêm các bài sau đây:

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học