Quản trị mạng – Trong bài này chúng tôi sẽ giới thiệu cho các bạn lý do tại sao các chính sách hạn chế phần mềm lại tỏ ra không hiệu quả và AppLocker có thể giúp bạn khắc phục vấn đề đó như thế nào.

Giới thiệu

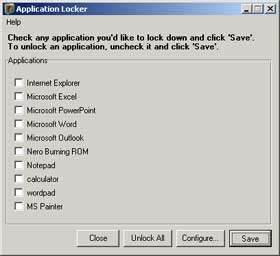

Tính năng mới của Windows 7 mang tên AppLocker là một tính năng được tạo ra với mong muốn sẽ khắc phục được các yếu điểm trong các chính sách hạn chế phần mềm trong các phiên bản Windows trước đây. Loạt bài này chúng tôi sẽ giới thiệu cho các bạn lý do tại sao các chính sách hạn chế phần mềm lại tỏ ra không mấy hiệu quả và AppLocker có thể giúp bạn những gì.

Trong một vài phiên bản Windows thế hệ gần đây, nếu muốn hạn chế các ứng dụng nào mà người dùng trước đây được phép chạy, bạn chỉ có cách thực hiện là sử dụng chính sách hạn chế phần mềm (Software Restriction Policies), hoặc tiện ích của một nhóm thứ ba nào đó. Tuy nhiên vấn đề đối với việc sử dụng chính sách hạn chế phần mềm là chúng hoạt động thực sự không tốt. Mặc dù có thể khóa các máy trạm của người dùng bằng chính sách hạn chế phần mềm nhưng việc tạo các chính sách lại không hề đơn giản chút nào với người dùng.

Trong Windows Vista và Windows Server 2008, Microsoft chỉ thực hiện những thay đổi nhỏ trong chính sách hạn chế phần mềm. Trong các phiên bản này, Microsoft đã bổ sung một kiểu rule mới mang tên “network zone rule” và rule này được coi như một mức bảo mật mới Basic User.

Trong Windows Vista và Windows Server 2008, Microsoft chỉ thực hiện những thay đổi nhỏ trong chính sách hạn chế phần mềm. Trong các phiên bản này, Microsoft đã bổ sung một kiểu rule mới mang tên “network zone rule” và rule này được coi như một mức bảo mật mới Basic User.

Trong Windows 7, Microsoft đã thiết kế lại các chính sách hạn chế phần mềm. Tính năng được thiết kế mới này cũng mang một tên mới là AppLocker. Không mong đợi AppLocker sẽ toàn diện như các giải pháp khóa chặn desktop của các nhóm thứ ba, tuy nhiên nó đã cải thiện được khá nhiều so với chính sách hạn chế phần mềm trước kia.

Những thiếu sót của chính sách hạn chế phần mềm

Trước khi có thể đánh giá AppLocker, bạn cần hiểu một chút về chính sách hạn chế phần mềm trước kia. Hơn nữa AppLocker vẫn hỗ trợ các kiểu rule tương tự như các chính sách phần mềm vẫn có, chính vì vậy trong phần dưới đây chúng tôi sẽ giới thiệu cho các bạn về các rule của chính sách hạn chế phần mềm.

Các chính sách hạn chế phần mềm được được tạo nên từ nhiều kiểu rule khác nhau. Bạn có thể tạo các rule như: certificate rule, hash rule, path rule, internet Zone rule, và network zone rule.

Certificate Rule

Certificate rule là rule quan trọng nhất trong số các rule được cung cấp. Rule này cho phép bạn đồng ý hoặc từ chối các ứng dụng dựa trên chữ ký số của nó. Tuy nhiên vấn đề đối với kiểu rule này là khi các chính sách hạn chế phần mềm được giới thiệu lần đầu trong Windows XP, hầu như không ai đánh chữ ký số trên mã ứng dụng của họ. Thậm chí hiện nay bạn cũng thấy các hãng phần mềm thường không gắn kèm chữ ký số vào các ứng dụng của họ.

Một vấn đề khác với các rule về chứng chỉ này là chúng có một phạm vi quá lớn. Nếu cho phép các ứng dụng được ký bởi Microsoft thì tất cả các ứng dụng của Microsoft sẽ được cho phép trừ khi bạn tạo một rule riêng với mức ưu tiên cao hơn để khóa một số ứng dụng không mong muốn nào đó của Microsoft.

Hash Rule

Kiểu rule thứ hai các chính sách hạn chế phần mềm hỗ trợ là hash rule. Ý tưởng của rule này là Windows có thể tạo một hash các file thực thi, và sử dụng hash đó để nhận diện ứng dụng. Có thể nói rằng về ý tưởng thì hash rule rất tốt ở thời điểm được giới thiệu, tuy nhiên ngày nay chúng không còn mang tính thực tiễn. Bất cứ ai chịu tránh nhiệm cho việc tổ chức sự hợp lệ bên trong một tổ chức cũng đều biết rằng chúng bị oanh tạc bởi những bản vá với một tốc độ báo động. Bất cứ thời điểm nào bạn vá lỗi một ứng dụng, hash sẽ thay đổi các file đã được thay thế, sau đó render các hash rule tồn tại lỗi thời trước đây.

Path Rule

Path rule là một trong những kiểu rule yếu hơn. Chúng cho phép hoặc khóa các ứng dụng dựa trên đường dẫn ứng dụng được cài đặt. Đây có thể một đường dẫn hệ thống file hoặc đường dẫn registry. Vấn đề phát sinh với kiểu rule này là, nếu một người nào đó đủ thẩm quyền cài đặt ứng dụng thì họ sẽ có đủ quyền để chuyển ứng dụng đó sang một location khác để tránh bị ảnh hưởng bởi rule này.

Internet Zone Rule

Internet zone rule là các ví dụ mang tính kinh điển về ý tưởng tốt nhưng được thực thi một cách nghèo nàn. Về ý tưởng cơ bản phía sau rule này là ngăn chặn người dùng download và cài đặt ứng dụng từ Internet. Tuy nhiên có một số vấn đề với cách thức làm việc bên trong của chúng.

Đâu tiên đó là Internet zone rule chỉ áp dụng cho các file MSI (các gói phần mềm cài đặt của Windows). Vấn đề tiếp theo là Internet zone rule chỉ áp dụng tại thời điểm file được download. Điều này có nghĩa rằng nếu người dùng download một file ZIP có chứa ứng dụng thì Internet zone rule sẽ không ngăn chặn việc cài đặt ứng dụng này.

Network Zone Rule

Network zone rule cũng tương tự như Internet zone rule, ngoại trừ việc kiểm tra Internet zone mà file đó được download, chúng kiểm tra location mạng, nơi file đó tồn tại. Cho ví dụ, bạn có thể tạo một chính sách để chỉ cho phép người dùng chạy các ứng dụng đã được cài đặt trên máy tính nội bộ. Tuy nhiên vấn đề lớn đối với kiểu rule này là trước khi nó có thể được sử dụng, ứng dụng phải nằm ở đâu đó trên mạng của bạn.

Vấn đề quan trọng nhất

Trong phần này chúng tôi đã giới thiệu về một số thiếu sót trong các rule trước đây, tuy nhiên trung tâm thực sự của vấn đề lại liên quan đến sự thật rằng các chính sách hạn chế phần mềm được thiết kế để khóa chặn các kiểu ứng dụng khác nhau. Lý do tại sao đây lại là một vấn đề lớn là vì có một số vô hạn các ứng dụng không được thẩm định để sử dụng trên mạng, tuy nhiên lại có một số hữu hạn các ứng dụng được thẩm định. Chính vì vậy việc cho phép một tập cụ thể các ứng dụng sẽ dễ dàng hơn nhiều việc khóa một số lượng lớn các ứng dụng không rõ. Những điểm yếu này sẽ được khắc phục trong AppLocker và cùng với đó là một số tính năng khác nữa.

Kết luận

Trong phần này, chúng tôi đã giới thiệu cho các bạn một số chính sách hạn chế phần mềm và những hạn chế của chúng. Trong phần hai của loạt bài, chúng tôi sẽ tiếp tục giới thiệu cho các bạn về AppLocker và cách nó khắc phục các hạn chế đó như thế nào.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học