-

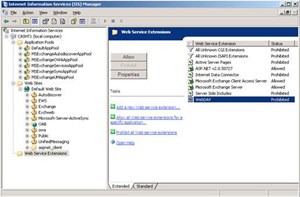

Khi nói đến an toàn thông tin (ATTT), điều đầu tiên người ta thường nghĩ đến là xây dựng tường lửa (Firewall) hoặc một cái gì đó tương tự để ngăn chặn các cuộc tấn công và xâm nhập bất hợp pháp. Cách tiếp cận như vậy kh&o

-

Trong số các siêu máy tính tự chế đăng ký trên trang web http:// www.rocksclusters.org/rocks-register/, siêu máy tính TSP của Phân viện Vật lý TP Hồ Chí Minh đã được đăng ký vào ngày 16-5-2005, được xếp ở vị trí thứ 543 với tốc độ 18 tỷ phép tính/giây.

-

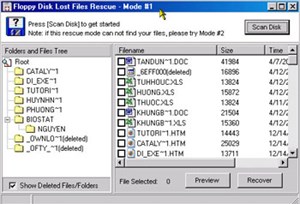

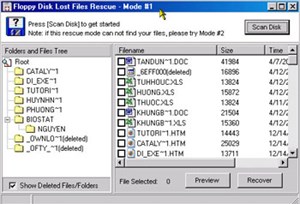

Tuy hiện nay USB đã trở nên rất phổ biến nhưng đĩa mềm vẫn chưa bị xóa sổ hoàn toàn. Tuy dễ sử dụng nhưng chúng lại dễ hỏng. Nếu có đĩa mềm bị hư, hoặc không đọc được, bạn sử dụng chương trình Bad Copy Pro để sao lưu dữ liệu từ chiếc đĩa đó.

-

Công ty bảo mật Sunbelt Software đã cảnh báo về sự hoành hành của một chương trình Keylloger đời mới chuyên thu thập mọi thông tin từ bàn phím người lướt web, đặc biệt là từ Internet Explorer.

-

Phiên bản X6 bộ nhớ nhỏ hơn bắt đầu có giá bán tại Anh và Đức, nằm ở mức từ 340 đến 379 euro (khoảng 8,5 - 9,5 triệu đồng).

-

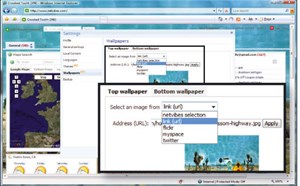

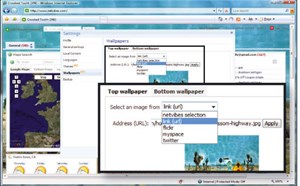

Cùng với sự phát triển của các kết nối Internet băng thông rộng và máy tính/thiết bị cá nhân, người ta có thể làm việc tại bất cứ đâu như: ở nhà, khách sạn, sân bay, quán cafe Internet, trên đường đi công tác... vào

-

Vừa yếu thể lực, vừa thiếu tinh thần! Đó là hiện trạng đáng buồn của ngành công nghiệp điện tử Việt Nam, theo khái quát của Hiệp hội Doanh nghiệp Điện tử Việt Nam (VEIA) nêu trong buổi gặp gỡ báo giới chiều 26/7 tại Hà Nội.

-

Tích hợp trong Windows XP là tính năng cho phép bạn có thể tháo cài đặt hệ điều hành này từ cửa sổ lệnh Command Prompt nếu bạn nâng cấp hệ thống từ Windows 98, 98SE, hoặc Windows Me.

-

Nhờ sự tiện lợi và nhanh nhạy trong việc cung cấp thông tin trên Internet, các dịch vụ như Craigslist, Digg, Flickr và YouTube đã nhanh chóng lấn át của các phương tiện thông tin báo chí, phát thanh, truyền hình. Tuy nhiên, thông tin trê

-

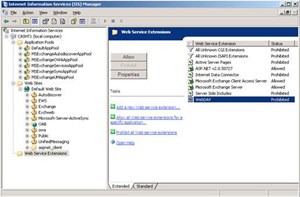

Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây.

-

Chỉ cần một chiếc camera bé xíu cùng thiết bị đọc và lưu trữ gắn ở vị trí nuốt thẻ trên thân ATM, tên trộm có thể ăn cắp toàn bộ thông tin tài khoản cũng như password của khách hàng đến giao dịch. Những dữ liệu này sẽ giúp làm ra một chiếc thẻ giả hoàn hảo và rút tiền của các nạn nhân.

-

Nếu bạn đang có ý định chia sẻ cho bạn bè mình những chương trình hoặc những file tự chạy (*.exe), nhưng lại sợ người thứ ba có thể tự ý mở ra xem, thì hãy tự tạo cho chúng tính năng tự bảo mật.

-

Các chuyên gia bảo mật vừa phát hiện một loại sâu mới vô cùng xảo quyệt, phát tán qua đường Yahoo Messenger rồi hijack trang chủ của IE, dẫn dụ người dùng tới website ma. Với tên gọi yhoo32.explr, con sâu "cáo già" này có khả năng nhân bả

-

Các nhà sáng tạo trò chơi điện tử nên cưỡng lại nỗi cám dỗ chỉ sản xuất toàn các trò bạo lực, rùng rợn hoặc dựa trên ý muốn trả thù - bậc thầy về trò chơi điện tử người Nhật Shigeru Miyamoto khuyên nhủ.

-

Trái với dự đoán của giới bảo mật, Microsoft chưa phát hành ngay miếng vá khẩn cấp cho lỗ hổng nói trên - vốn được đánh giá là cực kỳ nghiêm trọng . Tuy nhiên, gã khổng lồ phần mềm khẳng định "đang tích cực xây dựng bản update".

-

Sau khi xuất hiện virus Vinatad lây lan qua YM, Trung tâm Ứng cứu khẩn cấp Máy tính Việt Nam (VNCERT) đã nhanh chóng xác minh và xác định website công ty Vinatad bị hacker tấn công và cài mã độc hại.

-

Các chuyên gia bảo mật tại Hội nghị Black Hat 2006 vừa chỉ ra rằng thẻ RFID- thường được sử dụng cho các thẻ truy cập, thẻ trả phí cầu đường tự động, và thậm chí là cả hộ chiếu điện tử - rất dễ bị hacker lợi dụng.

-

Email hiện đã được xem là phương thức tấn công truyền thống. Trojan và các dạng phần mềm độc hại thường được giấu trong các email chui vào hộp thư của người dùng rồi từ đó đột nhập vào PC người dùng. Nhưng tình thế hiện nay đã bắt đầu có sự biến chuyển.

-

Té ra không phải thứ gì Google chạm vào cũng biến thành vàng. Sau 4 năm lay lắt, cuối cùng Google đã phải kết liễu số phận cho Google Answers, dự án tham vọng một thời của hãng.

-

Sau hơn 50 năm bươn trải trên thương trường, thông qua những chương trình đầu tư của mình, Arthur Rock đã góp phần tích cực vào sự phát triển của ngành công nghệ tại Mỹ, đồng thời cũng tạo dựng cho mình một khối tài sản cá nhân 1 tỷ USD.

-

Công nghệ nào sẽ là nổi bật nhất trong máy tính xách tay của năm 2008? Tại Diễn đàn các nhà phát triển Intel (IDF) vừa tổ chức tại Bắc Kinh, câu trả lời chính là vi xử lý lõi tứ.

-

Gần 2/3 số giám đốc các doanh nghiệp công nghệ và nghe nhìn trên thế giới cho rằng việc đưa các dịch vụ lên mạng toàn cầu hoặc ngược lại, trang bị Internet cho những thiết bị như điện thoại di động... chẳng khác nào rước họa vào thân vì họ phải thay đổ

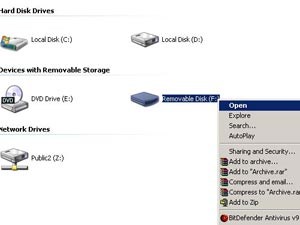

Bạn có một chiếc USB? Cho dù bạn chỉ thỉnh thoảng sử dụng nó để sao chép tài liệu giữa các máy thì chắc rằng không dưới một lần chiếc USB của bạn đã nhiễm phải virus.

Bạn có một chiếc USB? Cho dù bạn chỉ thỉnh thoảng sử dụng nó để sao chép tài liệu giữa các máy thì chắc rằng không dưới một lần chiếc USB của bạn đã nhiễm phải virus. Máy ảnh kỹ thuật số (KTS) ngày nay có nhiều tính năng nổi bật và giá thành ngày một giảm, điều này làm cho nó được nhiều người dùng có thu nhập thấp quan tâm. Một ưu điểm của máy ảnh KTS là nó hỗ trợ thẻ nhớ ngoài,

Máy ảnh kỹ thuật số (KTS) ngày nay có nhiều tính năng nổi bật và giá thành ngày một giảm, điều này làm cho nó được nhiều người dùng có thu nhập thấp quan tâm. Một ưu điểm của máy ảnh KTS là nó hỗ trợ thẻ nhớ ngoài, Khi nói đến an toàn thông tin (ATTT), điều đầu tiên người ta thường nghĩ đến là xây dựng tường lửa (Firewall) hoặc một cái gì đó tương tự để ngăn chặn các cuộc tấn công và xâm nhập bất hợp pháp. Cách tiếp cận như vậy kh&o

Khi nói đến an toàn thông tin (ATTT), điều đầu tiên người ta thường nghĩ đến là xây dựng tường lửa (Firewall) hoặc một cái gì đó tương tự để ngăn chặn các cuộc tấn công và xâm nhập bất hợp pháp. Cách tiếp cận như vậy kh&o Trong số các siêu máy tính tự chế đăng ký trên trang web http:// www.rocksclusters.org/rocks-register/, siêu máy tính TSP của Phân viện Vật lý TP Hồ Chí Minh đã được đăng ký vào ngày 16-5-2005, được xếp ở vị trí thứ 543 với tốc độ 18 tỷ phép tính/giây.

Trong số các siêu máy tính tự chế đăng ký trên trang web http:// www.rocksclusters.org/rocks-register/, siêu máy tính TSP của Phân viện Vật lý TP Hồ Chí Minh đã được đăng ký vào ngày 16-5-2005, được xếp ở vị trí thứ 543 với tốc độ 18 tỷ phép tính/giây. Tuy hiện nay USB đã trở nên rất phổ biến nhưng đĩa mềm vẫn chưa bị xóa sổ hoàn toàn. Tuy dễ sử dụng nhưng chúng lại dễ hỏng. Nếu có đĩa mềm bị hư, hoặc không đọc được, bạn sử dụng chương trình Bad Copy Pro để sao lưu dữ liệu từ chiếc đĩa đó.

Tuy hiện nay USB đã trở nên rất phổ biến nhưng đĩa mềm vẫn chưa bị xóa sổ hoàn toàn. Tuy dễ sử dụng nhưng chúng lại dễ hỏng. Nếu có đĩa mềm bị hư, hoặc không đọc được, bạn sử dụng chương trình Bad Copy Pro để sao lưu dữ liệu từ chiếc đĩa đó. Công ty bảo mật Sunbelt Software đã cảnh báo về sự hoành hành của một chương trình Keylloger đời mới chuyên thu thập mọi thông tin từ bàn phím người lướt web, đặc biệt là từ Internet Explorer.

Công ty bảo mật Sunbelt Software đã cảnh báo về sự hoành hành của một chương trình Keylloger đời mới chuyên thu thập mọi thông tin từ bàn phím người lướt web, đặc biệt là từ Internet Explorer. Phiên bản X6 bộ nhớ nhỏ hơn bắt đầu có giá bán tại Anh và Đức, nằm ở mức từ 340 đến 379 euro (khoảng 8,5 - 9,5 triệu đồng).

Phiên bản X6 bộ nhớ nhỏ hơn bắt đầu có giá bán tại Anh và Đức, nằm ở mức từ 340 đến 379 euro (khoảng 8,5 - 9,5 triệu đồng). Cùng với sự phát triển của các kết nối Internet băng thông rộng và máy tính/thiết bị cá nhân, người ta có thể làm việc tại bất cứ đâu như: ở nhà, khách sạn, sân bay, quán cafe Internet, trên đường đi công tác... vào

Cùng với sự phát triển của các kết nối Internet băng thông rộng và máy tính/thiết bị cá nhân, người ta có thể làm việc tại bất cứ đâu như: ở nhà, khách sạn, sân bay, quán cafe Internet, trên đường đi công tác... vào Vừa yếu thể lực, vừa thiếu tinh thần! Đó là hiện trạng đáng buồn của ngành công nghiệp điện tử Việt Nam, theo khái quát của Hiệp hội Doanh nghiệp Điện tử Việt Nam (VEIA) nêu trong buổi gặp gỡ báo giới chiều 26/7 tại Hà Nội.

Vừa yếu thể lực, vừa thiếu tinh thần! Đó là hiện trạng đáng buồn của ngành công nghiệp điện tử Việt Nam, theo khái quát của Hiệp hội Doanh nghiệp Điện tử Việt Nam (VEIA) nêu trong buổi gặp gỡ báo giới chiều 26/7 tại Hà Nội. Tích hợp trong Windows XP là tính năng cho phép bạn có thể tháo cài đặt hệ điều hành này từ cửa sổ lệnh Command Prompt nếu bạn nâng cấp hệ thống từ Windows 98, 98SE, hoặc Windows Me.

Tích hợp trong Windows XP là tính năng cho phép bạn có thể tháo cài đặt hệ điều hành này từ cửa sổ lệnh Command Prompt nếu bạn nâng cấp hệ thống từ Windows 98, 98SE, hoặc Windows Me. Nhờ sự tiện lợi và nhanh nhạy trong việc cung cấp thông tin trên Internet, các dịch vụ như Craigslist, Digg, Flickr và YouTube đã nhanh chóng lấn át của các phương tiện thông tin báo chí, phát thanh, truyền hình. Tuy nhiên, thông tin trê

Nhờ sự tiện lợi và nhanh nhạy trong việc cung cấp thông tin trên Internet, các dịch vụ như Craigslist, Digg, Flickr và YouTube đã nhanh chóng lấn át của các phương tiện thông tin báo chí, phát thanh, truyền hình. Tuy nhiên, thông tin trê Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây.

Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây. Chỉ cần một chiếc camera bé xíu cùng thiết bị đọc và lưu trữ gắn ở vị trí nuốt thẻ trên thân ATM, tên trộm có thể ăn cắp toàn bộ thông tin tài khoản cũng như password của khách hàng đến giao dịch. Những dữ liệu này sẽ giúp làm ra một chiếc thẻ giả hoàn hảo và rút tiền của các nạn nhân.

Chỉ cần một chiếc camera bé xíu cùng thiết bị đọc và lưu trữ gắn ở vị trí nuốt thẻ trên thân ATM, tên trộm có thể ăn cắp toàn bộ thông tin tài khoản cũng như password của khách hàng đến giao dịch. Những dữ liệu này sẽ giúp làm ra một chiếc thẻ giả hoàn hảo và rút tiền của các nạn nhân. Nếu bạn đang có ý định chia sẻ cho bạn bè mình những chương trình hoặc những file tự chạy (*.exe), nhưng lại sợ người thứ ba có thể tự ý mở ra xem, thì hãy tự tạo cho chúng tính năng tự bảo mật.

Nếu bạn đang có ý định chia sẻ cho bạn bè mình những chương trình hoặc những file tự chạy (*.exe), nhưng lại sợ người thứ ba có thể tự ý mở ra xem, thì hãy tự tạo cho chúng tính năng tự bảo mật. Các chuyên gia bảo mật vừa phát hiện một loại sâu mới vô cùng xảo quyệt, phát tán qua đường Yahoo Messenger rồi hijack trang chủ của IE, dẫn dụ người dùng tới website ma. Với tên gọi yhoo32.explr, con sâu "cáo già" này có khả năng nhân bả

Các chuyên gia bảo mật vừa phát hiện một loại sâu mới vô cùng xảo quyệt, phát tán qua đường Yahoo Messenger rồi hijack trang chủ của IE, dẫn dụ người dùng tới website ma. Với tên gọi yhoo32.explr, con sâu "cáo già" này có khả năng nhân bả Các nhà sáng tạo trò chơi điện tử nên cưỡng lại nỗi cám dỗ chỉ sản xuất toàn các trò bạo lực, rùng rợn hoặc dựa trên ý muốn trả thù - bậc thầy về trò chơi điện tử người Nhật Shigeru Miyamoto khuyên nhủ.

Các nhà sáng tạo trò chơi điện tử nên cưỡng lại nỗi cám dỗ chỉ sản xuất toàn các trò bạo lực, rùng rợn hoặc dựa trên ý muốn trả thù - bậc thầy về trò chơi điện tử người Nhật Shigeru Miyamoto khuyên nhủ. Trái với dự đoán của giới bảo mật, Microsoft chưa phát hành ngay miếng vá khẩn cấp cho lỗ hổng nói trên - vốn được đánh giá là cực kỳ nghiêm trọng . Tuy nhiên, gã khổng lồ phần mềm khẳng định "đang tích cực xây dựng bản update".

Trái với dự đoán của giới bảo mật, Microsoft chưa phát hành ngay miếng vá khẩn cấp cho lỗ hổng nói trên - vốn được đánh giá là cực kỳ nghiêm trọng . Tuy nhiên, gã khổng lồ phần mềm khẳng định "đang tích cực xây dựng bản update". Sau khi xuất hiện virus Vinatad lây lan qua YM, Trung tâm Ứng cứu khẩn cấp Máy tính Việt Nam (VNCERT) đã nhanh chóng xác minh và xác định website công ty Vinatad bị hacker tấn công và cài mã độc hại.

Sau khi xuất hiện virus Vinatad lây lan qua YM, Trung tâm Ứng cứu khẩn cấp Máy tính Việt Nam (VNCERT) đã nhanh chóng xác minh và xác định website công ty Vinatad bị hacker tấn công và cài mã độc hại. Các chuyên gia bảo mật tại Hội nghị Black Hat 2006 vừa chỉ ra rằng thẻ RFID- thường được sử dụng cho các thẻ truy cập, thẻ trả phí cầu đường tự động, và thậm chí là cả hộ chiếu điện tử - rất dễ bị hacker lợi dụng.

Các chuyên gia bảo mật tại Hội nghị Black Hat 2006 vừa chỉ ra rằng thẻ RFID- thường được sử dụng cho các thẻ truy cập, thẻ trả phí cầu đường tự động, và thậm chí là cả hộ chiếu điện tử - rất dễ bị hacker lợi dụng. Email hiện đã được xem là phương thức tấn công truyền thống. Trojan và các dạng phần mềm độc hại thường được giấu trong các email chui vào hộp thư của người dùng rồi từ đó đột nhập vào PC người dùng. Nhưng tình thế hiện nay đã bắt đầu có sự biến chuyển.

Email hiện đã được xem là phương thức tấn công truyền thống. Trojan và các dạng phần mềm độc hại thường được giấu trong các email chui vào hộp thư của người dùng rồi từ đó đột nhập vào PC người dùng. Nhưng tình thế hiện nay đã bắt đầu có sự biến chuyển. Té ra không phải thứ gì Google chạm vào cũng biến thành vàng. Sau 4 năm lay lắt, cuối cùng Google đã phải kết liễu số phận cho Google Answers, dự án tham vọng một thời của hãng.

Té ra không phải thứ gì Google chạm vào cũng biến thành vàng. Sau 4 năm lay lắt, cuối cùng Google đã phải kết liễu số phận cho Google Answers, dự án tham vọng một thời của hãng. Sau hơn 50 năm bươn trải trên thương trường, thông qua những chương trình đầu tư của mình, Arthur Rock đã góp phần tích cực vào sự phát triển của ngành công nghệ tại Mỹ, đồng thời cũng tạo dựng cho mình một khối tài sản cá nhân 1 tỷ USD.

Sau hơn 50 năm bươn trải trên thương trường, thông qua những chương trình đầu tư của mình, Arthur Rock đã góp phần tích cực vào sự phát triển của ngành công nghệ tại Mỹ, đồng thời cũng tạo dựng cho mình một khối tài sản cá nhân 1 tỷ USD. Công nghệ nào sẽ là nổi bật nhất trong máy tính xách tay của năm 2008? Tại Diễn đàn các nhà phát triển Intel (IDF) vừa tổ chức tại Bắc Kinh, câu trả lời chính là vi xử lý lõi tứ.

Công nghệ nào sẽ là nổi bật nhất trong máy tính xách tay của năm 2008? Tại Diễn đàn các nhà phát triển Intel (IDF) vừa tổ chức tại Bắc Kinh, câu trả lời chính là vi xử lý lõi tứ. Gần 2/3 số giám đốc các doanh nghiệp công nghệ và nghe nhìn trên thế giới cho rằng việc đưa các dịch vụ lên mạng toàn cầu hoặc ngược lại, trang bị Internet cho những thiết bị như điện thoại di động... chẳng khác nào rước họa vào thân vì họ phải thay đổ

Gần 2/3 số giám đốc các doanh nghiệp công nghệ và nghe nhìn trên thế giới cho rằng việc đưa các dịch vụ lên mạng toàn cầu hoặc ngược lại, trang bị Internet cho những thiết bị như điện thoại di động... chẳng khác nào rước họa vào thân vì họ phải thay đổ AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Perplexity

Perplexity  OpenClaw

OpenClaw  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Claude Cowork

Claude Cowork  Học OpenClaw

Học OpenClaw  Copilot Cowork

Copilot Cowork  Machine Learning

Machine Learning  Video AI

Video AI  Hàm Excel

Hàm Excel  Học SQL

Học SQL  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Quiz công nghệ

Quiz công nghệ  Kỹ thuật thiết kế Prompt

Kỹ thuật thiết kế Prompt  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp