-

Microsoft Office 2008 dành cho Mac

Sau một loạt trì hoãn, Microsoft đã lên kế hoạch đưa ra bản Office 2008 dành cho Mac để chính thức công bố vào ngày 15 tháng 1 tới, đây là lần nâng cấp đầu tiên trong vòng 4 năm gần đây. Microsoft đã thử nghiệm các phi

Sau một loạt trì hoãn, Microsoft đã lên kế hoạch đưa ra bản Office 2008 dành cho Mac để chính thức công bố vào ngày 15 tháng 1 tới, đây là lần nâng cấp đầu tiên trong vòng 4 năm gần đây. Microsoft đã thử nghiệm các phi -

Apple sửa lỗi bàn phím MacBook “đóng băng”

Cuối cùng Apple cũng đã nhận lỗi và phát hành bản cập nhật mới cho Mac OS X 10.5 nhằm khắc phục sự cố hệ điều hành thỉnh thoảng vô hiệu hoá hoàn toàn bàn phím của dòng máy MacBook và MacBook Pro.

Cuối cùng Apple cũng đã nhận lỗi và phát hành bản cập nhật mới cho Mac OS X 10.5 nhằm khắc phục sự cố hệ điều hành thỉnh thoảng vô hiệu hoá hoàn toàn bàn phím của dòng máy MacBook và MacBook Pro.

-

Apple ban hành 31 miếng vá cho HĐH Mac OS X

Hôm qua (17/12), hãng Apple đã cho ban hành 31 miếng vá bảo mật dành cho hệ điều hành Mac OS X Tiger và Leopard. Hầu hết các bản vá trên dành cho HĐH Tiger, và chỉ có một phần cho Leopard - phiên bản Mac OS X mới nhất của Apple.

Hôm qua (17/12), hãng Apple đã cho ban hành 31 miếng vá bảo mật dành cho hệ điều hành Mac OS X Tiger và Leopard. Hầu hết các bản vá trên dành cho HĐH Tiger, và chỉ có một phần cho Leopard - phiên bản Mac OS X mới nhất của Apple. -

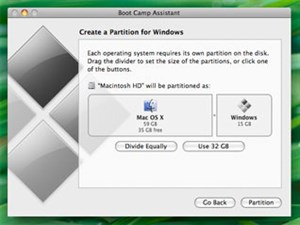

Cài đặt Windows Vista trên Mac bằng Boot Camp

Kể từ khi Apple chuyển sang bộ xử lý Intel (giống với bộ xử lý được sử dụng trong một số PC) thì đã có thể chạy Window trên phần cứng Apple. Tại sao bạn muốn làm điều này? OS X là hệ điều hành tuy rất đẹp nhưng nó không chạy được các ứng dụng Windows. Cá

Kể từ khi Apple chuyển sang bộ xử lý Intel (giống với bộ xử lý được sử dụng trong một số PC) thì đã có thể chạy Window trên phần cứng Apple. Tại sao bạn muốn làm điều này? OS X là hệ điều hành tuy rất đẹp nhưng nó không chạy được các ứng dụng Windows. Cá -

Xuất hiện Virus Trojan Horse chuyên tấn công các máy tính Mac

Công ty an ninh mạng Intego đã báo động về một loại virus Trojan Horse mới có tên gọi là OSX.RSPlug. Một điều đặc biệt là virus này chuyên tấn công các máy tính Mac. Trojan là một dạng DNSChanger có thể thay đổi cả địa chỉ nhà cung cấp tê

Công ty an ninh mạng Intego đã báo động về một loại virus Trojan Horse mới có tên gọi là OSX.RSPlug. Một điều đặc biệt là virus này chuyên tấn công các máy tính Mac. Trojan là một dạng DNSChanger có thể thay đổi cả địa chỉ nhà cung cấp tê

-

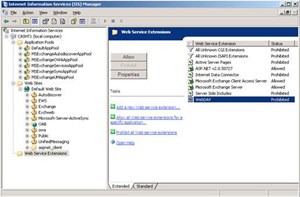

Truy cập Exchange 2007 từ Apple Macintosh (Phần 2)

Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây.

Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây. -

Truy cập Exchange 2007 từ máy tính Apple Macintosh (Phần 1)

Bài viết gồm có hai phần này sẽ kiểm tra các tùy chọn khách nhau cho việc truy cập Exchange từ máy tính Apple Mac OS X, cụ thể trong đó gồm có những thảo luận của một số chuyên gia và nhà nghiên cứu trong mỗi giải pháp. Từ đó sẽ p

Bài viết gồm có hai phần này sẽ kiểm tra các tùy chọn khách nhau cho việc truy cập Exchange từ máy tính Apple Mac OS X, cụ thể trong đó gồm có những thảo luận của một số chuyên gia và nhà nghiên cứu trong mỗi giải pháp. Từ đó sẽ p -

Apple bít 25 lỗ hổng trong Mac OS X

Apple hôm qua (19/4) phát hành bản cập nhật bảo mật để bít 25 lỗ hổng bảo mật trong hệ điều hành Mac OS X. Đây là bản cập nhật thứ 4 của Apple kể từ đầu năm tới nay.

Apple hôm qua (19/4) phát hành bản cập nhật bảo mật để bít 25 lỗ hổng bảo mật trong hệ điều hành Mac OS X. Đây là bản cập nhật thứ 4 của Apple kể từ đầu năm tới nay. -

Cuộc săn lùng phần mềm Mac

“Một chuyên gia Windows của chúng tôi gần đây đã chuyển sang dùng Mac. Và trong một “cuộc săn tìm”, anh phát hiện ra một phần mềm Mac đáng để nói đến. Bước chuyển đổi của anh là một lựa chọn sáng suốt?”. Trước khi mua một máy

“Một chuyên gia Windows của chúng tôi gần đây đã chuyển sang dùng Mac. Và trong một “cuộc săn tìm”, anh phát hiện ra một phần mềm Mac đáng để nói đến. Bước chuyển đổi của anh là một lựa chọn sáng suốt?”. Trước khi mua một máy -

15 điều không nên có trong hệ điều hành Mac OS X

Hai trong số các biên tập viên hệ điều hành hàng đầu của chúng tôi, một chuyên gia Mac và một chuyên gia Windows đã tiến hành so sánh các điểm Apple nên xem xét lại khi phát triển dòng Mac OS X 10.5 Leopard.

Hai trong số các biên tập viên hệ điều hành hàng đầu của chúng tôi, một chuyên gia Mac và một chuyên gia Windows đã tiến hành so sánh các điểm Apple nên xem xét lại khi phát triển dòng Mac OS X 10.5 Leopard.

-

Sử dụng hệ điều hành Vista trên MacBook Pro

Hãng máy tính Apple đã phát hành phần mềm Boot Camp vào tháng 4 do đó những người sở hữu Mac Intel có thể chạy hệ điều hành Windows trên phần cứng Apple của họ.

Hãng máy tính Apple đã phát hành phần mềm Boot Camp vào tháng 4 do đó những người sở hữu Mac Intel có thể chạy hệ điều hành Windows trên phần cứng Apple của họ. -

Boot Camp đem XP lên máy Mac

Windows XP đã có mặt trên máy Mac nền Intel, nhờ 2 phần mềm mới: Boot Camp của Apple và Parallels Workstation 2.1 của Parallels. Thử nghiệm cho thấy Boot Camp thích hợp cho những ai thích dùng OS X nhưng vẫn cần đến Windows để làm việc hay chơi game.

Windows XP đã có mặt trên máy Mac nền Intel, nhờ 2 phần mềm mới: Boot Camp của Apple và Parallels Workstation 2.1 của Parallels. Thử nghiệm cho thấy Boot Camp thích hợp cho những ai thích dùng OS X nhưng vẫn cần đến Windows để làm việc hay chơi game. -

Apple vá lỗ hổng nghiêm trọng trong Mac OS X

Hãng Apple vừa tiến hành sửa chữa 10 lỗ hổng trong hệ điều hành Mac OS X từng được các hãng bảo mật xếp hạng ở mức nghiêm trọng.

Hãng Apple vừa tiến hành sửa chữa 10 lỗ hổng trong hệ điều hành Mac OS X từng được các hãng bảo mật xếp hạng ở mức nghiêm trọng. -

Apple vá tổng cộng 43 lỗi bảo mật cho Mac OS X

Apple vừa tung ra một đợt vá lỗi “khổng lồ” cho hai phiên bản Mac OS X mới nhất là Panther và Tiger. Tổng cộng có đến hơn 40 lỗi bảo mật được vá trong lần nâng cấp này, lập kỷ lục mới của Apple.

Apple vừa tung ra một đợt vá lỗi “khổng lồ” cho hai phiên bản Mac OS X mới nhất là Panther và Tiger. Tổng cộng có đến hơn 40 lỗi bảo mật được vá trong lần nâng cấp này, lập kỷ lục mới của Apple. -

Bản patch dành cho một số lỗ hổng nguy hiểm trong Mac OS X

Hãng Apple vừa ban hành bản nâng cấp bảo mật dành cho hệ điều hành Mac OS X để bịt một số lỗ hổng đã từng biết trước đây cũng như một số lỗ hổng mới vừa phát sinh. Các lỗ hổng sau được đánh giá có mức nguy hiểm khá cao, có thể cho phép tin tặc thực hiện các tác vụ: Hijacking, Vượt cơ chế bảo mật, Leo thang đặc quyền, tấn công DoS và Truy cập trái phép vào hệ thống.

Hãng Apple vừa ban hành bản nâng cấp bảo mật dành cho hệ điều hành Mac OS X để bịt một số lỗ hổng đã từng biết trước đây cũng như một số lỗ hổng mới vừa phát sinh. Các lỗ hổng sau được đánh giá có mức nguy hiểm khá cao, có thể cho phép tin tặc thực hiện các tác vụ: Hijacking, Vượt cơ chế bảo mật, Leo thang đặc quyền, tấn công DoS và Truy cập trái phép vào hệ thống.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học