![]() Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 1)

Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 1)![]() Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 2)

Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 2)![]() Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 3)

Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 3)

Brien M. Posey

Trong phần trước của loạt bài này, chúng tôi đã giải thích User Account Control có liên quan đến các thiết lập chính sách nhóm có thể thực hiện những gì. Mặc dù Windows Vista và Server 2008 có đến hàng trăm thiết lập chính sách nhóm so với các phiên bản có trước đó như Windows XP và Windows Server 2003, thì các thiết lập UAC là thành phần có nhiều thiết lập mới quan trọng nhất vì chúng có thể đóng vai trò như một trong những thành phần chính của máy tính trong việc chống lại malware. Trong phần 4 này, chúng tôi sẽ tiếp tục giới thiệu về các thiết lập UAC còn lại.

User Account Control: Only Elevate Executables that are Signed and Validated

Nếu bạn suy nghĩ về vấn đề này, lý do chính cho việc có các UAC đầu tiên là để ngăn chặn mã không tin cậy chạy trên các máy trạm làm việc của mạng. Rõ ràng, điều này phát sinh ra câu hỏi là bạn có thể quyết định mã nào nên tin tưởng và mã nào không như thế nào.

Một cách chung vẫn được sử dụng để quyết định xem mã nào sẽ được tin cậy là xem xét đến chữ ký số của mã. Nhiều (nhưng không phải tất cả) hãng cung cấp phần mềm thường đưa và trong sản phẩm của họ chữ ký số để xác nhận rằng mã đó đã được tạo bởi chính họ, và để không cho ai khác có thể bắt trước hay giả mạo họ. Chữ ký số cũng xác nhận rằng mã đó đã không bị sửa đổi vì nó đã được ký.

Một mẩu mã được ký không có nghĩa rằng mã đó là đáng tin cậy. Nó vẫn cần bạn quyết định xem có tin cậy nhà cung cấp đã ký mã hay không. Khi bạn thực hiện các quyết định có quan tâm đến nhà cung cấp nào tin cậy thì các nhà cung cấp đó có thể được bổ sung vào kho các nhà cung cấp tin cậy của Windows (Trusted Publisher Store).

Đây là nơi thiết lập chính sách nhóm User Account Control: Only Elevate Executables that are Signed and Validated đóng vai trò quyết định. Khi được kích hoạt, thiết lập chính sách nhóm này thực hiện các kiểm tra chữ ký PKI đối với bất kỳ ứng dụng tương tác nào có yêu cầu nâng quyền trong hệ thống. Nếu một ứng dụng được ký bởi một nhà cung cấp tin cậy (nhà cung cấp được liệt kê trong Trusted Publisher Store) thì yêu cầu về sự nâng quyền được chứng thực. Nếu mã này không được ký hoặc được ký bởi một nhà cung cấp mà bạn không tin cậy thì yêu cầu nâng quyền truy cập này sẽ bị từ chối.

Bạn cần phải lưu ý một điều là, thiết lập chính sách nhóm này chỉ áp dụng cho các ứng dụng tương tác (theo tài liệu được cung cấp bởi Microsoft). Điều đó có nghĩa rằng, những thành phần như các dịch vụ và kịch bản chạy một cách vô hình (invisible) sẽ không bị ảnh hưởng bởi thiết lập chính sách nhóm này nếu tài liệu là đúng.

User Account Control: Only Elevate UIAccess Applications that Are Installed in Secure Locations  Thiết lập này đòi hỏi một chút khéo léo đối với bất cứ ai không phải là một chuyên gia phát triển phần mềm, nhưng chúng tôi sẽ giới thiệu đơn giản một cách có thể cho các bạn.

Thiết lập này đòi hỏi một chút khéo léo đối với bất cứ ai không phải là một chuyên gia phát triển phần mềm, nhưng chúng tôi sẽ giới thiệu đơn giản một cách có thể cho các bạn.

Lúc này bạn biết rằng khi người dùng thực hiện một nhiệm vụ nào đó yêu cầu đến các điều khoản quản trị viên thì hành vi mặc định của Vista là hiển thị một nhắc nhở về việc nâng quyền đối với người dùng này. Những gì bạn có thể không nhận ra là Vista bảo vệ hộp thoại chứa nhắc nhở xuất phát từ các truyền thông xuyên suốt nền tảng. Bằng cách đó, ứng dụng mã độc mới không thể giả người dùng nhập và chấp nhận việc nâng quyền đối với bản thân nó. Mặc dù vậy có một số tình huống một ứng dụng nào đó có nhu cầu chính đáng truyền thông với các hộp thoại được bảo vệ thì hộp thoại này và một số hộp thoại khác của Windows (như hộp thoại nhắc nhở người dùng nhấn Ctrl+Alt+Delete để đăng nhập) vẫn được bảo vệ bởi hệ điều hành.

Để truy cập vào các hộp thoại được bảo vệ, một ứng dụng phải được thiết kế gồm có một file kê khai có thuộc tính dưới đây:

UIAccess=TRUE

Vấn đề với việc sử dụng thuộc tính này bên trong một ứng dụng là nó cho phép ứng dụng giảm hoàn toàn một số bảo mật được thiết kế cho Vista. Đây chính là chỗ mà thiết lập User Account Control: Only Elevate UIAccess Applications that are Installed in Secure Locations được chạy..

Ý tưởng ở đây là bạn không muốn bất kỳ ứng dụng nào cũng có thể sử dụng thuộc tính UIAccess=true. Nếu bạn đã cho phép thuộc tính này (do chưa hiểu biết) để được sử dụng thì những người tạo ra malware có thể sử dụng thuộc tính này bên trong malware với tư cách là cơ chế cho việc khai thác hệ thống của bạn. Chính vì vậy, phương pháp tốt hơn là chỉ cho phép các ứng dụng tin cậy sử dụng thuộc tính này. Một cách để bảo đảm vấn đề này là nó chỉ cho phép các ứng dụng sử dụng thuộc tính UIAccess=true nếu chúng được đặt trong một địa điểm an toàn nào đó.

Chỉ có một số vị trí rất an toàn. Các vị trí đó gồm có \Program Files and \Windows\System32, các phiên bản 64 bit của Windows cũng xử lý thư mục \Program Files (x86) một cách an toàn. Các thư mục con bên trong các vị trí này cũng được coi là an toàn.

User Account Control: Run All Administrators in Admin Approval Mode

Bạn có thể đã nghe nói rằng trong Windows Vista, có trường hợp các quản trị viên được coi như người dùng chuẩn. Đây là một thiết lập chính sách nhóm để tạo tuyên bố đó. Thiết lập này, được kích hoạt một cách mặc định, để giảm một số quyền của các quản trị viên trong hoạt động. Bất cứ lúc nào quản trị viên thực hiện một hành động nào đó có cần đến quyền quản trị viên thì sẽ được nhắc nhở để phê chuẩn sự nâng quyền trước khi hành động được thực hiện.

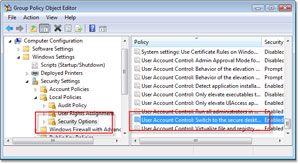

User Account Control: Switch to the Secure Desktop When Prompting for Elevation

Nếu bạn đã từng nhận được một nhắc nhở về việc nâng quyền trong Vista thì có thể sẽ thấy toàn bộ màn hình chuyển sang màu tối và chỉ có phần cửa sổ không bị tối là phần nhắc nhở về việc nâng quyền. Khi một nhắc nhở hiển thị theo cách này thì nó nói lên rằng việc hiển thị đó đang được thực hiện trên chế độ an toàn.

Lý do tại sao Microsoft sử dụng chế độ này là bởi vì có quá nhiều kiểu malware tạo các hộp thoại lỗi theo kiểu của Windows để lừa người dùng kích vào chúng. Khi hệ điều hành che dấu đi toàn bộ desktop và chỉ hiển thị nhắc nhở nâng quyền, nó cho phép người dùng tự tin hơn trong việc nhận ra nhắc nhở đến từ hệ điều hành Windows mà không phải do malware.

Mặc định, các nhắc nhở nâng quyền luôn luôn được hiển thị trên chế độ desktop an toàn. Bạn có thể vô hiệu hóa chế độ bằng cách vô hiệu hóa thiết lập chính sách này.

User Account Control: Virtualize File and Registry Write Failures to Per User Locations

Phần cuối của các thiết lập User Account Control là thiết lập User Account Control: Virtualize File and Registry Write Failures to Per User Locations. Bạn có thể đã nghe mọi người nó rằng có rất nhiều ứng dụng chạy tốt dưới Windows và các phiên bản trước đó của Windows không chạy trong Vista là vì các đặc điểm bảo mật mới. Thường thì tuyên bố này là đúng vì một số lượng lớn các ứng dụng kế thừa thừa nhận rằng người dùng có đầy đủ quyền trên hệ điều hành cục bộ. Còn trong Windows Vista lại khác, thậm chí các quản trị viên còn không được xem xét như các quản trị viên mặc định, và đây là nguyên nhân mà có rất nhiều ứng dụng bị mắc phải tình trạng như vậy.

Để giải quyết một số vấn đề liên quan đến các tính năng bảo mật mới, Microsoft đã tạo ra thiết lập chính sách nhóm này. Ý tưởng cơ bản là để các ứng dụng kế thừa thiên về ghi dữ liệu đến các vùng hiện bị cấm đối với hệ thống file và registry. Khi thiết lập chính sách nhóm được kích hoạt (nó được kích hoạt mặc định), việc ghi này được chặn và được chuyển đến một vị trí khác. Điều này cho phép các ứng dụng kế thừa có thể chạy mà không làm tổn hại đến tính toàn vẹn của hệ điều hành.

Kết luận

Như những gì ban đã thấy, các thiết lập User Account Control rất quan trọng đối với việc duy trì bảo mật của Vista. Trong phần 5 tới chúng tôi sẽ tiếp tục giới thiệu cho các bạn một số lĩnh vực khác trong đó Microsoft đã thực hiện một số thay đổi đối với các thiết lập chính sách nhóm.

![]() Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 5)

Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 5)![]() Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 6)

Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 6)![]() Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 7)

Các mở rộng của Group Policy trong Windows Vista và Windows Server 2008 (Phần 7)

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học