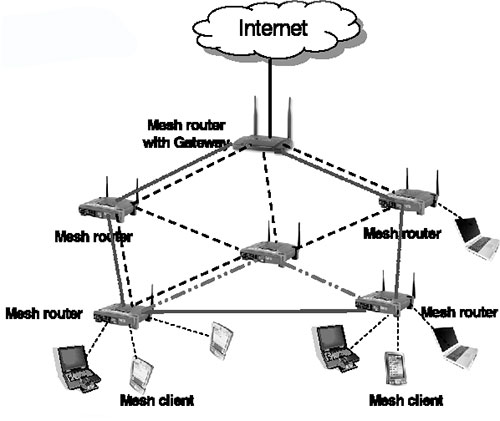

Mạng mesh không dây hoạt động như mạng WiFi thông thường, nhưng có sự khác biệt đáng kể. Mạng mesh phân cấp cơ sở hạ tầng cần thiết để duy trì mạng bằng cách tạo từng node hoặc máy tính, thực hiện nhiệm vụ kép với tư cách là user và router đối với lưu lượng truy cập Internet.

Bằng cách này, mạng tồn tại như một thực thể tự quản lý, có khả năng phục vụ nhiều số lượng người dùng khác nhau. Tuy nhiên, mọi người tham gia hoặc sử dụng mạng mesh không dây cho mục đích kinh doanh nên lưu ý rằng interface này không phải là không có những vấn đề về bảo mật.

Tấn công vật lý

Vì tất cả các máy tính trong một mạng mesh không dây có chức năng như router, nên mỗi máy tính đại diện cho một điểm có thể tấn công. Vấn đề nảy sinh khi máy tính xách tay hoặc máy tính để bàn bị mất hoặc đánh cắp. Trong trường hợp này, kẻ đánh cắp máy tính có thể sử dụng quyền truy cập được cung cấp bởi máy tính ăn trộm được để vào mạng hoặc đơn giản là phá vỡ toàn bộ hệ thống bằng cách loại bỏ các node định tuyến quan trọng.

Tấn công từ chối dịch vụ

Ngay cả khi không có quyền truy cập vật lý vào mạng, tin tặc có thể tạo ra các máy tính "zombie" bằng cách sử dụng virus. Sau khi bị nhiễm, mỗi máy tính thực hiện theo mệnh lệnh của kẻ tấn công mà không cần giám sát trực tiếp.

Đồng thời, tin tặc tiến hành một cuộc tấn công từ chối dịch vụ (DoS) tập trung, làm một máy tính hoặc hệ thống cụ thể tràn ngập các bit thông tin, nhằm vô hiệu hóa khả năng giao tiếp với các mạng khác của hệ thống đó. Nếu một máy tính trong mạng mesh bị nhiễm virus, nó có thể tấn công các máy tính khác trong mạng riêng của mình, khiến việc lây nhiễm lan rộng hơn.

Giám sát thụ động

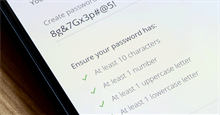

Một máy tính zombie không cần phải tấn công hệ thống để gây ra thiệt hại. Các máy tính ẩn và bị xâm nhập có thể giám sát thụ động lưu lượng truy cập Internet qua mạng, cho kẻ tấn công khả năng chặn thông tin ngân hàng, thông tin đăng nhập trên bất kỳ trang web nào được truy cập và định tuyến thông tin cho mạng. Tại thời điểm này, kẻ tấn công có thể chọn rời khỏi mạng mà không ai biết, thu thập đủ dữ liệu để đánh cắp tiền trong ngân hàng, thực hiện hành vi giả mạo danh tính hoặc vào lại mạng theo ý muốn.

Tấn công Gray, Black và Wormhole

Nếu một máy tính bị nhiễm virus hoặc máy tính độc hại xâm nhập vào mạng mesh, nó có thể giả vờ là thành viên đáng tin cậy của mạng đó, rồi sửa đổi dữ liệu đã gửi và phá vỡ cách mạng truyền thông tin.

Trong một cuộc tấn công Black Hole, thông tin đi qua máy tính bị nhiễm virus sẽ không tiếp tục qua mạng và chặn luồng dữ liệu. Trong các cuộc tấn công Grey Hole, một số dữ liệu có thể bị chặn, trong khi các dữ liệu khác vẫn được cho phép, khiến cho máy tính có vẻ như vẫn là một phần hoạt động của mạng.

Các cuộc tấn công Wormhole khó phát hiện hơn: Chúng lẻn lỏi vào một máy tính trên mạng từ bên ngoài và giả vờ là các node khác trong mạng (về cơ bản trở thành những node vô hình). Sau đó, chúng có thể giám sát lưu lượng mạng được truyền từ node này sang node khác.

Công nghệ

Công nghệ  Windows

Windows  iPhone

iPhone  Android

Android  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Windows 11

Windows 11  Windows 10

Windows 10  Windows 7

Windows 7  Windows 8

Windows 8  Cấu hình Router/Switch

Cấu hình Router/Switch

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  DIY - Handmade

DIY - Handmade  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Bình luận công nghệ

Bình luận công nghệ