Kiểm thử thâm nhập (pentest) đã trở thành một phần thiết yếu của quá trình xác minh bảo mật. Mặc dù thật tuyệt khi có nhiều công cụ kiểm thử thâm nhập để lựa chọn, nhưng với rất nhiều công cụ thực hiện các chức năng tương tự, có thể khó khăn khi chọn ra công cụ nào cung cấp cho bạn giá trị tốt nhất.

Trong bài viết hôm nay, Quantrimang.com sẽ cùng bạn đọc tìm hiểu top 10 công cụ hỗ trợ pentest tốt nhất hiện nay.

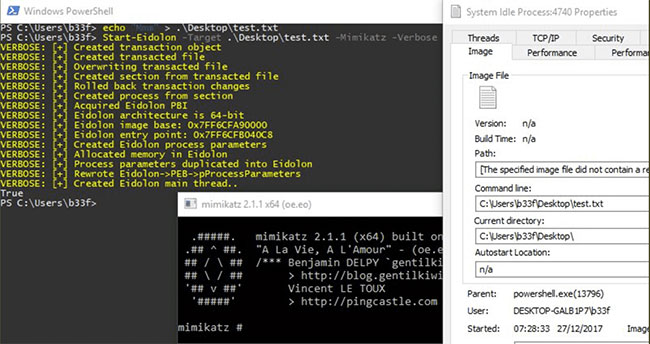

1. Powershell-Suite

Powershell-Suite là một tập hợp các script PowerShell trích xuất thông tin về những xử lý, quy trình, DLL và nhiều khía cạnh khác của máy Windows. Bằng cách lập kịch bản các tác vụ cụ thể với nhau, bạn có thể nhanh chóng điều hướng và kiểm tra hệ thống nào trên mạng dễ bị khai thác.

- Được sử dụng tốt nhất cho mục đích: Giúp các tác vụ tự động dễ dàng phát hiện ra các nội dung yếu có thể khai thác trên mạng.

- Nền tảng được hỗ trợ: Windows

2. Zmap

Zmap là một trình quét mạng gọn nhẹ, có khả năng quét mọi thứ từ mạng gia đình đến toàn bộ Internet. Trình quét mạng miễn phí này được sử dụng tốt nhất để thu thập thông tin chi tiết cơ bản về mạng. Nếu bạn chỉ có một dải IP để sử dụng, hãy dùng Zmap để có được cái nhìn tổng quan về mạng một cách nhanh chóng.

- Được sử dụng tốt nhất cho mục đích: Thu thập thông tin và phân loại ban đầu bối cảnh cuộc tấn công.

- Nền tảng được hỗ trợ: Zmap được hỗ trợ trên nhiều nền tảng Linux và macOS khác nhau

3. Xray

Xray là một công cụ lập bản đồ mạng tuyệt vời sử dụng framework OSINT. Xray sử dụng danh sách từ, yêu cầu DNS và bất kỳ API key nào để giúp xác định các cổng đang mở trên mạng từ bên ngoài nhìn vào.

- Được sử dụng tốt nhất cho: Những người làm nhiệm vụ pentest giành quyền truy cập vào mạng mà không cần trợ giúp

- Nền tảng được hỗ trợ: Linux và Windows

4. SimplyEmail

SimplyEmail là một công cụ được sử dụng để giúp thu thập thông tin liên quan được tìm thấy trên Internet dựa trên địa chỉ email của một người nào đó. SimplyEmail hoạt động để tìm kiếm trên Internet mọi dữ liệu nào có thể giúp cung cấp thông tin về bất kỳ địa chỉ email nào.

- Được sử dụng tốt nhất cho: Các pentester đang tìm cách tạo danh sách tài khoản cho những cam kết kiểm thử cấp doanh nghiệp.

- Nền tảng được hỗ trợ: Docker, Kali, Debian, Ubuntu, macOS

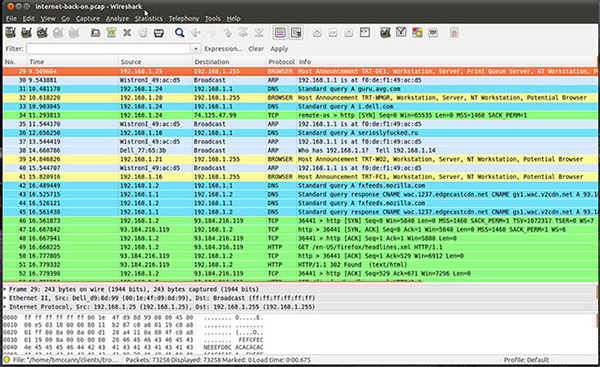

5. Wireshark

Wireshark có thể là công cụ phân tích giao thức mạng được sử dụng rộng rãi nhất trên toàn thế giới. Lưu lượng mạng được thu thập qua Wireshark có thể hiển thị giao thức và hệ thống nào đang hoạt động, tài khoản nào đang hoạt động nhiều nhất và cho phép kẻ tấn công chặn dữ liệu nhạy cảm. Tham khảo thêm bài viết: Sử dụng Wireshark để phân tích gói dữ liệu trong hệ thống mạng để biết chi tiết.

- Được sử dụng tốt nhất cho: Khả năng hiển thị mạng ở mức độ sâu trong giao tiếp.

- Nền tảng được hỗ trợ: Windows, Linux, macOS, Solaris

6. Hashcat

Hashcat là một trong những công cụ khôi phục mật khẩu nhanh nhất cho đến nay. Bằng cách tải xuống phiên bản Suite, bạn có quyền truy cập vào công cụ khôi phục mật khẩu, trình tạo từ và phần tử bẻ khóa mật khẩu. Các cuộc tấn công Dictionary, kết hợp, Brute-force, Rule-based, Toggle-case và Hybrid password đều được hỗ trợ đầy đủ. Hơn hết, Hashcat có một cộng đồng trực tuyến tuyệt vời để giúp hỗ trợ việc vá lỗi, trang WiKi và hướng dẫn.

- Được sử dụng tốt nhất cho: Các chuyên gia phục hồi hệ thống hoặc pentester đang tìm kiếm công cụ khôi phục mật khẩu tốt nhất để xác nhận quyền sở hữu trong doanh nghiệp của họ.

- Nền tảng được hỗ trợ: Linux, Windows và macOS

7. John the Ripper

John the Ripper là công cụ bẻ khóa mật khẩu. Mục đích duy nhất của nó là tìm mật khẩu yếu trên một hệ thống nhất định và tiết lộ chúng. John the Ripper là một công cụ có thể được sử dụng cho cả mục đích bảo mật và kiểm tra việc tuân thủ các quy định. John nổi tiếng với khả năng làm lộ mật khẩu yếu trong khoảng thời gian ngắn một cách nhanh chóng.

- Được sử dụng tốt nhất cho mục đích: Bẻ khóa mật khẩu cho người mới

- Nền tảng được hỗ trợ: Windows, Unix, macOS, Windows

8. Hydra

Hydra cũng là một công cụ bẻ khóa mật khẩu nhưng có sự khác biệt. Hydra là công cụ áp dụng mật khẩu duy nhất hỗ trợ nhiều giao thức và kết nối song song cùng một lúc. Tính năng này cho phép người kiểm thử thâm nhập cố gắng bẻ khóa nhiều mật khẩu trên các hệ thống khác nhau cùng một lúc mà không bị mất kết nối nếu chưa phá được.

- Được sử dụng tốt nhất cho mục đích: Bẻ khóa mật khẩu dành cho các chuyên gia

- Nền tảng được hỗ trợ: Linux, Windows, Solaris, macOS

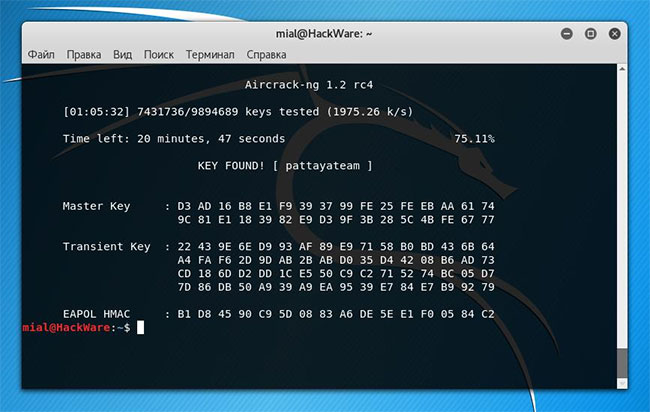

9. Aircrack-ng

Aircrack-ng là một công cụ bảo mật mạng không dây tất cả trong một để kiểm thử thâm nhập. Aircrack-ng có 4 chức năng chính khiến nó trở nên nổi bật nhất trong phân khúc; Nó thực hiện giám sát các gói mạng, những cuộc tấn công thông qua việc lây nhiễm vào các gói, kiểm tra khả năng WiFi và cuối cùng là bẻ khóa mật khẩu.

- Được sử dụng tốt nhất cho: Người dùng chuyên sử dụng dòng lệnh thích tạo ra các cuộc tấn công hoặc những biện pháp phòng thủ.

- Nền tảng được hỗ trợ: Windows, OS X Solaris, Linux

10. Burp Suite

Đối với việc pentest các ứng dụng web, Burp Suite là công cụ rất cần thiết. Burps UI được tối ưu hóa hoàn toàn cho chuyên gia làm việc với các cấu hình tích hợp sẵn, cho phép lưu cấu hình trên cơ sở mỗi nhiệm vụ.

- Được sử dụng tốt nhất cho: Các chuyên gia phụ trách bảo mật ứng dụng trong doanh nghiệp.

- Nền tảng được hỗ trợ: Windows, macOS và Linux

Trên đây là một số công cụ pentest tốt nhất ở thời điểm hiện thại mà Quantrimang.com muốn giới thiệu với bạn đọc. Hy vọng bạn sẽ tìm được cho mình một lựa chọn phù hợp!

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Windows 11

Windows 11  Windows 10

Windows 10  Windows 7

Windows 7  Windows 8

Windows 8  Cấu hình Router/Switch

Cấu hình Router/Switch

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Hướng dẫn

Hướng dẫn  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài