-

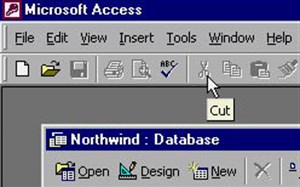

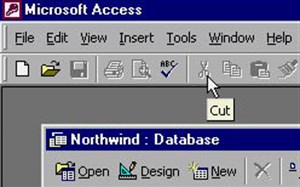

Trước khi làm việc với Access, bạn cần khởi động chương trình. Khởi động Access có nhiều cách giống như khởi động các chương trình Windows khác.

-

Trong phần 1 của loạt bài này, chúng tôi đã giới thiệu cho các bạn về QoS là gì và nó được sử dụng cho mục đích nào.

-

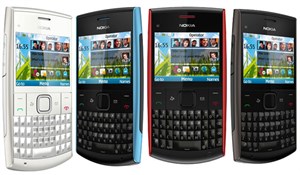

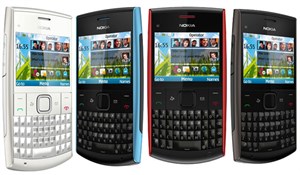

Hôm nay, hãng di động Phần Lan trình làng mẫu X2-01 với bàn phím QWERTY giá 80 euro và chiếc C2-01 giá 70 euro.

-

Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn về mô hình tham chiếu 7 lớp OSI và về lớp đầu tiên, đó là lớp vật lý. Trong phần hai của loạt bài này chúng tôi sẽ giới thiệu về lớp thứ hai, lớp liên kết dữ liệu hay Data Link, từ góc độ phần cứng.

-

Trong phần trước chúng ta đã tìm hiểu qua về khả năng và công dụng của Terminal Services Web Access và đã thực hiện cài đặt những Role và Service liên quan.

-

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách quản lý một số tính năng của Outlook 2007 bằng Group Policy.

-

Phần I của loạt này chỉ dẫn cách thiết lập và sử dụng lệnh PowerShell và SMO đơn giản.Trong phần II này chúng ta sẽ tìm hiểu thêm về PowerShell cũng như các đặc tính của nó kết hợp với SMO. Nếu bạn đ&ati

-

Trong phần hai này chúng tôi sẽ tiếp tục giới thiệu cho các bạn về một số mẹo trong Windows Server 2008 Core cụ thể là về vấn đề lọc bản ghi sự kiện.

-

Trong phần trước của loạt bài này, chúng ta đã biết được cách tạo một resource mailbox và cách kích hoạt nó để một người dùng nào đó có thể truy cập thông qua cmdlet add-mailboxpermission. Lúc đó chúng ta vẫn chưa thể thực hiện điều này thông qua Exchange Management Console, còn ngày nay với Exchange Server 2007 Service Pack 1 ch&uacu

-

Trong phần tiếp theo này, chúng tôi sẽ giới thiệu cho các bạn các bước tiếp theo để bảo mật môi trường triển khai MDT.

-

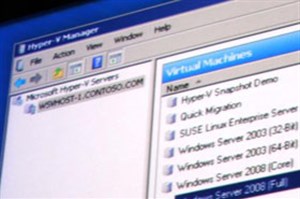

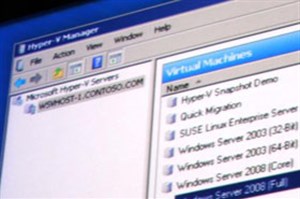

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách cài đặt Windows NT trong máy chủ ảo.

-

Có rất nhiều dịch vụ mạng truyền thống giao tiếp thông qua giao thức văn bản không mã hoá, như TELNET, FTP, RLOGIN, HTTP, POP3. Trong các giao dịch giữa người dùng với máy chủ, tất cả các thông tin dạng gói được truyền qua mạng dưới hình thức văn bản không được mã hoá. Các gói tin này có thể dễ dàng bị chặn và sao chép ở một điểm nào đó trên đường đi. Việc giải mã các gói tin này rất dễ dàng, cho phép lấy được các thông tin như tên người dùng, mật khẩu và các thông tin quan trọng khác. Việc sử d

-

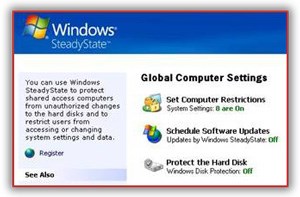

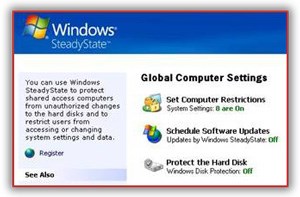

Trong phần 1 của loạt bài này chúng tôi đã giới thiệu một chút về Windows SteadyState (WSS). Trong phần 2 này chúng tôi sẽ giới thiệu cho các bạn về phiên bản 2.5 của bộ công cụ tuyệt vời này – đây cũng là phiên bản đầu tiên hỗ trợ

-

Samsung đã nhận được đến 2 triệu đơn đặt hàng trước cho chiếc di động Jet S8000.

-

Theo số liệu báo cáo, phiên bản mới nhất của công cụ gỡ bỏ các phần mềm chứa mã độc Malicious Software Removal Tool đã giải thoát cho hơn 2 triệu máy tính

-

Theo chân nhà sản xuất đồng hương là Acer thì sắp tới đây, Asus sẽ chính thức gia nhập thị trường laptop hiển thị hình ảnh 3 chiều không chỉ với 1 như Acer mà sẽ là 2 sản phẩm.

-

Theo Công ty nghiên cứu EYP Mission Crritical (Mỹ), các thiết bị CNTT chỉ tiêu thụ 30% lượng điện trong trung tâm dữ liệu, 70% còn lại là do máy làm lạnh, hệ thống tĩnh điện UPS và những bộ phận hạ tầng khác.

-

Samsung sẽ giới thiệu smartphone "chiến hạm" trên nền tảng Android vào tháng Hai năm 2011. Thông tin về trên được trang Tehnoblog Engadget...

-

Các hãng tích hợp hệ thống lớn như IBM và Hewlett-Packard dựa trên PMNM để đưa ra các giải pháp cho các khách hàng của họ, và họ trả tiền cho hàng ngàn các nhà lập trình phát triển có tay nghề để làm việc trên các dự &

-

Phiên bản mới Malicious Software Removal Tool - Ứng dụng bảo mật tiêu diệt mã độc miễn phí của riêng Microsoft - chỉ trong vòng có một tuần đầu tiên kể từ khi ra mắt đã "tóm cổ" được những phần mềm chuyên ăn cắp mật khẩu trên hơn 2 triệu PC khác nhau.

-

Một số thông tin chi tiết đặc điểm kỹ thuật chip vi xử lý thuộc nền tảng di động Centrino 2 mới đây đã bị rò rỉ trên website chính thức của Pioneer Computers. Nhà sản xuất PC của Úc này cho biết các sản phẩm này sẽ có mặt trên thị trường trong khoảng giữa nă

-

"Sẽ khó để chúng ta chứng kiến một thương vụ trị giá hàng triệu đô với các dịch vụ Web 2.0 của Việt Nam mặc dù ít nhiều trong số chúng chiếm được một lượng người dùng. Chúng ta chưa nghĩ ra một cái gì mới mẻ thì đến thời của Web 3.0, chúng ta sẽ c&o

Một trong những điều hay nhất của Photoshop cũng là điều tệ nhất: đó là quá tải các tùy chọn. Hãy xem lướt qua các panel mặc định để có thể nắm được những tính năng nào cần dùng trong quá trình sử dụng Photoshop để bạn có thể tìm lại khi cần...

Một trong những điều hay nhất của Photoshop cũng là điều tệ nhất: đó là quá tải các tùy chọn. Hãy xem lướt qua các panel mặc định để có thể nắm được những tính năng nào cần dùng trong quá trình sử dụng Photoshop để bạn có thể tìm lại khi cần... Mục tiêu của chúng tôi là cung cấp sự mã hóa WPA mức doanh nghiệp với thẩm định 802.1x để các bạn có được một mạng không dây an toàn nhưng giảm được chi phí và thời gian thiết lập.

Mục tiêu của chúng tôi là cung cấp sự mã hóa WPA mức doanh nghiệp với thẩm định 802.1x để các bạn có được một mạng không dây an toàn nhưng giảm được chi phí và thời gian thiết lập. Trước khi làm việc với Access, bạn cần khởi động chương trình. Khởi động Access có nhiều cách giống như khởi động các chương trình Windows khác.

Trước khi làm việc với Access, bạn cần khởi động chương trình. Khởi động Access có nhiều cách giống như khởi động các chương trình Windows khác. Trong phần 1 của loạt bài này, chúng tôi đã giới thiệu cho các bạn về QoS là gì và nó được sử dụng cho mục đích nào.

Trong phần 1 của loạt bài này, chúng tôi đã giới thiệu cho các bạn về QoS là gì và nó được sử dụng cho mục đích nào. Hôm nay, hãng di động Phần Lan trình làng mẫu X2-01 với bàn phím QWERTY giá 80 euro và chiếc C2-01 giá 70 euro.

Hôm nay, hãng di động Phần Lan trình làng mẫu X2-01 với bàn phím QWERTY giá 80 euro và chiếc C2-01 giá 70 euro. Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn về mô hình tham chiếu 7 lớp OSI và về lớp đầu tiên, đó là lớp vật lý. Trong phần hai của loạt bài này chúng tôi sẽ giới thiệu về lớp thứ hai, lớp liên kết dữ liệu hay Data Link, từ góc độ phần cứng.

Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn về mô hình tham chiếu 7 lớp OSI và về lớp đầu tiên, đó là lớp vật lý. Trong phần hai của loạt bài này chúng tôi sẽ giới thiệu về lớp thứ hai, lớp liên kết dữ liệu hay Data Link, từ góc độ phần cứng. Trong phần trước chúng ta đã tìm hiểu qua về khả năng và công dụng của Terminal Services Web Access và đã thực hiện cài đặt những Role và Service liên quan.

Trong phần trước chúng ta đã tìm hiểu qua về khả năng và công dụng của Terminal Services Web Access và đã thực hiện cài đặt những Role và Service liên quan. Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách quản lý một số tính năng của Outlook 2007 bằng Group Policy.

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách quản lý một số tính năng của Outlook 2007 bằng Group Policy. Phần I của loạt này chỉ dẫn cách thiết lập và sử dụng lệnh PowerShell và SMO đơn giản.Trong phần II này chúng ta sẽ tìm hiểu thêm về PowerShell cũng như các đặc tính của nó kết hợp với SMO. Nếu bạn đ&ati

Phần I của loạt này chỉ dẫn cách thiết lập và sử dụng lệnh PowerShell và SMO đơn giản.Trong phần II này chúng ta sẽ tìm hiểu thêm về PowerShell cũng như các đặc tính của nó kết hợp với SMO. Nếu bạn đ&ati Trong phần hai này chúng tôi sẽ tiếp tục giới thiệu cho các bạn về một số mẹo trong Windows Server 2008 Core cụ thể là về vấn đề lọc bản ghi sự kiện.

Trong phần hai này chúng tôi sẽ tiếp tục giới thiệu cho các bạn về một số mẹo trong Windows Server 2008 Core cụ thể là về vấn đề lọc bản ghi sự kiện. Trong phần trước của loạt bài này, chúng ta đã biết được cách tạo một resource mailbox và cách kích hoạt nó để một người dùng nào đó có thể truy cập thông qua cmdlet add-mailboxpermission. Lúc đó chúng ta vẫn chưa thể thực hiện điều này thông qua Exchange Management Console, còn ngày nay với Exchange Server 2007 Service Pack 1 ch&uacu

Trong phần trước của loạt bài này, chúng ta đã biết được cách tạo một resource mailbox và cách kích hoạt nó để một người dùng nào đó có thể truy cập thông qua cmdlet add-mailboxpermission. Lúc đó chúng ta vẫn chưa thể thực hiện điều này thông qua Exchange Management Console, còn ngày nay với Exchange Server 2007 Service Pack 1 ch&uacu Trong phần tiếp theo này, chúng tôi sẽ giới thiệu cho các bạn các bước tiếp theo để bảo mật môi trường triển khai MDT.

Trong phần tiếp theo này, chúng tôi sẽ giới thiệu cho các bạn các bước tiếp theo để bảo mật môi trường triển khai MDT. Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách cài đặt Windows NT trong máy chủ ảo.

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách cài đặt Windows NT trong máy chủ ảo. Có rất nhiều dịch vụ mạng truyền thống giao tiếp thông qua giao thức văn bản không mã hoá, như TELNET, FTP, RLOGIN, HTTP, POP3. Trong các giao dịch giữa người dùng với máy chủ, tất cả các thông tin dạng gói được truyền qua mạng dưới hình thức văn bản không được mã hoá. Các gói tin này có thể dễ dàng bị chặn và sao chép ở một điểm nào đó trên đường đi. Việc giải mã các gói tin này rất dễ dàng, cho phép lấy được các thông tin như tên người dùng, mật khẩu và các thông tin quan trọng khác. Việc sử d

Có rất nhiều dịch vụ mạng truyền thống giao tiếp thông qua giao thức văn bản không mã hoá, như TELNET, FTP, RLOGIN, HTTP, POP3. Trong các giao dịch giữa người dùng với máy chủ, tất cả các thông tin dạng gói được truyền qua mạng dưới hình thức văn bản không được mã hoá. Các gói tin này có thể dễ dàng bị chặn và sao chép ở một điểm nào đó trên đường đi. Việc giải mã các gói tin này rất dễ dàng, cho phép lấy được các thông tin như tên người dùng, mật khẩu và các thông tin quan trọng khác. Việc sử d Trong phần 1 của loạt bài này chúng tôi đã giới thiệu một chút về Windows SteadyState (WSS). Trong phần 2 này chúng tôi sẽ giới thiệu cho các bạn về phiên bản 2.5 của bộ công cụ tuyệt vời này – đây cũng là phiên bản đầu tiên hỗ trợ

Trong phần 1 của loạt bài này chúng tôi đã giới thiệu một chút về Windows SteadyState (WSS). Trong phần 2 này chúng tôi sẽ giới thiệu cho các bạn về phiên bản 2.5 của bộ công cụ tuyệt vời này – đây cũng là phiên bản đầu tiên hỗ trợ Samsung đã nhận được đến 2 triệu đơn đặt hàng trước cho chiếc di động Jet S8000.

Samsung đã nhận được đến 2 triệu đơn đặt hàng trước cho chiếc di động Jet S8000. Theo số liệu báo cáo, phiên bản mới nhất của công cụ gỡ bỏ các phần mềm chứa mã độc Malicious Software Removal Tool đã giải thoát cho hơn 2 triệu máy tính

Theo số liệu báo cáo, phiên bản mới nhất của công cụ gỡ bỏ các phần mềm chứa mã độc Malicious Software Removal Tool đã giải thoát cho hơn 2 triệu máy tính Theo chân nhà sản xuất đồng hương là Acer thì sắp tới đây, Asus sẽ chính thức gia nhập thị trường laptop hiển thị hình ảnh 3 chiều không chỉ với 1 như Acer mà sẽ là 2 sản phẩm.

Theo chân nhà sản xuất đồng hương là Acer thì sắp tới đây, Asus sẽ chính thức gia nhập thị trường laptop hiển thị hình ảnh 3 chiều không chỉ với 1 như Acer mà sẽ là 2 sản phẩm. Theo Công ty nghiên cứu EYP Mission Crritical (Mỹ), các thiết bị CNTT chỉ tiêu thụ 30% lượng điện trong trung tâm dữ liệu, 70% còn lại là do máy làm lạnh, hệ thống tĩnh điện UPS và những bộ phận hạ tầng khác.

Theo Công ty nghiên cứu EYP Mission Crritical (Mỹ), các thiết bị CNTT chỉ tiêu thụ 30% lượng điện trong trung tâm dữ liệu, 70% còn lại là do máy làm lạnh, hệ thống tĩnh điện UPS và những bộ phận hạ tầng khác. Samsung sẽ giới thiệu smartphone "chiến hạm" trên nền tảng Android vào tháng Hai năm 2011. Thông tin về trên được trang Tehnoblog Engadget...

Samsung sẽ giới thiệu smartphone "chiến hạm" trên nền tảng Android vào tháng Hai năm 2011. Thông tin về trên được trang Tehnoblog Engadget... Các hãng tích hợp hệ thống lớn như IBM và Hewlett-Packard dựa trên PMNM để đưa ra các giải pháp cho các khách hàng của họ, và họ trả tiền cho hàng ngàn các nhà lập trình phát triển có tay nghề để làm việc trên các dự &

Các hãng tích hợp hệ thống lớn như IBM và Hewlett-Packard dựa trên PMNM để đưa ra các giải pháp cho các khách hàng của họ, và họ trả tiền cho hàng ngàn các nhà lập trình phát triển có tay nghề để làm việc trên các dự & Phiên bản mới Malicious Software Removal Tool - Ứng dụng bảo mật tiêu diệt mã độc miễn phí của riêng Microsoft - chỉ trong vòng có một tuần đầu tiên kể từ khi ra mắt đã "tóm cổ" được những phần mềm chuyên ăn cắp mật khẩu trên hơn 2 triệu PC khác nhau.

Phiên bản mới Malicious Software Removal Tool - Ứng dụng bảo mật tiêu diệt mã độc miễn phí của riêng Microsoft - chỉ trong vòng có một tuần đầu tiên kể từ khi ra mắt đã "tóm cổ" được những phần mềm chuyên ăn cắp mật khẩu trên hơn 2 triệu PC khác nhau. Một số thông tin chi tiết đặc điểm kỹ thuật chip vi xử lý thuộc nền tảng di động Centrino 2 mới đây đã bị rò rỉ trên website chính thức của Pioneer Computers. Nhà sản xuất PC của Úc này cho biết các sản phẩm này sẽ có mặt trên thị trường trong khoảng giữa nă

Một số thông tin chi tiết đặc điểm kỹ thuật chip vi xử lý thuộc nền tảng di động Centrino 2 mới đây đã bị rò rỉ trên website chính thức của Pioneer Computers. Nhà sản xuất PC của Úc này cho biết các sản phẩm này sẽ có mặt trên thị trường trong khoảng giữa nă "Sẽ khó để chúng ta chứng kiến một thương vụ trị giá hàng triệu đô với các dịch vụ Web 2.0 của Việt Nam mặc dù ít nhiều trong số chúng chiếm được một lượng người dùng. Chúng ta chưa nghĩ ra một cái gì mới mẻ thì đến thời của Web 3.0, chúng ta sẽ c&o

"Sẽ khó để chúng ta chứng kiến một thương vụ trị giá hàng triệu đô với các dịch vụ Web 2.0 của Việt Nam mặc dù ít nhiều trong số chúng chiếm được một lượng người dùng. Chúng ta chưa nghĩ ra một cái gì mới mẻ thì đến thời của Web 3.0, chúng ta sẽ c&o AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp