-

Trong quá trình sử dụng máy tính, chúng ta thường phải lưu trữ rất nhiều dữ liệu quan trọng trong một phân vùng đĩa cứng cố định. Nhằm tránh cho việc vô tình "xóa nhầm" các dữ liệu quan trọng trong đó, bạn nên có phương án bảo vệ bằng cách ẩn phân vùng đó đi. Nếu chưa biết cách làm, bạn có thể tham khảo cách làm bên dưới của Quản Trị Mạng.

-

Việc quên mật khẩu đăng nhập Windows rất thường xuyên xảy ra, nhưng trong những tình huống như vậy thì các bạn sẽ làm thế nào để lấy lại password, hay thay đổi mật khẩu để sử dụng máy tính?

-

Trên hệ điều hành Windows 10, một số sử dụng mã hóa theo mặc định, nhưng một số thì không. Trong bài viết dưới đây Quản trị mạng sẽ hướng dẫn bạn cách kiểm tra xem bộ nhớ trên máy tính Windows 10 đã được mã hóa hay chưa.

-

Nếu bạn cần giải nén dữ liệu từ tệp ảnh đĩa máy ảo VMware - VMware virtual machine disk image (ở định dạng VMDK), có một cách nhanh chóng và miễn phí để thực hiện việc này.

-

Bằng cách đánh sập phần mềm diệt virus Kaspersky Lab và biến nó thành một công cụ tìm kiếm lợi hại với những tài liệu mật, Patrick Wardle, Giám đốc nghiên cứu của Digita Secutiry và là cựu hacker của NSA đã chứng minh được rằng, đôi khi một phần mềm bảo mật vẫn có thể bị lợi dụng và trở thành một công cụ gián điệp hữu hiệu.

-

Nhóm hacker có tên Lazarus được cho là đang triển khai một loạt các chiến dịch đánh cắp tiền điện tử thông qua nền tảng Telegram.

-

Một hacker người Romania mang tên Unu đã khai thác lỗi bảo mật SQL Injection trong 2 website của Kaspersky Lab ở Malaysia và Singapore...

-

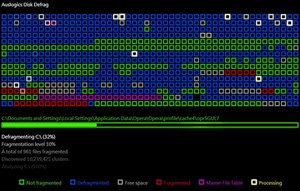

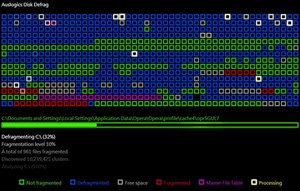

Mỗi khi máy tính nhàn rỗi đúng bằng khoảng thời gian được thiết lập để kích hoạt screensaver, Auslogics Disk Defrag Screen Saver sẽ tự động thực hiện việc dồn phân mảnh đĩa cứng.

-

Theo Kaspersky Lab, những kẻ viết rootkit đã bắt đầu khai thác một lỗ hổng nhằm vượt qua trình bảo vệ PatchGuard được xây dựng trong các phiên bản 64-bit của Windows.

-

Tạp chí Wired đã mô tả cuộc tấn công như trong phim vào máy tính của những vị khách VIP trong khách sạn của nhóm tin tặc DarkHotel.

-

Kaspersky Lab vừa tổng kết tình hình virus năm 2011 và dự báo 2012, tuyên bố rằng "ngày tận thế sẽ không xảy ra", nhưng tội phạm mạng sẽ lớn mạnh hơn, đa dạng hơn, biến báo hơn!

-

Malware Flashback/ Flashfake bùng nổ trên máy Mac của Apple gần đây dường như chỉ là khởi đầu cho một làn sóng tấn công mới nhắm đến hệ thống, theo nhà sáng lập và CEO của hãng bảo mật Kaspersky, Eugene Kaspersky.

-

TestDisk đã được phát triển để giúp bạn khôi phục các phân vùng bị mất và làm cho các ổ đĩa không boot được có thể khởi động lại.

-

Hãng bảo mật Kaspersky Lab cuối tuần qua đã phải lên tiếng kêu gọi sự giúp đỡ của cộng đồng để bẻ khóa cơ chế mã hóa 1024-bit RSA được tin tặc ứng dụng trong phiên bản mới Trojan “bắt cóc tống tiền” Gpcode.

-

Kết quả nghiên cứu về các mối đe dọa trên di động năm 2013 của hãng bảo mật Kaspersky Lab công bố chiều 27/2 cho thấy, Việt Nam xếp thứ 3 về lượng người dùng bị tấn công nhiều nhất trên thế giới với 3,96%.

-

Kaspersky đã đưa ra một bản báo cáo cho biết về mức độ lây nhiễm của biến thể Trojan khét tiếng - Zeus trên mỗi dòng điện thoại cài hệ điều hành khác nhau.

-

Nghiên cứu được Kaspersky Lab thực hiện cho thấy các thiết bị có chip xử lí 64-bit và chạy phiên bản hệ điều hành iOS 8 như iPhone 5s, iPhone 6, iPhone 6 Plus, iPad Air, iPad Air 2, iPad mini 2, và iPad mini 3 đều có nguy cơ dính lỗi bảo mật này.

-

Ông Evgeny Kaspersky vừa phát hành thư ngỏ với lời lẽ lịch sự nhưng cứng rắn phê phán hệ thống bảo mật của mạng xã hội lớn nhất nước Nga là "Vcontacte" (Giao tiếp).

-

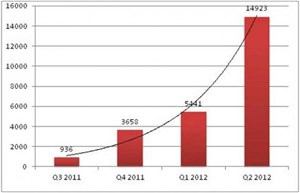

Hãng bảo mật Kaspersky cho biết, phần mềm độc hại dành cho hệ điều hành Android đang phát triển với tốc độ báo động, lên đến 200%...

-

Kaspersky Lab và Tencent (Trung Quốc) vừa thông báo hai bên đã được thỏa thuận nhằm đồng bộ hóa công nghệ chống virus cho thiết bị di động

-

Công ty giải pháp bảo mật hàng đầu thế giới Kaspersky Lab vừa công bố một báo cáo toàn diện về hoạt động của giới tin tặc chuyên phát tán thư rác trên quy mô toàn cầu. Qua đó đã hé mở bản đồ thế giới về những trọng điểm phát tán thư rác.

-

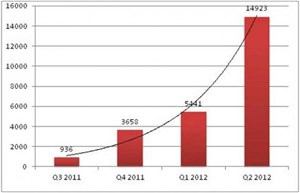

Có tới gần 15.000 phần mềm độc hại xuất hiện trong quý 2 nhắm tới hệ điều hành Android. Nhiều loại trong số đó có thể mở cổng hậu để tin tặc toàn quyền kiểm soát thiết bị, hoặc gửi dữ liệu cho tin tặc truy cập tài khoản ngân hàng của người dùng.

Trong bài này, chúng tôi sẽ hướng dẫn các bạn cách sửa lỗi xảy ra khi cài đặt Windows 7 trong lựa chọn In-Place Upgrade.

Trong bài này, chúng tôi sẽ hướng dẫn các bạn cách sửa lỗi xảy ra khi cài đặt Windows 7 trong lựa chọn In-Place Upgrade. Bài viết sau đây là hướng dẫn từng bước để tối ưu hóa hiệu suất của hệ thống Windows Vista. Hãy cùng quản Trị Mạng tìm hiểu nhé!

Bài viết sau đây là hướng dẫn từng bước để tối ưu hóa hiệu suất của hệ thống Windows Vista. Hãy cùng quản Trị Mạng tìm hiểu nhé! Trong quá trình sử dụng máy tính, chúng ta thường phải lưu trữ rất nhiều dữ liệu quan trọng trong một phân vùng đĩa cứng cố định. Nhằm tránh cho việc vô tình "xóa nhầm" các dữ liệu quan trọng trong đó, bạn nên có phương án bảo vệ bằng cách ẩn phân vùng đó đi. Nếu chưa biết cách làm, bạn có thể tham khảo cách làm bên dưới của Quản Trị Mạng.

Trong quá trình sử dụng máy tính, chúng ta thường phải lưu trữ rất nhiều dữ liệu quan trọng trong một phân vùng đĩa cứng cố định. Nhằm tránh cho việc vô tình "xóa nhầm" các dữ liệu quan trọng trong đó, bạn nên có phương án bảo vệ bằng cách ẩn phân vùng đó đi. Nếu chưa biết cách làm, bạn có thể tham khảo cách làm bên dưới của Quản Trị Mạng. Việc quên mật khẩu đăng nhập Windows rất thường xuyên xảy ra, nhưng trong những tình huống như vậy thì các bạn sẽ làm thế nào để lấy lại password, hay thay đổi mật khẩu để sử dụng máy tính?

Việc quên mật khẩu đăng nhập Windows rất thường xuyên xảy ra, nhưng trong những tình huống như vậy thì các bạn sẽ làm thế nào để lấy lại password, hay thay đổi mật khẩu để sử dụng máy tính? Trên hệ điều hành Windows 10, một số sử dụng mã hóa theo mặc định, nhưng một số thì không. Trong bài viết dưới đây Quản trị mạng sẽ hướng dẫn bạn cách kiểm tra xem bộ nhớ trên máy tính Windows 10 đã được mã hóa hay chưa.

Trên hệ điều hành Windows 10, một số sử dụng mã hóa theo mặc định, nhưng một số thì không. Trong bài viết dưới đây Quản trị mạng sẽ hướng dẫn bạn cách kiểm tra xem bộ nhớ trên máy tính Windows 10 đã được mã hóa hay chưa. Nếu bạn cần giải nén dữ liệu từ tệp ảnh đĩa máy ảo VMware - VMware virtual machine disk image (ở định dạng VMDK), có một cách nhanh chóng và miễn phí để thực hiện việc này.

Nếu bạn cần giải nén dữ liệu từ tệp ảnh đĩa máy ảo VMware - VMware virtual machine disk image (ở định dạng VMDK), có một cách nhanh chóng và miễn phí để thực hiện việc này. Bằng cách đánh sập phần mềm diệt virus Kaspersky Lab và biến nó thành một công cụ tìm kiếm lợi hại với những tài liệu mật, Patrick Wardle, Giám đốc nghiên cứu của Digita Secutiry và là cựu hacker của NSA đã chứng minh được rằng, đôi khi một phần mềm bảo mật vẫn có thể bị lợi dụng và trở thành một công cụ gián điệp hữu hiệu.

Bằng cách đánh sập phần mềm diệt virus Kaspersky Lab và biến nó thành một công cụ tìm kiếm lợi hại với những tài liệu mật, Patrick Wardle, Giám đốc nghiên cứu của Digita Secutiry và là cựu hacker của NSA đã chứng minh được rằng, đôi khi một phần mềm bảo mật vẫn có thể bị lợi dụng và trở thành một công cụ gián điệp hữu hiệu. Nhóm hacker có tên Lazarus được cho là đang triển khai một loạt các chiến dịch đánh cắp tiền điện tử thông qua nền tảng Telegram.

Nhóm hacker có tên Lazarus được cho là đang triển khai một loạt các chiến dịch đánh cắp tiền điện tử thông qua nền tảng Telegram. Một hacker người Romania mang tên Unu đã khai thác lỗi bảo mật SQL Injection trong 2 website của Kaspersky Lab ở Malaysia và Singapore...

Một hacker người Romania mang tên Unu đã khai thác lỗi bảo mật SQL Injection trong 2 website của Kaspersky Lab ở Malaysia và Singapore... Mỗi khi máy tính nhàn rỗi đúng bằng khoảng thời gian được thiết lập để kích hoạt screensaver, Auslogics Disk Defrag Screen Saver sẽ tự động thực hiện việc dồn phân mảnh đĩa cứng.

Mỗi khi máy tính nhàn rỗi đúng bằng khoảng thời gian được thiết lập để kích hoạt screensaver, Auslogics Disk Defrag Screen Saver sẽ tự động thực hiện việc dồn phân mảnh đĩa cứng. Theo Kaspersky Lab, những kẻ viết rootkit đã bắt đầu khai thác một lỗ hổng nhằm vượt qua trình bảo vệ PatchGuard được xây dựng trong các phiên bản 64-bit của Windows.

Theo Kaspersky Lab, những kẻ viết rootkit đã bắt đầu khai thác một lỗ hổng nhằm vượt qua trình bảo vệ PatchGuard được xây dựng trong các phiên bản 64-bit của Windows. Tạp chí Wired đã mô tả cuộc tấn công như trong phim vào máy tính của những vị khách VIP trong khách sạn của nhóm tin tặc DarkHotel.

Tạp chí Wired đã mô tả cuộc tấn công như trong phim vào máy tính của những vị khách VIP trong khách sạn của nhóm tin tặc DarkHotel. Kaspersky Lab vừa tổng kết tình hình virus năm 2011 và dự báo 2012, tuyên bố rằng "ngày tận thế sẽ không xảy ra", nhưng tội phạm mạng sẽ lớn mạnh hơn, đa dạng hơn, biến báo hơn!

Kaspersky Lab vừa tổng kết tình hình virus năm 2011 và dự báo 2012, tuyên bố rằng "ngày tận thế sẽ không xảy ra", nhưng tội phạm mạng sẽ lớn mạnh hơn, đa dạng hơn, biến báo hơn! Malware Flashback/ Flashfake bùng nổ trên máy Mac của Apple gần đây dường như chỉ là khởi đầu cho một làn sóng tấn công mới nhắm đến hệ thống, theo nhà sáng lập và CEO của hãng bảo mật Kaspersky, Eugene Kaspersky.

Malware Flashback/ Flashfake bùng nổ trên máy Mac của Apple gần đây dường như chỉ là khởi đầu cho một làn sóng tấn công mới nhắm đến hệ thống, theo nhà sáng lập và CEO của hãng bảo mật Kaspersky, Eugene Kaspersky. TestDisk đã được phát triển để giúp bạn khôi phục các phân vùng bị mất và làm cho các ổ đĩa không boot được có thể khởi động lại.

TestDisk đã được phát triển để giúp bạn khôi phục các phân vùng bị mất và làm cho các ổ đĩa không boot được có thể khởi động lại. Hãng bảo mật Kaspersky Lab cuối tuần qua đã phải lên tiếng kêu gọi sự giúp đỡ của cộng đồng để bẻ khóa cơ chế mã hóa 1024-bit RSA được tin tặc ứng dụng trong phiên bản mới Trojan “bắt cóc tống tiền” Gpcode.

Hãng bảo mật Kaspersky Lab cuối tuần qua đã phải lên tiếng kêu gọi sự giúp đỡ của cộng đồng để bẻ khóa cơ chế mã hóa 1024-bit RSA được tin tặc ứng dụng trong phiên bản mới Trojan “bắt cóc tống tiền” Gpcode. Kết quả nghiên cứu về các mối đe dọa trên di động năm 2013 của hãng bảo mật Kaspersky Lab công bố chiều 27/2 cho thấy, Việt Nam xếp thứ 3 về lượng người dùng bị tấn công nhiều nhất trên thế giới với 3,96%.

Kết quả nghiên cứu về các mối đe dọa trên di động năm 2013 của hãng bảo mật Kaspersky Lab công bố chiều 27/2 cho thấy, Việt Nam xếp thứ 3 về lượng người dùng bị tấn công nhiều nhất trên thế giới với 3,96%. Nghiên cứu được Kaspersky Lab thực hiện cho thấy các thiết bị có chip xử lí 64-bit và chạy phiên bản hệ điều hành iOS 8 như iPhone 5s, iPhone 6, iPhone 6 Plus, iPad Air, iPad Air 2, iPad mini 2, và iPad mini 3 đều có nguy cơ dính lỗi bảo mật này.

Nghiên cứu được Kaspersky Lab thực hiện cho thấy các thiết bị có chip xử lí 64-bit và chạy phiên bản hệ điều hành iOS 8 như iPhone 5s, iPhone 6, iPhone 6 Plus, iPad Air, iPad Air 2, iPad mini 2, và iPad mini 3 đều có nguy cơ dính lỗi bảo mật này. Ông Evgeny Kaspersky vừa phát hành thư ngỏ với lời lẽ lịch sự nhưng cứng rắn phê phán hệ thống bảo mật của mạng xã hội lớn nhất nước Nga là "Vcontacte" (Giao tiếp).

Ông Evgeny Kaspersky vừa phát hành thư ngỏ với lời lẽ lịch sự nhưng cứng rắn phê phán hệ thống bảo mật của mạng xã hội lớn nhất nước Nga là "Vcontacte" (Giao tiếp). Hãng bảo mật Kaspersky cho biết, phần mềm độc hại dành cho hệ điều hành Android đang phát triển với tốc độ báo động, lên đến 200%...

Hãng bảo mật Kaspersky cho biết, phần mềm độc hại dành cho hệ điều hành Android đang phát triển với tốc độ báo động, lên đến 200%... Kaspersky Lab và Tencent (Trung Quốc) vừa thông báo hai bên đã được thỏa thuận nhằm đồng bộ hóa công nghệ chống virus cho thiết bị di động

Kaspersky Lab và Tencent (Trung Quốc) vừa thông báo hai bên đã được thỏa thuận nhằm đồng bộ hóa công nghệ chống virus cho thiết bị di động Công ty giải pháp bảo mật hàng đầu thế giới Kaspersky Lab vừa công bố một báo cáo toàn diện về hoạt động của giới tin tặc chuyên phát tán thư rác trên quy mô toàn cầu. Qua đó đã hé mở bản đồ thế giới về những trọng điểm phát tán thư rác.

Công ty giải pháp bảo mật hàng đầu thế giới Kaspersky Lab vừa công bố một báo cáo toàn diện về hoạt động của giới tin tặc chuyên phát tán thư rác trên quy mô toàn cầu. Qua đó đã hé mở bản đồ thế giới về những trọng điểm phát tán thư rác. Có tới gần 15.000 phần mềm độc hại xuất hiện trong quý 2 nhắm tới hệ điều hành Android. Nhiều loại trong số đó có thể mở cổng hậu để tin tặc toàn quyền kiểm soát thiết bị, hoặc gửi dữ liệu cho tin tặc truy cập tài khoản ngân hàng của người dùng.

Có tới gần 15.000 phần mềm độc hại xuất hiện trong quý 2 nhắm tới hệ điều hành Android. Nhiều loại trong số đó có thể mở cổng hậu để tin tặc toàn quyền kiểm soát thiết bị, hoặc gửi dữ liệu cho tin tặc truy cập tài khoản ngân hàng của người dùng. AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ

AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Làm chủ AI

Làm chủ AI  AI cho người mới

AI cho người mới  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo ảnh

Tạo ảnh  Lập trình

Lập trình  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy