Các nhà nghiên cứu bảo mật quốc tế vừa phát đi thông báo về một chiến dịch lừa đảo trực tuyến (phishing) quy mô lớn, sử dụng hàng trăm miền khác nhau nhằm lấy cắp thông tin đăng nhập của Naver, một nền tảng trực tuyến giống Google ở Hàn Quốc. Đặc biệt, hoạt động độc hại này cũng cho thấy sự chồng chéo về cơ sở hạ tầng được liên kết với mạng botnet khét tiếng TrickBot.

Ngoài ra, lượng tài nguyên được sử dụng cho cuộc tấn công này cũng cho thấy quy mô tuyệt đối của tội phạm mạng nhằm thu thập dữ liệu đăng nhập, qua đó sử dụng để trục lợi trong các cuộc tấn công khác nhau.

Cơ sở hạ tầng đồ sộ

Tương tự như Google, Naver cung cấp một loạt các dịch vụ thiết yếu mà một người dùng internet cần, từ tìm kiếm trên web đến email, tin tức và cả nền tảng hỏi đáp trực tuyến NAVER Knowledge iN.

Bên cạnh quyền truy cập vào tài khoản người dùng thông thường, thông tin đăng nhập Naver cũng có thể mở ra cánh cửa hướng đến môi trường doanh nghiệp, do đó, đây có thể coi là một dạng thông tin cá nhân có giá trị cao.

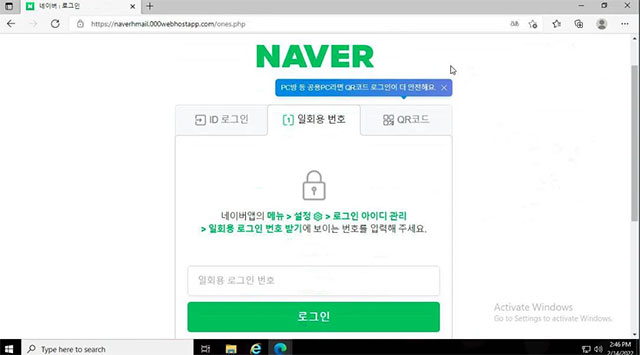

Các nhà nghiên cứu bảo mật đến từ tổ chức an ninh mạng Prevailion mới đây đã xác định được một hoạt động lừa đảo quy mô lớn tập trung vào việc thu thập thông tin đăng nhập của người dùng Naver. Chiến dịch điều tra bắt đầu từ một tên miền có tên mailmangecorp[.]us, và đã mở ra thông tin bất ngờ về “một mạng lưới cơ sở hạ tầng lừa đảo có mục tiêu rộng lớn được thiết kế để thu thập thông tin đăng nhập hợp lệ trên Naver”.

“Trong khi điều tra cơ sở hạ tầng lưu trữ đang được sử dụng để phục vụ các trang lừa đảo theo chủ đề Naver, các nhà phân tích đã xác định được những điểm trùng lặp với cơ sở hạ tầng WIZARD SPIDER [còn được gọi là TrickBot]”, đại diện Prevailion cho biết trong một báo cáo.

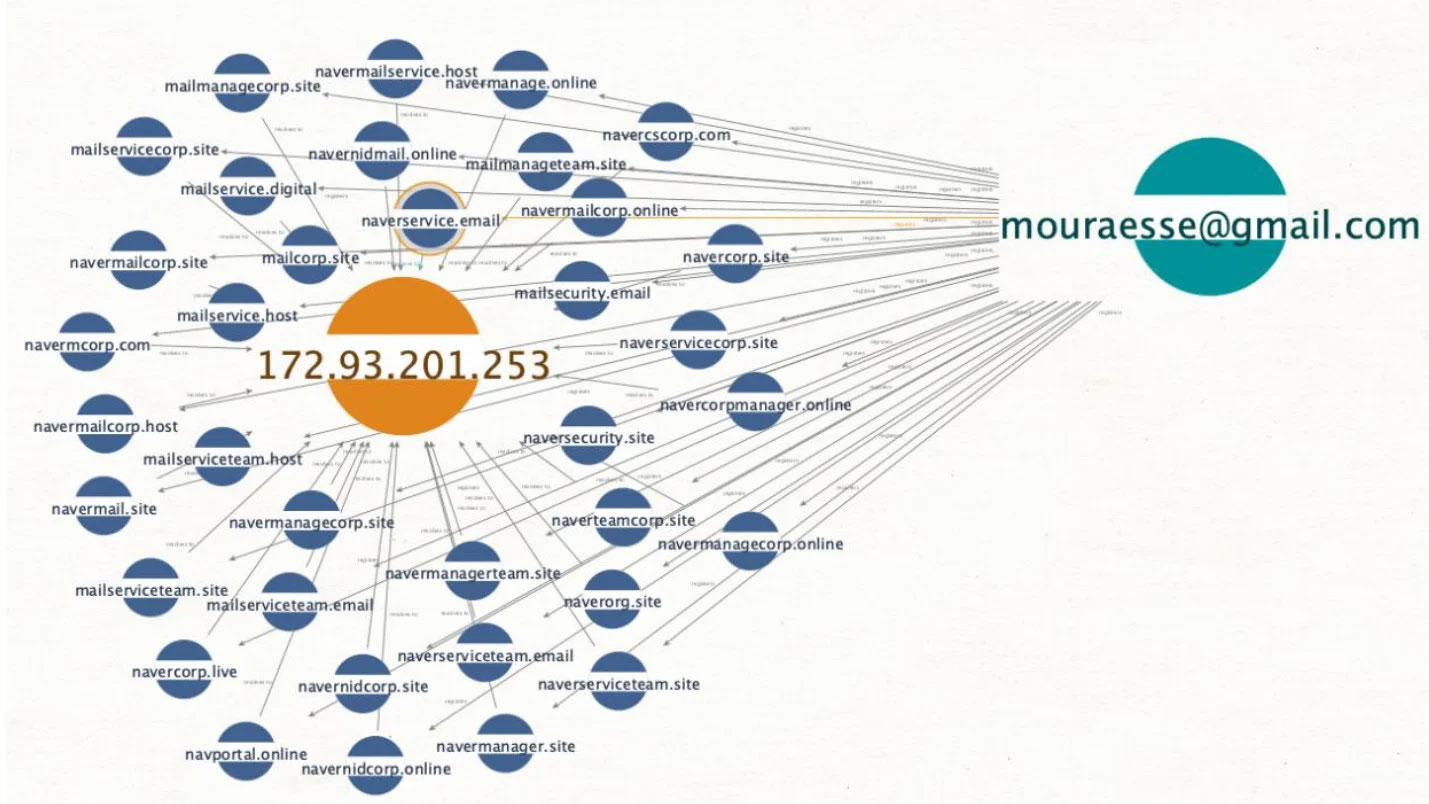

Nhóm nghiên cứu sau đó đã liên kết 542 tên miền duy nhất với hoạt động này, 532 tên miền trong số đó được sử dụng để lừa đảo theo chủ đề Naver. Các nhà nghiên cứu cũng nhận thấy tác nhân độc hại sẽ sử dụng một địa chỉ email để đăng ký một tập hợp các tên miền được phân giải thành địa chỉ IP duy nhất. Hacker đã dựa vào nhiều địa chỉ khác nhau để tạo miền đăng ký cho chiến dịch lừa đảo này. Một số miền chỉ vừa được đăng ký vào tháng 2, trong khi miền cũ nhất có từ tháng 8 năm 2021.

Trước đó, nhóm Prevailion đã phát hiện ra rằng các miền phân giải tới địa chỉ IP trong hình trên là một phần của kế hoạch chuyển hướng (HTTP/302), đưa nạn nhân tiềm năng đến các trang đăng nhập giả mạo cho nền tảng Naver được lưu trữ trên Hostinger.

Từ địa chỉ email ban đầu, Prevailion đã tìm thấy một cụm 58 miền lừa đảo khác nhau phân giải tới 23.81.246 [.] 131. Đây vốn là địa chỉ IP được chứng minh là có vai trò rất quan trọng trong việc thiết lập kết nối ban đầu giữa lừa đảo thông tin xác thực Naver và cơ sở hạ tầng được liên kết với TrickBot.

Về cơ bản, nhóm nghiên cứu đi đến kết luận hoạt động lừa đảo này vẫn đang tiếp tục triển khai mạnh mẽ, do cơ sở hạ tầng liên quan vẫn đang được sử dụng và nhiều miền đã được đăng ký cho mục đích này. Mọi diễn biến của chiến dịch độc hại vẫn đang được theo dõi chặt chẽ.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ