Vấn đề này được người dùng khám phá và tiết lộ trên diễn đàn Mazda3Revolutions vào tháng Năm, 2014. Từ đó, cộng đồng người dùng Mazda đã dùng cách hack này để tùy chỉnh hệ thống thông tin giải trí của xe và cài đặt các ứng dụng mới. Một trong những công cụ rất hay là MZD-AIO-TI (MZD All In One Tweaks Installer). Kiến thức được chia sẻ qua các dự án này đã trở thành nền tảng cho mazda_getInfo, một dự án của kỹ sư bảo mật ứng dụng Bugcrowd Jay Turla, công cụ tự động hack xe Mazda.

Nghiên cứu vì tò mò

Turla cho biết anh bắt đầu dự án này sau khi mua một chiếc ô tô Mazda. "Tôi chỉ muốn xem liệu có khả năng xe bị hack hay không. Đây chỉ là dự án cá nhân vì tôi rất hứng thú trong chuyến đi tới Car Hacking Village tại DEF CON 23 ở Vegas năm ngoái. Tôi cũng có vài người bạn ở Philippines hiện đang nghiên cứu việc hack ô tô", Turla nói.

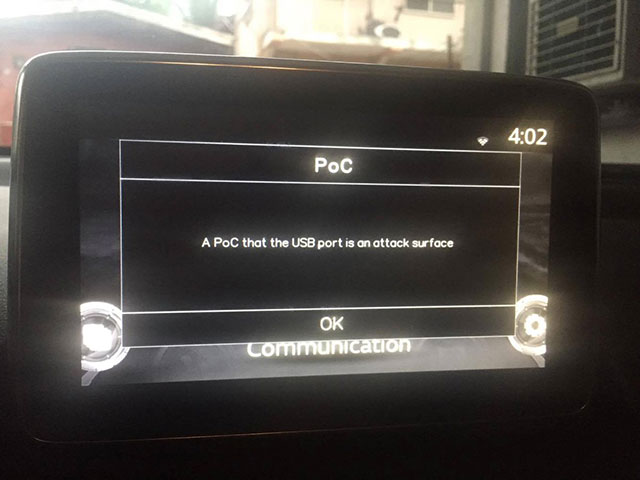

Mazda_getInfo của Turla, được cung cấp dưới dạng mã nguồn mở trên GitHub vào tuần trước, cho phép bất kì ai sao chép kịch bản trên USB của họ, chèn vào bảng điều khiển của ô tô và thực hành đoạn mã độc trên firmware MZD Connect của xe.

Người dùng có thể dùng USB để hack xe Mazda

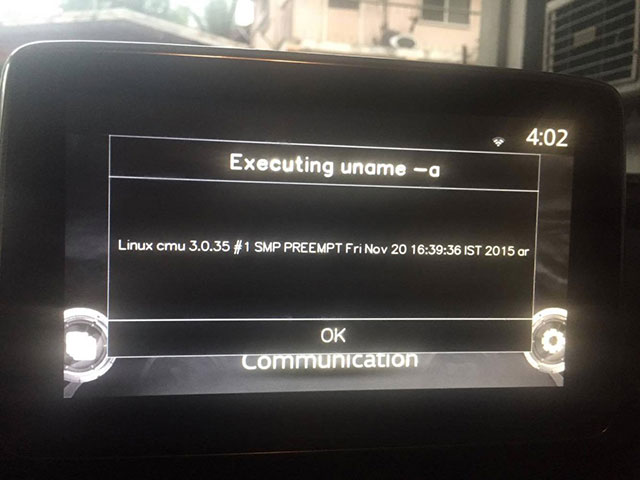

Trong quá trình thử nghiệm, Turla chỉ thử các kiểu tấn công đơn giản như in văn bản hay nhại lại giọng điều khiển. Vì MZD Connect là hệ thống dựa trên NIX, bất kì ai cũng có thể tạo và thực thi các đoạn kịch bản cho những kiểu tấn công khác. Turla nói rằng kịch bản của anh rất hoàn hảo để tái kích hoạt hỗ trợ SSH trên MZ Connect System sau khi tính năng này đã bị loại bỏ trong lần cập nhật firmware trước.

Tấn công tự động bằng USB

Quá trình tấn công sẽ tự động diễn ra sau khi người dùng đưa USB vào bảng điều khiển. "Không cần tương tác với người dùng, bạn chỉ cần đưa USB vào cổng USB trên xe. Hãy tưởng tượng tính năng tự phát trên Windows khi tự động thực thi kịch bản".

Tuy vậy, kiểu tấn công này cũng có điểm yếu. Xe phải đang ở chế độ Accessory Mode hoặc động cơ phải đang chạy trước khi đoạn mã được thực thi. Điều này có nghĩa là bạn không thể dùng cách này để khởi động hay điều khiển xe. "Cũng có thể làm vậy nhưng tôi không có PoC", Turla nói. Ngoài ra, hacker cũng có thể tạo botnet cho các xe Mazda. Turla cũng cho biết một trong những quản lý của anh tin rằng lỗi này có thể dùng để cài RAT (Remote Access Trojans - trojan điều khiển từ xa) lên xe.

Các nhà nghiên cứu khác khi nhìn qua firmware của MZD Connect cũng chia sẻ ý kiến tương tự. "CMU (Car Multimedia Unit) của nó chưa đầy lỗi thực thi từ xa", nhà nghiên cứu an ninh Aris Adamantiadis viết trên Twitter, "Nếu bạn kết nối WiFi, bạn có thể truy cập (chỉ có thể đọc) CAN BUS thông qua mạng DBUS".

Lỗi giúp tấn công qua USB đã được sửa trong lần cập nhật gần nhất

Những điều này có thể xảy ra là do lỗi trên xe cho phép người dùng thực thi đoạn mã chưa được xác thực trên hệ thống thông tin của xe, và theo thuật ngữ an toàn thông tin thì có nghĩa là "bất cứ thứ gì" nếu kẻ tấn công có kỹ năng và kiến thức để viết đoạn mã phù hợp.

Theo dự án MZF-AIO-TI, lỗi thực thi đoạn mã qua USB đã được sửa trên firmware MZD Connect phiên bản 59.00.502 phát hành tháng trước. Những chiếc xe chưa cập nhật vẫn có thể bị tấn công dù chưa có báo cáo nào về việc lạm dụng lỗi này, ngoại trừ việc dùng để tinh chỉnh bảng điều khiển hệ thống thông tin giải trí trên xe.

Liên hệ với tờ Bleeping Computer, Mazda xua tan mọi nỗi lo lắng rằng vấn đề này có thể được dùng để gây nguy hiểm cho người dùng.

"Trên xe Mazda, các chức năng mà Mazda Connect kiểm soát rất giới hạn và không thể bị truy cập từ xa bằng Wi-Fi, nghĩa là hiểm họa hack bằng USB sẽ chỉ gây tổn thất nhỏ hoặc không quan trọng. Trên xe, Mazda Connect có thể điều khiển có giới hạn các thiết lập như khóa điều khiển từ xa, thông tin nào sẽ hiển thị trên Active Driving Display, khi nào xe phản ứng lại việc đi chèn làn đường... Can thiệp vào các tính năng này cũng không giúp chiếm được quyền kiểm soát việc điều khiển hướng đi, phanh hay tốc độ xe".

Dưới đây là danh sách các mẫu xe có hệ thóng MZD Connect

- Mazda CX-3

- Mazda CX-5

- Mazda CX-7

- Mazda CX-9

- Mazda2

- Mazda6

- Mazda MX-5

Turla cho biết anh sẽ tiếp tục nghiên cứu về các lỗ hổng trên ô tô. "Tôi sẽ thử tới Tesla Model X, Honda City 2017 hoặc Mitsubishi Montero Sport 2017. Hy vọng tôi sẽ được thử nghiệm thực tiễn trên bảng điều khiển và hệ thống thông tin giải trí sẽ được trình làng tại Car Hacking Village của DEF CON năm nay".

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ