Để truy cập vào hệ thống mạng của bạn, máy tính bên ngoài phải “giành” được một địa chỉ IP tin cậy trên hệ thống mạng. Vì vậy kẻ tấn công phải sử dụng một địa chỉ IP nằm trong phạm vi hệ thống mạng của bạn. Hoặc cách khác là kẻ tấn công có thể sử dụng một địa chỉ IP bên ngoài nhưng đáng tin cậy trên hệ thống mạng của bạn.

1. IP spoofing là gì?

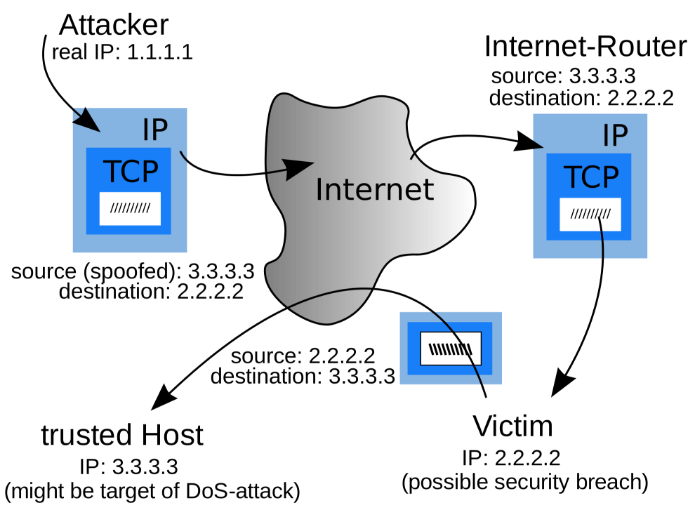

Khi một máy tính ở bên ngoài hệ thống mạng của bạn “giả vờ” là một máy tính đáng tin cậy trong hệ thống, hành động này của kẻ tấn công được gọi là IP Spoofing.

Để truy cập vào hệ thống mạng của bạn, máy tính bên ngoài phải “giành” được một địa chỉ IP tin cậy trên hệ thống mạng. Vì vậy kẻ tấn công phải sử dụng một địa chỉ IP nằm trong phạm vi hệ thống mạng của bạn. Hoặc cách khác là kẻ tấn công có thể sử dụng một địa chỉ IP bên ngoài nhưng đáng tin cậy trên hệ thống mạng của bạn.

Các địa chỉ IP có thể được hệ thống tin tưởng là bởi vì các địa chỉ này có các đặc quyền đặc biệt trên các nguồn tài nguyên quan trọng trên hệ thống mạng.

Một số cách tấn công khác nhau của IP Spoofing?

- Tấn công dữ liệu hoặc thiết lập các lệnh tồn tại trên dòng dữ liệu đang được chuyển đổi giữa một client và ứng dụng Server (máy chủ).

- Tấn công dữ liệu hoặc các lệnh trong kết nối mạng ngang hàng (peer-to-peer).

Tuy nhiên kẻ tấn công cũng phải thay đổi bảng định tuyến (routing table) trên hệ thống mạng. Việc thay đổi bảng định tuyến (routing table) trên hệ thống mạng cho phép kẻ tấn công có được thông tin liên lạc 2 chiều . Với mục đích này, kẻ tấn công “nhắm” vào tất cả bảng định tuyến (routing table) thành địa chỉ IP giả mạo.

Một khi bảng định tuyến (routing table) đã thay đổi, những kẻ tấn công bắt đầu nhận tất cả các dữ liệu được chuyển từ hệ thống mạng đến địa chỉ IP giả mạo. Thậm chí những kẻ giả mạo này có thể phản hồi lại các gói dữ liệu giống như một người dùng tin cậy.

2. Denial of Service (DOS) (tấn công từ chối dịch vụ)

Bạn có thể nghĩ rằng cuộc tấn công từ chối dịch vụ (DoS) chính là phiên bản chỉnh sửa các địa chỉ IP Spoofing. Không giống như IP Spoofing, trong cuộc tấn công từ chối dịch vụ (DoS), kẻ tấn công không cần phải lo lắng về việc nhận được bất kỳ một phản hồi từ máy chủ mà họ nhắm đích đến.

Kẻ tấn công sẽ tấn công hệ thống theo kiểu Flood bằng rất nhiều yêu cầu, khiến hệ thống trở nên “bận rộn” hồi đáp lại các yêu cầu.

Nếu bị tấn công theo dạng này, các máy chủ bị nhắm đích đến sẽ nhận được một TCP SYN và đáp lại một SYN-ACK. Sau khi gửi một SYN-ACK, kẻ tấn công chờ hồi đáp để hoàn thành việc bắt tay TCP – quá trình không bao giờ xảy ra.

Do đó trong quá trình chờ hồi đáp, kẻ tấn công sẽ sử dụng các tài nguyên hệ thống và thậm chí là máy chủ không có quyền trả lời các yêu cầu hợp pháp khác.

Tham khảo thêm một số bài viết dưới đây:

Chúc các bạn có những phút giây vui vẻ!

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học