Bài viết này giải thích cách sử dụng cửa sổ terminal PuTTY trên Windows, cách định cấu hình PuTTY, cách tạo và lưu cấu hình cũng như các tùy chọn cấu hình cần thay đổi. Các chủ đề nâng cao, chẳng hạn như cấu hình việc xác thực public key (khóa công khai), cũng được đề cập trong bài viết này.

Tải và cài đặt

Bạn có thể tải xuống phần mềm cho nền tảng Windows tại đây. Tham khảo hướng dẫn cài đặt chi tiết trong bài viết: Cách cài đặt PuTTY trên Windows.

Chạy PuTTY và kết nối với server

Nếu bạn chọn tạo shortcut trên desktop trong khi cài đặt, bạn có thể mở phần mềm đơn giản bằng cách kích (đúp) vào shortcut này. Nếu không, hãy mở phần mềm từ menu Start của Windows.

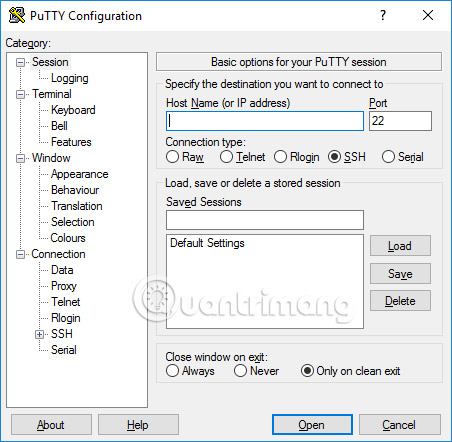

Khi phần mềm khởi động, một cửa sổ có tiêu đề PuTTY Configuration sẽ mở ra. Cửa sổ này có một cửa sổ cấu hình bên trái, một trường Host Name (hoặc địa chỉ IP) và các tùy chọn khác ở chính giữa, và một cửa sổ để lưu các phiên ở phía dưới bên phải.

Để dễ sử dụng, tất cả những gì bạn cần làm là nhập tên domain hoặc địa chỉ IP của máy chủ lưu trữ mà bạn muốn kết nối vào trường Host Name và nhấp vào Open (hoặc nhấn Enter). Tên miền sẽ giống như kiểu students.example.edu. Địa chỉ IP sẽ trông giống như 78.99.129.32.

Nếu bạn không có server

Nếu bạn không có một sever để kết nối, bạn có thể dùng thử Tectia SSH trên Windows hoặc OpenSSH trên Linux.

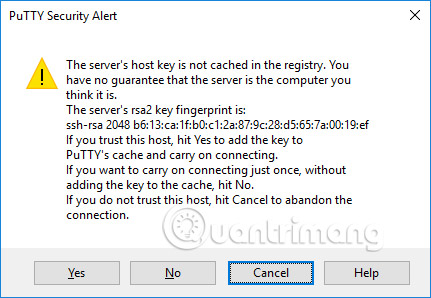

Hộp thoại cảnh báo bảo mật

Khi bạn kết nối với server lần đầu tiên, bạn có thể thấy hộp thoại cảnh báo bảo mật của PuTTY về host key của server không được lưu trữ trong registry. Điều này là bình thường khi bạn kết nối với server lần đầu tiên. Nếu bạn nhận được thông báo này khi kết nối với một server, nó cũng có thể có nghĩa là ai đó đang cố gắng để tấn công kết nối của bạn và ăn cắp mật khẩu bằng một cuộc tấn công man-in-the-middle.

Nhưng như đã nói, với lần đầu tiên bạn kết nối, thì điều này là bình thường và bạn chỉ cần nhấp vào Yes. Nếu không, bạn có thể kiểm tra fingerprint của key được hiển thị và chắc chắn rằng nó là giống với fingerprint được sử dụng bởi server. Trong thực tế, hầu như không ai làm điều này cả vì dù sao cũng an toàn hơn nếu sử dụng một giải pháp quản lý SSH key thích hợp.

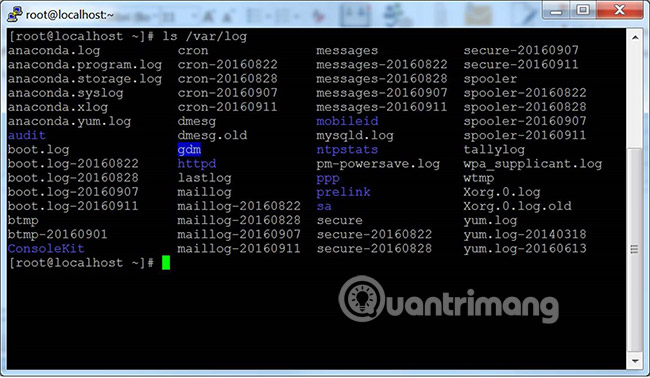

Cửa sổ terminal và các thông tin đăng nhập

Sau cảnh báo bảo mật, bạn sẽ nhận được một cửa sổ terminal. Theo mặc định, đây là một cửa sổ màu đen và rất vô vị. Trước tiên, nó sẽ yêu cầu tên người dùng và mật khẩu từ bạn. Sau đó, bạn sẽ nhận được một dòng lệnh trên server.

Bạn có thể nhập vào cửa sổ terminal. Bây giờ bạn đã kết nối với server và mọi thứ bạn nhập vào cửa sổ terminal sẽ được gửi đến server. Phản hồi của server cũng được hiển thị trong cửa sổ này. Bạn có thể chạy bất kỳ ứng dụng văn bản nào trên server bằng cách sử dụng cửa sổ terminal. Phiên chấm dứt khi bạn thoát khỏi shell dòng lệnh trên server (thường bằng cách gõ exit vào dòng lệnh hoặc nhấn Ctrl+D). Ngoài ra, bạn có thể buộc chấm dứt phiên bằng cách đóng cửa sổ terminal.

Các tùy chọn cấu hình và profile được lưu

Cửa sổ cấu hình ban đầu chứa rất nhiều tùy chọn. Hầu hết trong số chúng là không cần thiết nếu chỉ sử dụng thông thường.

Port

Trường port chỉ định cổng TCP/IP để kết nối. Đối với SSH, đây là cổng mà server SSH chạy. Thông thường, giá trị là 22. Nếu vì một lý do nào đó bạn cần kết nối với một số cổng khác, chỉ cần thay đổi giá trị này. Tuy nhiên, thường chỉ các nhà phát triển mới thay đổi giá trị này thành một giá trị khác, nhưng một số doanh nghiệp cũng chạy server SSH trong các cổng không chuẩn hoặc chạy nhiều server SSH trên cùng một máy chủ tại các cổng khác nhau.

Loại kết nối

Lựa chọn loại kết nối hầu như không bao giờ cần phải thay đổi. Chỉ cần để nó là SSH. SSH là giao thức truyền thông được mã hóa an toàn và thiết kế để đảm bảo mật khẩu và dữ liệu của bạn được bảo vệ tối đa.

Kết nối thô có thể được sử dụng bởi các nhà phát triển để kết nối socket TCP/IP thử nghiệm (ví dụ, khi phát triển ứng dụng mạng nghe trên cổng TCP/IP).

Telnet là một giao thức cũ mà hầu như không bao giờ được sử dụng, trừ khi bạn đang quản lý thiết bị đã có tuổi thọ hơn 10 năm. Telnet không an toàn. Mật khẩu được gửi không được mã hóa trên mạng. Và tất nhiên, những kẻ tấn công có thể dễ dàng nghe lén thông tin, lấy cắp tên người dùng và mật khẩu. Rlogin là một giao thức cũ với những bất cập tương tự.

Cổng nối tiếp là một cơ chế truyền thông khác để kết nối các máy tính với các thiết bị ngoại vi. Hầu hết các máy tính cá nhân ngày nay không còn có cổng nối tiếp nữa, nhưng đôi khi chúng vẫn được sử dụng để điều khiển thiết bị vật lý, thiết bị đo đạc, máy móc hoặc thiết bị liên lạc. Một công dụng khác của cổng nối tiếp là gỡ lỗi hệ điều hành hoặc phần mềm nhúng.

Load, lưu hoặc xóa một phiên được lưu trữ

Phần này cho phép bạn lưu cài đặt của mình dưới dạng một profile được đặt tên. Chỉ cần viết tên profile mới của mình vào hộp Saved Sessions và nhấp vào Save để tạo profile mới. Tên máy chủ và các cài đặt khác của bạn được lưu trong profile.

Các profile đã lưu xuất hiện trong hộp lớn hơn bên dưới. Ban đầu nó sẽ chỉ chứa các thiết lập mặc định. Profile bạn lưu sẽ được bao gồm ở đó. Chọn một profile và nhấp vào Load để sử dụng profile đã lưu trước đó. Chọn một profile và nhấp vào Delete để xóa profile không còn cần thiết nữa.

Đóng cửa sổ bằng lệnh exit

Cuối cùng, việc đóng cửa sổ terminal bằng lệnh exit cho biết cửa sổ terminal có được tự động đóng khi kết nối bị chấm dứt hay không. Có rất ít khi cần thay đổi nó khỏi giá trị mặc định Only on clean exit.

Các tùy chọn cấu hình trong cửa sổ bên trái

Bạn có thể tìm thấy các tùy chọn khác trong cửa sổ bên trái có tiêu đề Category. Chọn một danh mục từ đây và cửa sổ bên phải sẽ thay đổi để hiển thị các tùy chọn cấu hình tương ứng với danh mục đó. Các tùy chọn được hiển thị bắt đầu thuộc về danh mục Session.

Chỉ các tùy chọn có liên quan được mô tả ở đây. Có rất nhiều lựa chọn, và hầu hết chúng sẽ không bao giờ được sử dụng.

Các tùy chọn terminal

Các tùy chọn trong danh mục này ảnh hưởng đến việc mô phỏng thiết bị terminal và ánh xạ bàn phím. Chúng phần lớn sẽ tự giải thích và không được đề cập ở đây. Rất ít người cần động tới các tùy chọn này. Một số người có thể thay đổi cách xử lý bell character (ký tự chuông) hay những người sử dụng các hệ điều hành ít được biết tới có thể thay đổi những gì được gửi bởi phím backspace hoặc xóa ký tự.

Các tùy chọn trong cửa sổ terminal

Các tùy chọn ảnh hưởng đến diện mạo và hành vi của cửa sổ terminal. Nó cũng có thể chỉ định cách các ký tự được dịch trên output và chọn phông chữ và màu sắc cho cửa sổ.

Các tùy chọn kết nối

Trong số các tùy chọn kết nối, các tùy chọn Data có thể hữu ích. Tên người dùng tự động đăng nhập sẽ xác định người dùng đang đăng nhập, vì vậy tên sẽ không phải nhập mỗi lần đăng nhập. Tùy chọn Proxy hiếm khi hữu ích cho người dùng tại gia đình, nhưng có thể cần thiết trong các doanh nghiệp không cho phép kết nối Internet ra ngoài mà không sử dụng proxy SOCKS hoặc các cơ chế tương tự khác. Đừng lo lắng nếu bạn không biết proxy SOCKS là gì, chỉ cần thoát ra khỏi phần này là được.

Các mục Telnet, Rlogin và Serial chỉ chứa các tùy chọn cho các giao thức đó và rất ít người sử dụng chúng.

Tuy nhiên, các tùy chọn SSH rất quan trọng và hữu ích đối với một số người. Người dùng hoặc sinh viên bình thường không cần lo lắng về chúng. Nhưng nếu bạn muốn sử dụng xác thực public key, thì chúng rất cần thiết. Lưu ý rằng bạn cần mở tùy chọn SSH bằng cách nhấp vào biểu tượng [+] nhỏ. Nếu không, bạn sẽ không thấy tất cả các tùy chọn.

Các tùy chọn Key exchange, Host Keys và Cipher

Bạn hầu như không bao giờ muốn động tới các tùy chọn Kex (key exchange), Host Keys hay Cipher. Tất cả đều có giá trị mặc định hợp lý và hầu hết mọi người không biết nhiều về mã hóa đủ để chọn bất kỳ giá trị nào tốt hơn. Vì vậy, chỉ cần bỏ qua các tùy chọn này, trừ khi bạn thực sự biết rõ những gì bạn đang làm.

Các tùy chọn xác thực - Xác thực public key

Auth subtree (Nhánh nhỏ xác thực) chứa một số tùy chọn có thể hữu ích. Khi nhấp vào Auth, nó sẽ hiển thị một cửa sổ có tiêu đề Options kiểm soát xác thực SSH. Để kích hoạt xác thực public key, bạn chỉ cần tạo SSH key và sau đó nhấp vào nút Browse trong hộp tham số xác thực ở chính giữa bên phải của cửa sổ cấu hình này. Người dùng nâng cao cũng có thể muốn chọn Allow agent forwarding checkbox để sử dụng đăng nhập một lần dựa trên key.

Hầu hết người dùng không cần phải tạo SSH key và không cần biết xác thực public key là gì. Tuy nhiên, các quản trị viên hệ thống nên tìm hiểu và cũng nên làm quen với việc quản lý SSH key và đảm bảo tổ chức của họ triển khai các quy trình cung cấp và chấm dứt, cũng như kiểm tra các SSH key thích hợp.

Xác thực thư mục hoạt động (GSSAPI/Kerberos)

Một trong những tính năng thú vị của PuTTY là hỗ trợ đăng nhập một lần vào thư mục hoạt động. Về mặt kỹ thuật, nó sử dụng giao thức Kerberos thông qua một giao diện lập trình được gọi là GSSAPI. Trong giao thức SSH, cơ chế này được gọi là xác thực GSSAPI. Người dùng doanh nghiệp sử dụng xác thực Kerberos (ví dụ, thông qua Centrify hoặc Quest Authentication Services aka Vintela) có thể muốn tận dụng khả năng đăng nhập một lần này. Những người dùng khác không cần phải quan tâm đến điều này. Bạn có thể tìm thấy các cài đặt cho xác thực GSSAPI trong phần SSH/Auth. Lưu ý rằng bạn phải mở rộng phần Auth bằng cách nhấp vào biểu tượng [+] để xem các tùy chọn GSSAPI.

Các tùy chọn chuyển tiếp X11

X11 là một giao thức và hệ thống để chạy các ứng dụng đồ họa trên Unix và Linux. Nó hỗ trợ chạy các ứng dụng đồ họa từ xa qua một mạng bên ngoài.

PuTTY không triển khai server X11 (phía hiển thị), nhưng nó có thể hoạt động với một số sản phẩm khác thực hiện chức năng server X trên Windows. Một giải pháp thay thế miễn phí phổ biến là XMing.

Để sử dụng một server X11, bạn cần chọn Enable X11 fơarding và nhập localhost:0.0 vào hộp X display location. Bạn không cần phải quan tâm tới các cài đặt khác.

Các tùy chọn Tunneling

Danh mục tùy chọn cấu hình cuối cùng mà chúng ta sẽ thảo luận là các Tunnel. Chúng được sử dụng để cấu hình SSH tunneling, còn được gọi là chuyển tiếp cổng SSH. Bảng điều khiển này có thể được sử dụng để xác định chuyển tiếp cho kết nối. Các quá trình chuyển tiếp được lưu trong profile.

Để thêm một chuyển tiếp cục bộ (tức là cổng TCP/IP trên máy cục bộ được chuyển tiếp đến cổng trên máy từ xa hoặc đến máy có thể truy cập từ máy từ xa), hãy ghi cổng nguồn vào trường Source port, máy chủ đích và cổng (ví dụ, www.dest.com:80) trong trường Destination và chọn Local. Nhấp vào Add.

Để thêm một cổng chuyển tiếp từ xa (tức là cổng TCP/IP trên máy từ xa được chuyển tiếp đến cổng trên máy cục bộ hoặc đến máy có thể truy cập từ máy cục bộ), hãy chỉ định Source port (cổng nguồn) trên máy đích và Destination (điểm đích) có thể truy cập từ máy cục bộ (máy tính của bạn).

Thông thường bạn không cần phải kiểm tra các Local port (cổng cục bộ) chấp nhận các kết nối từ các máy chủ khác hoặc cho các cổng từ xa. Tuy nhiên, nếu kết nối đến cổng được chuyển tiếp từ một mạng, thay vì từ localhost (máy chủ cục bộ), thì bạn cần phải kiểm tra các cổng này. Có một nguy cơ bảo mật nhỏ, nhưng thông thường nó không phải là một vấn đề trong trường hợp sử dụng SSH tunneling. Tuy nhiên, bạn nên hiểu rằng bất kỳ ai có thể kết nối với máy tính tương ứng cũng có thể kết nối với cổng chuyển tiếp. Trong một số trường hợp, cổng chuyển tiếp có thể được sử dụng để vượt qua tường lửa.

Xem thêm:

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học