Windows có sẵn hệ thống bảo mật máy tính nhưng việc chính bạn không hiểu rõ vấn đề bảo mật cơ bản và nhấp vào liên kết, cài đặt phần mềm độc hại lại mang lại rủi ro cao hơn cho máy tính. Dưới đây là 5 quan niệm bảo mật sai lầm bạn cần tránh để hạn chế những trường hợp ảnh hưởng tới máy tính.

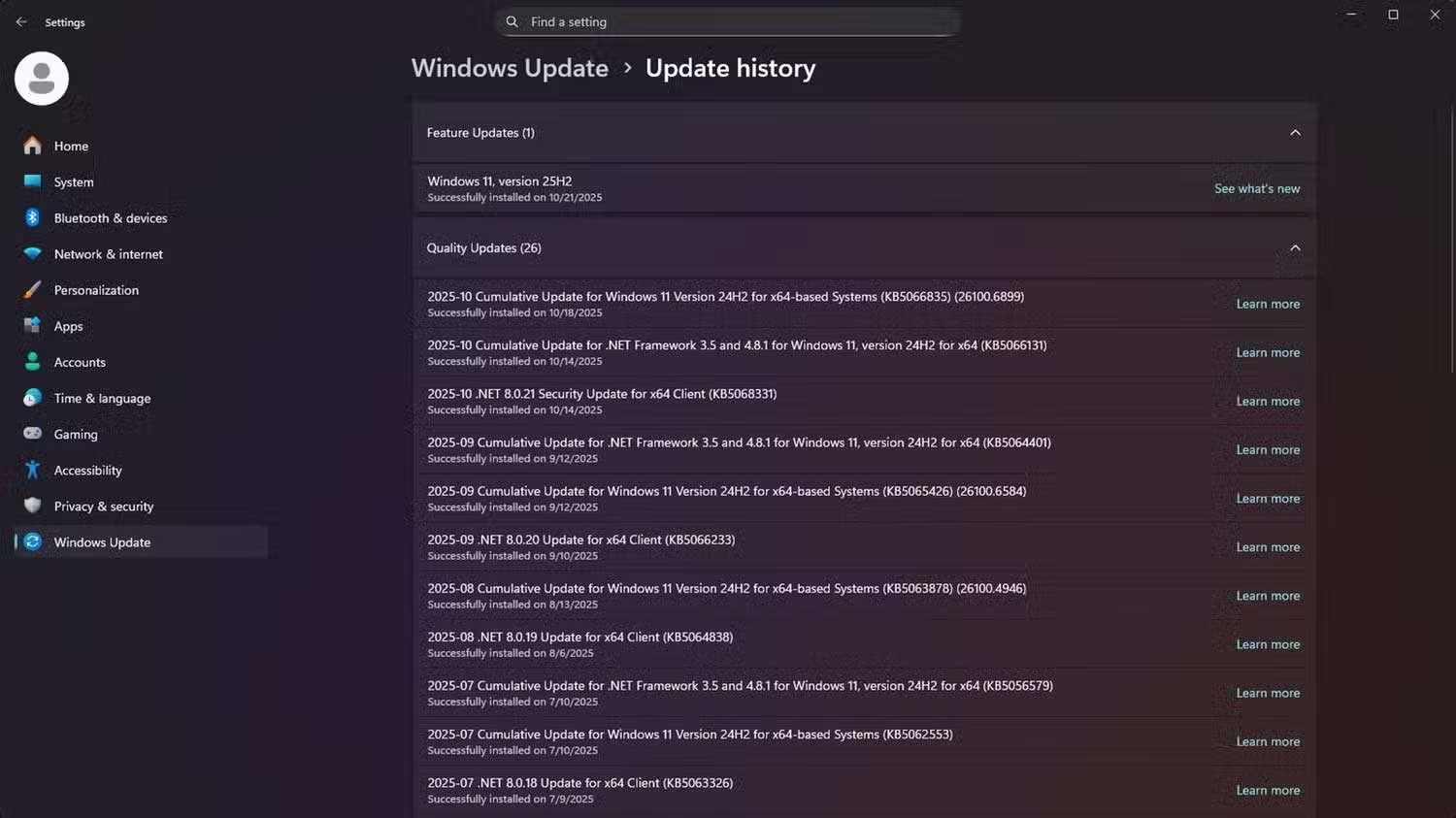

Không cần cập nhật phiên bản Windows cũ nếu cẩn thận

Thực tế: Việc tiếp tục sử dụng một hệ điều hành chưa được vá lỗi sẽ khiến máy tính đối mặt với các cuộc tấn công Zero-day.

Mọi người thường tin rằng Windows cũ sẽ vẫn an toàn miễn là duyệt web an toàn và tránh tải xuống các tệp tin đáng ngờ. Tuy nhiên, máy tính sẽ ngừng nhận được các bản vá bảo mật quan trọng khi hết thời hạn hỗ trợ. Điều này có nghĩa là các lỗ hổng mới sẽ lọt qua, và máy tính có thể gặp rủi ro thậm chí không cần phải mở tệp đính kèm bị nhiễm virus.

Các cuộc tấn công thường nhắm vào các lỗ hổng chưa được vá, và chúng thậm chí có thể không cần sự tương tác của người dùng.

Chỉ có các tập tin ".exe" là nguy hiểm

Thực tế: Phần mềm độc hại ẩn bên trong tài liệu, tập lệnh và tệp nén

Phần mềm độc hại có thể ẩn trong tệp exe, nhưng sẽ rất sai lầm và nguy hiểm nếu cho rằng đó là cách duy nhất để lây nhiễm. Các cuộc tấn công ngày này có thể xuất hiện bên trong các tài liệu trông có vẻ bình thường. Chúng có thể là các tệp Microsoft Office, PDF và bảng tính được nhúng các tập lệnh hoặc macro chạy mã độc ngay khi bạn mở chúng.

Các tệp nén cũng có thể được sử dụng để mang theo phần mềm độc hại. Và phần mềm độc hại ẩn sẽ được thực thi sau khi giải nén. Các loại phần mềm độc hại này có thể được ngụy trang thành các tệp có phần mở rộng kép ví dụ: invoice.pdf.exe.

Để đảm bảo an toàn, nguyên tắc chung là tắt macro trừ khi thực sự cần thiết. Bạn cũng nên hiển thị tất cả các phần mở rộng tệp, và cuối cùng, hãy nhớ cẩn thận với các tệp nén đính kèm.

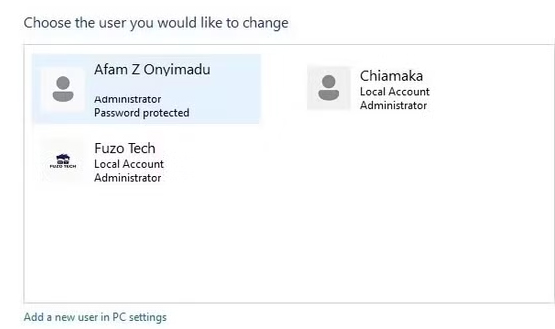

Sử dụng tài khoản người dùng chuẩn cũng giống như sử dụng tài khoản Admin

Thực tế: Hạn chế đặc quyền là sự phòng thủ vô hình mạnh mẽ nhất

Bạn có thể không nhận ra là tất cả các chương trình chạy dưới tài khoản Admin đều được hưởng các đặc quyền nâng cao. Điều này có nghĩa là phần mềm độc hại trên tài khoản Admin có thể có các đặc quyền nâng cao và có khả năng thực hiện các thay đổi sâu trong hệ thống mà không cần sự cho phép của bạn.

Mặt khác, phạm vi hoạt động của phần mềm độc hại trên tài khoản người dùng bị hạn chế. Phần lớn chúng sẽ chỉ giới hạn trong các tệp cá nhân mà không có khả năng cài đặt rootkit cố định hoặc ghi đè các thành phần quan trọng của hệ thống. Điều này đảm bảo các đợt lây nhiễm nhỏ không trở thành những cuộc tấn công toàn diện.

Kiểm soát tài khoản người dùng Windows (UAC) là một biện pháp bảo vệ khác mà chúng ta thường bỏ qua. Nếu bạn cấu hình đúng cách, tất cả các thay đổi ở cấp độ hệ thống sẽ yêu cầu thông tin đăng nhập quản trị viên. Chỉ riêng điều này cũng cho bạn thời gian và quyền lựa chọn cấp hoặc từ chối quyền truy cập. Bạn không chỉ giảm quyền bằng cách sử dụng tài khoản tiêu chuẩn mà còn có khả năng hạn chế thiệt hại.

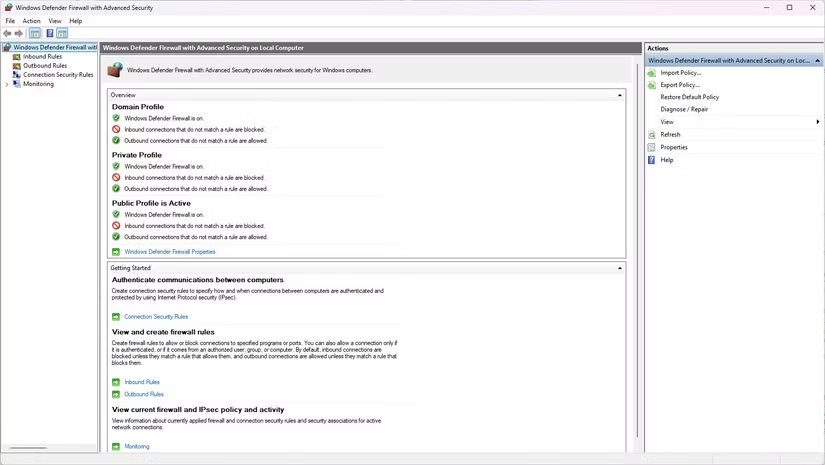

Chỉ tập trung tường lửa của router, bỏ qua tường lửa Windows

Thực tế: Cả 2 đều quan trọng

Router có tường lửa tích hợp sẵn, chặn các kết nối không mong muốn trước khi chúng đến được máy tính. Tuy nhiên, nó không giám sát những gì đang tồn tại trong mạng. Mỗi máy tính sẽ tự hoạt động nếu mối đe dọa vượt qua được router.

Đây chính là lúc tường lửa Windows trên máy tính phát huy tác dụng. Nhờ kiểm soát lưu lượng truy cập đến và đi trên máy cục bộ, tường lửa Windows có thể ngăn chặn phần mềm độc hại giao tiếp với các máy chủ điều khiển bên ngoài mạng, từ đó giảm thiểu sự lây lan sang các thiết bị khác. Tường lửa Windows cũng áp dụng các cấu hình bảo mật riêng biệt dựa trên nguồn gốc của kết nối, thắt chặt các quy tắc trên mạng WiFi công cộng. Tường lửa Windows và tường lửa của router bổ trợ cho nhau, và việc tắt một trong hai sẽ để lại một khoảng trống bảo mật.

Chỉ cần dùng Windows Defender là đủ

Thực tế: Nên kết hợp nhiều cách thức bảo mật

Mặc dù Windows Defender Windows 11 đã được nâng cấp khá nhiều, nhưng nếu đây là tuyến phòng thủ duy nhất thì máy tính vẫn có thể bị tấn công theo nhiều cách.

Công cụ này chỉ tập trung vào việc chống lại các hành vi đáng ngờ và phần mềm độc hại đã biết, nhưng không thể thay thế các công cụ sandbox, bộ lọc lừa đảo dựa trên trình duyệt hoặc sao lưu tiện ích toàn hệ thống.

Bạn nên kết hợp hệ thống phòng thủ tích hợp của Windows với thói quen duyệt web đúng cách, xác thực hai yếu tố (2FA) cho các tài khoản chính,...

Bảo mật thường không chỉ dừng lại ở việc một ứng dụng có thể làm tất cả mọi việc.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học