Xác thực hai yếu tố (2FA) mà một hình thức bảo mật đơn giản và hiệu quả, do đó được sự dụng cực rộng rãi trong các hoạt động xác minh kỹ thuật số hiện nay. Tuy nhiên, chính sự phổ biến đó lại mang đến cho giới hacker ý tưởng lợi dụng 2FA để phục cho mục đích độc hại của mình.

Các nhà nghiên cứu bảo mật quốc tế vừa phát hiện một ứng dụng xác thực hai yếu tố giả mạo nguy hiểm trên nền tảng Android. Bên trong ứng dụng này che giấu một loại mã độc theo dạng trojan ngân hàng (banking trojan), có khả năng lấy cắp dữ liệu tài chính và thông tin cá nhân khác khi được cài đặt thành công trên thiết bị của nạn nhân.

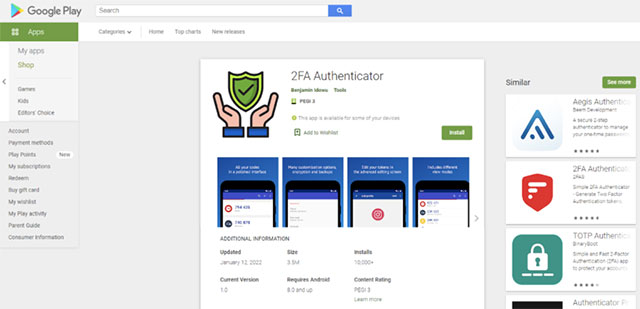

Pradeo là đội ngũ bảo mật đầu tiên phát hiện ra ứng dụng độc hại này. Nó có tên khá khéo léo là 2FA Authenticator nhằm tự biến mình trở nên “uy tín” hơn, trong đó chứa đựng một loại trojan có tên là Vultur. Trojan này có thể lây nhiễm vào điện thoại Android ngay sau khi ứng dụng 2FA Authenticator được cài đặt thành công. Theo điều tra của các chuyên gia bảo mật, ứng dụng độc hại này đã tồn tại được hơn một năm, và nhận được không dưới 10,000 lượt cài đặt trên Google Play.

“Phân tích của chúng tôi cho thấy ứng dụng có hành vi cài đặt tự động một phần mềm độc hại có tên là Vultur, nhắm vào các dịch vụ tài chính để lấy cắp thông tin ngân hàng của người dùng”.

Giao diện của ứng dụng giả mạo này nhìn chung được thiết kế khá chỉnh chu, trông giống hệt như một công cụ 2FA hợp pháp, đủ đề đánh lừa đa số người dùng thông thường. Theo nhóm Pradeo, “2FA Authenticator trông hợp pháp và cung cấp một dịch vụ bảo mật 2 yếu tố thực sự. Để làm như vậy, các nhà phát triển của nó đã sử dụng mã nguồn mở của ứng dụng xác thực Aegis chính thức, rồi tiêm mã độc vào đó”.

Ứng dụng 2FA Authenticato hoạt động theo hai giai đoạn. Đầu tiên, nó lập hồ sơ người dùng, bằng cách thu thập và gửi danh sách ứng dụng cũng như dữ liệu vị trí của nạn nhân. Trong giai đoạn này, mã độc sẽ vô hiệu hóa keylock và mọi hình thức bảo mật bằng mật khẩu liên quan, sau đó tải xuống các ứng dụng bên thứ ba khác được ngụy trang dưới dạng bản cập nhật.

Ở giai đoạn hai, các nhà nghiên cứu phát hiện ra rằng cuộc tấn công phụ thuộc vào thông tin mà ứng dụng tìm thấy về người dùng trong giai đoạn 1. Khi một số điều kiện được đáp ứng, Vultur sẽ được cài đặt, phần mềm độc hại chủ yếu nhắm mục tiêu vào các giao diện ngân hàng trực tuyến để lấy cắp thông tin xác thực và thông tin tài chính”.

Đây không phải là một phần mềm độc hại được ngụy trang dưới vỏ bọc công cụ bảo mật và bị xem nhẹ. Nếu bạn đã cài đặt ứng dụng này (đã bị xóa khỏi Google Play nhưng vẫn có sẵn trên một số cửa hàng ứng dụng của bên thứ ba), bạn cần xóa nó ngay lập tức. Nếu ứng dụng bắt đầu tự khởi chạy lại khi bạn cố đóng, hãy khởi động lại điện thoại và xóa nó khỏi hệ thống.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học