Microsoft® Windows Vista™ và Windows Server® Code Name "Longhorn" có một phiên bản mới và nâng cao về tường lửa. Giống như tường lửa trong Windows® XP Service Pack 2 (SP2) và Windows Server 2003 Service Pack 1 (SP1), tường lửa mới này cho phép hoặc khóa lưu lượng mạng theo cấu hình của nó và các ứng dụng hiện đang chạy để cung cấp một mức bảo vệ đối với những người dùng hoặc các chương trình trên mạng có ý đồ xấu. Tường lửa mới này cho phép bảo vệ một cách an toàn hơn và cấu hình nâng cao hơn.

Lưu ý: Bài viết này chỉ mô tả các đặc tính mới và giao diện người dùng cho tường lửa mới này. Nó không phải là một tài liệu hướng dẫn từng bước để cấu hình cho các hoàn cảnh cụ thể, ngoại lệ hoặc thói quen. Để có thể xem thêm kiến thức về các nhiệm vụ cấu hình đặc biệt, hoặc các trường hợp khác, bạn nên sử dụng trợ giúp bên trong Windows Vista. Từ destop của Windows Vista bạn click Start sau đó là Help and Support. Trong phần trợ giúp này, bạn đánh Windows Firewall trong mục Search và sau đó nhấn ENTER.

Những tính năng trong tường lửa Windows mới

Tường lửa mới trong Windows Vista và Windows Server "Longhorn" có các tính năng mới hơn so với Windows Firewall trong Windows XP SP2 và Windows Server 2003 SP1:

- Hỗ trợ lọc cho cả lưu lượng vào và ra.

- Microsoft Management Console (MMC) mới cho cấu hình giao diện người dùng đồ họa (GUI).

- Bộ lọc của tường lửa và các thiết lập bảo vệ bảo mật giao thức Internet (IPsec) được tích hợp.

- Các nguyên tắc (ngoại lệ) có thể được cấu hình cho các tài khoản dịch vụ thư mục Active Directory® và các nhóm, địa chỉ IP nguồn và đích, số giao thức IP, nguồn và đích giao thức Transmission Control Protocol (TCP) và các cổng giao thức User Datagram Protocol (UDP), tất cả hoặc nhiều cổng TCP hoặc UDP, các loại giao diện đặc biệt, giao thức điều khiển tin nhắn Internet (ICMP) và ICMP cho lưu lượng IPv6 và các dịch vụ.

Hỗ trợ việc lọc cho cả lưu lượng vào và ra

Loại bỏ tất cả lưu lượng vào không do yêu cầu không tương ứng với một trong hai thành phần lưu lượng đã gửi để đáp ứng cho một yêu cầu của máy tính (lưu lượng yêu cầu) hoặc lưu lượng không yêu cầu mà đã được phân biệt để loại trừ. Đây là một tính năng chủ yếu của tường lửa để chạy trên một máy tính, nó giúp chống lại sự tiêm nhiễm của các máy tính bởi virus trong mạng và worm được nhân rộng trong mạng thông qua lưu lượng vào không yêu cầu.

Tường lửa mới cũng hỗ trợ cho cả lưu lượng vào và ra. Ví dụ: một quản trị mạng có thể cấu hình tường lửa mới này một thiết lập cho phép khóa tất cả lưu lượng đã vào đến cổng cụ thể có sử dụng phần mềm virus, hoặc để chỉ ra các địa chỉ có nội dung nhạy cảm hoặc không mong muốn.

Mặc định của tường lửa mới này là:

- Khóa tất cả lưu lượng vào miễn là nó được yêu cầu hoặc hợp với những điều lệ đã cấu hình

- Cho phép tất cả lưu lượng ra miễn là nó hợp lệ với các điều lệ đã cấu hình

Microsoft Management Console (MMC) mới cho cấu hình giao diện người dùng đồ họa (GUI) Với các tường lửa Windows hiện đã có, cấu hình GUI gồm có phần tường lửa Windows Firewall trong Control Panel và một số các thiết lập Group Policy trong mô đun phần mềm soạn thảo Group Policy.

Với các tường lửa Windows hiện đã có, cấu hình GUI gồm có phần tường lửa Windows Firewall trong Control Panel và một số các thiết lập Group Policy trong mô đun phần mềm soạn thảo Group Policy.

Bạn có thể cấu hình tường lửa mới này với mục Windows Firewall trong Control Panel, chúng vẫn được hiển trị như trong các cấu hình tùy chọn trước đó của các phiên bản Windows đang tồn tại. Bạn có thể cấu hình các thiết lập cơ bản cho tường lửa mới này nhưng với các tính năng nâng cao thì không.

Bởi vì số lượng các tùy chọn cấu hình nâng cao và giá trị của việc có cùng GUI cho cả cấu hình cụ bộ và dựa trên Active Directory Group Policy, Windows Firewall mới cũng có thể được cấu hình với một Windows Firewall được đặt tên trong mô đun phần mềm quản lý MMC có bảo mật nâng cao trong thư mục Administrative Tools.

Với Windows Firewall mới cùng mô đun phần mềm bảo mật nâng cao, các quản trị mạng có thể cấu hình các thiết lập cho một Windows Firewall mới trên các máy tính từ xa, điều không thể thực hiện trong các Windows Firewall hiện hành không có một kết nối máy trạm từ xa.

Với cấu hình dòng lệnh cho các thiết lập của Windows Firewall mới, bạn cũng có thể sử dụng các lệnh trong netsh advfirewall. Chức năng này không được hỗ trợ trong các phiên bản Windows SP2 hoặc Windows Server 2003 SP1.

Với cấu hình dựa trên Group Policy cho Windows Firewall mới. Bạn tìm to Computer Configuration\Windows Settings\Security Settings\Windows Firewall with Advanced Security trong mô đun phần mềm soạn thảo Group Policy. Windows Firewall mới sẽ áp dụng các thiết lập Group Policy được cấu hình cho Windows Firewall hiện hành tại Computer Configuration\Administrative Templates\Network\Network Connections\Windows Firewall. Các máy tính đang chạy Windows XP SP2 hoặc Windows Server “Longhorn” sẽ bỏ qua hầu hết các thiết lập Group Policy cho Windows Firewall mới.

Cấu hình tường lửa và Ipsec được tích hợp

Ipsec là một tập hợp các chuẩn Internet để cung cấp sự bảo vệ bằng mật mã cho lưu lượng IP. Trong Windows XP và Windows Server 2003, Windows Firewall và Ipsec được cấu hình tách biệt. Bởi vì cả tường lửa host-based và Ipsec trong Windows đều không thể khóa hoặc cho phép lưu lượng vào.

Các nguyên tắc có thể được cấu hình cho các nhóm và các tài khoản Active Directory

Với các nguyên tắc này, chúng chỉ ra rằng lưu lượng đến và lưu lượng đi phải được bảo vệ với Ipsec, bạn có thể chỉ ra danh sách các tài khoản máy tính và các nhóm hoặc các tài khoản người dùng và các nhóm được xác nhận để khởi đầu truyền thông được bảo vệ. Ví dụ, bạn có thể chỉ ra lưu lượng đến các máy chủ cụ thể với các dữ liệu nhạy cảm phải được bảo vệ và chỉ bắt đầu từ người dùng cụ thể hoặc các máy tính.

Các nguyên tắc có thể được cấu hình cho các địa chỉ IP nguồn và đích

Với Windows Firewall hiện tại, bạn có thể chỉ định phạm vi lưu lượng đến bị loại trừ. Phạm vi này định nghĩa phần lưu lượng của mạng bị loại trừ được cho phép bắt đầu, về bản chất đó chính là các địa chỉ IP nguồn của lưu lượng đến. Với một Windows Firewall mới, bạn có thể cấu hình cả địa chỉ nguồn và địa chỉ đích cho cả lưu lượng đến và đi, bằng cách làm đó của bạn nó sẽ định nghĩa sát hơn loại lưu lượng được cho phép hoặc được khóa. Ví dụ, nếu một máy tính với một địa chỉ IP cụ thể không được phép bắt đầu lưu lượng đến một số các máy chủ, bạn có thể tạo một nguyên tắc cổng khóa bằng cách chỉ định địa chỉ gán cục bộ như địa chỉ nguồn và địa chỉ của các máy chủ như các địa chỉ đích.

Với các địa chỉ đích, bạn cũng có thể chỉ định các địa chỉ được định nghĩa từ trước cho Windows Firewall:

-

Các cổng mặc định, các máy chủ WINS, DHCP và DNS

Các địa chỉ được định nghĩa trước này được ánh xạ một cách động tính đến các địa chỉ của các cổng mặc định, các máy chủ WINS, DHCP và DNS đã thiết lập hiện tại cho máy chủ.

-

Mạng cấp dưới (subnet) cục bộ

Các địa chỉ được định nghĩa trước này được ánh xạ đến tập các địa chỉ được định nghĩa bởi các địa chỉ IPv4 và dấu mạng con (subnet mask) của bạn hoặc tiếp đầu ngữ mạng con cục bộ Ipv6.

Các nguyên tắc có thể được cấu hình cho số giao thức IP

Trong Windows Firewall của các phiên bản Windows trước, bạn có thể tạo các nguyên tắc dựa trên lưu lượng TCP hoặc UDP, nhưng bạn không thể chỉ định các loại lưu lượng khác không sử dụng TCP hoặc UDP. Tường lửa mới này sẽ cho phép bạn lựa chọn giao thức bởi tên hoặc đánh một cách thủ công giá trị của các trường IPv4 Protocol hoặc Ipv6 Next Header cho lưu lượng mong muốn.

Các nguyên tắc có thể được cấu hình cho các cổng TCP và UDP nguồn và đích

Trong Windows Firewall của các phiên bản Windows trước, bạn có thể chỉ định cổng TCP hoặc UDP đích cho lưu lượng đến. Với Windows Firewall mới này, bạn có thể cấu hình cả hai cổng TCP hoặc UDP nguồn và đích cho lưu lượng đến và đi, bằng cách này bạn có thể định nghĩa sát hơn với các loại lưu lượng TCP hoặc UDP đối với vấn đề cho phép hoặc khóa. Ví dụ, nếu bạn muốn khóa lưu lượng nguy hiểm hay không mong muốn bằng sử dụng tập các cổng TCP đã biết thì bạn có thể tạo các nguyên tắc đóng hay mở bằng việc chỉ định các cổng TCP nguồn và đích của lưu lượng.

Các nguyên tắc có thể được cấu hình cho tất cả hay đa cổng

Khi cấu hình một nguyên tắc dựa vào cổng cho các Windows Firewall trong các phiên bản Windows trước, bạn chỉ có thể chỉ định một cổng TCP hoặ UDP đơn lẻ. Với Windows Firewall mới này, bạn hoàn toàn có thể chỉ định tất cả các công TCP hoặc UDP (cho tất cả lưu lượng TCP hay tất cả lưu lượng UDP) hoặc một danh sách được ngăn cách nhau bằng dấu phảy cho đa cổng. Để cấu hình Windows Firewall mới này cho một dãy cổng, bạn phải chỉ định tất cả các cổng trong dãy. Ví dụ, nếu bạn muốn cấu hình một nguyên tắc cho dãy cổng từ 1090-1095 thì bạn phải cấu hình các cổng như sau: 1090,1091,1092,1093,1094,1095.

Các nguyên tắc có thể được cấu hình cho các loại giao diện cụ thể

Với Windows Firewall trong các phiên bản Windows trước đây, tất cả các nguyên tắc được phép được áp dụng cho tất cả các giao diện. Nhưng đối với Windows Firewall mới này, bạn có thể chỉ định một nguyên tắc áp dụng cho tất cả giao diện hoặc chỉ định các loại cụ thể của giao diện gồm có giao diện LAN, truy cập từ xa, hoặc không dây. Ví dụ, nếu một ứng dụng chỉ được sử dụng trên các kết nối truy cập từ xa và nạn không muốn đặt các nguyên tắc cho các kết nối LAN và không dây thì bạn có thể cấu hình nguyên tắc để chỉ áp dụng cho các kết nối truy cập không dây.

Các nguyên tắc có thể được cấu hình cho lưu lượng ICMP và ICMPv6 bằng Type và Code

Với Windows Firewall trong các phiên bản Windows trước, bạn có thể kích hoạt các nguyên tắc cho một tập cố định các tin nhắn ICMP (for IPv4) và ICMPv6. Nhưng với Windows Firewall mới, bạn có một tập được định nghĩa trước của các tin nhắn ICMP và ICMPv6 được loại trừ và bạn có thể thêm các tin nhắn ICMP hoặc ICMPv6 mới bằng việc chỉ định các giá trị của trường Type và Code của tin nhắn ICMP hoặc ICMPv6. Ví dụ, nếu bạn muốn tạo một nguyên tắc cho tin nhắn ICMPv6 gói lớn, bạn có thể tạo một cách thủ công một nguyên tắc cho ICMPv6 Type 2 và Code 0.

Các nguyên tắc có thể được cấu hình cho các dịch vụ

Với Windows Firewall mới, bạn có thể chỉ định nguyên tắc áp dụng cho bất kỳ quá trình nào, chỉ cho các dịch vụ, cho một dịch vụ bằng tên của nó hoặc bạn có thể đánh tên ngắn của dịch vụ đó. Ví dụ, nếu bạn muốn cấu hình một nguyên tắc chỉ để áp dụng cho dịch vụ trình duyệt máy tính thì bạn có thể chọn dịch vụ trình duyệt trong danh sách các dịch vụ đang chạy trên máy tính.

Sử dụng Windows Firewall với Advanced Security snap-in

Thực hiện các bước sau để cấu hình thiết lập nâng cao cho Windows Firewall mới:

- Từ màn hình Windows Vista hoặc Windows Server "Longhorn", bạn click Control Panel > System and Maintenance > Administrative Tools và kích đúp vào Windows Firewall with Advanced Security.

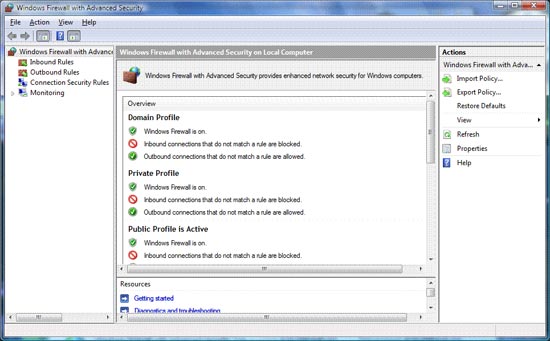

Hình dưới đây cho các bạn thấy một ví dụ của Windows Firewall với mô đun phần mềm bảo mật nâng cao.

Để thay đổi trạng thái Windows Firewall, chỉ định các thiết lập thêm vào cho Ipsec hoặc chỉ định các thiết lập điều khiển Windows Firewall và ghi các thiết lập vào hồ sơ của nó, bạn click chuột phải vào Windows Firewall with Advanced Security trong phần cây sao đó click vào Properties. Hình dưới là một ví dụ.

Các thiết lập Domain Profile, Private Profile và Public profile áp dụng cho các mạng miền (domain), riêng (private) và công cộng (public).

Windows Firewall mới với cây Advanced Security có các nút dưới đây:

- Inbound Rules Lưu trữ các thiết lập được cấu hình cho lưu lượng vào.

- Outbound Rules Lưu trữ các thiết lập được cấu hình cho lưu lượng ra.

- Connection Security Rules Lưu trữ các thiết lập cho nguyên tắc lưu lượng được bảo vệ

- Monitoring Hiển thị thông tin về các nguyên tắc tường lửa hiện hành, các nguyên tắc bảo mật kết nối và các liên kết bảo mật. Nút kiểm tra không được hiển thị khi quan sát Windows Firewall với mô đun phần mềm bảo mật nâng cap bên trong mô đun soạn thảo Group Policy.

Khi bạn chọn nút bảo mật nâng cao (Advanced Security) trong Windows Firewall, cửa sổ sau sẽ được hiển thị:

- Overview và Getting Started Phần tổng quan (Overview) hiển thị trạng thái hiện tại của Windows Firewall mới chi hồ sơ chuẩn và miền gồm có hồ sơ tích cực. Phần Getting Started gồm có các liên kết đến các chủ đền cho bạn các nguyên tắc cấu hình bắt đầu.

- Resources Cung cấp các liên kết đến các chủ đề tài liệu cho Windows Firewall mới.

Cửa sổ Actions hiển thị các lệnh menu nội dung của nút được chọn hiện hành trong cây hoặc cửa sổ chi tiết.

-

Inbound rules

-

Outbound rules

-

Connection security rules

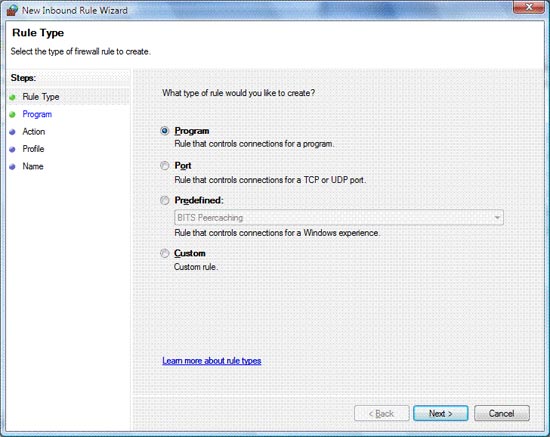

Cấu hình một Inbound rules

Để tạo một Inbound rules mới, bạn kích chuột phải vào Inbound Rules trong cây, sau đó kích New Rule. Lần lượt kích Inbound Rules trong cây, sau đó kích New Rule trong cửa sổ các hành động (Actions). Các nguyên tắc đi vào sẽ bắt đầu. Hình dưới đây là một ví dụ.

Từ cửa sổ Rule Type của New Inbound Rule wizard bạn có thể chọn như sau:

- Program Để chỉ định một nguyên tắc lưu lượng dựa trên tên một chương trình (được chỉ đinh bằng đường dẫn của nó và tên thực thi). Bạn cũng phải chỉ định một hành động (để cho phép, khóa hoặc bảo vệ), ghi hồ sơ cho các nguyên tắc áp dụng (chuẩn, miền hay cả hai) và tên của nguyên tắc.

- Port Để chỉ định một nguyên tắc lưu lượng đi vào dựa trên các cổng TCP hoặc UDP. Bạn cũng phải chỉ định một hành động (để cho phép, khóa hay bảo vệ), ghi hồ sơ cho nguyên tắc áp dụng (miền, công cộng hay riêng) và tên của nguyên tắc.

- Predefined Để chỉ định nguyên tắc dựa trên một trong những dịch vụ được định nghĩa trước. Bạn cũng phải chỉ định tên của nguyên tắc.

- Custom Để tạo một nguyên tắc tùy chỉnh. Bạn nên chọn tùy chọn này khi muốn cấu hình thủ công nguyên tắc này, có lẽ dựa trên các thiết lập nâng cao mà không được cấu hình thông qua các cửa sổ của New Inbound Rule wizard. Bạn phải chỉ định tên của nguyên tắc.

Sau khi New Inbound Rule wizard được hoàn tất, có một nguyên tắc đi vào mới với tên bạn đã chỉ định bên trong cửa sổ chi tiết. Để cấu hình các thuộc tính nâng cao cho nguyên tắc này, bạn kích chuột phải vào tên của nguyên tắc và sau đó kích Properties. Kích tên sau đó kích Properties trong cửa sổ Actions

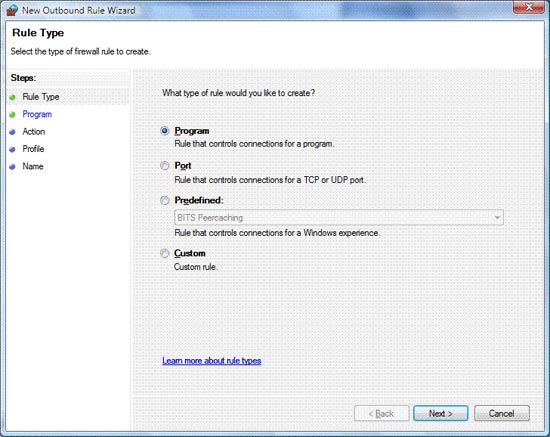

Cấu hình Outbound rules

Để tạo một Outbound rules mới, bạn kích chuột phải vào Outbound Rules trong cây sau đó kích New Rule. Chọn Outbound Rules trong cây và kích New Rule trong cửa sổ Actions. New Outbound Rule wizard được bắt đầu. Hình dưới đây là một ví dụ.

Từ cửa sổ Rule Type của New Outbound Rule wizard bạn có thể chọn những tùy chọn dưới đây:

- Program

- Port

- Predefined

- Custom

Các loại nguyên tắc này cũng như các nguyên tắc đi vào, ngoại trừ chúng được cấu hình cho lưu lượng ra. Sau khi được hoàn tất, có một nguyên tắc đi ra mới với tên mà bạn đã chỉ định trong cửa sổ chi tiết. Để cấu hình các thuộc tính nâng cao cho nguyên tắc này, bạn kích chuột phải vào tên của nguyên tắc sau đó kích Properties. kích tên của nguyên tắc sau đó kích Properties trong cửa sổ Actions.

Từ hộp thoại thuộc tính cho cả hai nguyên tắc đi vào và đi ra, bạn có thể cấu hình các thiết lập trên các tab sau:

- General Tên của nguyên tắc và hành động của nó (cho phép các kết nối, chỉ cho phép các kết nối an toàn hoặc khóa).

- Programs and Services Chương trình hay các dịch vụ cho nguyên tắc áp dụng. Bạn có thể chỉ định tùy chọn cả hai chương trình và dịch vụ. Nếu bạn chỉ định cả hai bạn phải làm phù hợp kết nối với nguyên tắc.

- User and Computers (đi vào) hoặc Computers (đi ra) Nếu các hành động của nguyên tắc chỉ cho phép các kết nối an toàn thì người dùng hoặc các tài khoản máy tính đó được thẩm định để thực hiện các kết nối bảo vệ.

- Protocols and Ports Giao thức IP của nguyên tắc, các cổng TCP hoặc UDP nguồn và đích và các thiết lập ICMP hoặc ICMPv6

- Scope Các địa chỉ nguồn và đích của nguyên tắc.

- Advanced Các hồ sơ hoặc các loại giao diện cho nguyên tắc áp dụng và cho các nguyên tắc đi vào, bạn muốn cho phép hay không cho phép lưu lượng loại trừ này qua router đang thực hiện dịch địa chỉ mạng bằng sử dụng công nghệ Teredo.

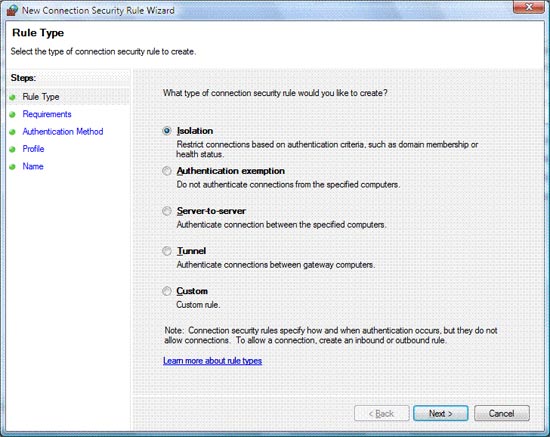

Cấu hình Connection Security Rule

Để tạo một nguyên tắc bảo mật kết nối mới, bạn kích chuột phải vào Connection Security Rules trong cây sau đó New Rule. Kích Connection Security Rules trong cây sau đó là New Rule trong cửa sổ Actions.

Từ cửa sổ Rule Type của New Connection Security Rule wizard bạn có thể chọn các tùy chọn dưới đây:

- Isolation Để chỉ định máy tính nào bị cô lập với các máy tính khác dựa trên các thành viên trong cơ sở hạ tầng Active Directory hoặc do chúng có một trạng thái được nâng cấp và trạng thái sức khỏe hiện tại của nó. Bạn phải chỉ định khi bạn muốn sự thẩm định xuất hiện (cho ví dụ, với các lưu lượng vào hoặc ra và bạn có muốn yêu cầu hoặc chỉ các bảo vệ yêu cầu hay không), phương pháp thẩm định cho lưu lượng được bảo vệ và tên của nguyên tắc. Việc cô lập các máy tính dựa trên các trạng thái sức khỏe của nó sử dụng nền Network Access Protection mới trong Windows Vista và Windows Server Longhorn.

- Authentication exemption Để chỉ định các máy tính không có thẩm định quyền hoặc bảo vệ lưu lượng bằng địa chỉ IP của chúng.

- Server to server Để chỉ định sự bảo vệ lưu lượng giữa các máy tính cụ thể, các máy chủ điển hình. Bạn phải chỉ định tập các điểm cuối sẽ trao đổi lưu lượng được bảo vệ bằng địa chỉ IP khi bạn muốn sự thẩm định xuất hiện - phương pháp thẩm định cho lưu lượng bảo vệ và tên cho nguyên tắc.

- Tunnel Để chỉ định sự bảo vệ lưu lượng được tạo, điển hình được sử dụng khi gửi các gói xuyên qua Internet giữa hai máy tính cổng (gateway) bảo mật. Bạn phải chỉ định điểm cuối đường hầm bằng bởi địa chỉ IP, phương pháp thẩm định quyền và tên cho nguyên tắc.

- Custom Để tạo công thức không chỉ định sự bảo vệ. Bạn nên chọn tùy chọn này khi bạn muốn cấu hình thủ công một nguyên tắc, có lẽ dựa trên các thuộc tính nâng cao không thể được cấu hình qua các cửa sổ của New Connection Security Rule wizard. Bạn phải chỉ định tên của nguyên tắc.

Sau khi New Connection Security Rule wizard được hoàn tất, có một nguyên tắc mới với tên mà bạn đã chỉ định bên trong cửa sổ chi tiết của nút Connection Security Rules. Để cấu hình các thuộc tính nâng cao cho nguyên tắc, bạn kích chuột phải vào tên của nguyên tắc, sau đó kích Properties. Kích vào tên trong cửa sổ chi tiết sau đó kích Properties trong cửa sổ Actions.

Từ hộp thoại thuộc tính cho một nguyên tắc, bạn có thể cấu hình các thiết lập trên các tab dưới đây:

- General Tên và phần mô tả của nguyên tắc và nguyên tắc được kích hoạt hay không.

- Computers Tập các máy tính, bởi địa chỉ IP, cho lưu lượng được bảo vệ.

- Authentication Khi bạn muốn thẩm định cho bảo vệ lưu lượng xuất hiện (cho ví dụ cho lưu lượng đến và đi và bạn có muốn yêu cầu hay chỉ sự bảo vệ yêu cầu hay không) và phương pháp thẩm định cho lưu lượng được bảo vệ.

- Advanced Các hồ sơ và các loại giao diện cho nguyên tắc áp dụng và đường hầm Ipsec.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học