-

Trên mọi hệ thống Linux, tài khoản root là một người dùng đặc biệt có quyền quản trị. Đăng nhập bằng root (hoặc thực thi các lệnh với quyền root) là điều cần thiết cho nhiều tác vụ.

-

Dynamic Host Configuration Protocol (DHCP) - Giao thức cấu hình động máy chủ là các dịch vụ mạng được triển khai phổ biến trong môi trường mạng hiện nay

-

Unix hỗ trợ một khái niệm là tài khoản nhóm Group Account mà tạo nhóm một số tài khoản một cách logic. Mỗi tài khoản sẽ là một phần của bất cứ tài khoản nhóm nào. Nhóm trong Unix đóng vai trò quan trọng trong việc thực hiện sự quản lý về tiến trình và cho phép tới file.

-

Khi truyền file đến máy chủ Linux từ xa, bạn có một số tùy chọn. Một trong những cách tốt nhất là sử dụng chương trình có tên Secure Copy hoặc SCP, chạy qua giao thức SSH để nhanh chóng chuyển file qua mạng sang hệ thống từ xa.

-

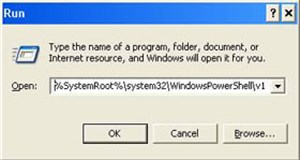

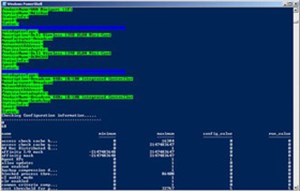

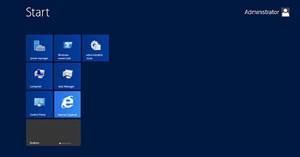

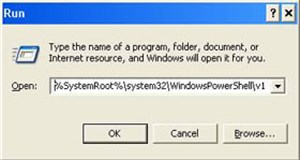

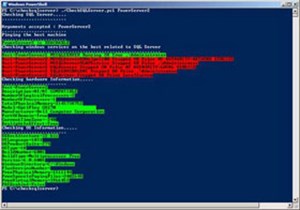

Thay vì sử dụng Vbscript, các file bat, hay các thực thi sql client,… chúng tôi sẽ giới thiệu cho các bạn về sức mạnh bên của Windows PowerShell trong vấn đề kiểm tra trạng thái của SQL Servers.

-

While Linux là gì? Cách dùng While do shell trong Linux như thế nào? Hãy cùng Quantrimang.com tìm hiểu mọi điều cần biết về vòng lặp while trong Linux như thế nào nhé!

-

Chương trình được hãng Microsoft xây dựng bằng Flash giúp cho việc đào tạo chứng chỉ MCSE. Hy vọng rằng bài học này giúp các bạn tự cài đặt Windows 2000.

-

Chúng ta hãy xem xét đến Windows Server 2008 CMAK và cách bạn có thể sử dụng nó để tạo các connectoid (kết nối dial-up trong Windows) an toàn cho PPTP, L2TP và các kết nối VPN client truy cập từ xa SSTP.

-

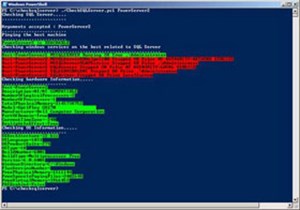

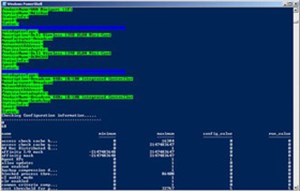

Trong phần 5 này chúng ta sẽ kiểm tra xem có thể kết nối với SQL Server hay không và xem chúng ta có thể truy vấn một số thuộc tính liên quan đến SQL Server.

-

Phần 2 này sẽ giới thiệu cho các bạn cách truy cập vào dịch vụ Windows trên máy từ xa bằng cách sử dụng Windows PowerShell và WMI-Object.

-

Một Regular Expression là một chuỗi mà có thể sử dụng để diễn tả các dãy khác nhau (cách sắp xếp) của các ký tự. Regular Expression thường được sử dụng bởi các lệnh Unix khác nhau, bao gồm ed, sed, awk, grep và miền giới hạn vi.

-

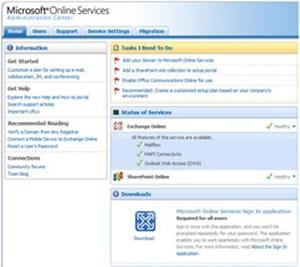

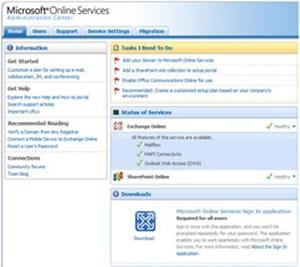

Trong bài này, chúng tôi sẽ giới thiệu cho các bạn một cách làm đơn giản nhất trong việc thiết lập và chạy BPOS: cấu hình BPOS làm máy chủ mail chính cho một domain.

-

Trong phần 3 này chúng tôi sẽ giới thiệu về cách tìm một số thông tin về phần cứng và hệ điều hành từ máy host.

-

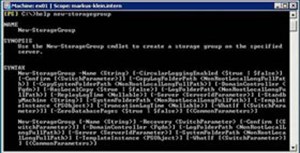

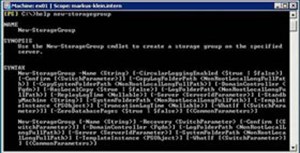

Trong bài này chúng tôi sẽ hướng dẫn các bạn về cơ sở dữ liệu và vấn đề quản lý các nhóm lưu trữ bằng cách sử dụng các lệnh trong Powershell.

-

Tháng 4/1991, Linux, một trong những nền tảng hệ điều hành mã nguồn mở và miễn phí đầu tiên trên thế giới được ra đời. Sau 20 năm, Linux đã trở nên phổ biến trên toàn cầu. Cùng nhìn lại 20 năm tồn tại và phát triển của Linux qua bài viết dưới đây.

-

Kali Linux, BackBox và Parrot OS là ba trong số các tùy chọn phổ biến nhất hiện có để kiểm tra bảo mật và hack thử nghiệm.

-

Một biến shell là có đủ khả năng để giữ một giá trị đơn. Kiểu này của các biến được gọi là các biến scalar.

-

Cấu hình bảo mật Windows 2000 Server. Giới thiệu cho bạn cách thức bảo mật các ứng dụng trong Windows Server và quản trị Windows 2000 Server

-

Kali Linux có thể được sử dụng để thực hiện nhiều bài kiểm tra pentest trên máy tính kết hợp với các kỹ thuật liên quan khác. Sau đây là nền tảng và phương pháp kiểm thử thâm nhập cho các thiết bị IoT liên quan đến Kali Linux.

-

Hãng máy tính Hewlett-Packard vừa cho ra mắt một dòng máy chủ có chi phí thấp dành cho các doanh nghiệp nhỏ.

-

Sử dụng lệnh watch, bạn có thể giám sát các hoạt động của hệ thống trong thời gian thực như thông tin đăng nhập của người dùng, trạng thái mạng, mức sử dụng bộ nhớ và CPU, dung lượng ổ đĩa, v.v...

-

Đã có thời điểm nhiều người thích macOS hơn Linux cho hầu hết mọi thứ. Nhưng theo thời gian, họ bắt đầu nhận ra mình đã bỏ lỡ rất nhiều thứ khi không dành nhiều không gian hơn cho Linux trong quy trình làm việc của mình.

Truncate Table SQL Server là một lệnh cực kỳ hữu ích khi lập trình. Dưới đây là những điều bạn cần biết về lệnh Truncate SQL.

Truncate Table SQL Server là một lệnh cực kỳ hữu ích khi lập trình. Dưới đây là những điều bạn cần biết về lệnh Truncate SQL. Bạn muốn xóa khóa ngoại trong SQL Server hay xóa ràng buộc khóa ngoại trong SQL Server? Dưới đây là hướng dẫn chi tiết dành cho bạn.

Bạn muốn xóa khóa ngoại trong SQL Server hay xóa ràng buộc khóa ngoại trong SQL Server? Dưới đây là hướng dẫn chi tiết dành cho bạn. Trên mọi hệ thống Linux, tài khoản root là một người dùng đặc biệt có quyền quản trị. Đăng nhập bằng root (hoặc thực thi các lệnh với quyền root) là điều cần thiết cho nhiều tác vụ.

Trên mọi hệ thống Linux, tài khoản root là một người dùng đặc biệt có quyền quản trị. Đăng nhập bằng root (hoặc thực thi các lệnh với quyền root) là điều cần thiết cho nhiều tác vụ. Dynamic Host Configuration Protocol (DHCP) - Giao thức cấu hình động máy chủ là các dịch vụ mạng được triển khai phổ biến trong môi trường mạng hiện nay

Dynamic Host Configuration Protocol (DHCP) - Giao thức cấu hình động máy chủ là các dịch vụ mạng được triển khai phổ biến trong môi trường mạng hiện nay Unix hỗ trợ một khái niệm là tài khoản nhóm Group Account mà tạo nhóm một số tài khoản một cách logic. Mỗi tài khoản sẽ là một phần của bất cứ tài khoản nhóm nào. Nhóm trong Unix đóng vai trò quan trọng trong việc thực hiện sự quản lý về tiến trình và cho phép tới file.

Unix hỗ trợ một khái niệm là tài khoản nhóm Group Account mà tạo nhóm một số tài khoản một cách logic. Mỗi tài khoản sẽ là một phần của bất cứ tài khoản nhóm nào. Nhóm trong Unix đóng vai trò quan trọng trong việc thực hiện sự quản lý về tiến trình và cho phép tới file. Khi truyền file đến máy chủ Linux từ xa, bạn có một số tùy chọn. Một trong những cách tốt nhất là sử dụng chương trình có tên Secure Copy hoặc SCP, chạy qua giao thức SSH để nhanh chóng chuyển file qua mạng sang hệ thống từ xa.

Khi truyền file đến máy chủ Linux từ xa, bạn có một số tùy chọn. Một trong những cách tốt nhất là sử dụng chương trình có tên Secure Copy hoặc SCP, chạy qua giao thức SSH để nhanh chóng chuyển file qua mạng sang hệ thống từ xa. Thay vì sử dụng Vbscript, các file bat, hay các thực thi sql client,… chúng tôi sẽ giới thiệu cho các bạn về sức mạnh bên của Windows PowerShell trong vấn đề kiểm tra trạng thái của SQL Servers.

Thay vì sử dụng Vbscript, các file bat, hay các thực thi sql client,… chúng tôi sẽ giới thiệu cho các bạn về sức mạnh bên của Windows PowerShell trong vấn đề kiểm tra trạng thái của SQL Servers. While Linux là gì? Cách dùng While do shell trong Linux như thế nào? Hãy cùng Quantrimang.com tìm hiểu mọi điều cần biết về vòng lặp while trong Linux như thế nào nhé!

While Linux là gì? Cách dùng While do shell trong Linux như thế nào? Hãy cùng Quantrimang.com tìm hiểu mọi điều cần biết về vòng lặp while trong Linux như thế nào nhé! Chương trình được hãng Microsoft xây dựng bằng Flash giúp cho việc đào tạo chứng chỉ MCSE. Hy vọng rằng bài học này giúp các bạn tự cài đặt Windows 2000.

Chương trình được hãng Microsoft xây dựng bằng Flash giúp cho việc đào tạo chứng chỉ MCSE. Hy vọng rằng bài học này giúp các bạn tự cài đặt Windows 2000. Chúng ta hãy xem xét đến Windows Server 2008 CMAK và cách bạn có thể sử dụng nó để tạo các connectoid (kết nối dial-up trong Windows) an toàn cho PPTP, L2TP và các kết nối VPN client truy cập từ xa SSTP.

Chúng ta hãy xem xét đến Windows Server 2008 CMAK và cách bạn có thể sử dụng nó để tạo các connectoid (kết nối dial-up trong Windows) an toàn cho PPTP, L2TP và các kết nối VPN client truy cập từ xa SSTP. Trong phần 5 này chúng ta sẽ kiểm tra xem có thể kết nối với SQL Server hay không và xem chúng ta có thể truy vấn một số thuộc tính liên quan đến SQL Server.

Trong phần 5 này chúng ta sẽ kiểm tra xem có thể kết nối với SQL Server hay không và xem chúng ta có thể truy vấn một số thuộc tính liên quan đến SQL Server. Phần 2 này sẽ giới thiệu cho các bạn cách truy cập vào dịch vụ Windows trên máy từ xa bằng cách sử dụng Windows PowerShell và WMI-Object.

Phần 2 này sẽ giới thiệu cho các bạn cách truy cập vào dịch vụ Windows trên máy từ xa bằng cách sử dụng Windows PowerShell và WMI-Object. Một Regular Expression là một chuỗi mà có thể sử dụng để diễn tả các dãy khác nhau (cách sắp xếp) của các ký tự. Regular Expression thường được sử dụng bởi các lệnh Unix khác nhau, bao gồm ed, sed, awk, grep và miền giới hạn vi.

Một Regular Expression là một chuỗi mà có thể sử dụng để diễn tả các dãy khác nhau (cách sắp xếp) của các ký tự. Regular Expression thường được sử dụng bởi các lệnh Unix khác nhau, bao gồm ed, sed, awk, grep và miền giới hạn vi. Trong bài này, chúng tôi sẽ giới thiệu cho các bạn một cách làm đơn giản nhất trong việc thiết lập và chạy BPOS: cấu hình BPOS làm máy chủ mail chính cho một domain.

Trong bài này, chúng tôi sẽ giới thiệu cho các bạn một cách làm đơn giản nhất trong việc thiết lập và chạy BPOS: cấu hình BPOS làm máy chủ mail chính cho một domain. Trong phần 3 này chúng tôi sẽ giới thiệu về cách tìm một số thông tin về phần cứng và hệ điều hành từ máy host.

Trong phần 3 này chúng tôi sẽ giới thiệu về cách tìm một số thông tin về phần cứng và hệ điều hành từ máy host. Trong bài này chúng tôi sẽ hướng dẫn các bạn về cơ sở dữ liệu và vấn đề quản lý các nhóm lưu trữ bằng cách sử dụng các lệnh trong Powershell.

Trong bài này chúng tôi sẽ hướng dẫn các bạn về cơ sở dữ liệu và vấn đề quản lý các nhóm lưu trữ bằng cách sử dụng các lệnh trong Powershell. Tháng 4/1991, Linux, một trong những nền tảng hệ điều hành mã nguồn mở và miễn phí đầu tiên trên thế giới được ra đời. Sau 20 năm, Linux đã trở nên phổ biến trên toàn cầu. Cùng nhìn lại 20 năm tồn tại và phát triển của Linux qua bài viết dưới đây.

Tháng 4/1991, Linux, một trong những nền tảng hệ điều hành mã nguồn mở và miễn phí đầu tiên trên thế giới được ra đời. Sau 20 năm, Linux đã trở nên phổ biến trên toàn cầu. Cùng nhìn lại 20 năm tồn tại và phát triển của Linux qua bài viết dưới đây. Kali Linux, BackBox và Parrot OS là ba trong số các tùy chọn phổ biến nhất hiện có để kiểm tra bảo mật và hack thử nghiệm.

Kali Linux, BackBox và Parrot OS là ba trong số các tùy chọn phổ biến nhất hiện có để kiểm tra bảo mật và hack thử nghiệm. Một biến shell là có đủ khả năng để giữ một giá trị đơn. Kiểu này của các biến được gọi là các biến scalar.

Một biến shell là có đủ khả năng để giữ một giá trị đơn. Kiểu này của các biến được gọi là các biến scalar. Cấu hình bảo mật Windows 2000 Server. Giới thiệu cho bạn cách thức bảo mật các ứng dụng trong Windows Server và quản trị Windows 2000 Server

Cấu hình bảo mật Windows 2000 Server. Giới thiệu cho bạn cách thức bảo mật các ứng dụng trong Windows Server và quản trị Windows 2000 Server Kali Linux có thể được sử dụng để thực hiện nhiều bài kiểm tra pentest trên máy tính kết hợp với các kỹ thuật liên quan khác. Sau đây là nền tảng và phương pháp kiểm thử thâm nhập cho các thiết bị IoT liên quan đến Kali Linux.

Kali Linux có thể được sử dụng để thực hiện nhiều bài kiểm tra pentest trên máy tính kết hợp với các kỹ thuật liên quan khác. Sau đây là nền tảng và phương pháp kiểm thử thâm nhập cho các thiết bị IoT liên quan đến Kali Linux. Hãng máy tính Hewlett-Packard vừa cho ra mắt một dòng máy chủ có chi phí thấp dành cho các doanh nghiệp nhỏ.

Hãng máy tính Hewlett-Packard vừa cho ra mắt một dòng máy chủ có chi phí thấp dành cho các doanh nghiệp nhỏ. Sử dụng lệnh watch, bạn có thể giám sát các hoạt động của hệ thống trong thời gian thực như thông tin đăng nhập của người dùng, trạng thái mạng, mức sử dụng bộ nhớ và CPU, dung lượng ổ đĩa, v.v...

Sử dụng lệnh watch, bạn có thể giám sát các hoạt động của hệ thống trong thời gian thực như thông tin đăng nhập của người dùng, trạng thái mạng, mức sử dụng bộ nhớ và CPU, dung lượng ổ đĩa, v.v... Đã có thời điểm nhiều người thích macOS hơn Linux cho hầu hết mọi thứ. Nhưng theo thời gian, họ bắt đầu nhận ra mình đã bỏ lỡ rất nhiều thứ khi không dành nhiều không gian hơn cho Linux trong quy trình làm việc của mình.

Đã có thời điểm nhiều người thích macOS hơn Linux cho hầu hết mọi thứ. Nhưng theo thời gian, họ bắt đầu nhận ra mình đã bỏ lỡ rất nhiều thứ khi không dành nhiều không gian hơn cho Linux trong quy trình làm việc của mình. AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Làm chủ AI

Làm chủ AI  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo ảnh

Tạo ảnh  Lập trình

Lập trình  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy