-

Hai phần của bài viết này sẽ trình bày cho bạn một phân tích về các kỹ thuật bảo mật, rủi ro, các tấn công và cách phòng chống của hai hệ thống quản lý mật khẩu trình duyệt được sử dụng rộng rãi, đó là Internet Explore và F

-

Hãy cùng Quản Trị Mạng tham khảo 7 kỹ thuật thay đổi cuộc đời bạn có thể học trong 15 phút nhé!

-

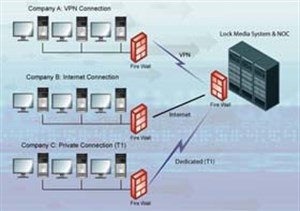

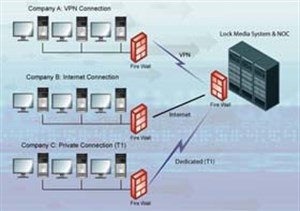

Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ

-

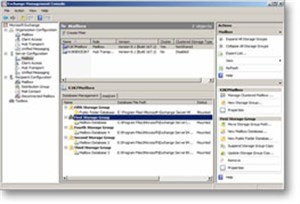

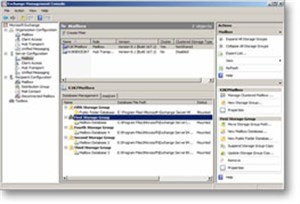

Trong phần này chúng tôi sẽ giới thiệu cho các bạn cách quản lý việc ghi thông tin trên Exchange Connectors, Message Tracking, Anti-spam agent và tính năng Message Records Management.

-

Thông thường việc quản lý một hệ thống thông tin bao gồm CSDL và ứng dụng luôn được coi là một công việc rất phức tạp và tốn nhiều công sức. Nhưng hiện nay, hai sản phẩm của Oracle là Oracle9i Database và Oracle9i Application Server đã có các tính nǎng mới hỗ trợ việc quản lý hệ thống như "Tự quản trị" (self-management) và "Tự điều chỉnh" (self-tuning), giúp cho việc quản trị hệ thống dễ dàng như việc ấn nút.

-

Theo hãng bảo mật Symantec, các chuyên gia đã phát hiện rất nhiều trang blog giả do hacker lập ra, với lời quảng cáo giật gân là có link video "sex nóng bỏng, tự quay" giữa nam diễn viên trẻ Trần Quán Hy với kiều nữ Trương Bá Chi.

-

Phần 19 này chúng tôi sẽ tiếp tục giới thiệu cho các bạn những gì đã được giới thiệu trong phần trước, cách cấu hình và quản lý các máy chủ đang chạy Windows Deployment Services server role.

-

Group Policy đã được giới thiệu trong Windows 2000 Server và nó là một thành phần mang lại lợi ích đáng kể cho quản trị viên. Group Policy được nâng cấp và mở rộng trong Windows Server 2003, tuy nhiên không có nhiều cải thiện đối với các thiết lập thực sự m&

-

Làm sao có thể biết Website của bạn đang thực thi tốt công việc của nó? Câu trả lời bạn tìm kiếm có thể đã nằm ngay trên máy chủ của bạn. Bí mật nằm trong việc theo dõi cách thức khách hàng truy nhập website, nhờ đó người quản trị có thể biết được những nơi nào của Website thu hút khách hàng truy nhập và nơi nào không được khách hàng quan tâm.

-

Linh hoạt trong việc chỉnh sửa để tương thích với cách quản lý của từng khách hàng và giá cả hợp lý, giải pháp Quản lý và tự động hóa khoa xét nghiệm Labconn, đã chinh phục không chỉ khách hàng "khó tính" nhất tr

-

Người sử dụng cơ sở dữ liệu nguồn mở ngày một phổ biến này có thể bị nguy cơ khai thác do khiếm khuyết trong phpMyAdmin, công cụ quản trị MySQL trên nền web đang được dùng rất rộng rãi.

-

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

-

Sản phẩm của hãng Panchira (Nhật) sử dụng hệ thống định vị pantyMap, nhúng vào các sợi vải một cách tinh vi khiến người mặc không thể phát hiện. Những ông chồng hay ghen hoặc các ông bố khó tính có thể mua cho vợ và con gái để bảo vệ “hàng nhà”.

-

Trong bài này chúng tôi muốn giới thiệu đến các bạn một số tính năng mới có trong Exchange Server 2007 Service Pack 1 (SP1), cụ thể là về giao diện quản lý Clustered Continuous Replication (CCR) cluster có trong Exchange Management Console (EMC).

-

Chờ đợi và cuối cùng những gì mà Microsoft đã tốn nhiều thời gian và công sức nhằm cung cấp cho chúng ta một Event Viewer hữu dụng cũng đã được ra mắt. Windows Vista và Windows Server 2008 ra mắt với Event Viewer mới được sửa lại cũng như một số công cụ bổ sung, thực sự làm cho

-

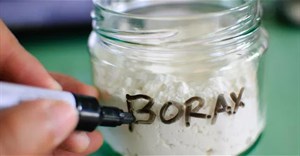

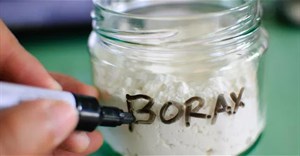

Nhắc tới hàn the mọi người thường nghĩ ngay đến thực phẩm tẩm hóa chất, không an toàn. Nhưng ít người biết rằng mục đích ban đầu khi con người tạo ra hàn the không phải là để cho vào thực phẩm mà để làm vườn, làm sach, khử mùi...

-

Phiên bản mới “Release Candidate” (RC1) của hệ điêu hành Windows Vista đầy tính hứa hẹn và hiện chỉ có một vài rắc rối nhỏ trong vấn đề về tính liên tục của chương trình. Phiên bản gần đây nhất Release Candidate 1 (tức RC1) của Windows Vista có tốc

-

Trong giai đoạn đầu của việc ứng dụng CNTT vào doanh nghiệp (DN), hầu hết ứng dụng đều nhằm mục đích đơn giản hóa công việc cho con người. Các hệ thống quản lý, tác nghiệp được thiết kế dựa trên cơ cấu tổ chức cán bộ công nhân viên v&agr

-

Tại một diễn đàn an ninh mạng ở TP.HCM ngày 15/11, các chuyên gia trong lĩnh vực bảo mật thông tin cho biết nhiều doanh nghiệp trong nước đã bắt đầu áp dụng công nghệ bảo mật thông tin hiện đại, tuy nhiên năng lực quản trị mạng của họ còn rất hạn chế

-

“Nội dung dự thảo thông tư quản lý GameOnline về cơ bản đã nhận được sự đồng thuận của các doanh nghiệp, mặc dù vẫn còn nhiều điểm phải cân nhắc thêm” - Thứ trưởng Bộ VHTT Đỗ Quý Doãn khẳng định khi trình bày nội dung dự th

-

Ngày hôm qua, tại Hội thảo đối tác toàn cầu 2005, Microsoft cảnh báo về những lỗ hổng bảo mật mới trong hệ điều hành và chương trình xử lý văn bản của họ, đồng thời công bố phần mềm nâng cấp theo định kỳ hàng tháng.

-

Thông tin trên được đưa ra trong phiên họp của quốc hội Mỹ, theo đó các cơ quan điều tra tội phạm và chống khủng bố sẽ được Microsoft đào tạo kỹ năng phá khoá hệ điều hành Windows Vista.

Bạn muốn chia sẻ ứng dụng cho các thành viên trong gia đình? Bạn muốn quản lý các ứng dụng được mua bởi các thành viên trong gia đình? Tính năng Family sẽ cho phép bạn làm điều đó.

Bạn muốn chia sẻ ứng dụng cho các thành viên trong gia đình? Bạn muốn quản lý các ứng dụng được mua bởi các thành viên trong gia đình? Tính năng Family sẽ cho phép bạn làm điều đó. Hiện nay, nhu cầu về các chuyên viên vi tính thành thạo hệ thống linux ngày càng nhiều, nhất là khi việt nam đã trở thành thành viên thứ 150 của tổ chức wto thì nỗi lo về chi phí bản quyền phần mềm làm cho nhiều doanh nghiệp chuyển đổi hệ thống của mình từ dựa trên nền tảng Windows OS sang Linux OS để tiết kiệm chi phí.

Hiện nay, nhu cầu về các chuyên viên vi tính thành thạo hệ thống linux ngày càng nhiều, nhất là khi việt nam đã trở thành thành viên thứ 150 của tổ chức wto thì nỗi lo về chi phí bản quyền phần mềm làm cho nhiều doanh nghiệp chuyển đổi hệ thống của mình từ dựa trên nền tảng Windows OS sang Linux OS để tiết kiệm chi phí. Hai phần của bài viết này sẽ trình bày cho bạn một phân tích về các kỹ thuật bảo mật, rủi ro, các tấn công và cách phòng chống của hai hệ thống quản lý mật khẩu trình duyệt được sử dụng rộng rãi, đó là Internet Explore và F

Hai phần của bài viết này sẽ trình bày cho bạn một phân tích về các kỹ thuật bảo mật, rủi ro, các tấn công và cách phòng chống của hai hệ thống quản lý mật khẩu trình duyệt được sử dụng rộng rãi, đó là Internet Explore và F Hãy cùng Quản Trị Mạng tham khảo 7 kỹ thuật thay đổi cuộc đời bạn có thể học trong 15 phút nhé!

Hãy cùng Quản Trị Mạng tham khảo 7 kỹ thuật thay đổi cuộc đời bạn có thể học trong 15 phút nhé! Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ

Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ Trong phần này chúng tôi sẽ giới thiệu cho các bạn cách quản lý việc ghi thông tin trên Exchange Connectors, Message Tracking, Anti-spam agent và tính năng Message Records Management.

Trong phần này chúng tôi sẽ giới thiệu cho các bạn cách quản lý việc ghi thông tin trên Exchange Connectors, Message Tracking, Anti-spam agent và tính năng Message Records Management. Thông thường việc quản lý một hệ thống thông tin bao gồm CSDL và ứng dụng luôn được coi là một công việc rất phức tạp và tốn nhiều công sức. Nhưng hiện nay, hai sản phẩm của Oracle là Oracle9i Database và Oracle9i Application Server đã có các tính nǎng mới hỗ trợ việc quản lý hệ thống như "Tự quản trị" (self-management) và "Tự điều chỉnh" (self-tuning), giúp cho việc quản trị hệ thống dễ dàng như việc ấn nút.

Thông thường việc quản lý một hệ thống thông tin bao gồm CSDL và ứng dụng luôn được coi là một công việc rất phức tạp và tốn nhiều công sức. Nhưng hiện nay, hai sản phẩm của Oracle là Oracle9i Database và Oracle9i Application Server đã có các tính nǎng mới hỗ trợ việc quản lý hệ thống như "Tự quản trị" (self-management) và "Tự điều chỉnh" (self-tuning), giúp cho việc quản trị hệ thống dễ dàng như việc ấn nút. Theo hãng bảo mật Symantec, các chuyên gia đã phát hiện rất nhiều trang blog giả do hacker lập ra, với lời quảng cáo giật gân là có link video "sex nóng bỏng, tự quay" giữa nam diễn viên trẻ Trần Quán Hy với kiều nữ Trương Bá Chi.

Theo hãng bảo mật Symantec, các chuyên gia đã phát hiện rất nhiều trang blog giả do hacker lập ra, với lời quảng cáo giật gân là có link video "sex nóng bỏng, tự quay" giữa nam diễn viên trẻ Trần Quán Hy với kiều nữ Trương Bá Chi. Phần 19 này chúng tôi sẽ tiếp tục giới thiệu cho các bạn những gì đã được giới thiệu trong phần trước, cách cấu hình và quản lý các máy chủ đang chạy Windows Deployment Services server role.

Phần 19 này chúng tôi sẽ tiếp tục giới thiệu cho các bạn những gì đã được giới thiệu trong phần trước, cách cấu hình và quản lý các máy chủ đang chạy Windows Deployment Services server role. Group Policy đã được giới thiệu trong Windows 2000 Server và nó là một thành phần mang lại lợi ích đáng kể cho quản trị viên. Group Policy được nâng cấp và mở rộng trong Windows Server 2003, tuy nhiên không có nhiều cải thiện đối với các thiết lập thực sự m&

Group Policy đã được giới thiệu trong Windows 2000 Server và nó là một thành phần mang lại lợi ích đáng kể cho quản trị viên. Group Policy được nâng cấp và mở rộng trong Windows Server 2003, tuy nhiên không có nhiều cải thiện đối với các thiết lập thực sự m& Làm sao có thể biết Website của bạn đang thực thi tốt công việc của nó? Câu trả lời bạn tìm kiếm có thể đã nằm ngay trên máy chủ của bạn. Bí mật nằm trong việc theo dõi cách thức khách hàng truy nhập website, nhờ đó người quản trị có thể biết được những nơi nào của Website thu hút khách hàng truy nhập và nơi nào không được khách hàng quan tâm.

Làm sao có thể biết Website của bạn đang thực thi tốt công việc của nó? Câu trả lời bạn tìm kiếm có thể đã nằm ngay trên máy chủ của bạn. Bí mật nằm trong việc theo dõi cách thức khách hàng truy nhập website, nhờ đó người quản trị có thể biết được những nơi nào của Website thu hút khách hàng truy nhập và nơi nào không được khách hàng quan tâm. Linh hoạt trong việc chỉnh sửa để tương thích với cách quản lý của từng khách hàng và giá cả hợp lý, giải pháp Quản lý và tự động hóa khoa xét nghiệm Labconn, đã chinh phục không chỉ khách hàng "khó tính" nhất tr

Linh hoạt trong việc chỉnh sửa để tương thích với cách quản lý của từng khách hàng và giá cả hợp lý, giải pháp Quản lý và tự động hóa khoa xét nghiệm Labconn, đã chinh phục không chỉ khách hàng "khó tính" nhất tr Người sử dụng cơ sở dữ liệu nguồn mở ngày một phổ biến này có thể bị nguy cơ khai thác do khiếm khuyết trong phpMyAdmin, công cụ quản trị MySQL trên nền web đang được dùng rất rộng rãi.

Người sử dụng cơ sở dữ liệu nguồn mở ngày một phổ biến này có thể bị nguy cơ khai thác do khiếm khuyết trong phpMyAdmin, công cụ quản trị MySQL trên nền web đang được dùng rất rộng rãi. Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa Sản phẩm của hãng Panchira (Nhật) sử dụng hệ thống định vị pantyMap, nhúng vào các sợi vải một cách tinh vi khiến người mặc không thể phát hiện. Những ông chồng hay ghen hoặc các ông bố khó tính có thể mua cho vợ và con gái để bảo vệ “hàng nhà”.

Sản phẩm của hãng Panchira (Nhật) sử dụng hệ thống định vị pantyMap, nhúng vào các sợi vải một cách tinh vi khiến người mặc không thể phát hiện. Những ông chồng hay ghen hoặc các ông bố khó tính có thể mua cho vợ và con gái để bảo vệ “hàng nhà”. Trong bài này chúng tôi muốn giới thiệu đến các bạn một số tính năng mới có trong Exchange Server 2007 Service Pack 1 (SP1), cụ thể là về giao diện quản lý Clustered Continuous Replication (CCR) cluster có trong Exchange Management Console (EMC).

Trong bài này chúng tôi muốn giới thiệu đến các bạn một số tính năng mới có trong Exchange Server 2007 Service Pack 1 (SP1), cụ thể là về giao diện quản lý Clustered Continuous Replication (CCR) cluster có trong Exchange Management Console (EMC). Chờ đợi và cuối cùng những gì mà Microsoft đã tốn nhiều thời gian và công sức nhằm cung cấp cho chúng ta một Event Viewer hữu dụng cũng đã được ra mắt. Windows Vista và Windows Server 2008 ra mắt với Event Viewer mới được sửa lại cũng như một số công cụ bổ sung, thực sự làm cho

Chờ đợi và cuối cùng những gì mà Microsoft đã tốn nhiều thời gian và công sức nhằm cung cấp cho chúng ta một Event Viewer hữu dụng cũng đã được ra mắt. Windows Vista và Windows Server 2008 ra mắt với Event Viewer mới được sửa lại cũng như một số công cụ bổ sung, thực sự làm cho Nhắc tới hàn the mọi người thường nghĩ ngay đến thực phẩm tẩm hóa chất, không an toàn. Nhưng ít người biết rằng mục đích ban đầu khi con người tạo ra hàn the không phải là để cho vào thực phẩm mà để làm vườn, làm sach, khử mùi...

Nhắc tới hàn the mọi người thường nghĩ ngay đến thực phẩm tẩm hóa chất, không an toàn. Nhưng ít người biết rằng mục đích ban đầu khi con người tạo ra hàn the không phải là để cho vào thực phẩm mà để làm vườn, làm sach, khử mùi... Phiên bản mới “Release Candidate” (RC1) của hệ điêu hành Windows Vista đầy tính hứa hẹn và hiện chỉ có một vài rắc rối nhỏ trong vấn đề về tính liên tục của chương trình. Phiên bản gần đây nhất Release Candidate 1 (tức RC1) của Windows Vista có tốc

Phiên bản mới “Release Candidate” (RC1) của hệ điêu hành Windows Vista đầy tính hứa hẹn và hiện chỉ có một vài rắc rối nhỏ trong vấn đề về tính liên tục của chương trình. Phiên bản gần đây nhất Release Candidate 1 (tức RC1) của Windows Vista có tốc Trong giai đoạn đầu của việc ứng dụng CNTT vào doanh nghiệp (DN), hầu hết ứng dụng đều nhằm mục đích đơn giản hóa công việc cho con người. Các hệ thống quản lý, tác nghiệp được thiết kế dựa trên cơ cấu tổ chức cán bộ công nhân viên v&agr

Trong giai đoạn đầu của việc ứng dụng CNTT vào doanh nghiệp (DN), hầu hết ứng dụng đều nhằm mục đích đơn giản hóa công việc cho con người. Các hệ thống quản lý, tác nghiệp được thiết kế dựa trên cơ cấu tổ chức cán bộ công nhân viên v&agr Tại một diễn đàn an ninh mạng ở TP.HCM ngày 15/11, các chuyên gia trong lĩnh vực bảo mật thông tin cho biết nhiều doanh nghiệp trong nước đã bắt đầu áp dụng công nghệ bảo mật thông tin hiện đại, tuy nhiên năng lực quản trị mạng của họ còn rất hạn chế

Tại một diễn đàn an ninh mạng ở TP.HCM ngày 15/11, các chuyên gia trong lĩnh vực bảo mật thông tin cho biết nhiều doanh nghiệp trong nước đã bắt đầu áp dụng công nghệ bảo mật thông tin hiện đại, tuy nhiên năng lực quản trị mạng của họ còn rất hạn chế “Nội dung dự thảo thông tư quản lý GameOnline về cơ bản đã nhận được sự đồng thuận của các doanh nghiệp, mặc dù vẫn còn nhiều điểm phải cân nhắc thêm” - Thứ trưởng Bộ VHTT Đỗ Quý Doãn khẳng định khi trình bày nội dung dự th

“Nội dung dự thảo thông tư quản lý GameOnline về cơ bản đã nhận được sự đồng thuận của các doanh nghiệp, mặc dù vẫn còn nhiều điểm phải cân nhắc thêm” - Thứ trưởng Bộ VHTT Đỗ Quý Doãn khẳng định khi trình bày nội dung dự th Ngày hôm qua, tại Hội thảo đối tác toàn cầu 2005, Microsoft cảnh báo về những lỗ hổng bảo mật mới trong hệ điều hành và chương trình xử lý văn bản của họ, đồng thời công bố phần mềm nâng cấp theo định kỳ hàng tháng.

Ngày hôm qua, tại Hội thảo đối tác toàn cầu 2005, Microsoft cảnh báo về những lỗ hổng bảo mật mới trong hệ điều hành và chương trình xử lý văn bản của họ, đồng thời công bố phần mềm nâng cấp theo định kỳ hàng tháng. Thông tin trên được đưa ra trong phiên họp của quốc hội Mỹ, theo đó các cơ quan điều tra tội phạm và chống khủng bố sẽ được Microsoft đào tạo kỹ năng phá khoá hệ điều hành Windows Vista.

Thông tin trên được đưa ra trong phiên họp của quốc hội Mỹ, theo đó các cơ quan điều tra tội phạm và chống khủng bố sẽ được Microsoft đào tạo kỹ năng phá khoá hệ điều hành Windows Vista. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  OpenClaw

OpenClaw  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Claude Cowork

Claude Cowork  Học OpenClaw

Học OpenClaw  Copilot Cowork

Copilot Cowork  Machine Learning

Machine Learning  Video AI

Video AI  Hàm Excel

Hàm Excel  Học SQL

Học SQL  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Quiz công nghệ

Quiz công nghệ  Kỹ thuật thiết kế Prompt

Kỹ thuật thiết kế Prompt  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp