-

Làm thế nào để giữ tài khoản Facebook của bạn không bị hàng triệu “bạn của bạn” xem được? Hãy thực hiện ngay các bước đơn giản sau đây.

-

JavaScript hỗ trợ 3 kiểu hộp thoại quan trọng. Những hộp thoại này có thể được sử dụng để thông báo, xác nhận input, hoặc nhận input từ người dùng. Dưới đây chúng ta bàn luận từng kiểu hộp thoại một.

-

Ứng dụng gọi video trực tuyến Zoom vừa khắc phục một lỗ hổng bảo mật cho phép hacker phá mật khẩu của phòng họp trực tuyến chỉ trong vài phút.

-

Nếu không muốn dữ liệu đi qua API của Facebook, hãy thay đổi thiết lập quyền riêng tư bằng cách tắt tích hợp Facebook tới các website, ứng dụng bên thứ 3.

-

Trong khi ransomware WannaCry khuấy đảo thế giới mạng những tuần qua chỉ khai thác 2 lỗ hổng thì mã độc mới này dùng tới 7 lỗ hổng.

-

Bluetooth là một công nghệ kết nối đã xuất hiện từ lâu và có lẽ không còn xa lạ gì với mỗi chúng ta.

-

Để ngăn chặn các vụ hack smartphone, người dùng nên khởi động lại máy ít nhất một tuần một lần.

-

Lỗ hổng được đăng lên Twitter và trên GitHub cũng có PoC chứng minh một trong những cách lỗi này khai thác máy, khiến máy không thể boot được.

-

Các thiết bị của Apple từ lâu đã có tiếng là an toàn hơn so với các thiết bị dựa trên Windows khác. Tuy nhiên, điều đó không có nghĩa là người dùng Apple có thể tin tưởng tuyệt đối. Mới đây, một lỗ hổng bảo mật đã tấn công vào các thiết bị iOS và macOS. Hãy đọc bài viết sau để biết cách cập nhật nhé!

-

Báo cáo mới nhất của Nokia đã chỉ ra tỷ lệ nhiễm Malware của các thiết bị điện thoại di động và máy tính bảng trong năm vừa qua đã tăng 400%. Tỷ lệ nhiễm Malware của dòng điện thoại thông minh smartphone là 85%, trong đó Android có tỷ lệ nhiễm Malware cao nhất.

-

Theo trang công nghệ Ars Technica, chuyên gia bảo mật Pedro Vilaca đã tìm ra một lỗ hổng Mac OS X cho phép hacker chiếm quyền sử dụng máy Mac sau khi thoát khỏi chế độ sleep (ngủ). Lỗ hổng này sẽ ảnh hưởng tới tất cả các dòng Mac được phát hành trước khoảng giữa năm 2014

-

Trên thực tế, Apple vốn cũng đã áp dụng các quy tắc tiếp nhận sửa chữa nghiêm ngặt liên quan đến những thiết bị có khả năng bị đánh cắp, hoặc nguồn gốc không rõ ràng.

-

Hiện tại Intel đang phải đối mặt với ít nhất 3 vụ kiện tập thể liên quan tới lỗ hổng bảo mật trên chip mới đây.

-

Bài viết này sẽ chỉ trả lời một câu hỏi: Vì sao chúng lại được đặt tên như vậy?

-

Ryuk là chủng ransomware (mã độc tống tiền) khét tiếng đã và đang hoành hành trên toàn thế giới thời gian qua.

-

Gần đây, cư dân mạng xôn xao về việc EVN Telecom sẽ tiến hành thu hồi hàng loạt số điện thoại thuộc loại VIP do... cấp nhầm.

-

Hãng IBM vừa tuyên bố hãng này đang thử nghiệm phần mềm dành cho điện thoại thông minh để dự báo tắc đường và cảnh báo cho người lái xe trước khi họ đi vào những con đường bị tắc nghẽn

-

Microsoft và Google cùng nhau công bố lỗ hổng bảo mật mới trên CPU tương tự như Meltdown và Spectre đã được phát hiện hồi đầu năm. Có tên Speculative Store Bypass (biến thể 4), lỗ hổng mới nhất này cũng giống với Spectre và khai thác kỹ thuật thực hành suy đoán (speculative execution) mà các CPU thời nay thường sử dụng.

-

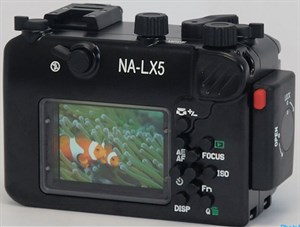

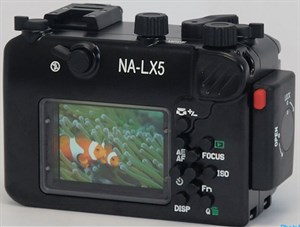

Hôm qua, hãng Nauticam cho giới thiệu bộ vỏ bảo vệ NA-LX5 dành cho mẫu máy Lumix DMC-LX5. Thiết bị này có thể giúp chiếc camera của Panasonic hoạt động ở độ sâu tới 75 mét dưới nước.

-

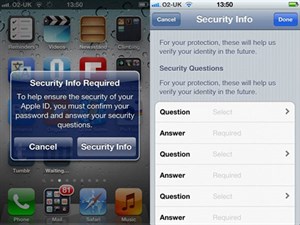

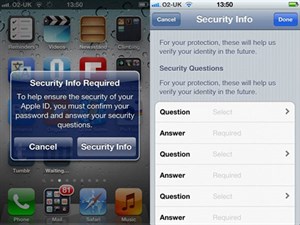

Một số người dùng cho biết, để tải ứng dụng mới từ iTunes trên máy tính lẫn iOS, Apple yêu cầu phải cập nhật thêm tài khoản e-mail phụ và câu hỏi bảo mật.

-

Con số thống kê quý của Sprint cho thấy, họ đã có tới 1,1 triệu thuê bao mới trong giai đoạn từ tháng Một tới tháng Ba vừa qua.

-

Ngày 23/4, hãng tin Reuters cho hay nhà cung cấp dịch vụ bảo mật nổi tiếng Check Point Software Technologies đã công bố kết quả hoạt động của quý 1 với mức lãi ròng cao hơn dự đoán, nhờ việc ra mắt các sản phẩm mới và sức tiêu thụ mạnh từ thị trường.

Để thông báo rằng hệ thống đã kết thúc hỗ trợ Windows 7, Microsoft đã cho xuất hiện thông báo pop-up trong hệ điều hành vào đúng 12h trưa mỗi ngày.

Để thông báo rằng hệ thống đã kết thúc hỗ trợ Windows 7, Microsoft đã cho xuất hiện thông báo pop-up trong hệ điều hành vào đúng 12h trưa mỗi ngày. Trong phần hai của loạt bài này, chúng tôi sẽ giới thiệu cho các bạn cách sử dụng công cụ Autoruns để tìm kiếm malware khởi động trong giai đoạn startup.

Trong phần hai của loạt bài này, chúng tôi sẽ giới thiệu cho các bạn cách sử dụng công cụ Autoruns để tìm kiếm malware khởi động trong giai đoạn startup. Làm thế nào để giữ tài khoản Facebook của bạn không bị hàng triệu “bạn của bạn” xem được? Hãy thực hiện ngay các bước đơn giản sau đây.

Làm thế nào để giữ tài khoản Facebook của bạn không bị hàng triệu “bạn của bạn” xem được? Hãy thực hiện ngay các bước đơn giản sau đây. JavaScript hỗ trợ 3 kiểu hộp thoại quan trọng. Những hộp thoại này có thể được sử dụng để thông báo, xác nhận input, hoặc nhận input từ người dùng. Dưới đây chúng ta bàn luận từng kiểu hộp thoại một.

JavaScript hỗ trợ 3 kiểu hộp thoại quan trọng. Những hộp thoại này có thể được sử dụng để thông báo, xác nhận input, hoặc nhận input từ người dùng. Dưới đây chúng ta bàn luận từng kiểu hộp thoại một. Ứng dụng gọi video trực tuyến Zoom vừa khắc phục một lỗ hổng bảo mật cho phép hacker phá mật khẩu của phòng họp trực tuyến chỉ trong vài phút.

Ứng dụng gọi video trực tuyến Zoom vừa khắc phục một lỗ hổng bảo mật cho phép hacker phá mật khẩu của phòng họp trực tuyến chỉ trong vài phút. Nếu không muốn dữ liệu đi qua API của Facebook, hãy thay đổi thiết lập quyền riêng tư bằng cách tắt tích hợp Facebook tới các website, ứng dụng bên thứ 3.

Nếu không muốn dữ liệu đi qua API của Facebook, hãy thay đổi thiết lập quyền riêng tư bằng cách tắt tích hợp Facebook tới các website, ứng dụng bên thứ 3. Trong khi ransomware WannaCry khuấy đảo thế giới mạng những tuần qua chỉ khai thác 2 lỗ hổng thì mã độc mới này dùng tới 7 lỗ hổng.

Trong khi ransomware WannaCry khuấy đảo thế giới mạng những tuần qua chỉ khai thác 2 lỗ hổng thì mã độc mới này dùng tới 7 lỗ hổng. Bluetooth là một công nghệ kết nối đã xuất hiện từ lâu và có lẽ không còn xa lạ gì với mỗi chúng ta.

Bluetooth là một công nghệ kết nối đã xuất hiện từ lâu và có lẽ không còn xa lạ gì với mỗi chúng ta. Để ngăn chặn các vụ hack smartphone, người dùng nên khởi động lại máy ít nhất một tuần một lần.

Để ngăn chặn các vụ hack smartphone, người dùng nên khởi động lại máy ít nhất một tuần một lần. Lỗ hổng được đăng lên Twitter và trên GitHub cũng có PoC chứng minh một trong những cách lỗi này khai thác máy, khiến máy không thể boot được.

Lỗ hổng được đăng lên Twitter và trên GitHub cũng có PoC chứng minh một trong những cách lỗi này khai thác máy, khiến máy không thể boot được. Các thiết bị của Apple từ lâu đã có tiếng là an toàn hơn so với các thiết bị dựa trên Windows khác. Tuy nhiên, điều đó không có nghĩa là người dùng Apple có thể tin tưởng tuyệt đối. Mới đây, một lỗ hổng bảo mật đã tấn công vào các thiết bị iOS và macOS. Hãy đọc bài viết sau để biết cách cập nhật nhé!

Các thiết bị của Apple từ lâu đã có tiếng là an toàn hơn so với các thiết bị dựa trên Windows khác. Tuy nhiên, điều đó không có nghĩa là người dùng Apple có thể tin tưởng tuyệt đối. Mới đây, một lỗ hổng bảo mật đã tấn công vào các thiết bị iOS và macOS. Hãy đọc bài viết sau để biết cách cập nhật nhé! Báo cáo mới nhất của Nokia đã chỉ ra tỷ lệ nhiễm Malware của các thiết bị điện thoại di động và máy tính bảng trong năm vừa qua đã tăng 400%. Tỷ lệ nhiễm Malware của dòng điện thoại thông minh smartphone là 85%, trong đó Android có tỷ lệ nhiễm Malware cao nhất.

Báo cáo mới nhất của Nokia đã chỉ ra tỷ lệ nhiễm Malware của các thiết bị điện thoại di động và máy tính bảng trong năm vừa qua đã tăng 400%. Tỷ lệ nhiễm Malware của dòng điện thoại thông minh smartphone là 85%, trong đó Android có tỷ lệ nhiễm Malware cao nhất. Theo trang công nghệ Ars Technica, chuyên gia bảo mật Pedro Vilaca đã tìm ra một lỗ hổng Mac OS X cho phép hacker chiếm quyền sử dụng máy Mac sau khi thoát khỏi chế độ sleep (ngủ). Lỗ hổng này sẽ ảnh hưởng tới tất cả các dòng Mac được phát hành trước khoảng giữa năm 2014

Theo trang công nghệ Ars Technica, chuyên gia bảo mật Pedro Vilaca đã tìm ra một lỗ hổng Mac OS X cho phép hacker chiếm quyền sử dụng máy Mac sau khi thoát khỏi chế độ sleep (ngủ). Lỗ hổng này sẽ ảnh hưởng tới tất cả các dòng Mac được phát hành trước khoảng giữa năm 2014 Trên thực tế, Apple vốn cũng đã áp dụng các quy tắc tiếp nhận sửa chữa nghiêm ngặt liên quan đến những thiết bị có khả năng bị đánh cắp, hoặc nguồn gốc không rõ ràng.

Trên thực tế, Apple vốn cũng đã áp dụng các quy tắc tiếp nhận sửa chữa nghiêm ngặt liên quan đến những thiết bị có khả năng bị đánh cắp, hoặc nguồn gốc không rõ ràng. Hiện tại Intel đang phải đối mặt với ít nhất 3 vụ kiện tập thể liên quan tới lỗ hổng bảo mật trên chip mới đây.

Hiện tại Intel đang phải đối mặt với ít nhất 3 vụ kiện tập thể liên quan tới lỗ hổng bảo mật trên chip mới đây. Bài viết này sẽ chỉ trả lời một câu hỏi: Vì sao chúng lại được đặt tên như vậy?

Bài viết này sẽ chỉ trả lời một câu hỏi: Vì sao chúng lại được đặt tên như vậy? Ryuk là chủng ransomware (mã độc tống tiền) khét tiếng đã và đang hoành hành trên toàn thế giới thời gian qua.

Ryuk là chủng ransomware (mã độc tống tiền) khét tiếng đã và đang hoành hành trên toàn thế giới thời gian qua. Gần đây, cư dân mạng xôn xao về việc EVN Telecom sẽ tiến hành thu hồi hàng loạt số điện thoại thuộc loại VIP do... cấp nhầm.

Gần đây, cư dân mạng xôn xao về việc EVN Telecom sẽ tiến hành thu hồi hàng loạt số điện thoại thuộc loại VIP do... cấp nhầm. Hãng IBM vừa tuyên bố hãng này đang thử nghiệm phần mềm dành cho điện thoại thông minh để dự báo tắc đường và cảnh báo cho người lái xe trước khi họ đi vào những con đường bị tắc nghẽn

Hãng IBM vừa tuyên bố hãng này đang thử nghiệm phần mềm dành cho điện thoại thông minh để dự báo tắc đường và cảnh báo cho người lái xe trước khi họ đi vào những con đường bị tắc nghẽn Microsoft và Google cùng nhau công bố lỗ hổng bảo mật mới trên CPU tương tự như Meltdown và Spectre đã được phát hiện hồi đầu năm. Có tên Speculative Store Bypass (biến thể 4), lỗ hổng mới nhất này cũng giống với Spectre và khai thác kỹ thuật thực hành suy đoán (speculative execution) mà các CPU thời nay thường sử dụng.

Microsoft và Google cùng nhau công bố lỗ hổng bảo mật mới trên CPU tương tự như Meltdown và Spectre đã được phát hiện hồi đầu năm. Có tên Speculative Store Bypass (biến thể 4), lỗ hổng mới nhất này cũng giống với Spectre và khai thác kỹ thuật thực hành suy đoán (speculative execution) mà các CPU thời nay thường sử dụng. Hôm qua, hãng Nauticam cho giới thiệu bộ vỏ bảo vệ NA-LX5 dành cho mẫu máy Lumix DMC-LX5. Thiết bị này có thể giúp chiếc camera của Panasonic hoạt động ở độ sâu tới 75 mét dưới nước.

Hôm qua, hãng Nauticam cho giới thiệu bộ vỏ bảo vệ NA-LX5 dành cho mẫu máy Lumix DMC-LX5. Thiết bị này có thể giúp chiếc camera của Panasonic hoạt động ở độ sâu tới 75 mét dưới nước. Một số người dùng cho biết, để tải ứng dụng mới từ iTunes trên máy tính lẫn iOS, Apple yêu cầu phải cập nhật thêm tài khoản e-mail phụ và câu hỏi bảo mật.

Một số người dùng cho biết, để tải ứng dụng mới từ iTunes trên máy tính lẫn iOS, Apple yêu cầu phải cập nhật thêm tài khoản e-mail phụ và câu hỏi bảo mật. Con số thống kê quý của Sprint cho thấy, họ đã có tới 1,1 triệu thuê bao mới trong giai đoạn từ tháng Một tới tháng Ba vừa qua.

Con số thống kê quý của Sprint cho thấy, họ đã có tới 1,1 triệu thuê bao mới trong giai đoạn từ tháng Một tới tháng Ba vừa qua. Ngày 23/4, hãng tin Reuters cho hay nhà cung cấp dịch vụ bảo mật nổi tiếng Check Point Software Technologies đã công bố kết quả hoạt động của quý 1 với mức lãi ròng cao hơn dự đoán, nhờ việc ra mắt các sản phẩm mới và sức tiêu thụ mạnh từ thị trường.

Ngày 23/4, hãng tin Reuters cho hay nhà cung cấp dịch vụ bảo mật nổi tiếng Check Point Software Technologies đã công bố kết quả hoạt động của quý 1 với mức lãi ròng cao hơn dự đoán, nhờ việc ra mắt các sản phẩm mới và sức tiêu thụ mạnh từ thị trường. AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ

AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Làm chủ AI

Làm chủ AI  AI cho người mới

AI cho người mới  Thư viện Prompt

Thư viện Prompt  Tạo Video

Tạo Video  Tạo ảnh

Tạo ảnh  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy