Các nhà nghiên cứu an ninh mạng đã xác nhận sự xuất hiện của một loại mã độc mới có tên EternalRocks, khai thác 7 lỗ hổng của NSA đã bị rò rỉ bởi nhóm hacker Shadow Brokers. Các chuyên gia mô tả con sâu máy tính này là "ngày tận thế" có thể gây rúng động.

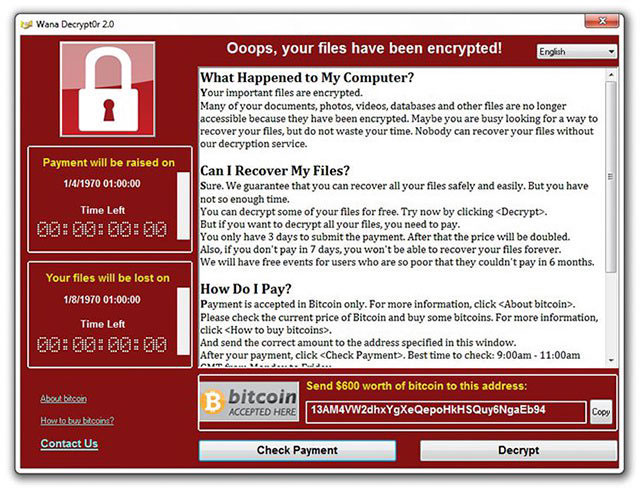

Hồi đầu tháng, ransomware WannaCry đã khiến hoạt động của nhiều tổ chức ngưng trệ khi xâm nhập vào hơn 300.000 máy tính ở hơn 150 quốc gia trên khắp thế giới. Trong khi WannaCry chỉ khai thác hai lỗ hổng là EternalBlue và DoublePulsar thì EternalRocks khai thác tới 7 lỗ hổng: EtenalBlue, DoublePulsar, EternalChampion, EternalRomance, EternalSynerg, ArchiTouch và SMBTouch. Tất cả chúng đều là những công cụ bị rò rỉ từ nhóm Shadow Brokers.

Miroslav Stampar, chuyên gia an ninh mạng tại CERT của Croatia là người đầu tiên phát hiện ra EternalRocks vào hôm thứ tư. Anh viết mô tả trên trang GitHub rằng những minh chứng đầu tiên cho sự xuất hiện của nó đã có từ hôm 3/5. Bạn có thể tìm hiểu báo cáo chi tiết về EternalRocks của Stampar trên GitHub tại: https://github.com/stamparm/EternalRocks

Đa số các công cụ khai thác lỗ hổng thông qua công nghệ chia sẻ tập tin trên PC gọi là Microsoft Windows Server Message Block, đó cũng là cách WannaCry lây nhiễm rất nhanh mà không ai hay biết. Microsoft đã vá những lỗ hổng này vào tháng Ba nhưng nhiều máy tính chưa cập nhật vẫn bị nhiễm.

Không giống WannaCry, chỉ là một mã độc tống tiền, EternalRocks lại nằm im lìm và ẩn trên máy tính. EternalRocks sử dụng quá trình cài đặt hai giai đoạn, trong đó giai đoạn hai sẽ có độ trễ một chút. Ở giai đoạn một, EternalRocks sẽ lây nhiễm vào hệ thống, tải về trình duyệt ẩn danh Tor và kết nối tới máy chủ C&C (Command and Control) đặt trong mạng Tor. Trong vòng 24 giờ, nó sẽ không động tĩnh gì. Nhưng sau đó, sang giai đoạn thứ hai, máy chủ C&C bắt đầu phản hồi, tải và sao chép. Điều đó cũng có nghĩa là các chuyên gia an ninh muốn biết nhiều thông tin hơn để nghiên cứu mã độc cũng sẽ bị chậm 1 ngày. EternalRocks sau đó sẽ quét và tìm những máy có lỗ hổng để tiếp tục xâm nhập.

Ông Micharl Patterson, CEO tại công ty an ninh Plixer cho biết: "Bằng cách trì hoãn như vậy, mã độc hoạt động lén lút và khiến cuộc đua để phát hiện và ngăn chặn sẽ càng khó khăn hơn".

Stampar cho hay, mã độc này thậm chí còn đặt tên theo WannaCry để đánh lừa các chuyên gia an ninh mạng. Giống như các biến thể nguy hiểm của WannaCry, EternalRocks cũng không có kill switch, công cụ đã giúp ngăn chặn WannaCry giai đoạn đầu, nên không dễ gì mà chặn được nó.

Trong lúc lây nhiễm tới ngày càng nhiều máy tính hơn, EternalRocks vẫn đang nằm im lìm. Stampar cảnh báo nó có thể tấn công bất cứ lúc nào, tương tự như cách WannaCry đã khiến giới an ninh mạng bất ngờ khi đồng loạt lây nhiễm cho hàng ngàn máy tính. Vì đặc tính của nó, người dùng cũng không biết máy có nhiễm EternalRocks hay chưa. Hiện cũng chưa rõ EternalRocks sẽ tấn công kiểu gì, Plixer nói rằng có thể nó sẽ biến thành ransomware hoặc trojan để tấn công.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ