-

Ngày nay, rất nhiều thiết bị được kết hợp chặt chẽ với công nghệ Bluetooth để cho phép truyền thông không dây với các thiết bị Bluetooth khác. Trước khi sử dụng Bluetooth, chúng ta nên tìm hiểu xem công nghệ này là gì và những rủi ro về bảo mật có thể xảy ra với nó, cũng như các biện pháp để tránh hay bảo vệ bạn khỏi các rủi ro này.

-

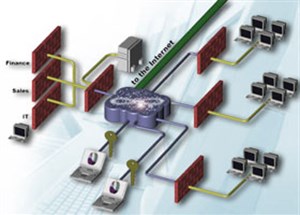

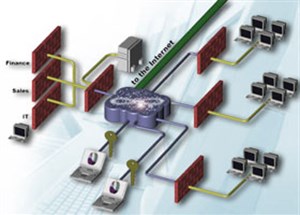

Trong bài này chúng tôi sẽ giới thiệu về Networking & Sharing Center trong Windows 2008 và Vista, cách sử dụng nó cũng như cách khai thác các tùy chọn khác trong nhiệm vụ admin.

-

Trong bài viết sau, chúng ta sẽ cùng nhau tìm hiểu về tiến trình SearchIndexer.exe của Windows, mục đích chính của dịch vụ này là gì, tại sao lại “ngốn” nhiều RAM và CPU của hệ thống như vậy…

-

"Hãy nỗ lực hết mình khi làm bất cứ việc gì. Thành công sẽ tạo ra thành công. Vì thế hãy khát khao thành công" - Steve Jobs.

-

Ai có thể biết được các hình ảnh trực tuyến sẽ an toàn đến đâu? Hãy thực hiện Backup các bức ảnh của bạn và metadata có liên quan của chúng vào ổ đĩa cứng để giữ an toàn.

-

Có thể tốn rất nhiều tiền cho việc cố vấn bảo mật – đó thực sự không phải là một đầu tư kém hiệu quả nếu hữu ích nhưng sẽ tốt hơn nếu bạn biết tận dụng những tiện ích miễn phí khác.

-

Hãng máy tính Mỹ vừa kích nổ một “quả bom tấn” laptop dòng Latitude E6400 với khả năng chạy liên tục gần hết 1 ngày mà không cần sạc lại pin.

-

Ngày 4/5, Symantec đã cho công bố bản báo cáo thường niên, theo đó Việt Nam đứng thứ 2 (sau Thái Lan) tại khu vực Đông Nam Á về các hoạt động tấn công mạng trong năm 2008

-

Các vùng bảo mật (security zone) cho phép bạn lựa chọn phần nội dung kích hoạt nào (như các điều khiển ActiveX Control và script) có thể được chạy bên trong e-mail HTML ở Outlook Express. Mặc định Outlook Express 6 sử dụng Restricted Zone (vùng giới hạn) thay vì Internet Zone (vùng mở rộng)

-

Một trong những ưu điểm được quảng cáo rầm rộ trong việc sử dụng Mac là tính bảo mật cao hơn và giảm được các tấn công đến từ malware hơn so với cách máy tính Windows

-

Một công ty đang tự mình giải quyết vấn đề, cung cấp bản vá bảo mật Windows 10 trong 5 năm, và tất cả những gì bạn cần làm là đăng ký và tải xuống phần mềm của công ty.

-

Một số “tên tuổi lớn” trong làng phần mềm bảo mật thế giới đã không thể hoàn thành tốt cuộc kiểm tra thử nghiệm mức độ hiệu quả tiêu diệt mã độc Virus Bulletin 100.

-

Chiếc máy tính để bàn Lenovo H210 thật sự là một tác phẩm "trang sức" công nghệ đáp ứng 3 yêu cầu: kiểu dáng tinh tế, sức mạnh xử lý và giá thành rẻ.

-

John Stewart là CSO tại Cisco từ năm ngoái đã tổ chức một đội gồm 60 chuyên gia bảo mật thông tin đồng thời giữ vai trò là kiến trúc sư IT trong công ty; vạch kế hoạch, kiểm toán, thực hiện các trả lời có liên quan để bảo vệ người dùng cơ sở trong mạng nội bộ với 48.00

-

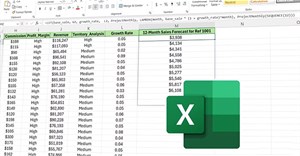

SEQUENCE, LET và LAMBDA không được sử dụng phổ biến, nhưng chúng giải quyết các vấn đề cụ thể mà nếu không sẽ đòi hỏi những giải pháp thay thế phức tạp hoặc các công thức dài dòng khó xem xét.

-

Sau một thời gian dài liên tục có sự tăng trưởng nóng, thị trường ICT 2008 trở nên trầm lắng cho dù các nhà cung cấp liên tục tung ra những chiêu kích cầu mới.

-

Hướng dẫn mở khóa Chợ Đen Devil Hunter chi tiết. Bảng giá Gun Devil Flesh, Wipe Token và vị trí Black Market mới nhất 2026

-

Originality.ai sử dụng trí tuệ nhân tạo để cung cấp công cụ phát hiện AI, kiểm tra đạo văn, kiểm tra sự thật và kiểm tra khả năng đọc hiểu, giúp các nhà văn và doanh nghiệp xuất bản nội dung chính xác và dễ đọc.

-

Hãng điện thoại Phần Lan cáo buộc "Quả táo" vi phạm các sáng chế về khả năng truyền dữ liệu và thiết kế ăng-ten trong iPad

-

Theo thông tin từ hai bản báo cáo của Kaspersky Lab và McAfee về tình hình bảo mật trong quý 3 vừa qua, số lượng email chứa mã độc tăng khá nhanh.

-

Trong khi AFP nhận định ngài Chủ tịch Microsoft đã được sinh viên Việt Nam chào đón như một ngôi sao nhạc rock thì AP khẳng định sự kiện Gates đến thăm Việt Nam sẽ giúp VN ghi thêm điểm trên bản đồ CNTT Thế g

-

Bệnh tay chân miệng khá phổ biến ở trẻ nhỏ dưới 5 tuổi. Dưới đây là những điều bạn cần biết về bệnh tay chân miệng để có cách phòng ngừa hiệu quả cho con yêu.

Giả sử trong trường hợp nếu có một file Excel chứa các dữ liệu "cực kỳ" quan trọng và vì muốn bí mật cho dữ liệu của mình, bạn tạo một mật khẩu cho file Excel để đảm bảo độ an toàn cũng như bảo vệ dữ liệu của file. Tuy nhiên một thời gian dài không sử dụng, việc quên đi mật khẩu cũng là chuyện thường xảy ra.

Giả sử trong trường hợp nếu có một file Excel chứa các dữ liệu "cực kỳ" quan trọng và vì muốn bí mật cho dữ liệu của mình, bạn tạo một mật khẩu cho file Excel để đảm bảo độ an toàn cũng như bảo vệ dữ liệu của file. Tuy nhiên một thời gian dài không sử dụng, việc quên đi mật khẩu cũng là chuyện thường xảy ra. Kể từ số hôm nay, chúng tôi bắt đầu giới thiệu với bạn đọc một phần mềm đồ họa phổ biến là CorelDRAW. Những hướng dẫn cơ bản để bạn đọc bước đầu tìm hiểu, thực hành với phần mềm này sẽ được đăng tải hằng tuần trong chuyên mục Làm quen với CorelDRAW 12.

Kể từ số hôm nay, chúng tôi bắt đầu giới thiệu với bạn đọc một phần mềm đồ họa phổ biến là CorelDRAW. Những hướng dẫn cơ bản để bạn đọc bước đầu tìm hiểu, thực hành với phần mềm này sẽ được đăng tải hằng tuần trong chuyên mục Làm quen với CorelDRAW 12. Ngày nay, rất nhiều thiết bị được kết hợp chặt chẽ với công nghệ Bluetooth để cho phép truyền thông không dây với các thiết bị Bluetooth khác. Trước khi sử dụng Bluetooth, chúng ta nên tìm hiểu xem công nghệ này là gì và những rủi ro về bảo mật có thể xảy ra với nó, cũng như các biện pháp để tránh hay bảo vệ bạn khỏi các rủi ro này.

Ngày nay, rất nhiều thiết bị được kết hợp chặt chẽ với công nghệ Bluetooth để cho phép truyền thông không dây với các thiết bị Bluetooth khác. Trước khi sử dụng Bluetooth, chúng ta nên tìm hiểu xem công nghệ này là gì và những rủi ro về bảo mật có thể xảy ra với nó, cũng như các biện pháp để tránh hay bảo vệ bạn khỏi các rủi ro này. Trong bài này chúng tôi sẽ giới thiệu về Networking & Sharing Center trong Windows 2008 và Vista, cách sử dụng nó cũng như cách khai thác các tùy chọn khác trong nhiệm vụ admin.

Trong bài này chúng tôi sẽ giới thiệu về Networking & Sharing Center trong Windows 2008 và Vista, cách sử dụng nó cũng như cách khai thác các tùy chọn khác trong nhiệm vụ admin. Trong bài viết sau, chúng ta sẽ cùng nhau tìm hiểu về tiến trình SearchIndexer.exe của Windows, mục đích chính của dịch vụ này là gì, tại sao lại “ngốn” nhiều RAM và CPU của hệ thống như vậy…

Trong bài viết sau, chúng ta sẽ cùng nhau tìm hiểu về tiến trình SearchIndexer.exe của Windows, mục đích chính của dịch vụ này là gì, tại sao lại “ngốn” nhiều RAM và CPU của hệ thống như vậy… "Hãy nỗ lực hết mình khi làm bất cứ việc gì. Thành công sẽ tạo ra thành công. Vì thế hãy khát khao thành công" - Steve Jobs.

"Hãy nỗ lực hết mình khi làm bất cứ việc gì. Thành công sẽ tạo ra thành công. Vì thế hãy khát khao thành công" - Steve Jobs. Ai có thể biết được các hình ảnh trực tuyến sẽ an toàn đến đâu? Hãy thực hiện Backup các bức ảnh của bạn và metadata có liên quan của chúng vào ổ đĩa cứng để giữ an toàn.

Ai có thể biết được các hình ảnh trực tuyến sẽ an toàn đến đâu? Hãy thực hiện Backup các bức ảnh của bạn và metadata có liên quan của chúng vào ổ đĩa cứng để giữ an toàn. Có thể tốn rất nhiều tiền cho việc cố vấn bảo mật – đó thực sự không phải là một đầu tư kém hiệu quả nếu hữu ích nhưng sẽ tốt hơn nếu bạn biết tận dụng những tiện ích miễn phí khác.

Có thể tốn rất nhiều tiền cho việc cố vấn bảo mật – đó thực sự không phải là một đầu tư kém hiệu quả nếu hữu ích nhưng sẽ tốt hơn nếu bạn biết tận dụng những tiện ích miễn phí khác. Hãng máy tính Mỹ vừa kích nổ một “quả bom tấn” laptop dòng Latitude E6400 với khả năng chạy liên tục gần hết 1 ngày mà không cần sạc lại pin.

Hãng máy tính Mỹ vừa kích nổ một “quả bom tấn” laptop dòng Latitude E6400 với khả năng chạy liên tục gần hết 1 ngày mà không cần sạc lại pin. Ngày 4/5, Symantec đã cho công bố bản báo cáo thường niên, theo đó Việt Nam đứng thứ 2 (sau Thái Lan) tại khu vực Đông Nam Á về các hoạt động tấn công mạng trong năm 2008

Ngày 4/5, Symantec đã cho công bố bản báo cáo thường niên, theo đó Việt Nam đứng thứ 2 (sau Thái Lan) tại khu vực Đông Nam Á về các hoạt động tấn công mạng trong năm 2008 Các vùng bảo mật (security zone) cho phép bạn lựa chọn phần nội dung kích hoạt nào (như các điều khiển ActiveX Control và script) có thể được chạy bên trong e-mail HTML ở Outlook Express. Mặc định Outlook Express 6 sử dụng Restricted Zone (vùng giới hạn) thay vì Internet Zone (vùng mở rộng)

Các vùng bảo mật (security zone) cho phép bạn lựa chọn phần nội dung kích hoạt nào (như các điều khiển ActiveX Control và script) có thể được chạy bên trong e-mail HTML ở Outlook Express. Mặc định Outlook Express 6 sử dụng Restricted Zone (vùng giới hạn) thay vì Internet Zone (vùng mở rộng) Một trong những ưu điểm được quảng cáo rầm rộ trong việc sử dụng Mac là tính bảo mật cao hơn và giảm được các tấn công đến từ malware hơn so với cách máy tính Windows

Một trong những ưu điểm được quảng cáo rầm rộ trong việc sử dụng Mac là tính bảo mật cao hơn và giảm được các tấn công đến từ malware hơn so với cách máy tính Windows Một công ty đang tự mình giải quyết vấn đề, cung cấp bản vá bảo mật Windows 10 trong 5 năm, và tất cả những gì bạn cần làm là đăng ký và tải xuống phần mềm của công ty.

Một công ty đang tự mình giải quyết vấn đề, cung cấp bản vá bảo mật Windows 10 trong 5 năm, và tất cả những gì bạn cần làm là đăng ký và tải xuống phần mềm của công ty. Một số “tên tuổi lớn” trong làng phần mềm bảo mật thế giới đã không thể hoàn thành tốt cuộc kiểm tra thử nghiệm mức độ hiệu quả tiêu diệt mã độc Virus Bulletin 100.

Một số “tên tuổi lớn” trong làng phần mềm bảo mật thế giới đã không thể hoàn thành tốt cuộc kiểm tra thử nghiệm mức độ hiệu quả tiêu diệt mã độc Virus Bulletin 100. Chiếc máy tính để bàn Lenovo H210 thật sự là một tác phẩm "trang sức" công nghệ đáp ứng 3 yêu cầu: kiểu dáng tinh tế, sức mạnh xử lý và giá thành rẻ.

Chiếc máy tính để bàn Lenovo H210 thật sự là một tác phẩm "trang sức" công nghệ đáp ứng 3 yêu cầu: kiểu dáng tinh tế, sức mạnh xử lý và giá thành rẻ. John Stewart là CSO tại Cisco từ năm ngoái đã tổ chức một đội gồm 60 chuyên gia bảo mật thông tin đồng thời giữ vai trò là kiến trúc sư IT trong công ty; vạch kế hoạch, kiểm toán, thực hiện các trả lời có liên quan để bảo vệ người dùng cơ sở trong mạng nội bộ với 48.00

John Stewart là CSO tại Cisco từ năm ngoái đã tổ chức một đội gồm 60 chuyên gia bảo mật thông tin đồng thời giữ vai trò là kiến trúc sư IT trong công ty; vạch kế hoạch, kiểm toán, thực hiện các trả lời có liên quan để bảo vệ người dùng cơ sở trong mạng nội bộ với 48.00 SEQUENCE, LET và LAMBDA không được sử dụng phổ biến, nhưng chúng giải quyết các vấn đề cụ thể mà nếu không sẽ đòi hỏi những giải pháp thay thế phức tạp hoặc các công thức dài dòng khó xem xét.

SEQUENCE, LET và LAMBDA không được sử dụng phổ biến, nhưng chúng giải quyết các vấn đề cụ thể mà nếu không sẽ đòi hỏi những giải pháp thay thế phức tạp hoặc các công thức dài dòng khó xem xét. Sau một thời gian dài liên tục có sự tăng trưởng nóng, thị trường ICT 2008 trở nên trầm lắng cho dù các nhà cung cấp liên tục tung ra những chiêu kích cầu mới.

Sau một thời gian dài liên tục có sự tăng trưởng nóng, thị trường ICT 2008 trở nên trầm lắng cho dù các nhà cung cấp liên tục tung ra những chiêu kích cầu mới. Hướng dẫn mở khóa Chợ Đen Devil Hunter chi tiết. Bảng giá Gun Devil Flesh, Wipe Token và vị trí Black Market mới nhất 2026

Hướng dẫn mở khóa Chợ Đen Devil Hunter chi tiết. Bảng giá Gun Devil Flesh, Wipe Token và vị trí Black Market mới nhất 2026 Originality.ai sử dụng trí tuệ nhân tạo để cung cấp công cụ phát hiện AI, kiểm tra đạo văn, kiểm tra sự thật và kiểm tra khả năng đọc hiểu, giúp các nhà văn và doanh nghiệp xuất bản nội dung chính xác và dễ đọc.

Originality.ai sử dụng trí tuệ nhân tạo để cung cấp công cụ phát hiện AI, kiểm tra đạo văn, kiểm tra sự thật và kiểm tra khả năng đọc hiểu, giúp các nhà văn và doanh nghiệp xuất bản nội dung chính xác và dễ đọc. Hãng điện thoại Phần Lan cáo buộc "Quả táo" vi phạm các sáng chế về khả năng truyền dữ liệu và thiết kế ăng-ten trong iPad

Hãng điện thoại Phần Lan cáo buộc "Quả táo" vi phạm các sáng chế về khả năng truyền dữ liệu và thiết kế ăng-ten trong iPad Theo thông tin từ hai bản báo cáo của Kaspersky Lab và McAfee về tình hình bảo mật trong quý 3 vừa qua, số lượng email chứa mã độc tăng khá nhanh.

Theo thông tin từ hai bản báo cáo của Kaspersky Lab và McAfee về tình hình bảo mật trong quý 3 vừa qua, số lượng email chứa mã độc tăng khá nhanh. Trong khi AFP nhận định ngài Chủ tịch Microsoft đã được sinh viên Việt Nam chào đón như một ngôi sao nhạc rock thì AP khẳng định sự kiện Gates đến thăm Việt Nam sẽ giúp VN ghi thêm điểm trên bản đồ CNTT Thế g

Trong khi AFP nhận định ngài Chủ tịch Microsoft đã được sinh viên Việt Nam chào đón như một ngôi sao nhạc rock thì AP khẳng định sự kiện Gates đến thăm Việt Nam sẽ giúp VN ghi thêm điểm trên bản đồ CNTT Thế g Bệnh tay chân miệng khá phổ biến ở trẻ nhỏ dưới 5 tuổi. Dưới đây là những điều bạn cần biết về bệnh tay chân miệng để có cách phòng ngừa hiệu quả cho con yêu.

Bệnh tay chân miệng khá phổ biến ở trẻ nhỏ dưới 5 tuổi. Dưới đây là những điều bạn cần biết về bệnh tay chân miệng để có cách phòng ngừa hiệu quả cho con yêu. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  OpenClaw

OpenClaw  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Claude Cowork

Claude Cowork  Học OpenClaw

Học OpenClaw  Copilot Cowork

Copilot Cowork  Machine Learning

Machine Learning  Video AI

Video AI  Hàm Excel

Hàm Excel  Học SQL

Học SQL  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Quiz công nghệ

Quiz công nghệ  Kỹ thuật thiết kế Prompt

Kỹ thuật thiết kế Prompt  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp