-

Linux chính là hệ điều hành máy tính giấc mơ của các hacker. Nó hỗ trợ rất nhiều các công cụ và tiện ích cho việc bẻ khóa các mật khẩu, quét các lỗ hổng mạng và phát hiện những xâm nhập có thể.

-

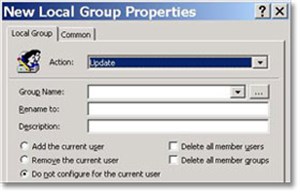

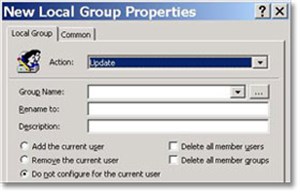

Với Group Policy Preferences mới, bạn có thể tạo và quản lý các thành viên của nhóm nội bộ. Bài này sẽ giới thiệu cho các bạn các thực hiện điều đó với các thiết lập GPP mới.

-

Hub mạng gặp bất lợi trước các thiết bị switch trong mọi lĩnh vực kỹ thuật. Switch và hub thực hiện cùng một chức năng chung là kết nối máy tính, cũng như các thiết bị giống như máy tính với mạng, nhưng switch làm mọi thứ tốt hơn.

-

Trong bài viết này, chúng ta sẽ cùng tìm hiểu về những đặc tính kĩ thuật cũng như sử dụng của công nghệ này.

-

Đây là một trong số các bài hướng dẫn từng bước đơn giản dễ hiểu của phần trợ giúp Microsoft cung cấp cho người dùng. Bài này mô tả cách thức áp dụng các mẫu bảo mật được định nghĩa sẵn trong Windows Server 2003 như thế nào. Microsoft Windows Server 20

-

Trước khi bắt đầu chỉ định cấp độ truy cập NTFS đối với thư mục và tập tin, tốt nhất bạn nên xác định đâu là những cấp độ truy cập cần thiết và nên cấp chúng cho ai. Tôi sẽ trình bày những nguyên tắc bạn phải cố gắng tuân thủ khi quyết định sử dụng quyền NTFS này.

-

Hôm qua (10/3) Microsoft đã cho phát hành bản cập nhật để bít một lỗ hổng cực kỳ nguy hiểm trong nhân (kernel) của hầu hết mọi phiên bản hệ điều hành Windows

-

AutoHotkey là một công cụ tạo script Windows mạnh mẽ mà bạn có thể sử dụng cho tất cả mọi mục đích. Bài viết hôm nay sẽ hướng dẫn bạn cách sử dụng AutoCorrect với AutoHotkey, ngay cả khi bạn không quen thuộc với công cụ này.

-

Hội thảo - triển lãm quốc gia về An Ninh Bảo Mật (Security World) lần thứ tư sẽ diễn ra trong hai ngày 24 – 25/3/2009 tại khách sạn Deawoo, Hà Nội.

-

Chỉ trong vài ngày gần đây, Google đã liên tiếp tung ra các bản vá lỗi trong trình duyệt Chrome của hãng,...

-

Microsoft thừa nhận 1 trong số những lỗ hổng nghiêm trọng nhất trong đợt vá vừa qua của họ là do lỗi của lập trình viên. Và đó không phải là lần duy nhất

-

Nhân vật phản diện không được sử dụng iPhone trong các cảnh phim, đây là quy định mới của Apple, Rian Johnson, đạo diễn phim Star Wars: The Last Jedi cho biết.

-

Hãng phần mềm bảo mật Panda của Tây Ban Nha đã chính thức gia nhập thị trường bảo mật Việt Nam với sản phẩm diệt virus Panda Security

-

Theo hãng bảo mật Symantec thì chống tấn công trên web, hạn chế thư rác, chống lừa đảo gian lận...là những xu hướng bảo mật Internet hàng đầu năm 2008.

-

Nếu bạn muốn duyệt dark web, hãy truy cập đầu tiên vào Tor Browser. Tuy nhiên, Tor Browser có thể nguy hiểm nếu dúng không đúng cách - nhưng có những cách để bạn có thể sử dụng nó một cách an toàn.

-

Hacker George Hotz tuyên bố anh ta đã tìm ra cách để bẻ khóa chiếc máy tính bảng iPad của Apple từ vài tuần trước khi nó được chính thức ra mắt thị trường

-

Sun Microsystems mới đây đã tiến hành nâng cấp Java lên phiên bản 6.0 Build 11 nhằm bít tổng cộng 11 lỗ hổng bảo mật nguy hiểm trong nền tảng ứng dụng này.

-

Hôm qua (10/12) Microsoft xác nhận đang tiến hành điều tra chi tiết về một lỗ hổng bảo mật mới được phát hiện trong Internet Explorer.

-

Vụ tấn công được nhà nghiên cứu Tavis Ormandy của Google công bố hôm 9/4/2010. Ông Ormandy cho biết, trước đó đã thông báo cho đội Sun của Oracle về lỗ hổng.

-

Báo cáo thường niên về bảo mật Internet toàn cầu của Symantec vừa công bố cho rằng tội phạm mạng có xu hướng chuyển sang tấn công các quốc gia, các nền kinh tế mới nổi.

-

Ngày 9/10, Apple đã ban hành bản tin bảo mật Apple SA-2008-10-09 đã vá hơn 20 lỗ hổng trong các sản phẩm phần mềm của hãng này.

-

Ngày 26/6, Cisco cho biết đã hoàn tất việc mua lại IronPort Systems, Inc. - nhà cung cấp hàng đầu các dịch vụ bảo mật web và email, hiện đang cung cấp các dịch vụ bảo mật cho các doanh nghiệp ở mọi quy mô hoạt động trước những đe dọa về spam, spyware, phishing cũng như các đe

Nhận thông báo từ ứng dụng là một trong những yếu tố chính làm nên tính tiện lợi trong trải nghiệm sử dụng điện thoại thông minh.

Nhận thông báo từ ứng dụng là một trong những yếu tố chính làm nên tính tiện lợi trong trải nghiệm sử dụng điện thoại thông minh. Với giao diện tiếng Việt, việc sử dụng Discord sẽ không quá phức tạp và dễ dàng hơn rất nhiều.

Với giao diện tiếng Việt, việc sử dụng Discord sẽ không quá phức tạp và dễ dàng hơn rất nhiều. Linux chính là hệ điều hành máy tính giấc mơ của các hacker. Nó hỗ trợ rất nhiều các công cụ và tiện ích cho việc bẻ khóa các mật khẩu, quét các lỗ hổng mạng và phát hiện những xâm nhập có thể.

Linux chính là hệ điều hành máy tính giấc mơ của các hacker. Nó hỗ trợ rất nhiều các công cụ và tiện ích cho việc bẻ khóa các mật khẩu, quét các lỗ hổng mạng và phát hiện những xâm nhập có thể. Với Group Policy Preferences mới, bạn có thể tạo và quản lý các thành viên của nhóm nội bộ. Bài này sẽ giới thiệu cho các bạn các thực hiện điều đó với các thiết lập GPP mới.

Với Group Policy Preferences mới, bạn có thể tạo và quản lý các thành viên của nhóm nội bộ. Bài này sẽ giới thiệu cho các bạn các thực hiện điều đó với các thiết lập GPP mới. Hub mạng gặp bất lợi trước các thiết bị switch trong mọi lĩnh vực kỹ thuật. Switch và hub thực hiện cùng một chức năng chung là kết nối máy tính, cũng như các thiết bị giống như máy tính với mạng, nhưng switch làm mọi thứ tốt hơn.

Hub mạng gặp bất lợi trước các thiết bị switch trong mọi lĩnh vực kỹ thuật. Switch và hub thực hiện cùng một chức năng chung là kết nối máy tính, cũng như các thiết bị giống như máy tính với mạng, nhưng switch làm mọi thứ tốt hơn. Trong bài viết này, chúng ta sẽ cùng tìm hiểu về những đặc tính kĩ thuật cũng như sử dụng của công nghệ này.

Trong bài viết này, chúng ta sẽ cùng tìm hiểu về những đặc tính kĩ thuật cũng như sử dụng của công nghệ này. Đây là một trong số các bài hướng dẫn từng bước đơn giản dễ hiểu của phần trợ giúp Microsoft cung cấp cho người dùng. Bài này mô tả cách thức áp dụng các mẫu bảo mật được định nghĩa sẵn trong Windows Server 2003 như thế nào. Microsoft Windows Server 20

Đây là một trong số các bài hướng dẫn từng bước đơn giản dễ hiểu của phần trợ giúp Microsoft cung cấp cho người dùng. Bài này mô tả cách thức áp dụng các mẫu bảo mật được định nghĩa sẵn trong Windows Server 2003 như thế nào. Microsoft Windows Server 20 Trước khi bắt đầu chỉ định cấp độ truy cập NTFS đối với thư mục và tập tin, tốt nhất bạn nên xác định đâu là những cấp độ truy cập cần thiết và nên cấp chúng cho ai. Tôi sẽ trình bày những nguyên tắc bạn phải cố gắng tuân thủ khi quyết định sử dụng quyền NTFS này.

Trước khi bắt đầu chỉ định cấp độ truy cập NTFS đối với thư mục và tập tin, tốt nhất bạn nên xác định đâu là những cấp độ truy cập cần thiết và nên cấp chúng cho ai. Tôi sẽ trình bày những nguyên tắc bạn phải cố gắng tuân thủ khi quyết định sử dụng quyền NTFS này. Hôm qua (10/3) Microsoft đã cho phát hành bản cập nhật để bít một lỗ hổng cực kỳ nguy hiểm trong nhân (kernel) của hầu hết mọi phiên bản hệ điều hành Windows

Hôm qua (10/3) Microsoft đã cho phát hành bản cập nhật để bít một lỗ hổng cực kỳ nguy hiểm trong nhân (kernel) của hầu hết mọi phiên bản hệ điều hành Windows AutoHotkey là một công cụ tạo script Windows mạnh mẽ mà bạn có thể sử dụng cho tất cả mọi mục đích. Bài viết hôm nay sẽ hướng dẫn bạn cách sử dụng AutoCorrect với AutoHotkey, ngay cả khi bạn không quen thuộc với công cụ này.

AutoHotkey là một công cụ tạo script Windows mạnh mẽ mà bạn có thể sử dụng cho tất cả mọi mục đích. Bài viết hôm nay sẽ hướng dẫn bạn cách sử dụng AutoCorrect với AutoHotkey, ngay cả khi bạn không quen thuộc với công cụ này. Hội thảo - triển lãm quốc gia về An Ninh Bảo Mật (Security World) lần thứ tư sẽ diễn ra trong hai ngày 24 – 25/3/2009 tại khách sạn Deawoo, Hà Nội.

Hội thảo - triển lãm quốc gia về An Ninh Bảo Mật (Security World) lần thứ tư sẽ diễn ra trong hai ngày 24 – 25/3/2009 tại khách sạn Deawoo, Hà Nội. Chỉ trong vài ngày gần đây, Google đã liên tiếp tung ra các bản vá lỗi trong trình duyệt Chrome của hãng,...

Chỉ trong vài ngày gần đây, Google đã liên tiếp tung ra các bản vá lỗi trong trình duyệt Chrome của hãng,... Microsoft thừa nhận 1 trong số những lỗ hổng nghiêm trọng nhất trong đợt vá vừa qua của họ là do lỗi của lập trình viên. Và đó không phải là lần duy nhất

Microsoft thừa nhận 1 trong số những lỗ hổng nghiêm trọng nhất trong đợt vá vừa qua của họ là do lỗi của lập trình viên. Và đó không phải là lần duy nhất Nhân vật phản diện không được sử dụng iPhone trong các cảnh phim, đây là quy định mới của Apple, Rian Johnson, đạo diễn phim Star Wars: The Last Jedi cho biết.

Nhân vật phản diện không được sử dụng iPhone trong các cảnh phim, đây là quy định mới của Apple, Rian Johnson, đạo diễn phim Star Wars: The Last Jedi cho biết. Hãng phần mềm bảo mật Panda của Tây Ban Nha đã chính thức gia nhập thị trường bảo mật Việt Nam với sản phẩm diệt virus Panda Security

Hãng phần mềm bảo mật Panda của Tây Ban Nha đã chính thức gia nhập thị trường bảo mật Việt Nam với sản phẩm diệt virus Panda Security Theo hãng bảo mật Symantec thì chống tấn công trên web, hạn chế thư rác, chống lừa đảo gian lận...là những xu hướng bảo mật Internet hàng đầu năm 2008.

Theo hãng bảo mật Symantec thì chống tấn công trên web, hạn chế thư rác, chống lừa đảo gian lận...là những xu hướng bảo mật Internet hàng đầu năm 2008. Nếu bạn muốn duyệt dark web, hãy truy cập đầu tiên vào Tor Browser. Tuy nhiên, Tor Browser có thể nguy hiểm nếu dúng không đúng cách - nhưng có những cách để bạn có thể sử dụng nó một cách an toàn.

Nếu bạn muốn duyệt dark web, hãy truy cập đầu tiên vào Tor Browser. Tuy nhiên, Tor Browser có thể nguy hiểm nếu dúng không đúng cách - nhưng có những cách để bạn có thể sử dụng nó một cách an toàn. Hacker George Hotz tuyên bố anh ta đã tìm ra cách để bẻ khóa chiếc máy tính bảng iPad của Apple từ vài tuần trước khi nó được chính thức ra mắt thị trường

Hacker George Hotz tuyên bố anh ta đã tìm ra cách để bẻ khóa chiếc máy tính bảng iPad của Apple từ vài tuần trước khi nó được chính thức ra mắt thị trường Sun Microsystems mới đây đã tiến hành nâng cấp Java lên phiên bản 6.0 Build 11 nhằm bít tổng cộng 11 lỗ hổng bảo mật nguy hiểm trong nền tảng ứng dụng này.

Sun Microsystems mới đây đã tiến hành nâng cấp Java lên phiên bản 6.0 Build 11 nhằm bít tổng cộng 11 lỗ hổng bảo mật nguy hiểm trong nền tảng ứng dụng này. Hôm qua (10/12) Microsoft xác nhận đang tiến hành điều tra chi tiết về một lỗ hổng bảo mật mới được phát hiện trong Internet Explorer.

Hôm qua (10/12) Microsoft xác nhận đang tiến hành điều tra chi tiết về một lỗ hổng bảo mật mới được phát hiện trong Internet Explorer. Vụ tấn công được nhà nghiên cứu Tavis Ormandy của Google công bố hôm 9/4/2010. Ông Ormandy cho biết, trước đó đã thông báo cho đội Sun của Oracle về lỗ hổng.

Vụ tấn công được nhà nghiên cứu Tavis Ormandy của Google công bố hôm 9/4/2010. Ông Ormandy cho biết, trước đó đã thông báo cho đội Sun của Oracle về lỗ hổng. Báo cáo thường niên về bảo mật Internet toàn cầu của Symantec vừa công bố cho rằng tội phạm mạng có xu hướng chuyển sang tấn công các quốc gia, các nền kinh tế mới nổi.

Báo cáo thường niên về bảo mật Internet toàn cầu của Symantec vừa công bố cho rằng tội phạm mạng có xu hướng chuyển sang tấn công các quốc gia, các nền kinh tế mới nổi. Ngày 9/10, Apple đã ban hành bản tin bảo mật Apple SA-2008-10-09 đã vá hơn 20 lỗ hổng trong các sản phẩm phần mềm của hãng này.

Ngày 9/10, Apple đã ban hành bản tin bảo mật Apple SA-2008-10-09 đã vá hơn 20 lỗ hổng trong các sản phẩm phần mềm của hãng này. Ngày 26/6, Cisco cho biết đã hoàn tất việc mua lại IronPort Systems, Inc. - nhà cung cấp hàng đầu các dịch vụ bảo mật web và email, hiện đang cung cấp các dịch vụ bảo mật cho các doanh nghiệp ở mọi quy mô hoạt động trước những đe dọa về spam, spyware, phishing cũng như các đe

Ngày 26/6, Cisco cho biết đã hoàn tất việc mua lại IronPort Systems, Inc. - nhà cung cấp hàng đầu các dịch vụ bảo mật web và email, hiện đang cung cấp các dịch vụ bảo mật cho các doanh nghiệp ở mọi quy mô hoạt động trước những đe dọa về spam, spyware, phishing cũng như các đe AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Cursor

Cursor  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy