Lỗi Windows mang mã hiệu CVE-2021-34484 từng được Microsoft tung bản vá rồi, nhưng nó vẫn chưa thật sự hoàn chỉnh nên 0patch đã phải vá lại một lần nữa.

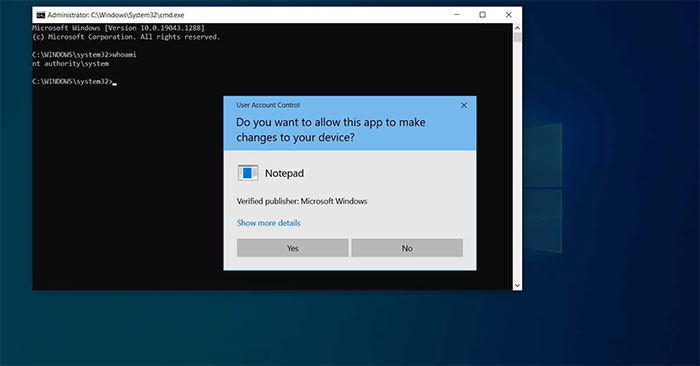

CVE-2021-34484 là lỗ hổng zero-day leo thang đặc quyền cục bộ trên Windows, cho phép người dùng có quyền quản trị trong Windows 10, Windows 11 và Windows Server.

Lỗ hổng này đạt đến 7.8 điểm trong bậc xếp hạng mức độ nguy hiểm CVSS v3. Cho tới nay, vẫn chưa có dấu hiệu cho thấy lỗ hổng này bị kẻ gian khai thác nhưng vẫn tiềm ẩn nhiều rủi ro.

Theo trang Bleeping Computer, vào hồi tháng 8 năm 2021, Microsoft đã tung ra bản vá chính thức cho lỗ hổng này ngay sau khi được phát hiện. Sau đó, lỗi này đã được đánh dấu là sửa xong nhưng thực tế bản vá của Microsoft chỉ sửa được 1 phần của vấn đề mà thôi, lỗ hổng vẫn tồn tại.

Cách đây vài tháng, 0patch phát hiện lỗ hổng này trong Windows User Profile Service. Vì thế 0patch đã ra tay và tự tung bản vá profext.dll.

Đến tháng 1/2022, Microsoft đã sửa lại lỗi này và đã thay thế tệp "profext.dll", điều này khiến bản sửa lỗi không chính thức bị xóa khỏi tất cả những người đã áp dụng các bản cập nhật Windows tháng 1 năm 2022. Thực tế, các bản vá của Microsoft đã không sửa được lỗi, thậm chí còn phá vỡ bản vá không chính thức trước đó của 0patch.

0patch lại tiếp tục phải cập nhật bản vá của mình để tương thích với Microsoft Tuesday Update mới nhất và cung cấp miễn phí cho tất cả người dùng đăng ký.

Các phiên bản Windows bị ảnh hưởng và cần cập nhật gồm:

- Windows 10 v21H1 (32 & 64 bit) được cập nhật với Bản cập nhật tháng 3 năm 2022

- Windows 10 v20H2 (32 & 64 bit) được cập nhật với Bản cập nhật tháng 3 năm 2022

- Windows 10 v1909 (32 & 64 bit) được cập nhật với Bản cập nhật tháng 3 năm 2022

- Windows Server 2019 64 bit được cập nhật với Bản cập nhật tháng 3 năm 2022

Trên Bleeping Computer, Microsoft cho biết họ ghi trận trường hợp này và sẽ đưa ra những bước giải quyết phù hợp để bảo vệ sự an toàn cho người dùng.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ