Bảo mật điểm cuối là một loại hình bảo mật đang có tốc độ phát triển nhanh chóng. Ngày nay, các cơ quan, tổ chức đang không ngừng thúc đẩy việc tìm cách phối hợp kiểm soát các máy tính, máy chủ và điện thoại trên hệ thống mạng của họ để loại bỏ những phần mềm độc hại, những kẻ xâm nhập trái phép cũng như những nguy cơ bảo mật tiềm tàng khác.

Có thể nói, bảo mật điểm cuối theo nhiều cách được coi như một hậu duệ trực tiếp của các hình thức bảo vệ máy tính đã xuất hiện trong những buổi bình minh của lĩnh vực công nghệ thông tin (CNTT), nhưng có tốc độ phát triển cực kỳ nhanh chóng. Hãy nhìn vào những thành tựu mà phương thức bảo mật này đã đạt được trong những năm gần đây, chúng ra có thể dễ dàng nhận ra được điều đó. Các nhà phát triển công nghệ bảo mật giờ đây cũng đã coi bảo mật điểm cuối là một lĩnh vực quan trọng, có thể đem loại một nguồn doanh thu ổn định trong nhiều năm tới.

Bảo mật điểm cuối là gì?

Điểm qua một chút về lý thuyết, bảo mật điểm cuối là phương pháp bảo mật tập trung vào việc giữ an toàn cho các thiết bị điểm cuối (bao gồm máy tính cá nhân, điện thoại, máy tính bảng và các thiết bị hỗ trợ kết nối mạng khác) để giữ an toàn cho toàn bộ hệ thống mạng. Điều này nghe qua thì có vẻ không khác gì những khái niệm về tường lửa và phần mềm chống virus trên máy tính mà chúng ta đã biết, và thực sự trong những ngày đầu xuất hiện, người ta đã từng nghi ngờ rằng bảo mật điểm cuối chỉ là một thuật ngữ mang tính tiếp thị để làm cho các dịch vụ chống virus nghe có vẻ chuyên nghiệp hơn, có gì đó “chuyên ngành” hơn.

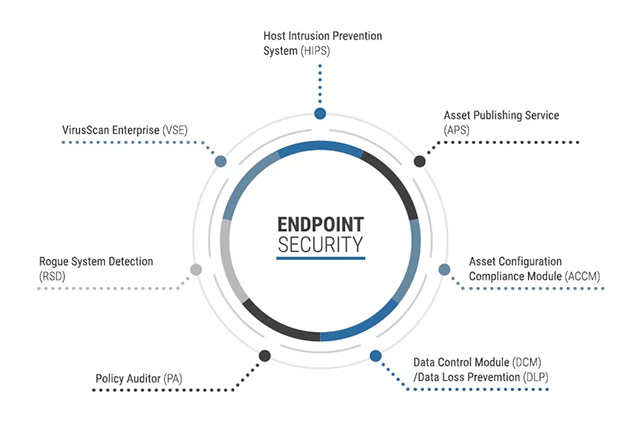

Nhưng những yếu tố giúp chúng ta phân biệt các dịch vụ bảo mật đầu cuối với các quy trình bảo vệ máy tính gia đình đơn giản chính là nằm ở thực tế rằng các công cụ bảo mật trên các thiết bị đầu cuối thường được quản lý và sử dụng tập trung trên quy mô các doanh nghiệp, tổ chức là chủ yếu. Các biện pháp bảo mật điểm cuối chạy trên hai tầng: Có phần mềm agentsthat chạy ở chế độ nền trên các thiết bị điểm cuối và một hệ thống quản lý bảo mật đầu cuối tập trung theo dõi và điều khiển các tác nhân nằm trong các máy chủ. Toàn bộ hệ thống quản lý này có thể được giám sát bởi các nhân viên CNTT hoặc một hệ thống tự động khác, hoặc cũng có thể là cả hai.

Đôi khi bạn sẽ nghe thấy cụm từ bảo vệ điểm cuối (endpoint protection) được sử dụng để thay thế cho bảo mật điểm cuối (endpoint security). Gartner đã định nghĩa nền tảng bảo vệ điểm cuối là "một giải pháp hội tụ chức năng bảo mật cho các thiết bị đầu cuối vào một sản phẩm duy nhất, cung cấp các dịch vụ như chống virus, chống phần mềm gián điệp, tường lửa cá nhân, kiểm soát ứng dụng và các kiểu ngăn chặn xâm nhập máy chủ (ví dụ như chặn hành vi), và liên kết các dịch vụ này thành một giải pháp thống nhất và gắn kết". Vì vậy, nghiêm chỉnh mà nói thì thuật ngữ endpoint protection có thể bao hàm cả các sản phẩm bảo mật không được quản lý tập trung, mặc dù những sản phẩm bảo mật này cũng được tiếp thị và hướng tới các khách hàng cấp doanh nghiệp. Và, vâng, đôi khi các công ty bảo mật cũng có thể chào hàng các sản phẩm chống virus của họ như là "bảo mật điểm cuối". Đây là một kiểu marketing mập mờ, đánh tráo khái niệm, vậy nên nếu bạn là người có nhu cầu sử dụng các dịch vụ bảo mật, hãy cảnh giác!

Các xu hướng trong bảo mật điểm cuối

Tất nhiên, khi các mối đe dọa đang không ngừng phát triển theo chiều hướng nguy hiểm hơn, tinh vi hơn, thì các biện pháp bảo mật điểm cuối cũng sẽ phải được phát triển theo. Vào năm 2018, và cả nửa đầu năm 2019 tới đây nữa, các nhà cung cấp dịch vụ bảo mật điểm cuối sẽ phải làm việc nghiêm túc để bắt kịp với năm xu hướng sau:

Học máy (machine learning) và trí tuệ nhân tạo (AI). Khi các mối đe dọa gia tăng, chúng sẽ trở nên phổ biến, và có tốc độ phát quá nhanh khiến cho các biện pháp ngăn chặn vốn đã thụ động giờ đây lại càng khó có thể theo kịp được. Do đó, bây giờ, phần lớn các quy trình bảo mật từng điểm của an ninh điểm cuối sẽ phải ngày càng được nâng cao tính tự động hóa, kết hợp với học máy và trí thông minh nhân tạo để kiểm tra lưu lượng và xác định các mối đe dọa, và chỉ những nhu cầu bức xúc nhất, cấp thiết nhất mới được thông báo và cần đến bàn tay của con người. Ví dụ, các khả năng của học máy đã được tận dụng khá triệt để trong các dịch vụ bảo mật điểm cuối của Microsoft.

Bảo mật điểm cuối dựa trên SaaS. Theo truyền thống, các hệ thống quản lý bảo mật điểm cuối tập trung thường được vận hành trên một máy chủ hoặc thậm chí một thiết bị, và được triển khai cũng như chịu trách nhiệm bởi các tổ chức, doanh nghiệp. Nhưng với thực tế là các dịch vụ dựa trên đám mây hoặc SaaS ngày càng trở nên đáng tin cậy như một phần tất yếu của CNTT, chúng ta có thể thấy rằng quản lý bảo mật điểm cuối có thể được cung cấp dưới dạng dịch vụ, với các nhà cung cấp nổi tiếng có thể kể đến như FireEye, Webroot, Carbon Black, Cybereason và Morphick. Theo một số cách nhất định (không giống như việc chuyển hẳn sang sử dụng học máy), các công ty đang giảm tải trách nhiệm quản lý an ninh điểm cuối cho nhân viên nội bộ của họ, hay nói cách khác, họ đang cố gắng hạn chế sự can thiệp của các nhân viên nội bộ vào hệ thống quản lý bảo mật điểm cuối, đó là lý do tại sao họ cần đến các nhà cung cấp bảo mật, và dĩ nhiên nhiều dịch vụ SaaS cũng đang có xu thế áp dụng học máy và AI vào trong các dịch vụ của họ như đã nói phía trên. Kết quả là có một sự gia tăng nhanh chóng của số lượng các nhà cung cấp dịch vụ quản lý bảo mật theo từng phân khúc thị trường.

Lớp bảo vệ chống lại các cuộc tấn công ẩn danh. Các cuộc tấn công ẩn danh (được gây ra bởi những phần mềm độc hại nằm hoàn toàn trong hệ thống RAM và không bao giờ được ghi vào ổ đĩa cứng) là một phương thức tấn công đang phát triển với một tốc độ đáng báo động. Các nhà cung cấp dịch vụ bảo mật đầu cuối hiện cũng đang gấp rút để cung cấp các lớp bảo vệ cần thiết chống lại kiểu tấn công này. Thường thì cần phải kết hợp điều này với tự động hóa và học máy, vì các công cụ hiện tại có thể không phân biệt được những vụ tấn công giả, và theo đuổi chúng sẽ chỉ làm tiêu hao tài nguyên CNTT quý giá. Nhìn chúng, đây sẽ là một tính năng quan trọng mà bất kỳ nhà cung cấp dịch vụ bảo mật đầu cuối nào cũng sẽ cần phải cung cấp cho khách hàng của mình trong tương lai.

Đặt các thiết bị IoT (Internet of Things) dưới tấm lá chắn bảo vệ. Một trong những câu chuyện lớn khi nói về bảo mật Internet trong vài năm qua là hàng tỷ kết nối internet đến từ nhiều thiết bị khác nhau như máy ảnh, cảm biến, bộ định tuyến… và các thiết bị khác nữa, đang lặng lẽ thực hiện công việc của mình mà không có bất kỳ một sự bảo vệ nào lẽ ra cần phải có. Có thể lấy ví dụ đơn giản từ Mirai botnet, một thiết bị mà các sinh viên đại học tạo ra bằng cách chiếm đoạt quyền kiểm soát hàng ngàn máy quay phim kín để khởi động các cuộc tấn công DDoS chống lại các máy chủ của đối thủ Minecraft, gây ra một số cuộc tấn công từ chối dịch vụ lớn nhất từng được ghi lại. Tuy rằng cũng có nhiều thiết bị IoT đang chạy các hệ điều hành riêng biệt khó quản lý, nhưng phần lớn lại đang được vận hành trên các nền tảng phổ biến như Linux, iOS, Android hoặc thậm chí là cả các biến thể của Windows, và các nhà cung cấp dịch vụ quản lý điểm cuối đang bắt đầu phát triển các phần mềm có thể chạy trên các thiết bị này để thiết lập những sự bảo vệ cần thiết.

Giảm thiểu sự phức tạp và tăng cường tính chủ động

Khi phân khúc thị trường đã dần được định hình và bắt đầu phát triển, nhiều nhà cung cấp dịch vụ bảo mật đầu cuối đã cung cấp một loạt các công cụ bảo mật đặc thù, mỗi công cụ nhắm mục tiêu đến một loại hình tấn công hoặc một dạng lỗ hổng cụ thể. Kết quả là các công ty có đến bảy phần mềm bảo mật con khác nhau chạy trên mỗi một thiết bị điểm cuối, và quan trọng là chúng đều cần phải được quản lý riêng biệt. Các công ty bảo mật đầu cuối đang hướng tới việc hợp nhất các dịch vụ của họ thành các mô hình thống nhất và xuyên suốt.

Vậy thì tóm lại chúng ta cần phải làm gì trong tương lai? Nghiên cứu ESG đã tiến hành khảo sát các nhà an ninh mạng và các chuyên gia CNTT về những thách thức về an ninh đầu cuối lớn nhất mà họ gặp phải. Ngoài báo động giả và sự thiếu tính tự động hóa, nhiều người được khảo sát đã bày tỏ mong muốn về một khả năng khắc phục sự cố được tích hợp, bao gồm các quy trình chấm dứt, xóa tệp và khôi phục lại hình ảnh hệ thống… tất cả điều này sẽ giúp các nhân viên CNTT hạn chế được việc phải tái tạo lại các hệ thống bị xâm phạm. Hy vọng rằng các nhà cung cấp dịch vụ có thể lắng nghe được những ý kiến thực tế này.

Các phần mềm và công cụ bảo mật điểm cuối.

Bạn có thể tham khảo giải thưởng những ứng dụng bảo mật được khách hàng lựa chọn của Gartner năm 2017 để có được một cái nhìn tổng quan về các nhà cung cấp dịch vụ bảo mật điểm cuối. Bạn sẽ tìm thấy những tên quen thuộc như Microsoft và Symantec, cùng với các công ty chuyên biệt khác, như Cylance, CrowdStrike và Carbon Black. Gartner cũng cung cấp các liên kết để bạn có thể thực hiện so sánh giữa các phần mềm bảo mật điểm cuối.

Dưới đây là danh sách một số dịch vụ bảo mật điểm cuối xuất sắc đã được người tiêu dùng lựa chọn trong năm 2017:

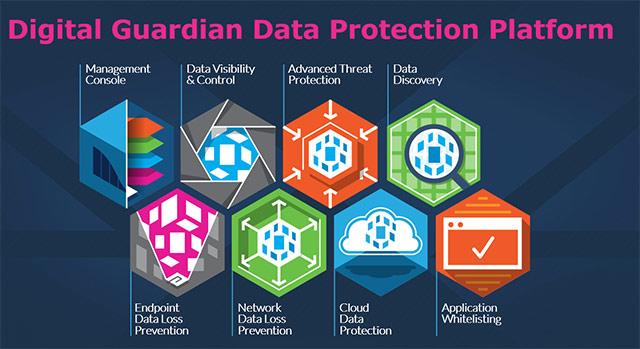

- Digital Guardian: Guardian Threat Aware Data Protection Platform luôn đi đầu trong nỗ lực chống lại các mối đe dọa phức tạp, cung cấp một dịch vụ bảo mật điểm cuối có thể sẵn sàng triển khai tại chỗ hoặc như một dịch vụ tư vấn hỗ trợ với khả năng tối ưu và tự động hóa cực kỳ tốt.

- enSilo: Nền tảng enSilo cung cấp những phương thức bảo mật điểm cuối truyền thống cùng với khả năng cung cấp sự bảo vệ bổ sung sau khi bị tấn công. Nó cũng có thể “bẫy” các mối đe dọa, giữ chúng tại chỗ và khiến chúng vô hại cho đến khi những nhà chuyên môn có thể phân tích và điều tra.

- Minerva: Nền tảng Anti-Evasion của Minerva nhắm vào việc nhận diện những loại phần mềm độc hại mới. Ý tưởng ở đây là hầu hết các mối đe dọa bình thường sẽ bị ngăn chặn bởi các phần mềm chống virus truyền thống và Minerva sẽ cố gắng ngăn chặn và phát hiện các mối đe dọa từ xa.

- Promisec: Các tổ chức có thể cần đến những sự trợ giúp về quản lý việc phát hiện các mối đe dọa tiềm ẩn và phản ứng phù hợp của họ về các mối đe dọa cũng như nhiều vấn đề nảy sinh mỗi ngày trong quy mô doanh nghiệp. Promisec có thể cung cấp được những sự giúp đỡ đó. Đưa các thiết bị đầu cuối vào một nền tảng bảo mật nghiêm ngặt và hoàn toàn tự động và có thể được quản lý dễ dàng, linh hoạt.

Xem thêm:

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học