Nhiều người luôn coi xác thực hai yếu tố (2FA) như một sự phiền toái: Đó là công việc vặt vãnh họ phải làm cho mỗi lần đăng nhập. Mã SMS và ứng dụng xác thực là lựa chọn hàng đầu. Họ cảm thấy đây là những lựa chọn hàng đầu cho đến khi nhận ra 2FA không an toàn như mọi người vẫn nghĩ - một cuộc tấn công lừa đảo tinh vi, tráo đổi thẻ SIM hoặc tấn công trung gian có thể đánh cắp những mã này chỉ trong vài giây. Điều này khiến nhiều người quyết định thử 2FA dựa trên phần cứng, và thầm ước gì mình đã chuyển đổi sớm hơn.

Việc thiết lập không phức tạp như bạn nghĩ. Chỉ cần một khóa nhỏ, vài thao tác chạm là bạn sẽ bảo vệ được tài khoản của mình khỏi những cuộc tấn công mà mình không ngờ tới. Nó không yêu cầu sao chép mã thay đổi nhanh hay tin nhắn SMS; thay vào đó, là một quá trình xác minh dễ dàng và tức thì.

Xác thực hai yếu tố (2FA) dựa trên phần cứng thực sự là gì?

Tìm hiểu cách khóa bảo mật đưa xác thực sang cấp độ vật lý

Nhiều người luôn cảm thấy khóa bảo mật phần cứng là một giải pháp phức tạp cho bảo mật kỹ thuật số - thứ mà chỉ quản trị viên hệ thống mới cần. Nhưng thực tế, nó là một giải pháp bảo mật đơn giản, bổ sung một yếu tố vật lý - khóa phần cứng - vào mật khẩu của bạn trước khi quá trình xác thực được xác nhận.

Xác thực hai yếu tố phần cứng tạo ra một cặp public/private key duy nhất cho mỗi trang web mà bạn bật nó. Khóa phần cứng giữ và bảo vệ private key, trong khi public key được gửi đến trang web. Mỗi khi bạn cố gắng đăng nhập vào trang web này, nó sẽ phản hồi bằng một yêu cầu đặc biệt yêu cầu khóa bảo mật của bạn ký bằng private key tương ứng. Sau đó, trang web sẽ sử dụng public key được lưu trữ cho tài khoản của bạn để xác minh chữ ký.

Đây là một kiểm tra cực kỳ an toàn vì quy trình xác minh được liên kết với domain, khiến trang web giả mạo hoặc lừa đảo không thể lừa khóa phần cứng của bạn ký yêu cầu hoặc cung cấp chữ ký hợp lệ.

Mặc dù mã SMS có thể bị đánh cắp thông qua việc hoán đổi SIM và mã ứng dụng có thể bị lừa đảo, nhưng khóa cứng gần như miễn nhiễm với các cuộc tấn công từ xa. Chúng dần trở thành một trong những lựa chọn xác thực hai yếu tố mạnh mẽ và được chấp nhận rộng rãi.

Cách thiết lập khóa bảo mật đầu tiên

Quy trình từng bước hóa ra đơn giản hơn mong đợi

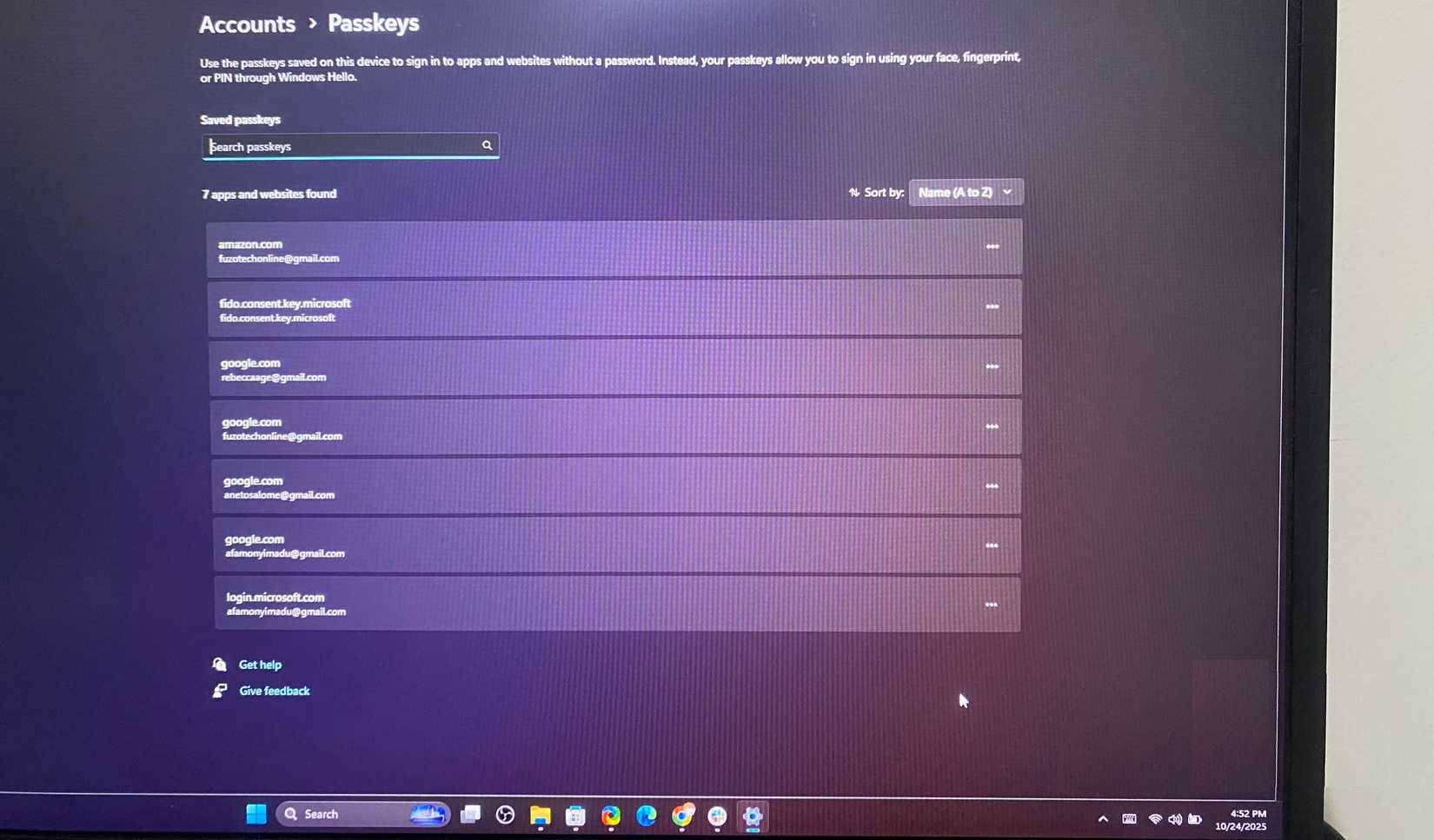

Quy trình thiết lập rất dễ dàng. Trước tiên, hãy thiết lập khóa bảo mật (USB-C + NFC) trên tài khoản Microsoft của bạn, nhưng mặc dù những bước chính xác sẽ hơi khác trên các dịch vụ khác, nhưng vẫn có những điểm tương đồng:

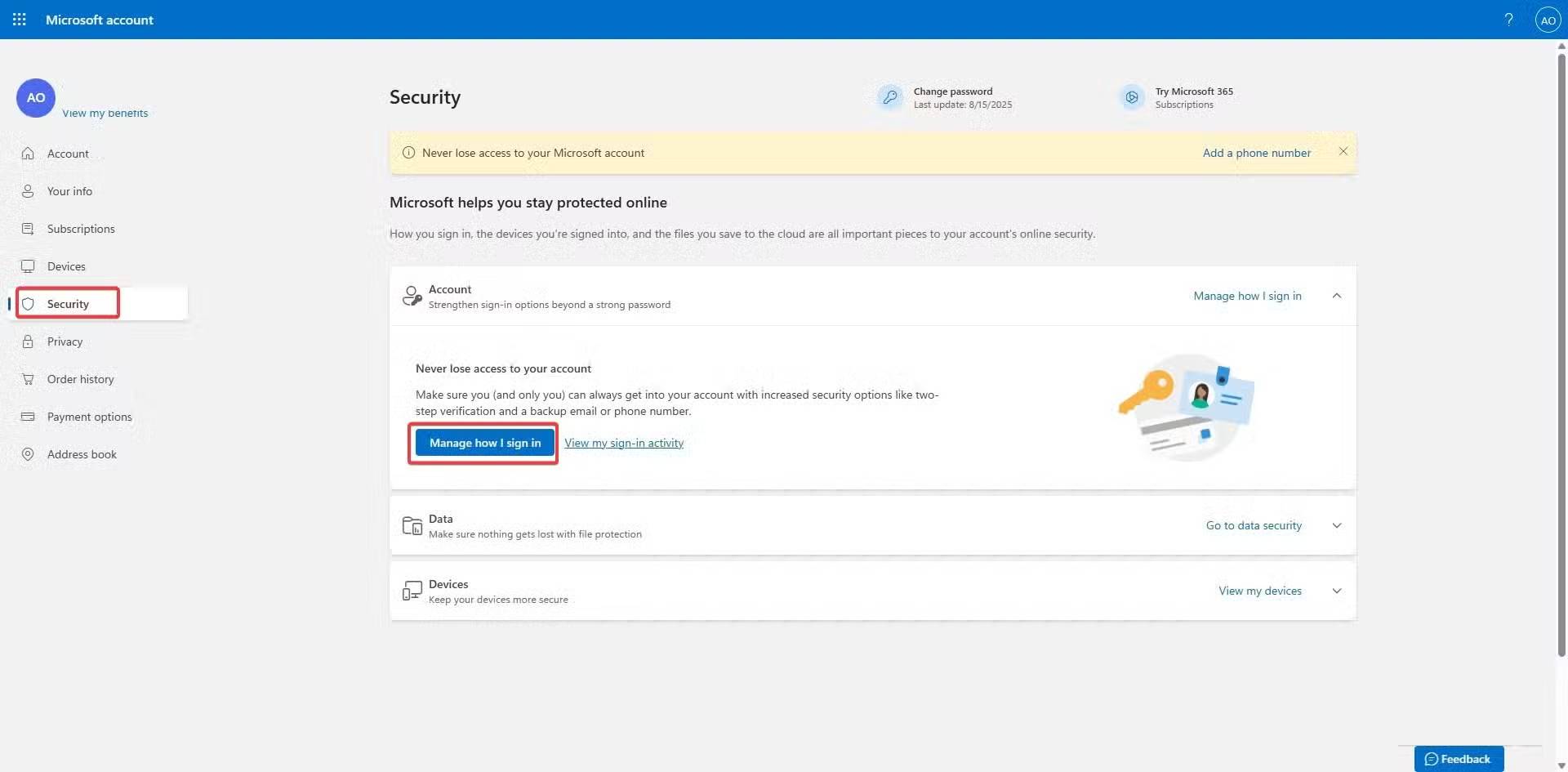

- Đăng nhập vào tài khoản Microsoft của bạn.

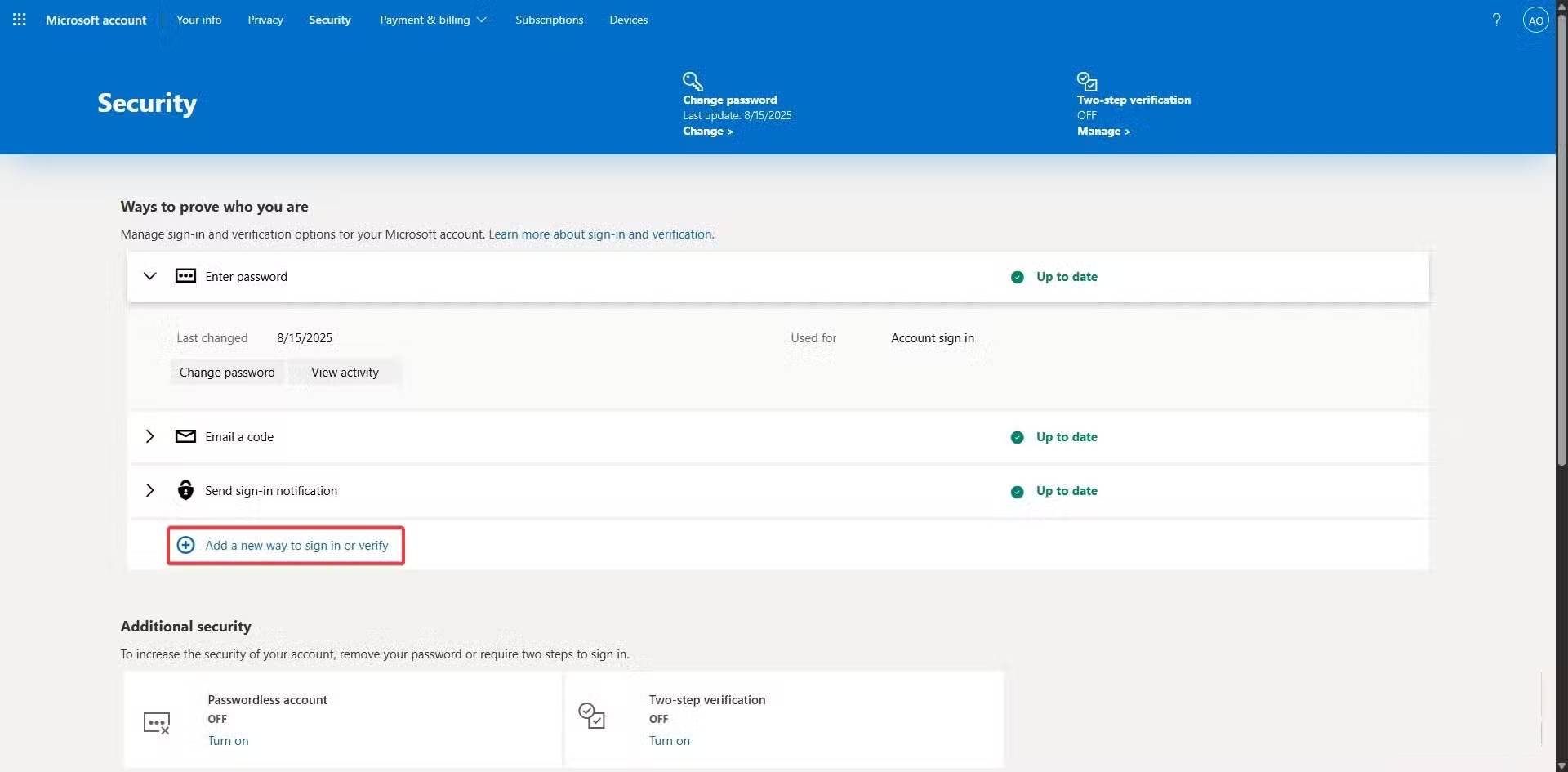

- Nhấp vào menu Security, sau đó nhấp vào nút Manage how I sign in.

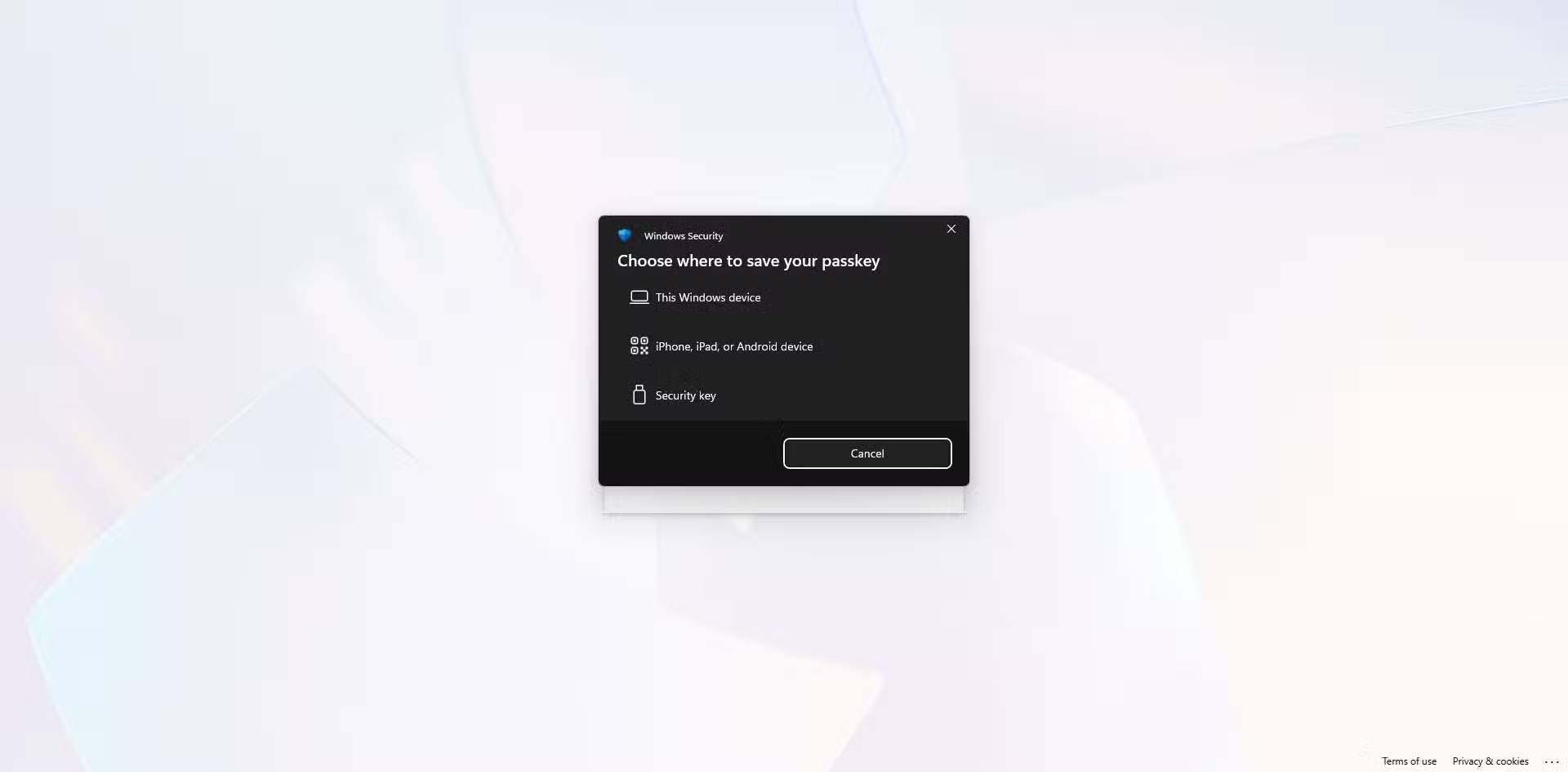

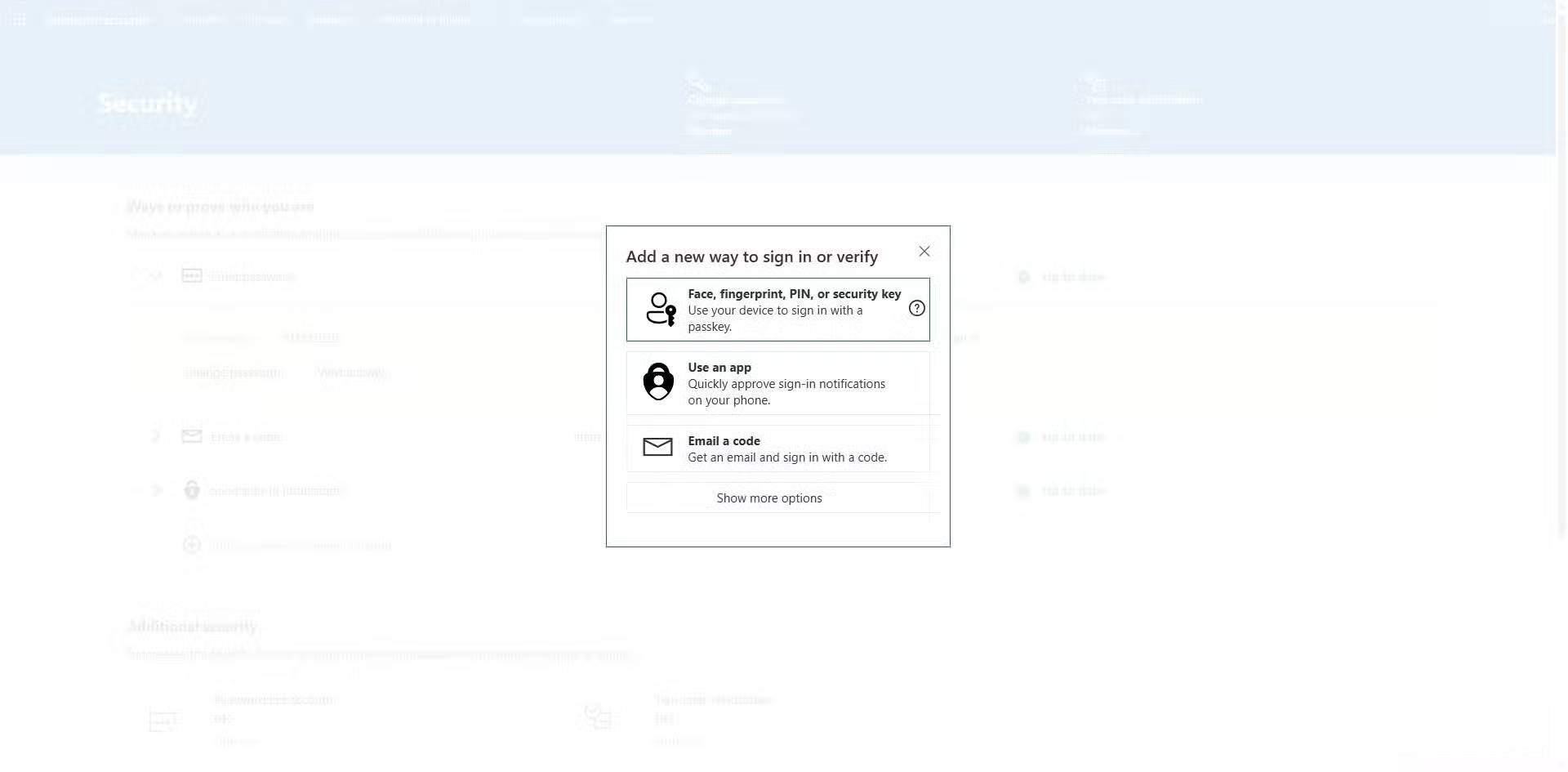

- Chọn tùy chọn Add a new way to sign in or verify và chọn bất kỳ tùy chọn nào có khóa bảo mật. Trong Microsoft, đây là tùy chọn Face, fingerprint, PIN, security key.

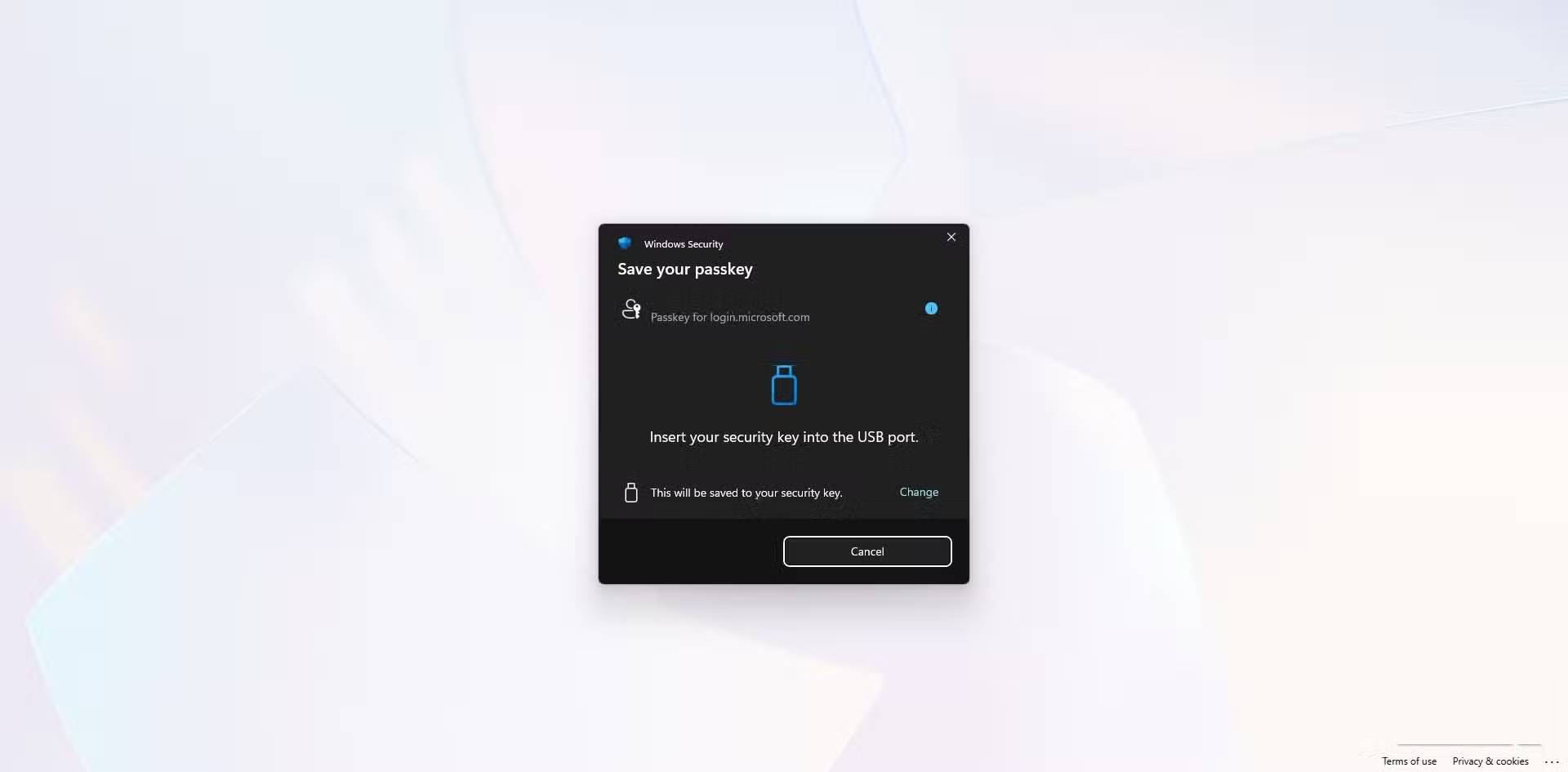

- Nhập khóa khi được nhắc, sau đó tạo và xác nhận mã PIN khóa bảo mật.

- Tại thời điểm này, bạn sẽ được nhắc chạm vào khóa để hoàn tất đăng ký, sau đó làm theo lời nhắc tiếp theo và đặt tên cho khóa của mình.

Việc thiết lập này mất chưa đầy 3 phút. Sau đó, quá trình đăng nhập rất dễ dàng: Nhập mật khẩu, chạm vào khóa, thế là xong! Bạn cũng có thể đặt mã PIN cho khóa bảo mật để ngăn chặn việc truy cập nếu bị mất hoặc bị đánh cắp. Mặc dù các thiết bị YubiKey thường hoạt động trơn tru nhất và cung cấp khả năng bảo vệ chống lừa đảo mạnh mẽ, nhưng chúng có giá thành cao hơn. Bạn cũng có thể chuyển đổi USB thông thường thành khóa bảo mật bằng phần mềm chuyên dụng. Tuy nhiên, đây là một phương pháp tự DIY miễn phí, chỉ khóa máy tính cục bộ của bạn và không bao gồm yếu tố bảo mật hoặc hỗ trợ giao thức FIDO/WebAuthn cần thiết cho việc đăng nhập tài khoản trực tuyến.

Chọn đúng loại khóa bảo mật

Kết hợp khóa với thiết bị để có trải nghiệm tốt nhất

Có một số định dạng kết nối liên quan đến khóa bảo mật phần cứng, và bạn nên chọn thiết bị dựa trên định dạng kết nối mà mình sử dụng nhiều nhất. USB-C phù hợp nhất với điện thoại Android, máy tính bảng và máy tính xách tay hiện đại, trong khi USB-A phù hợp hơn với máy tính truyền thống. Tuy nhiên, các khóa phần cứng mới hơn có thể bao gồm cả hai đầu nối.

Khóa NFC rất tiện lợi cho việc di động vì bạn chỉ cần chạm vào điện thoại để xác thực. Đối với iPhone và iPad, các tùy chọn Lightning, USB-C (có adapter) hoặc NFC sẽ là lựa chọn hoàn hảo. Chỉ có khóa Bluetooth Low Energy (BLE) có thể đắt hơn và cần sạc, vì hầu hết các khóa bảo mật tiêu chuẩn đều thụ động và lấy nguồn từ thiết bị.

Tuy nhiên, bạn nên đảm bảo rằng, bất kể bạn chọn khóa phần cứng nào, nó đều hỗ trợ các tiêu chuẩn FIDO2 và U2F, vì điều này đảm bảo khả năng tương thích đa nền tảng rộng hơn. Ngay cả khi bạn thay đổi thiết bị hoặc hệ sinh thái, khóa của bạn vẫn luôn phù hợp.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học