Ngay sau khi đọc xong bài viết này, bạn phải nhớ cập nhật Google Chrome của mình ngay lập tức lên phiên bản mới nhất!

Hôm qua 6/3, nhà nghiên cứu bảo mật Clement Lecigne thuộc đội ngũ Threat Analysis Group của Google đã phát hiện và báo cáo một lỗ hổng bảo mật nghiêm trọng mới xuất hiện trong Chrome vào khoảng cuối tháng trước, có thể cho phép kẻ tấn công tùy ý thực thi mã từ xa và đồng thời chiếm quyền kiểm soát hoàn toàn các máy tính bị ngắm mục tiêu.

Lỗ hổng này được đặt tên là CVE-2019-5786, và gây ảnh hưởng trực tiếp đến nền tảng Chrome đang hoạt động trên tất cả các hệ điều hành phổ biến hiện nay, từ Windows, macOS, cho đến Linux.

Hiện Threat Analysis Group vẫn chưa tiết lộ thêm các thông tin chi tiết mang tính kỹ thuật về lỗ hổng này, mà chỉ thông báo rằng về bản chất đây là một lỗ hổng use-after-free xuất hiện trong thành phần FileReader của Chrome, dẫn đến việc thực thi mã từ xa.

Vậy thì điều đáng lo ngại hơn ở đây là gì? Google đã cảnh báo rằng zero-day RCE này đang bị những kẻ tấn công tích cực khai thác để nhắm mục tiêu vào người dùng Chrome, đặc biệt là những người dùng phổ thông vốn không có nhiều kiến thức về bảo mật.

“Quyền truy cập vào các chi tiết và liên kết lỗi có thể bị hạn chế cho đến khi phần lớn người dùng Chrome được cập nhật với một bản sửa lỗi. Ngoài ra, chúng tôi cũng sẽ duy trì các biện pháp hạn chế nếu lỗi này vẫn còn tồn tại trong thư viện của bên thứ ba mà các dự án tương tự khác đang phải phụ thuộc. Công việc đang được Google gấp rút triển khai”.

FileReader là một API tiêu chuẩn được thiết kế để cho phép các ứng dụng web đồng bộ đọc nội dung của các file (hoặc bộ đệm dữ liệu thô) được lưu trữ trên máy tính của người dùng, bằng cách sử dụng "File" hoặc "Blob" để chỉ định đối tượng file hoặc dữ liệu cần đọc.

Lỗ hổng use-after-free là một loại lỗi liên quan đến bộ nhớ, khiến cho bộ nhớ bị hỏng hoặc cho phép sửa đổi dữ liệu trong bộ nhớ, làm cho người dùng bị tước bỏ hoàn toàn các đặc quyền trên hệ thống hoặc phần mềm bị ảnh hưởng.

Lỗ hổng use-after-free trong thành phần FileReader có thể cho phép những kẻ tấn công vốn không có đặc quyền giờ đây có thể giành được các quyền quan trọng trên chính trình duyệt Chrome của người dùng, giúp chúng thoát khỏi những biện pháp bảo vệ từ sandbox và tùy ý thực thi mã trên hệ thống được nhắm mục tiêu.

Về cơ bản, để khai thác lỗ hổng này, tất cả những gì kẻ tấn công cần làm chỉ là lừa cho nạn nhân mở hoặc chuyển hướng đến một trang web được thiết kế đặc biệt mà không cần bất kỳ tương tác nào khác nữa.

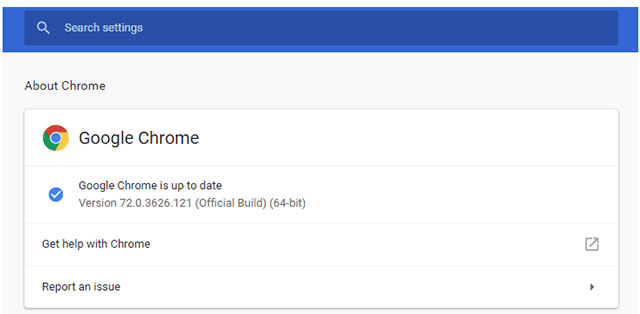

Google đang kêu gọi tất cả người dùng của mình cập nhật ngay lên phiên bản Google Chrome mới nhất 72.0.3626.121, được phát hành vào ngày 1 tháng 3 năm 2019 đối với các hệ điều hành Windows, Mac và Linux. Google cũng nhắc rằng, hãy cập nhật Chrome theo cách thủ công, bản vá hiện đã có sẵn cho tất cả người dùng.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học