Theo báo cáo từ hãng bảo mật Panda Security, hiện nay có khoảng 25% sâu được tạo ra với mục tiêu lây nhiễm qua các thiết bị lưu trữ di động, thường là flash USB.

|

|

USB chính là nguồn tấn công béo bở mà các phần mềm độc hại hiện nay hướng đến - Ảnh minh họa Internet |

Ngài Luis Corrons, giám đốc kỹ thuật của PandaLabs, thuộc hãng bảo mật Panda Security cho biết: “Hầu hết các phần mềm độc hại đang lưu thông hiện nay được thiết kế để lây nhiễm thông qua các thiết bị này. Nó sao chép chính nó (cách thức nhân bản) vào các thiết bị USB nhưng nó cũng có khả năng chạy tự động khi thiết bị USB được kết nối với một máy tính, âm thầm lây nhiễm vào hệ thống của người dùng”.

Có khoảng 25% sâu của năm 2010 hướng đến các thiết bị USB để lây lan sang máy tính khác. Báo cáo của Panda sau một cuộc khảo sát gần đây từ hơn 10.000 doanh nghiệp vừa và nhỏ cho thấy rằng có khoảng 27% bị nhiễm một phần mềm độc hại có nguồn gốc tấn công thông qua thiết bị lưu trữ, chủ yếu là ổ đĩa flash USB.

“Những thiết bị khác có kết nối với máy tính qua cổng USB, bao gồm cả điện thoại thông minh, camera và máy nghe nhạc cũng mang trên mình một mối đe dọa. Tất cả những thiết bị này đều có thẻ nhớ hoặc bộ nhớ, vì vậy nó rất dễ để cho các virus tấn công mà người dùng không hề hay biết”, Corrons cho hay.

Trong số các sâu thì Stuxnet là một trong những mối đe dọa cao nhất của năm nay tấn công vào ổ đĩa USB. Trong tháng bảy, mục tiêu của Stuxnet là các máy tính đang chạy phần mềm quản lý hệ thống kiểm soát quy mô công nghiệp lớn trong các nhà sản xuất lớn và các công ty ứng dụng bằng cách khai thác các lỗ hổng chưa được vá trong các tập tin shortcut của Windows. Khi người dùng xem nội dung của một ổ đĩa USB bị nhiễm bệnh với một trình quản lý file như Windows Explorer, Stuxnet lập tức sẽ tự động nạp vào máy tính của người dùng.

Các vector lây nhiễm USB không phải là mới. Hai năm trước, sâu Conficker được xem là cực kỳ nguy hiểm đối với thế giới mạng đã sử dụng cách thức lây lan qua thiết bị lưu trữ flash USB, một số đi theo con đường khác.

Sau của sự xuất hiện Conficker, Microsoft đã cung cấp bản vá sửa lỗi cho Windows bằng cách vô hiệu hóa tính năng AutoRun. AutoRun là một cơ chế được các hacker sử dụng để tự động lây nhiễm phần mềm độc hại sang các máy tính khi ổ đĩa USB được cắm vào máy tính. Phiên bản hệ điều hành Windows 7 mới mà Microsoft ra mắt, hãng cũng thiết lập cơ chế chặn AutuRun để ngăn các vụ tấn công vào máy tính người dùng.

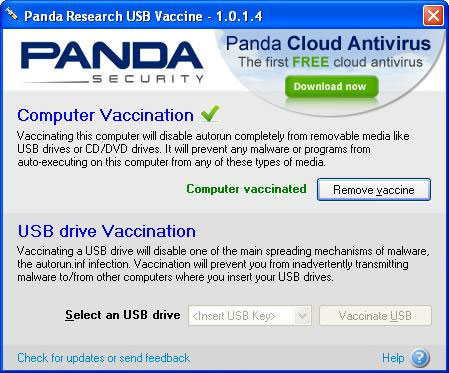

USB Vaccine sẽ giúp bạn tránh được hiểm họa lây nhiễm từ USB

Công cụ này có thể được tải về sử dụng hoàn toàn miễn phí từ trang web của Panda tại đây, người sử dụng cần phải cung cấp tên, số điện thoại và địa chỉ email trước khi tải về.

Nguồn: ComputerWorld

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học