-

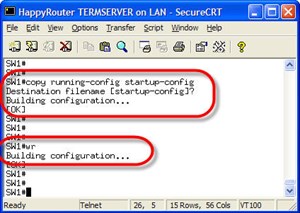

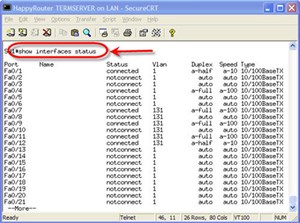

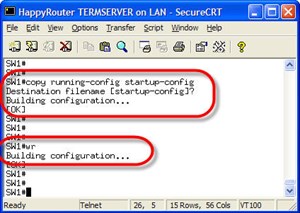

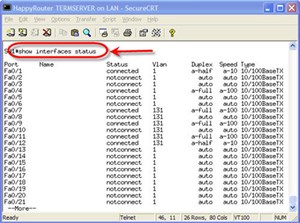

Trong phần 1, chúng ta đã đi qua một số điều căn bản của quản trị Switch Cisco. Trong phần 2 này, chúng ta sẽ tiếp tục với những điều căn bản trong quản trị Switch Cisco.

-

Trong giao diện dòng lệnh CLI (command-line interface) bạn có thể thực hiện bất kì kiểu cấu hình nào. Vì vậy, bạn có thể sử dụng giao diện dòng lệnh IOS.

-

Trong phần hai này, chúng tôi sẽ giới thiệu thêm cho bạn về việc đăng nhập vào giao diện sử dụng; thiết lập các ổ đĩa và cấu hình các giao thức chia sẻ của Windows, Mac OS X và Linux.

-

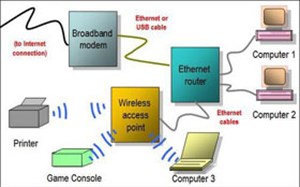

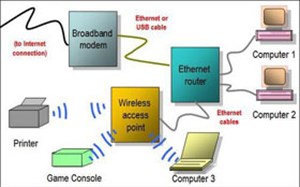

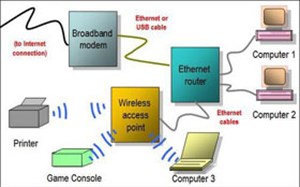

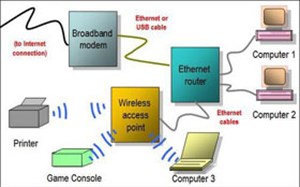

Trong phần một này, chúng tôi sẽ giới thiệu cho các bạn cách refresh thiết bị mạng của mình và thẩm định các thiết lập chia sẻ, tường lửa và Router đã được cấu hình.

-

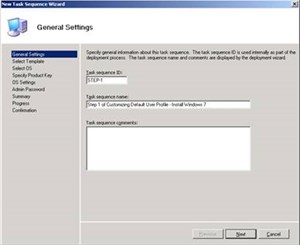

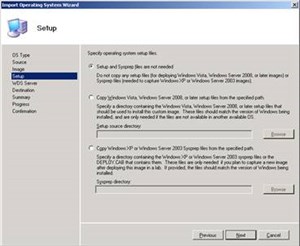

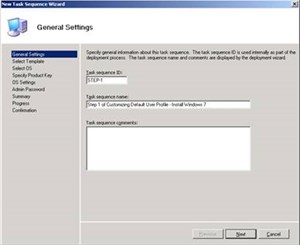

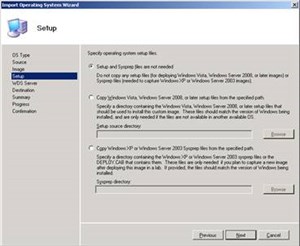

Loạt bài này chúng tôi sẽ giới thiệu cho các bạn về cách tùy chỉnh user profile mặc định trong Windows 7.

-

Trong loạt bài này chúng tôi sẽ giới thiệu cho các bạn một kịch bản triển khai điển hình và cách cấu hình web proxy chaining trong Forefront Threat Management Gateway (TMG) 2010.

-

Trong bài này chúng tôi sẽ giới thiệu cho các bạn về các thiết lập GPO được lưu như thế nào, nơi và cách chúng được kiểm tra bởi các bộ điều khiển miền trong miền Active Directory.

-

Trong phần ba này chúng tôi sẽ giới thiệu cho các bạn các bước trong việc tùy chỉnh user profile mặc định trong Windows 7.

-

Trong phần tiếp theo của loạt bài này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn các bước liên quan đến việc tùy chỉnh user profile mặc định trong Windows 7.

-

Trong phần hai này, chúng tôi sẽ giới thiệu cho các bạn về cách thẩm định các đặc quyền chia sẻ và file, cách tự truy cập vào tài nguyên chia sẻ và cách cài đặt lại các thiết bị kết nối.

-

Trong phần tiếp theo của loạt bài này chúng tôi sẽ tiếp tục giới thiệu cho các bạn cách quản lý driver bởi nhà sản xuất và model của các máy tính mục tiêu.

-

Trong bài viết sau. Quản Trị Mạng sẽ giới thiệu và hướng dẫn các bạn cách tạo ảnh in chất lượng cao với công cụ hoàn toàn miễn phí – Google Picasa...

-

Trong phần ba này chúng tôi cũng sẽ giới thiệu nhiều cách giúp bạn có thể ngăn chặn tấn công, bảo đảm an toàn dữ liệu và khôi phục trở lại sau tấn công

-

Hãng bảo mật Symantec cho biết họ đã tìm ra bằng chứng cho thấy sâu Stuxnet được tạo ra có chủ ý nhằm vào những tổ hợp máy chuyên làm giàu uranium tại lò phản ứng Bushehr, Iran. Với sự trợ giúp của các chuyên gia từ Hãng Profibus của Hà Lan, Symantec đã giải mã được toàn bộ hệ thống mã tạo nên Stuxnet.

-

Apple vừa trình làng phiên bản iOS 4.0.1, trong đó tính năng được chú ý nhất là thay đổi công thức hiển thị cột sóng tín hiệu trên iPhone.

-

Với phần mềm Hệ thống mô phỏng giao thông tại Việt Nam, nhờ việc tiến hành các thí nghiệm mô phỏng, các nhà hoạch định về hạ tầng giao thông có thể phân tích các tình huống,...

-

Trong quá trình mua sắm trực tuyến, người mua hàng thường không thể đến trực tiếp xem sản phẩm, nên đôi khi nhận được món đồ không như miêu tả,...

-

Trend Micro đang dẫn đầu thị trường thế giới về giải pháp an ninh đầu cuối dành cho máy chủ doanh nghiệp, ước tính khoảng 22,9%.

-

Đại diện của Apple vừa cho biết, họ đang lên kế hoạch để loại bỏ các phần mềm chống virus giả mạo đang tồn tại trên hệ điều hành (HĐH) Mac.

-

Sau khi để xảy ra liên tiếp những sự cố bảo mật dữ liệu gây chấn động dư luận, Sony đã phải hứng chịu làn sóng chỉ trích vô cùng dữ dội.

-

Tuy nhiên mức tăng trưởng về doanh thu của Android Market của Google tăng nhanh gấp 4 lần so với kho ứng dụng App Store của Apple.

-

Tập đoàn thương mại điện tử khổng lồ Alibaba của Trung Quốc ngày 16/9 cho biết họ đã đề nghị mua lại phần vốn góp chiếm 39% mà Yahoo sở hữu của tập đoàn này nhưng đã bị phía Yahoo từ chối

Một trong những thành phần chuẩn của Photoshop là Layers, nó chính là nền tảng để bạn có thể tạo nên những bức ảnh đẹp. Trong bài này, Quản Trị Mạng sẽ giới thiệu một vài thao tác sử dụng layer cơ bản để làm nổi bật một bức ảnh.

Một trong những thành phần chuẩn của Photoshop là Layers, nó chính là nền tảng để bạn có thể tạo nên những bức ảnh đẹp. Trong bài này, Quản Trị Mạng sẽ giới thiệu một vài thao tác sử dụng layer cơ bản để làm nổi bật một bức ảnh. Trong bài này chúng tôi sẽ giới thiệu cho các bạn cách sử dụng phần mềm RouterOS để có thể tận dụng một máy tính cũ làm máy chủ LAN

Trong bài này chúng tôi sẽ giới thiệu cho các bạn cách sử dụng phần mềm RouterOS để có thể tận dụng một máy tính cũ làm máy chủ LAN Trong phần 1, chúng ta đã đi qua một số điều căn bản của quản trị Switch Cisco. Trong phần 2 này, chúng ta sẽ tiếp tục với những điều căn bản trong quản trị Switch Cisco.

Trong phần 1, chúng ta đã đi qua một số điều căn bản của quản trị Switch Cisco. Trong phần 2 này, chúng ta sẽ tiếp tục với những điều căn bản trong quản trị Switch Cisco. Trong giao diện dòng lệnh CLI (command-line interface) bạn có thể thực hiện bất kì kiểu cấu hình nào. Vì vậy, bạn có thể sử dụng giao diện dòng lệnh IOS.

Trong giao diện dòng lệnh CLI (command-line interface) bạn có thể thực hiện bất kì kiểu cấu hình nào. Vì vậy, bạn có thể sử dụng giao diện dòng lệnh IOS. Trong phần hai này, chúng tôi sẽ giới thiệu thêm cho bạn về việc đăng nhập vào giao diện sử dụng; thiết lập các ổ đĩa và cấu hình các giao thức chia sẻ của Windows, Mac OS X và Linux.

Trong phần hai này, chúng tôi sẽ giới thiệu thêm cho bạn về việc đăng nhập vào giao diện sử dụng; thiết lập các ổ đĩa và cấu hình các giao thức chia sẻ của Windows, Mac OS X và Linux. Trong phần một này, chúng tôi sẽ giới thiệu cho các bạn cách refresh thiết bị mạng của mình và thẩm định các thiết lập chia sẻ, tường lửa và Router đã được cấu hình.

Trong phần một này, chúng tôi sẽ giới thiệu cho các bạn cách refresh thiết bị mạng của mình và thẩm định các thiết lập chia sẻ, tường lửa và Router đã được cấu hình. Loạt bài này chúng tôi sẽ giới thiệu cho các bạn về cách tùy chỉnh user profile mặc định trong Windows 7.

Loạt bài này chúng tôi sẽ giới thiệu cho các bạn về cách tùy chỉnh user profile mặc định trong Windows 7. Trong loạt bài này chúng tôi sẽ giới thiệu cho các bạn một kịch bản triển khai điển hình và cách cấu hình web proxy chaining trong Forefront Threat Management Gateway (TMG) 2010.

Trong loạt bài này chúng tôi sẽ giới thiệu cho các bạn một kịch bản triển khai điển hình và cách cấu hình web proxy chaining trong Forefront Threat Management Gateway (TMG) 2010. Trong bài này chúng tôi sẽ giới thiệu cho các bạn về các thiết lập GPO được lưu như thế nào, nơi và cách chúng được kiểm tra bởi các bộ điều khiển miền trong miền Active Directory.

Trong bài này chúng tôi sẽ giới thiệu cho các bạn về các thiết lập GPO được lưu như thế nào, nơi và cách chúng được kiểm tra bởi các bộ điều khiển miền trong miền Active Directory. Trong phần ba này chúng tôi sẽ giới thiệu cho các bạn các bước trong việc tùy chỉnh user profile mặc định trong Windows 7.

Trong phần ba này chúng tôi sẽ giới thiệu cho các bạn các bước trong việc tùy chỉnh user profile mặc định trong Windows 7. Trong phần tiếp theo của loạt bài này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn các bước liên quan đến việc tùy chỉnh user profile mặc định trong Windows 7.

Trong phần tiếp theo của loạt bài này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn các bước liên quan đến việc tùy chỉnh user profile mặc định trong Windows 7. Trong phần hai này, chúng tôi sẽ giới thiệu cho các bạn về cách thẩm định các đặc quyền chia sẻ và file, cách tự truy cập vào tài nguyên chia sẻ và cách cài đặt lại các thiết bị kết nối.

Trong phần hai này, chúng tôi sẽ giới thiệu cho các bạn về cách thẩm định các đặc quyền chia sẻ và file, cách tự truy cập vào tài nguyên chia sẻ và cách cài đặt lại các thiết bị kết nối. Trong phần tiếp theo của loạt bài này chúng tôi sẽ tiếp tục giới thiệu cho các bạn cách quản lý driver bởi nhà sản xuất và model của các máy tính mục tiêu.

Trong phần tiếp theo của loạt bài này chúng tôi sẽ tiếp tục giới thiệu cho các bạn cách quản lý driver bởi nhà sản xuất và model của các máy tính mục tiêu. Trong bài viết sau. Quản Trị Mạng sẽ giới thiệu và hướng dẫn các bạn cách tạo ảnh in chất lượng cao với công cụ hoàn toàn miễn phí – Google Picasa...

Trong bài viết sau. Quản Trị Mạng sẽ giới thiệu và hướng dẫn các bạn cách tạo ảnh in chất lượng cao với công cụ hoàn toàn miễn phí – Google Picasa... Trong phần ba này chúng tôi cũng sẽ giới thiệu nhiều cách giúp bạn có thể ngăn chặn tấn công, bảo đảm an toàn dữ liệu và khôi phục trở lại sau tấn công

Trong phần ba này chúng tôi cũng sẽ giới thiệu nhiều cách giúp bạn có thể ngăn chặn tấn công, bảo đảm an toàn dữ liệu và khôi phục trở lại sau tấn công Hãng bảo mật Symantec cho biết họ đã tìm ra bằng chứng cho thấy sâu Stuxnet được tạo ra có chủ ý nhằm vào những tổ hợp máy chuyên làm giàu uranium tại lò phản ứng Bushehr, Iran. Với sự trợ giúp của các chuyên gia từ Hãng Profibus của Hà Lan, Symantec đã giải mã được toàn bộ hệ thống mã tạo nên Stuxnet.

Hãng bảo mật Symantec cho biết họ đã tìm ra bằng chứng cho thấy sâu Stuxnet được tạo ra có chủ ý nhằm vào những tổ hợp máy chuyên làm giàu uranium tại lò phản ứng Bushehr, Iran. Với sự trợ giúp của các chuyên gia từ Hãng Profibus của Hà Lan, Symantec đã giải mã được toàn bộ hệ thống mã tạo nên Stuxnet. Apple vừa trình làng phiên bản iOS 4.0.1, trong đó tính năng được chú ý nhất là thay đổi công thức hiển thị cột sóng tín hiệu trên iPhone.

Apple vừa trình làng phiên bản iOS 4.0.1, trong đó tính năng được chú ý nhất là thay đổi công thức hiển thị cột sóng tín hiệu trên iPhone. Với phần mềm Hệ thống mô phỏng giao thông tại Việt Nam, nhờ việc tiến hành các thí nghiệm mô phỏng, các nhà hoạch định về hạ tầng giao thông có thể phân tích các tình huống,...

Với phần mềm Hệ thống mô phỏng giao thông tại Việt Nam, nhờ việc tiến hành các thí nghiệm mô phỏng, các nhà hoạch định về hạ tầng giao thông có thể phân tích các tình huống,... Trong quá trình mua sắm trực tuyến, người mua hàng thường không thể đến trực tiếp xem sản phẩm, nên đôi khi nhận được món đồ không như miêu tả,...

Trong quá trình mua sắm trực tuyến, người mua hàng thường không thể đến trực tiếp xem sản phẩm, nên đôi khi nhận được món đồ không như miêu tả,... Trend Micro đang dẫn đầu thị trường thế giới về giải pháp an ninh đầu cuối dành cho máy chủ doanh nghiệp, ước tính khoảng 22,9%.

Trend Micro đang dẫn đầu thị trường thế giới về giải pháp an ninh đầu cuối dành cho máy chủ doanh nghiệp, ước tính khoảng 22,9%. Đại diện của Apple vừa cho biết, họ đang lên kế hoạch để loại bỏ các phần mềm chống virus giả mạo đang tồn tại trên hệ điều hành (HĐH) Mac.

Đại diện của Apple vừa cho biết, họ đang lên kế hoạch để loại bỏ các phần mềm chống virus giả mạo đang tồn tại trên hệ điều hành (HĐH) Mac. Sau khi để xảy ra liên tiếp những sự cố bảo mật dữ liệu gây chấn động dư luận, Sony đã phải hứng chịu làn sóng chỉ trích vô cùng dữ dội.

Sau khi để xảy ra liên tiếp những sự cố bảo mật dữ liệu gây chấn động dư luận, Sony đã phải hứng chịu làn sóng chỉ trích vô cùng dữ dội. Tuy nhiên mức tăng trưởng về doanh thu của Android Market của Google tăng nhanh gấp 4 lần so với kho ứng dụng App Store của Apple.

Tuy nhiên mức tăng trưởng về doanh thu của Android Market của Google tăng nhanh gấp 4 lần so với kho ứng dụng App Store của Apple. Tập đoàn thương mại điện tử khổng lồ Alibaba của Trung Quốc ngày 16/9 cho biết họ đã đề nghị mua lại phần vốn góp chiếm 39% mà Yahoo sở hữu của tập đoàn này nhưng đã bị phía Yahoo từ chối

Tập đoàn thương mại điện tử khổng lồ Alibaba của Trung Quốc ngày 16/9 cho biết họ đã đề nghị mua lại phần vốn góp chiếm 39% mà Yahoo sở hữu của tập đoàn này nhưng đã bị phía Yahoo từ chối AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Hướng dẫn AI

Hướng dẫn AI  AI cho người mới

AI cho người mới  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy