-

Chúng ta sẽ xây dựng Firewall theo kiến trúc application-level gateway, theo đó một bộ chơng trình proxy đợc đặt ở gateway ngăn cách một mạng bên trong (Intranet) với Internet.

-

Với Remote Assistance, Remote Desktop Connection và Problem Steps Recorder, chúng ta có thể kiểm soát một máy tính từ xa như thể chúng ta đang sử dụng bàn phím của chính máy tính đó.

-

Mục đích của bài viết này là mang lại một cái nhìn cơ bản về hành trình của các gói dữ liệu trao đổi trên Internet từ việc tạo các gói được tạo đến các Switch, Router, NAT và cách thức truyền tải dữ liệu trên Internet. Chủ đề này sẽ rất hay đối với những người mới nghiên cứu về lĩnh vực mạng và bảo mật và những người có í

-

Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ

-

Trên các mạng doanh nghiệp nhỏ hay mạng gia đình, một số máy đã được nâng cấp lên Windows Vista còn một số khác vấn chạy trên hệ điều hành Windows XP. Thông thường thì chúng làm việc với hòa hợp nhau như “chó với mèo”. Với vai tr&o

-

Bài viết này mô tả những cách thức kiểm tra tính an toàn mật khẩu trên các hệ thống UNIX, LINUX, và các hệ thống *.nix nói chung. Như các hệ thống trên Window, các mật khẩu *.nix được bảo vệ ngay tại hệ thống và trên đường truyền.

-

Các cuộc khảo sát vị trí mạng không dây định kỳ là rất quan trọng. Để mạng không dây luôn hoạt động ở mức tốt nhất bạn phải đảm bảo các điểm truy cập (AP) phải ở khu vực tốt nhất và các sóng radio (có thể là nguyê

-

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

-

Một nhân viên trạm xăng có thân hình quá cỡ đã bất ngờ trở thành "siêu sao" trên thế giới mạng Trung Quốc, sau khi khuôn mặt tròn xoe của cậu được post lên Internet, xuất hiện trên các poster quảng cáo phim và thậm chí l&ecir

-

Để thuận tiện cho công việc kinh doanh, ngày nay không ít các doanh nghiệp đã đưa vào sử dụng các thiết bị di động (máy tính xách tay, thiết kỹ hỗ trợ cá nhân kỹ thuật số (PDA)... ) nhưng vẫn chưa chú trọng nhiều tới khía cạnh bảo mật cho thiết bị.

-

Nhiều người sử dụng iPhone 3G đã than phiền khi chiếc di động này liên tục lỗi kết nối, hãng nghiên cứu Nomura cho biết nguyên nhân là do chip xử lý Infineon.

-

Kết nối Wi-fi chuẩn 802.11n tốc độ cao có thể sẽ sớm xuất hiện trên “dế” thông minh Windows Mobile và các thiết bị di động khác nhờ chip mới của Qualcoom là WCN1312.

-

Những giải pháp bảo mật mang tính tổng thể dành cho doanh nghiệp vừa và nhỏ, hiệu quả hơn với chi phí thấp hơn, vừa được hãng Juniper chính thức giới thiệu tại Việt Nam.

-

Trong năm 2005, thị trường bảo mật mạng của Việt Nam tăng trưởng mạnh mẽ với tốc độ 152%/năm. Đây là thông tin được ông Hà Huy Hào, Tổng Giám đốc Juniper Networks Việt Nam vừa công bố. Các thiết bị bảo mật tích hợp là nhóm phát triển nhanh nhất với tỷ lệ ph&aacu

-

Công ty bảo mật Sophos vừa đưa ra cảnh báo về một trò lừa đảo mới trên mạng mạo danh một chiến dịch quảng cáo của công ty nước giải khát Coca Cola. Mục đích của trò lừa đảo này là thu thập càng nhiều càng tốt các địa chỉ e-mail của mọi người để nhằm tung thư r&a

-

Thông thường các nhân viên quản trị mạng chỉ tập trung xử lý vấn đề liên quan đến route, packet hay các thiết bị mạng đặc trưng mà bỏ qua nhiều yếu tố khá quan trọng khác. Trên thế giới hiện nay thực sự chưa có một dự án triển mạng nào được thực hiện su

-

Từ 60 nước, tổng biên tập và lãnh đạo các tờ báo in lớn đã nhóm họp khẩn cấp tại Athens. Mục tiêu đặt ra là tìm cách khai thác tài nguyên Internet và chiến lược "lôi kéo" độc giả trở lại. Các tờ báo in đang đối mặt v

-

Lợi dụng căng thẳng trong quan hệ giữa Mỹ và Iran, từ cuối tuần qua giới hacker đã kích hoạt làn sóng spam mang các chủ đề về cuộc chiến tranh giữa hai bên.

-

Sáng hôm qua (28/6), Công ty Điện toán và Truyền số liệu (VDC) đã chính thức thỏa thuận cung cấp dịch vụ IP VPN (dịch vụ mạng riêng ảo trên Internet) sang Nhật Bản.

-

Hacker đanh nhanh chóng phán tán trên mạng một file "bẻ khóa", cho phép người dùng "qua mặt" được cơ chế chống sao chép tinh vi của Windows Vista doanh nghiệp.

-

Theo cảnh báo của một số tổ chức bảo mật tại VN, hệ thống thông tin di động trong nước hoàn toàn có khả năng phát sinh kẽ hở, tạo điều kiện cho tin tặc xâm nhập vào hệ thống máy chủ quản trị, vốn được cô lập bởi các biện pháp an ninh chặt chẽ.

-

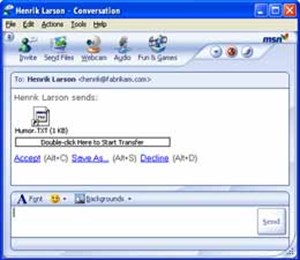

Người sử dụng đã nhận thức rõ về nguy cơ lây nhiễm chương trình nguy hiểm khi bấm vào một đường link qua e-mail, nhưng việc hạn chế tình trạng này trong hệ thống tin nhắn nhanh (IM) không phải dễ.

Đối với dân IT chuyên “hành nghề” Mạng máy tính thâm niên hoặc các em HS-SV đamg tập tễnh “theo nghề” Mạng tại các lò “gia truyền” hoặc “Trung tâm dạy Mạng các loại” nhan nhản ở VN ta hiện nay, chủ đề do tôi đưa ra: “BẤM CÁP CHÉO CHO CARD MẠNG 1 Gigabit như thế nào?” rõ ràng

Đối với dân IT chuyên “hành nghề” Mạng máy tính thâm niên hoặc các em HS-SV đamg tập tễnh “theo nghề” Mạng tại các lò “gia truyền” hoặc “Trung tâm dạy Mạng các loại” nhan nhản ở VN ta hiện nay, chủ đề do tôi đưa ra: “BẤM CÁP CHÉO CHO CARD MẠNG 1 Gigabit như thế nào?” rõ ràng Track 70298 - 70299 là các môn học thiết kế và triển khai về hệ thống mạng và bảo mật, một trong những chủ đề rất được quan tâm hiện nay. Khóa học này cung cấp cho chúng ta những kiến thức và kỹ năng trong quá trình thiết kế hệ thống mạng an tòan như xây dựng hệ thống vpn server, certificate server, ipsec, isa server firewall và các

Track 70298 - 70299 là các môn học thiết kế và triển khai về hệ thống mạng và bảo mật, một trong những chủ đề rất được quan tâm hiện nay. Khóa học này cung cấp cho chúng ta những kiến thức và kỹ năng trong quá trình thiết kế hệ thống mạng an tòan như xây dựng hệ thống vpn server, certificate server, ipsec, isa server firewall và các Chúng ta sẽ xây dựng Firewall theo kiến trúc application-level gateway, theo đó một bộ chơng trình proxy đợc đặt ở gateway ngăn cách một mạng bên trong (Intranet) với Internet.

Chúng ta sẽ xây dựng Firewall theo kiến trúc application-level gateway, theo đó một bộ chơng trình proxy đợc đặt ở gateway ngăn cách một mạng bên trong (Intranet) với Internet. Với Remote Assistance, Remote Desktop Connection và Problem Steps Recorder, chúng ta có thể kiểm soát một máy tính từ xa như thể chúng ta đang sử dụng bàn phím của chính máy tính đó.

Với Remote Assistance, Remote Desktop Connection và Problem Steps Recorder, chúng ta có thể kiểm soát một máy tính từ xa như thể chúng ta đang sử dụng bàn phím của chính máy tính đó. Mục đích của bài viết này là mang lại một cái nhìn cơ bản về hành trình của các gói dữ liệu trao đổi trên Internet từ việc tạo các gói được tạo đến các Switch, Router, NAT và cách thức truyền tải dữ liệu trên Internet. Chủ đề này sẽ rất hay đối với những người mới nghiên cứu về lĩnh vực mạng và bảo mật và những người có í

Mục đích của bài viết này là mang lại một cái nhìn cơ bản về hành trình của các gói dữ liệu trao đổi trên Internet từ việc tạo các gói được tạo đến các Switch, Router, NAT và cách thức truyền tải dữ liệu trên Internet. Chủ đề này sẽ rất hay đối với những người mới nghiên cứu về lĩnh vực mạng và bảo mật và những người có í Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ

Sự ra đời của công nghệ tác tử, đặc biệt là tác tử phần mềm có thể là một câu trả lời cho các bài toán quản lí mạng hóc búa. Xu hướng quản lý mạng hiện nay thường theo kiểu tập trung (centralized) do đó phải sử dụng các ứng dụng tương đối lớn thì mới có thể thực hiện được các đặc tính thông minh của hệ thống, người ta sẽ sử dụng một số các hệ thống nhỏ hơn có quan hệ mật thiết với nhau hoặc các tác tử có thể giao tiếp được với nhau (điều này không chỉ đơn thuần là chia nhỏ hệ thống, vì nó yêu cầ Trên các mạng doanh nghiệp nhỏ hay mạng gia đình, một số máy đã được nâng cấp lên Windows Vista còn một số khác vấn chạy trên hệ điều hành Windows XP. Thông thường thì chúng làm việc với hòa hợp nhau như “chó với mèo”. Với vai tr&o

Trên các mạng doanh nghiệp nhỏ hay mạng gia đình, một số máy đã được nâng cấp lên Windows Vista còn một số khác vấn chạy trên hệ điều hành Windows XP. Thông thường thì chúng làm việc với hòa hợp nhau như “chó với mèo”. Với vai tr&o Bài viết này mô tả những cách thức kiểm tra tính an toàn mật khẩu trên các hệ thống UNIX, LINUX, và các hệ thống *.nix nói chung. Như các hệ thống trên Window, các mật khẩu *.nix được bảo vệ ngay tại hệ thống và trên đường truyền.

Bài viết này mô tả những cách thức kiểm tra tính an toàn mật khẩu trên các hệ thống UNIX, LINUX, và các hệ thống *.nix nói chung. Như các hệ thống trên Window, các mật khẩu *.nix được bảo vệ ngay tại hệ thống và trên đường truyền. Các cuộc khảo sát vị trí mạng không dây định kỳ là rất quan trọng. Để mạng không dây luôn hoạt động ở mức tốt nhất bạn phải đảm bảo các điểm truy cập (AP) phải ở khu vực tốt nhất và các sóng radio (có thể là nguyê

Các cuộc khảo sát vị trí mạng không dây định kỳ là rất quan trọng. Để mạng không dây luôn hoạt động ở mức tốt nhất bạn phải đảm bảo các điểm truy cập (AP) phải ở khu vực tốt nhất và các sóng radio (có thể là nguyê Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa Một nhân viên trạm xăng có thân hình quá cỡ đã bất ngờ trở thành "siêu sao" trên thế giới mạng Trung Quốc, sau khi khuôn mặt tròn xoe của cậu được post lên Internet, xuất hiện trên các poster quảng cáo phim và thậm chí l&ecir

Một nhân viên trạm xăng có thân hình quá cỡ đã bất ngờ trở thành "siêu sao" trên thế giới mạng Trung Quốc, sau khi khuôn mặt tròn xoe của cậu được post lên Internet, xuất hiện trên các poster quảng cáo phim và thậm chí l&ecir Để thuận tiện cho công việc kinh doanh, ngày nay không ít các doanh nghiệp đã đưa vào sử dụng các thiết bị di động (máy tính xách tay, thiết kỹ hỗ trợ cá nhân kỹ thuật số (PDA)... ) nhưng vẫn chưa chú trọng nhiều tới khía cạnh bảo mật cho thiết bị.

Để thuận tiện cho công việc kinh doanh, ngày nay không ít các doanh nghiệp đã đưa vào sử dụng các thiết bị di động (máy tính xách tay, thiết kỹ hỗ trợ cá nhân kỹ thuật số (PDA)... ) nhưng vẫn chưa chú trọng nhiều tới khía cạnh bảo mật cho thiết bị. Nhiều người sử dụng iPhone 3G đã than phiền khi chiếc di động này liên tục lỗi kết nối, hãng nghiên cứu Nomura cho biết nguyên nhân là do chip xử lý Infineon.

Nhiều người sử dụng iPhone 3G đã than phiền khi chiếc di động này liên tục lỗi kết nối, hãng nghiên cứu Nomura cho biết nguyên nhân là do chip xử lý Infineon. Kết nối Wi-fi chuẩn 802.11n tốc độ cao có thể sẽ sớm xuất hiện trên “dế” thông minh Windows Mobile và các thiết bị di động khác nhờ chip mới của Qualcoom là WCN1312.

Kết nối Wi-fi chuẩn 802.11n tốc độ cao có thể sẽ sớm xuất hiện trên “dế” thông minh Windows Mobile và các thiết bị di động khác nhờ chip mới của Qualcoom là WCN1312. Những giải pháp bảo mật mang tính tổng thể dành cho doanh nghiệp vừa và nhỏ, hiệu quả hơn với chi phí thấp hơn, vừa được hãng Juniper chính thức giới thiệu tại Việt Nam.

Những giải pháp bảo mật mang tính tổng thể dành cho doanh nghiệp vừa và nhỏ, hiệu quả hơn với chi phí thấp hơn, vừa được hãng Juniper chính thức giới thiệu tại Việt Nam. Trong năm 2005, thị trường bảo mật mạng của Việt Nam tăng trưởng mạnh mẽ với tốc độ 152%/năm. Đây là thông tin được ông Hà Huy Hào, Tổng Giám đốc Juniper Networks Việt Nam vừa công bố. Các thiết bị bảo mật tích hợp là nhóm phát triển nhanh nhất với tỷ lệ ph&aacu

Trong năm 2005, thị trường bảo mật mạng của Việt Nam tăng trưởng mạnh mẽ với tốc độ 152%/năm. Đây là thông tin được ông Hà Huy Hào, Tổng Giám đốc Juniper Networks Việt Nam vừa công bố. Các thiết bị bảo mật tích hợp là nhóm phát triển nhanh nhất với tỷ lệ ph&aacu Công ty bảo mật Sophos vừa đưa ra cảnh báo về một trò lừa đảo mới trên mạng mạo danh một chiến dịch quảng cáo của công ty nước giải khát Coca Cola. Mục đích của trò lừa đảo này là thu thập càng nhiều càng tốt các địa chỉ e-mail của mọi người để nhằm tung thư r&a

Công ty bảo mật Sophos vừa đưa ra cảnh báo về một trò lừa đảo mới trên mạng mạo danh một chiến dịch quảng cáo của công ty nước giải khát Coca Cola. Mục đích của trò lừa đảo này là thu thập càng nhiều càng tốt các địa chỉ e-mail của mọi người để nhằm tung thư r&a Thông thường các nhân viên quản trị mạng chỉ tập trung xử lý vấn đề liên quan đến route, packet hay các thiết bị mạng đặc trưng mà bỏ qua nhiều yếu tố khá quan trọng khác. Trên thế giới hiện nay thực sự chưa có một dự án triển mạng nào được thực hiện su

Thông thường các nhân viên quản trị mạng chỉ tập trung xử lý vấn đề liên quan đến route, packet hay các thiết bị mạng đặc trưng mà bỏ qua nhiều yếu tố khá quan trọng khác. Trên thế giới hiện nay thực sự chưa có một dự án triển mạng nào được thực hiện su Từ 60 nước, tổng biên tập và lãnh đạo các tờ báo in lớn đã nhóm họp khẩn cấp tại Athens. Mục tiêu đặt ra là tìm cách khai thác tài nguyên Internet và chiến lược "lôi kéo" độc giả trở lại. Các tờ báo in đang đối mặt v

Từ 60 nước, tổng biên tập và lãnh đạo các tờ báo in lớn đã nhóm họp khẩn cấp tại Athens. Mục tiêu đặt ra là tìm cách khai thác tài nguyên Internet và chiến lược "lôi kéo" độc giả trở lại. Các tờ báo in đang đối mặt v Lợi dụng căng thẳng trong quan hệ giữa Mỹ và Iran, từ cuối tuần qua giới hacker đã kích hoạt làn sóng spam mang các chủ đề về cuộc chiến tranh giữa hai bên.

Lợi dụng căng thẳng trong quan hệ giữa Mỹ và Iran, từ cuối tuần qua giới hacker đã kích hoạt làn sóng spam mang các chủ đề về cuộc chiến tranh giữa hai bên. Sáng hôm qua (28/6), Công ty Điện toán và Truyền số liệu (VDC) đã chính thức thỏa thuận cung cấp dịch vụ IP VPN (dịch vụ mạng riêng ảo trên Internet) sang Nhật Bản.

Sáng hôm qua (28/6), Công ty Điện toán và Truyền số liệu (VDC) đã chính thức thỏa thuận cung cấp dịch vụ IP VPN (dịch vụ mạng riêng ảo trên Internet) sang Nhật Bản. Hacker đanh nhanh chóng phán tán trên mạng một file "bẻ khóa", cho phép người dùng "qua mặt" được cơ chế chống sao chép tinh vi của Windows Vista doanh nghiệp.

Hacker đanh nhanh chóng phán tán trên mạng một file "bẻ khóa", cho phép người dùng "qua mặt" được cơ chế chống sao chép tinh vi của Windows Vista doanh nghiệp. Theo cảnh báo của một số tổ chức bảo mật tại VN, hệ thống thông tin di động trong nước hoàn toàn có khả năng phát sinh kẽ hở, tạo điều kiện cho tin tặc xâm nhập vào hệ thống máy chủ quản trị, vốn được cô lập bởi các biện pháp an ninh chặt chẽ.

Theo cảnh báo của một số tổ chức bảo mật tại VN, hệ thống thông tin di động trong nước hoàn toàn có khả năng phát sinh kẽ hở, tạo điều kiện cho tin tặc xâm nhập vào hệ thống máy chủ quản trị, vốn được cô lập bởi các biện pháp an ninh chặt chẽ. Người sử dụng đã nhận thức rõ về nguy cơ lây nhiễm chương trình nguy hiểm khi bấm vào một đường link qua e-mail, nhưng việc hạn chế tình trạng này trong hệ thống tin nhắn nhanh (IM) không phải dễ.

Người sử dụng đã nhận thức rõ về nguy cơ lây nhiễm chương trình nguy hiểm khi bấm vào một đường link qua e-mail, nhưng việc hạn chế tình trạng này trong hệ thống tin nhắn nhanh (IM) không phải dễ. AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Hướng dẫn AI

Hướng dẫn AI  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy