-

Việc truy cập, điều khiển máy tính từ xa (hay còn gọi là Remote) đã trở nên đơn giản với sự hỗ trợ của phần mềm TeamViewer. Nhưng các phần mềm VPN khác cũng có thể làm được chức năng như vậy, và Hamachi LogMeIn không phải là ngoại lệ. Bên cạnh việc hỗ trợ khả năng remote từ xa, LogMeIn còn tỏ ra vượt trội với khả năng chia sẻ file, dữ liệu dễ dàng và nhanh chóng.

-

Người dùng Google Drive từ nay sẽ không còn phải lo lắng rằng họ không thể truy cập được vào các tài liệu của mình nếu không có Internet nữa, miễn là họ sử dụng trình duyệt Chrome của Google.

-

Blogger là một trong những công cụ miễn phí tuyệt vời dành cho những người yêu thích viết blog. Tuy nhiên, khi phát triển blog đến mức độ chuyên nghiệp hơn hoặc chuyển thành trang web có mục đích khác chứ không chỉ đơn giản là viết và chia sẻ các nội dung, khi đó nhiều người dùng sẽ muốn chuyển sang WordPress. Điều này cũng không có gì là khó hiểu cả.

-

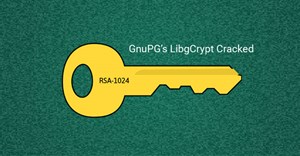

Các nhà nghiên cứu an ninh đã phát hiện ra một lỗ hổng quan trọng trong thư viện mật mã GnuPG cho phép hoàn toàn phá vỡ RSA 1024-bit và lấy thành công khóa bí mật RSA để giải mã dữ liệu.

-

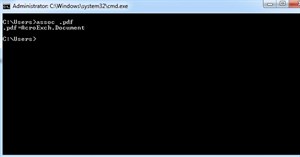

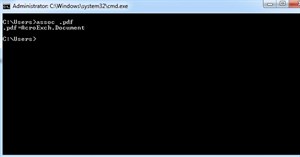

Lệnh assoc dùng để hiển thị hoặc sửa đổi các liên kết mở rộng tên file. Nếu được sử dụng không có tham số, lệnh assoc sẽ hiển thị danh sách tất cả các liên kết mở rộng tên file hiện tại.

-

Thay vì phải dùng dây cáp, dòng ổ cứng mới của Seagate là Goflex Satellite, Wi-Drive của Kingston cho phép kết nối tablet, smartphone, laptop… qua Wi-Fi rất tiện lợi.

-

Phiên bản Android 3.0 được Google thiết kế để người dùng có thể tận dụng những ưu thế riêng của máy tính bảng. Tuy nhiên, có thể nhiều tiện ích trên phiên bản này người dùng chưa khám phá ra và dưới đây là một số tiện ích hay mà người dùng nên biết.

-

4 tháng sau khi Gamigo, một trang web trò chơi trực tuyến của Đức bị hacker tấn công và đột nhập hệ thống, 11 triệu mật khẩu khách hàng của dịch vụ đã bị tung lên mạng.

-

Theo các chuyên gia bảo mật của hãng Symantec, iOS - hệ điều hành di động mang sức mạnh cho điện thoại iPhone và iPad của Apple có khả năng bảo mật hơn là đối thủ Android.

-

Mẫu Galaxy Tab 2 7.0 phiên bản bán chính hãng có thêm kết nối dữ liệu di động, tặng kèm sách và tạp chí điện tử tiếng Việt, hấp dẫn cho người dùng là học sinh, sinh viên.

-

Các hệ thống học sâu (deep learning) hoạt động theo cơ chế chọn ra các mẫu thống kê trong dữ liệu - đó là cách thức mà chúng diễn giải thế giới quan của chính mình. Tuy nhiên, phương thức học thống kê này lại đòi hỏi lượng dữ liệu đầu vào khá lớn...

-

Một nghiên cứu mới ở Mỹ đã phát hiện ra rằng ngủ ít hơn 7 tiếng mỗi ngày sẽ kích thích việc tiêu thụ đồ uống có chứa đường và có thể làm tăng nguy cơ béo phì.

-

Microsoft cho biết hãng đang tích cực nghiên cứu để cung cấp tới người dùng dịch vụ webmail Outlook.com của hãng một sự bảo mật hoàn hảo, mà không cần sử dụng tới hình thức xác minh hai bước như Gmail của Google.

-

Apple mới đây đã phải tung ra bản vá lỗi dành cho nền tảng di động iOS để khắc phục các lỗ hổng bảo mật cực kỳ nghiêm trọng trên nền tảng di động này, có thể khiến thiết bị dễ dàng bị xâm nhập và đánh cắp dữ liệu.

-

Lệnh bootcfg rmsw loại bỏ các tùy chọn load hệ điều hành cho một mục nhập hệ điều hành được chỉ định.

-

Hãng sản xuất bộ nhớ Kingston mới đây vừa ra mắt SSDNow KC300, sản phẩm ổ cứng thể rắn (SSD) mới nhất của dòng SSDNow.

-

Công ty Oracle đã lẳng lặng hoàn tất gói phần mềm Fusion Applications, mặc dù nó vẫn còn một số hạn chế. Có lẽ, lễ phát hành trọng thể sản phẩm "mong đợi quá lâu" này sẽ còn phải đợi...

-

Lệnh bootcfg ems cho phép người dùng thêm hoặc thay đổi cài đặt để chuyển hướng giao diện điều khiển Emergency Management Services sang máy tính từ xa.

-

Tại triển lãm Computex 2013, hãng điện tử Acer đã chính thức giới thiệu thiết bị lưu trữ Acer Orbe có khả năng kết nối được với cả dịch vụ lưu trữ đám mây AcerCloud.

-

Sản phẩm này khi được cập nhật hệ điều hành phiên bản mới nhất sẽ được cải thiện khả năng mã hoá dữ liệu và bảo mật email.

-

Nhóm nghiên cứu tại Humon đã quyết định ra mắt một Bộ theo dõi thể dục Hex đo mức oxy của cơ dành cho các vận động viên.

-

Lệnh bootcfg delete xóa mục nhập hệ điều hành trong phần [operating systems] của file Boot.ini. Lệnh áp dụng cho: Windows Server (Semi-Annual Channel), Windows Server 2016, Windows Server 2012 R2, Windows Server 2012.

Nếu bạn là người từng sử dụng Windows 7, hãy để ý trong ổ C (ổ cài đặt hệ điều hành) bạn sẽ thấy một thư mục có tên Users. Đây là thư mục lưu trữ toàn bộ hồ sơ bao gồm tất cả những thiết lập và dữ liệu của người dùng.

Nếu bạn là người từng sử dụng Windows 7, hãy để ý trong ổ C (ổ cài đặt hệ điều hành) bạn sẽ thấy một thư mục có tên Users. Đây là thư mục lưu trữ toàn bộ hồ sơ bao gồm tất cả những thiết lập và dữ liệu của người dùng. Bạn có thể đã gặp phải Spear Phishing. Khi sử dụng kỹ thuật này, bọn tội phạm mạng sẽ gửi cho bạn một thông điệp từ một đối tượng mà bạn biết, yêu cầu bạn cung cấp thông tin cá nhân của mình.

Bạn có thể đã gặp phải Spear Phishing. Khi sử dụng kỹ thuật này, bọn tội phạm mạng sẽ gửi cho bạn một thông điệp từ một đối tượng mà bạn biết, yêu cầu bạn cung cấp thông tin cá nhân của mình. Việc truy cập, điều khiển máy tính từ xa (hay còn gọi là Remote) đã trở nên đơn giản với sự hỗ trợ của phần mềm TeamViewer. Nhưng các phần mềm VPN khác cũng có thể làm được chức năng như vậy, và Hamachi LogMeIn không phải là ngoại lệ. Bên cạnh việc hỗ trợ khả năng remote từ xa, LogMeIn còn tỏ ra vượt trội với khả năng chia sẻ file, dữ liệu dễ dàng và nhanh chóng.

Việc truy cập, điều khiển máy tính từ xa (hay còn gọi là Remote) đã trở nên đơn giản với sự hỗ trợ của phần mềm TeamViewer. Nhưng các phần mềm VPN khác cũng có thể làm được chức năng như vậy, và Hamachi LogMeIn không phải là ngoại lệ. Bên cạnh việc hỗ trợ khả năng remote từ xa, LogMeIn còn tỏ ra vượt trội với khả năng chia sẻ file, dữ liệu dễ dàng và nhanh chóng. Người dùng Google Drive từ nay sẽ không còn phải lo lắng rằng họ không thể truy cập được vào các tài liệu của mình nếu không có Internet nữa, miễn là họ sử dụng trình duyệt Chrome của Google.

Người dùng Google Drive từ nay sẽ không còn phải lo lắng rằng họ không thể truy cập được vào các tài liệu của mình nếu không có Internet nữa, miễn là họ sử dụng trình duyệt Chrome của Google. Blogger là một trong những công cụ miễn phí tuyệt vời dành cho những người yêu thích viết blog. Tuy nhiên, khi phát triển blog đến mức độ chuyên nghiệp hơn hoặc chuyển thành trang web có mục đích khác chứ không chỉ đơn giản là viết và chia sẻ các nội dung, khi đó nhiều người dùng sẽ muốn chuyển sang WordPress. Điều này cũng không có gì là khó hiểu cả.

Blogger là một trong những công cụ miễn phí tuyệt vời dành cho những người yêu thích viết blog. Tuy nhiên, khi phát triển blog đến mức độ chuyên nghiệp hơn hoặc chuyển thành trang web có mục đích khác chứ không chỉ đơn giản là viết và chia sẻ các nội dung, khi đó nhiều người dùng sẽ muốn chuyển sang WordPress. Điều này cũng không có gì là khó hiểu cả. Các nhà nghiên cứu an ninh đã phát hiện ra một lỗ hổng quan trọng trong thư viện mật mã GnuPG cho phép hoàn toàn phá vỡ RSA 1024-bit và lấy thành công khóa bí mật RSA để giải mã dữ liệu.

Các nhà nghiên cứu an ninh đã phát hiện ra một lỗ hổng quan trọng trong thư viện mật mã GnuPG cho phép hoàn toàn phá vỡ RSA 1024-bit và lấy thành công khóa bí mật RSA để giải mã dữ liệu. Lệnh assoc dùng để hiển thị hoặc sửa đổi các liên kết mở rộng tên file. Nếu được sử dụng không có tham số, lệnh assoc sẽ hiển thị danh sách tất cả các liên kết mở rộng tên file hiện tại.

Lệnh assoc dùng để hiển thị hoặc sửa đổi các liên kết mở rộng tên file. Nếu được sử dụng không có tham số, lệnh assoc sẽ hiển thị danh sách tất cả các liên kết mở rộng tên file hiện tại. Thay vì phải dùng dây cáp, dòng ổ cứng mới của Seagate là Goflex Satellite, Wi-Drive của Kingston cho phép kết nối tablet, smartphone, laptop… qua Wi-Fi rất tiện lợi.

Thay vì phải dùng dây cáp, dòng ổ cứng mới của Seagate là Goflex Satellite, Wi-Drive của Kingston cho phép kết nối tablet, smartphone, laptop… qua Wi-Fi rất tiện lợi. Phiên bản Android 3.0 được Google thiết kế để người dùng có thể tận dụng những ưu thế riêng của máy tính bảng. Tuy nhiên, có thể nhiều tiện ích trên phiên bản này người dùng chưa khám phá ra và dưới đây là một số tiện ích hay mà người dùng nên biết.

Phiên bản Android 3.0 được Google thiết kế để người dùng có thể tận dụng những ưu thế riêng của máy tính bảng. Tuy nhiên, có thể nhiều tiện ích trên phiên bản này người dùng chưa khám phá ra và dưới đây là một số tiện ích hay mà người dùng nên biết. 4 tháng sau khi Gamigo, một trang web trò chơi trực tuyến của Đức bị hacker tấn công và đột nhập hệ thống, 11 triệu mật khẩu khách hàng của dịch vụ đã bị tung lên mạng.

4 tháng sau khi Gamigo, một trang web trò chơi trực tuyến của Đức bị hacker tấn công và đột nhập hệ thống, 11 triệu mật khẩu khách hàng của dịch vụ đã bị tung lên mạng. Theo các chuyên gia bảo mật của hãng Symantec, iOS - hệ điều hành di động mang sức mạnh cho điện thoại iPhone và iPad của Apple có khả năng bảo mật hơn là đối thủ Android.

Theo các chuyên gia bảo mật của hãng Symantec, iOS - hệ điều hành di động mang sức mạnh cho điện thoại iPhone và iPad của Apple có khả năng bảo mật hơn là đối thủ Android. Mẫu Galaxy Tab 2 7.0 phiên bản bán chính hãng có thêm kết nối dữ liệu di động, tặng kèm sách và tạp chí điện tử tiếng Việt, hấp dẫn cho người dùng là học sinh, sinh viên.

Mẫu Galaxy Tab 2 7.0 phiên bản bán chính hãng có thêm kết nối dữ liệu di động, tặng kèm sách và tạp chí điện tử tiếng Việt, hấp dẫn cho người dùng là học sinh, sinh viên. Các hệ thống học sâu (deep learning) hoạt động theo cơ chế chọn ra các mẫu thống kê trong dữ liệu - đó là cách thức mà chúng diễn giải thế giới quan của chính mình. Tuy nhiên, phương thức học thống kê này lại đòi hỏi lượng dữ liệu đầu vào khá lớn...

Các hệ thống học sâu (deep learning) hoạt động theo cơ chế chọn ra các mẫu thống kê trong dữ liệu - đó là cách thức mà chúng diễn giải thế giới quan của chính mình. Tuy nhiên, phương thức học thống kê này lại đòi hỏi lượng dữ liệu đầu vào khá lớn... Một nghiên cứu mới ở Mỹ đã phát hiện ra rằng ngủ ít hơn 7 tiếng mỗi ngày sẽ kích thích việc tiêu thụ đồ uống có chứa đường và có thể làm tăng nguy cơ béo phì.

Một nghiên cứu mới ở Mỹ đã phát hiện ra rằng ngủ ít hơn 7 tiếng mỗi ngày sẽ kích thích việc tiêu thụ đồ uống có chứa đường và có thể làm tăng nguy cơ béo phì. Microsoft cho biết hãng đang tích cực nghiên cứu để cung cấp tới người dùng dịch vụ webmail Outlook.com của hãng một sự bảo mật hoàn hảo, mà không cần sử dụng tới hình thức xác minh hai bước như Gmail của Google.

Microsoft cho biết hãng đang tích cực nghiên cứu để cung cấp tới người dùng dịch vụ webmail Outlook.com của hãng một sự bảo mật hoàn hảo, mà không cần sử dụng tới hình thức xác minh hai bước như Gmail của Google. Apple mới đây đã phải tung ra bản vá lỗi dành cho nền tảng di động iOS để khắc phục các lỗ hổng bảo mật cực kỳ nghiêm trọng trên nền tảng di động này, có thể khiến thiết bị dễ dàng bị xâm nhập và đánh cắp dữ liệu.

Apple mới đây đã phải tung ra bản vá lỗi dành cho nền tảng di động iOS để khắc phục các lỗ hổng bảo mật cực kỳ nghiêm trọng trên nền tảng di động này, có thể khiến thiết bị dễ dàng bị xâm nhập và đánh cắp dữ liệu. Lệnh bootcfg rmsw loại bỏ các tùy chọn load hệ điều hành cho một mục nhập hệ điều hành được chỉ định.

Lệnh bootcfg rmsw loại bỏ các tùy chọn load hệ điều hành cho một mục nhập hệ điều hành được chỉ định. Hãng sản xuất bộ nhớ Kingston mới đây vừa ra mắt SSDNow KC300, sản phẩm ổ cứng thể rắn (SSD) mới nhất của dòng SSDNow.

Hãng sản xuất bộ nhớ Kingston mới đây vừa ra mắt SSDNow KC300, sản phẩm ổ cứng thể rắn (SSD) mới nhất của dòng SSDNow. Công ty Oracle đã lẳng lặng hoàn tất gói phần mềm Fusion Applications, mặc dù nó vẫn còn một số hạn chế. Có lẽ, lễ phát hành trọng thể sản phẩm "mong đợi quá lâu" này sẽ còn phải đợi...

Công ty Oracle đã lẳng lặng hoàn tất gói phần mềm Fusion Applications, mặc dù nó vẫn còn một số hạn chế. Có lẽ, lễ phát hành trọng thể sản phẩm "mong đợi quá lâu" này sẽ còn phải đợi... Lệnh bootcfg ems cho phép người dùng thêm hoặc thay đổi cài đặt để chuyển hướng giao diện điều khiển Emergency Management Services sang máy tính từ xa.

Lệnh bootcfg ems cho phép người dùng thêm hoặc thay đổi cài đặt để chuyển hướng giao diện điều khiển Emergency Management Services sang máy tính từ xa. Tại triển lãm Computex 2013, hãng điện tử Acer đã chính thức giới thiệu thiết bị lưu trữ Acer Orbe có khả năng kết nối được với cả dịch vụ lưu trữ đám mây AcerCloud.

Tại triển lãm Computex 2013, hãng điện tử Acer đã chính thức giới thiệu thiết bị lưu trữ Acer Orbe có khả năng kết nối được với cả dịch vụ lưu trữ đám mây AcerCloud. Sản phẩm này khi được cập nhật hệ điều hành phiên bản mới nhất sẽ được cải thiện khả năng mã hoá dữ liệu và bảo mật email.

Sản phẩm này khi được cập nhật hệ điều hành phiên bản mới nhất sẽ được cải thiện khả năng mã hoá dữ liệu và bảo mật email. Nhóm nghiên cứu tại Humon đã quyết định ra mắt một Bộ theo dõi thể dục Hex đo mức oxy của cơ dành cho các vận động viên.

Nhóm nghiên cứu tại Humon đã quyết định ra mắt một Bộ theo dõi thể dục Hex đo mức oxy của cơ dành cho các vận động viên. Lệnh bootcfg delete xóa mục nhập hệ điều hành trong phần [operating systems] của file Boot.ini. Lệnh áp dụng cho: Windows Server (Semi-Annual Channel), Windows Server 2016, Windows Server 2012 R2, Windows Server 2012.

Lệnh bootcfg delete xóa mục nhập hệ điều hành trong phần [operating systems] của file Boot.ini. Lệnh áp dụng cho: Windows Server (Semi-Annual Channel), Windows Server 2016, Windows Server 2012 R2, Windows Server 2012. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Cursor

Cursor  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy