-

Máy tính của bạn bị tình trạng tự động khởi động lại sau một vài phút sử dụng? Trường hợp này có thể xảy ra bởi nhiều nguyên nhân, bạn cần phải thử nghiệm trên phần mềm lẫn phần cứng để có thể tìm ra nguyên nhân và khắc phục

-

Microsoft ví chức năng AutoCorrect trong bộ phần mềm Office từ phiên bản 2000 trở về sau là “Người sửa văn bản qua vai bạn”. Thông thường, tính năng tiện lợi này sẽ tự động chỉnh sửa từ ngữ, lỗi chính tả nhanh chóng tuy nhiên đôi lúc chúng thường chèn vào hay thay thế những từ mà bạn không muốn thay đổi như tên riêng chẳng hạn.

-

ACDSee Pro khiến người dùng luôn cảm thấy dễ chịu và quen thuộc so với các phần mềm khác trong việc xem ảnh, chỉnh sửa, quản lý và chia sẻ hình ảnh trong môi trýờng Windows.

-

Như các bạn đã biết, trong DNS, bạn có thể thêm các bản ghi theo nhu cầu của bạn và trong Windows server 2012 cũng vậy.

-

Hầu hết các máy tính và rất nhiều dữ liệu cá nhân, như tài khoản ngân hàng, truy cập thư điện tử... đều được bảo vệ bằng tên người truy cập và mật khẩu. Tên người truy cập rất dễ để đoán được và thường được điền sẵn.

-

Nếu muốn trở thành một Leader xuất sắc thì bạn cần thay đổi 10 kiểu quản lý này.

-

Chúng tôi sẽ giới thiệu cho các bạn các dịch vụ là gì, cách chúng làm việc như thế nào và nơi bạn có thể tìm thấy danh sách các dịch vụ được cài đặt trong Windows Vista.

-

Màn hình cảm ứng và các tính năng, trang bị chuyên dụng dùng để chơi nhạc là những ấn tượng về Nokia 5800 XpressMusic.

-

Bạn đã chán ngấy máy tính cài hệ điều hành Windows? Tại sao lại không thử Mac nhỉ, khi mà công nghệ của Apple có rất nhiều điểm lý thú và ưu việt?

-

Trên thị trường máy tính, hệ điều hành Windows vẫn đang thống trị, thậm chí cả Apple Mac OS X vẫn có nhiều người dùng hơn so với Linux.

-

AMD đã để người dùng chờ đợi khá lâu bộ xử lý (BXL) hỗ trợ bộ nhớ DDR2 (DDR2 SDRAM). Đây cũng là thời gian "chín" để AMD giới thiệu sản phẩm mới vì giá DDR2 đã giảm nhiều và rẻ hơn DDR ở cùng dung lượng.

-

Ứng dụng CNTT trong quản lý bảo trì (BT) có thể góp phần tăng 20% năng suất và doanh thu của nhà máy, giảm 20% thời gian ngừng máy, giảm 10 – 20% lượng tồn kho phụ tùng, tăng 10% tuổi thọ máy, giảm 5 – 15% tổng chi phí BT, giảm 10 – 20% nhân viên BT.

-

Game Online đang ngày càng cuốn hút nhiều cư dân mạng vào trong nó, vậy đâu là nguyên do của sức kéo vô hình ấy? Và tại sao biết là sức kéo nhưng nhiều người vẫn bị hút vào?

-

Nvidia vừa thông báo tung ra thị trường một vi xử lý đồ họa mới với 240 lõi, đem lại cho PCs mã lực cần thiết để chạy các chương trình game 3D và các ứng dụng khoa học.

-

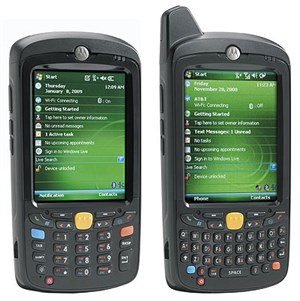

Hãng Motorola vừa cho ra mắt mẫu di động nhỏ nhất và nhẹ nhất trong dòng máy Enterprise Digital Assistants (EDA – Máy cho doanh nhân) MC55 có màn hình 3,5 inch.

-

Hãng bảo mật Panda Software cho biết phát hiện một phần mềm điều khiển và giám sát PC bị "bắt cóc" hoàn toàn mới và có độ phức tạp cực cao. Zunker trông giống như một phần mềm quản lý PC bình thường nhưng lại có chức năng hoàn to&agrav

-

Với WinXP Manager bạn có thể dễ dàng “can thiệp sâu” vào các chức năng của Windows XP, điều chỉnh cho phù hợp với nhu cầu sử dụng của bạn cũng như tối ưu hóa hệ thống.

-

Vừa qua, phiên bản 2.3 của bản dự thảo Thông tư Hướng dẫn quảng cáo thương mại trên các phương tiện điện tử do Vụ Thương mại điện tử thuộc Bộ Thương mai xây dựng, soạn thảo đã được ra mắt xin ý kiến rộng rãi. Một cuộc hội thảo cũng đã được diễn ra vào ngày 16/8 vớ

-

Mới đây, Bộ BCVT đã bước đầu xây dựng được văn bản hướng dẫn quản lý đầu tư các dự án phần mềm (DAPM) ứng dụng. Bản dự thảo tuy đã giải tỏa nhiều khó khăn, bức xúc trong việc quản lý đầu tư các dự án CNTT, nhưng vẫn chưa đủ.

-

Các nhà vật lý vừa công bố con số “ma thuật” mới có thể thay đổi cách chúng ta hiểu về sự hình thành của vạn vật trong Vũ trụ, mở ra hướng nghiên cứu đầy hứa hẹn cho vật lý hiện đại.

-

Hôm qua, hãng sản xuất chip có trụ sở tại Santa Clara (California, Mỹ) giới thiệu hai sản phẩm Crusoe mới: TM5700 và TM5900, nhắm vào các nhà phát triển thiết bị di động và sản phẩm điện toán nhúng.

-

Michal Zalewski - một chuyên gia trong lĩnh vực bảo mật máy tính - vừa cho biết anh đã phát hiện ra lỗ hổng mới trong trình duyệt Internet Explorer của Microsoft có thể cho phép tin tặc lợi dụng để chạy các đoạn mã nguy hiểm từ xa.

Hãy cùng Quantrimang.com đi giải mã cấu trúc tên chip Intel, tìm hiểu xem các ký tự trong tên của những dòng sản phẩm “Core iX” phổ biến nhất có ý nghĩa gì nhé.

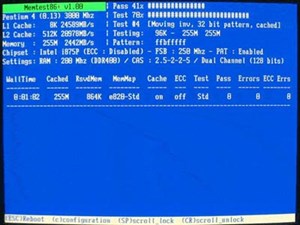

Hãy cùng Quantrimang.com đi giải mã cấu trúc tên chip Intel, tìm hiểu xem các ký tự trong tên của những dòng sản phẩm “Core iX” phổ biến nhất có ý nghĩa gì nhé. Phần cứng trong hệ thống là những thiết bị không dễ dàng bị hư hỏng. Tuy nhiên, rất có thể một ngày đẹp trời nào đó các thiết bị này bị trục trặc và lỗi "màn hình xanh" là một triệu chứng nguy hiểm thông báo cho người dùng đã đến mức tuổi thọ của chúng.

Phần cứng trong hệ thống là những thiết bị không dễ dàng bị hư hỏng. Tuy nhiên, rất có thể một ngày đẹp trời nào đó các thiết bị này bị trục trặc và lỗi "màn hình xanh" là một triệu chứng nguy hiểm thông báo cho người dùng đã đến mức tuổi thọ của chúng. Máy tính của bạn bị tình trạng tự động khởi động lại sau một vài phút sử dụng? Trường hợp này có thể xảy ra bởi nhiều nguyên nhân, bạn cần phải thử nghiệm trên phần mềm lẫn phần cứng để có thể tìm ra nguyên nhân và khắc phục

Máy tính của bạn bị tình trạng tự động khởi động lại sau một vài phút sử dụng? Trường hợp này có thể xảy ra bởi nhiều nguyên nhân, bạn cần phải thử nghiệm trên phần mềm lẫn phần cứng để có thể tìm ra nguyên nhân và khắc phục Microsoft ví chức năng AutoCorrect trong bộ phần mềm Office từ phiên bản 2000 trở về sau là “Người sửa văn bản qua vai bạn”. Thông thường, tính năng tiện lợi này sẽ tự động chỉnh sửa từ ngữ, lỗi chính tả nhanh chóng tuy nhiên đôi lúc chúng thường chèn vào hay thay thế những từ mà bạn không muốn thay đổi như tên riêng chẳng hạn.

Microsoft ví chức năng AutoCorrect trong bộ phần mềm Office từ phiên bản 2000 trở về sau là “Người sửa văn bản qua vai bạn”. Thông thường, tính năng tiện lợi này sẽ tự động chỉnh sửa từ ngữ, lỗi chính tả nhanh chóng tuy nhiên đôi lúc chúng thường chèn vào hay thay thế những từ mà bạn không muốn thay đổi như tên riêng chẳng hạn. ACDSee Pro khiến người dùng luôn cảm thấy dễ chịu và quen thuộc so với các phần mềm khác trong việc xem ảnh, chỉnh sửa, quản lý và chia sẻ hình ảnh trong môi trýờng Windows.

ACDSee Pro khiến người dùng luôn cảm thấy dễ chịu và quen thuộc so với các phần mềm khác trong việc xem ảnh, chỉnh sửa, quản lý và chia sẻ hình ảnh trong môi trýờng Windows. Như các bạn đã biết, trong DNS, bạn có thể thêm các bản ghi theo nhu cầu của bạn và trong Windows server 2012 cũng vậy.

Như các bạn đã biết, trong DNS, bạn có thể thêm các bản ghi theo nhu cầu của bạn và trong Windows server 2012 cũng vậy. Hầu hết các máy tính và rất nhiều dữ liệu cá nhân, như tài khoản ngân hàng, truy cập thư điện tử... đều được bảo vệ bằng tên người truy cập và mật khẩu. Tên người truy cập rất dễ để đoán được và thường được điền sẵn.

Hầu hết các máy tính và rất nhiều dữ liệu cá nhân, như tài khoản ngân hàng, truy cập thư điện tử... đều được bảo vệ bằng tên người truy cập và mật khẩu. Tên người truy cập rất dễ để đoán được và thường được điền sẵn. Nếu muốn trở thành một Leader xuất sắc thì bạn cần thay đổi 10 kiểu quản lý này.

Nếu muốn trở thành một Leader xuất sắc thì bạn cần thay đổi 10 kiểu quản lý này. Chúng tôi sẽ giới thiệu cho các bạn các dịch vụ là gì, cách chúng làm việc như thế nào và nơi bạn có thể tìm thấy danh sách các dịch vụ được cài đặt trong Windows Vista.

Chúng tôi sẽ giới thiệu cho các bạn các dịch vụ là gì, cách chúng làm việc như thế nào và nơi bạn có thể tìm thấy danh sách các dịch vụ được cài đặt trong Windows Vista. Màn hình cảm ứng và các tính năng, trang bị chuyên dụng dùng để chơi nhạc là những ấn tượng về Nokia 5800 XpressMusic.

Màn hình cảm ứng và các tính năng, trang bị chuyên dụng dùng để chơi nhạc là những ấn tượng về Nokia 5800 XpressMusic. Bạn đã chán ngấy máy tính cài hệ điều hành Windows? Tại sao lại không thử Mac nhỉ, khi mà công nghệ của Apple có rất nhiều điểm lý thú và ưu việt?

Bạn đã chán ngấy máy tính cài hệ điều hành Windows? Tại sao lại không thử Mac nhỉ, khi mà công nghệ của Apple có rất nhiều điểm lý thú và ưu việt? Trên thị trường máy tính, hệ điều hành Windows vẫn đang thống trị, thậm chí cả Apple Mac OS X vẫn có nhiều người dùng hơn so với Linux.

Trên thị trường máy tính, hệ điều hành Windows vẫn đang thống trị, thậm chí cả Apple Mac OS X vẫn có nhiều người dùng hơn so với Linux. AMD đã để người dùng chờ đợi khá lâu bộ xử lý (BXL) hỗ trợ bộ nhớ DDR2 (DDR2 SDRAM). Đây cũng là thời gian "chín" để AMD giới thiệu sản phẩm mới vì giá DDR2 đã giảm nhiều và rẻ hơn DDR ở cùng dung lượng.

AMD đã để người dùng chờ đợi khá lâu bộ xử lý (BXL) hỗ trợ bộ nhớ DDR2 (DDR2 SDRAM). Đây cũng là thời gian "chín" để AMD giới thiệu sản phẩm mới vì giá DDR2 đã giảm nhiều và rẻ hơn DDR ở cùng dung lượng. Ứng dụng CNTT trong quản lý bảo trì (BT) có thể góp phần tăng 20% năng suất và doanh thu của nhà máy, giảm 20% thời gian ngừng máy, giảm 10 – 20% lượng tồn kho phụ tùng, tăng 10% tuổi thọ máy, giảm 5 – 15% tổng chi phí BT, giảm 10 – 20% nhân viên BT.

Ứng dụng CNTT trong quản lý bảo trì (BT) có thể góp phần tăng 20% năng suất và doanh thu của nhà máy, giảm 20% thời gian ngừng máy, giảm 10 – 20% lượng tồn kho phụ tùng, tăng 10% tuổi thọ máy, giảm 5 – 15% tổng chi phí BT, giảm 10 – 20% nhân viên BT. Game Online đang ngày càng cuốn hút nhiều cư dân mạng vào trong nó, vậy đâu là nguyên do của sức kéo vô hình ấy? Và tại sao biết là sức kéo nhưng nhiều người vẫn bị hút vào?

Game Online đang ngày càng cuốn hút nhiều cư dân mạng vào trong nó, vậy đâu là nguyên do của sức kéo vô hình ấy? Và tại sao biết là sức kéo nhưng nhiều người vẫn bị hút vào? Nvidia vừa thông báo tung ra thị trường một vi xử lý đồ họa mới với 240 lõi, đem lại cho PCs mã lực cần thiết để chạy các chương trình game 3D và các ứng dụng khoa học.

Nvidia vừa thông báo tung ra thị trường một vi xử lý đồ họa mới với 240 lõi, đem lại cho PCs mã lực cần thiết để chạy các chương trình game 3D và các ứng dụng khoa học. Hãng Motorola vừa cho ra mắt mẫu di động nhỏ nhất và nhẹ nhất trong dòng máy Enterprise Digital Assistants (EDA – Máy cho doanh nhân) MC55 có màn hình 3,5 inch.

Hãng Motorola vừa cho ra mắt mẫu di động nhỏ nhất và nhẹ nhất trong dòng máy Enterprise Digital Assistants (EDA – Máy cho doanh nhân) MC55 có màn hình 3,5 inch. Hãng bảo mật Panda Software cho biết phát hiện một phần mềm điều khiển và giám sát PC bị "bắt cóc" hoàn toàn mới và có độ phức tạp cực cao. Zunker trông giống như một phần mềm quản lý PC bình thường nhưng lại có chức năng hoàn to&agrav

Hãng bảo mật Panda Software cho biết phát hiện một phần mềm điều khiển và giám sát PC bị "bắt cóc" hoàn toàn mới và có độ phức tạp cực cao. Zunker trông giống như một phần mềm quản lý PC bình thường nhưng lại có chức năng hoàn to&agrav Với WinXP Manager bạn có thể dễ dàng “can thiệp sâu” vào các chức năng của Windows XP, điều chỉnh cho phù hợp với nhu cầu sử dụng của bạn cũng như tối ưu hóa hệ thống.

Với WinXP Manager bạn có thể dễ dàng “can thiệp sâu” vào các chức năng của Windows XP, điều chỉnh cho phù hợp với nhu cầu sử dụng của bạn cũng như tối ưu hóa hệ thống. Vừa qua, phiên bản 2.3 của bản dự thảo Thông tư Hướng dẫn quảng cáo thương mại trên các phương tiện điện tử do Vụ Thương mại điện tử thuộc Bộ Thương mai xây dựng, soạn thảo đã được ra mắt xin ý kiến rộng rãi. Một cuộc hội thảo cũng đã được diễn ra vào ngày 16/8 vớ

Vừa qua, phiên bản 2.3 của bản dự thảo Thông tư Hướng dẫn quảng cáo thương mại trên các phương tiện điện tử do Vụ Thương mại điện tử thuộc Bộ Thương mai xây dựng, soạn thảo đã được ra mắt xin ý kiến rộng rãi. Một cuộc hội thảo cũng đã được diễn ra vào ngày 16/8 vớ Mới đây, Bộ BCVT đã bước đầu xây dựng được văn bản hướng dẫn quản lý đầu tư các dự án phần mềm (DAPM) ứng dụng. Bản dự thảo tuy đã giải tỏa nhiều khó khăn, bức xúc trong việc quản lý đầu tư các dự án CNTT, nhưng vẫn chưa đủ.

Mới đây, Bộ BCVT đã bước đầu xây dựng được văn bản hướng dẫn quản lý đầu tư các dự án phần mềm (DAPM) ứng dụng. Bản dự thảo tuy đã giải tỏa nhiều khó khăn, bức xúc trong việc quản lý đầu tư các dự án CNTT, nhưng vẫn chưa đủ. Các nhà vật lý vừa công bố con số “ma thuật” mới có thể thay đổi cách chúng ta hiểu về sự hình thành của vạn vật trong Vũ trụ, mở ra hướng nghiên cứu đầy hứa hẹn cho vật lý hiện đại.

Các nhà vật lý vừa công bố con số “ma thuật” mới có thể thay đổi cách chúng ta hiểu về sự hình thành của vạn vật trong Vũ trụ, mở ra hướng nghiên cứu đầy hứa hẹn cho vật lý hiện đại. Hôm qua, hãng sản xuất chip có trụ sở tại Santa Clara (California, Mỹ) giới thiệu hai sản phẩm Crusoe mới: TM5700 và TM5900, nhắm vào các nhà phát triển thiết bị di động và sản phẩm điện toán nhúng.

Hôm qua, hãng sản xuất chip có trụ sở tại Santa Clara (California, Mỹ) giới thiệu hai sản phẩm Crusoe mới: TM5700 và TM5900, nhắm vào các nhà phát triển thiết bị di động và sản phẩm điện toán nhúng. Michal Zalewski - một chuyên gia trong lĩnh vực bảo mật máy tính - vừa cho biết anh đã phát hiện ra lỗ hổng mới trong trình duyệt Internet Explorer của Microsoft có thể cho phép tin tặc lợi dụng để chạy các đoạn mã nguy hiểm từ xa.

Michal Zalewski - một chuyên gia trong lĩnh vực bảo mật máy tính - vừa cho biết anh đã phát hiện ra lỗ hổng mới trong trình duyệt Internet Explorer của Microsoft có thể cho phép tin tặc lợi dụng để chạy các đoạn mã nguy hiểm từ xa. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  OpenClaw

OpenClaw  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Claude Cowork

Claude Cowork  Học OpenClaw

Học OpenClaw  Copilot Cowork

Copilot Cowork  Machine Learning

Machine Learning  Video AI

Video AI  Hàm Excel

Hàm Excel  Học SQL

Học SQL  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Quiz công nghệ

Quiz công nghệ  Kỹ thuật thiết kế Prompt

Kỹ thuật thiết kế Prompt  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp