-

Giải pháp Database Mirroring giúp xây dựng hệ quản trị cơ sở dữ liệu (CSDL) có độ sẵn sàng cao trong SQL Server khá đơn giản và phù hợp với các CSDL loại vừa trở xuống.

-

Từ việc đánh dấu các file quan trọng đến việc truy cập ngoại tuyến, sau đây là 9 mẹo thiết yếu của Google Drive giúp cải thiện quy trình làm việc của bạn.

-

Nhìn chung mọi ứng dụng cơ sở dữ liệu đều bao gồm các phần: - Thành phần xử lý ứng dụng (Application processing components) - Thành phần phần mềm cơ sở dữ liệu (Database software componets) - Bản thân cơ sở dữ liệu (The database itself) Các mô hình về xử lý cơ sở dữ liệu khác nhau là bởi các trường hợp của 3 loại thành phần nói trên định vị ở đâu. Bài viết này này xin giới thiệu 5 mô hình kiến trúc dựa trên cấu hình phân tán về truy nhập dữ liệu của hệ thống máy tính Client/Server

-

Hàm TEXTJOIN nối văn bản từ nhiều phạm vi và/hoặc các chuỗi, nó gồm có một dấu phân cách giữa giá trị văn bản được nối. Nếu dấu phân cách là một chuỗi văn bản trống, hàm này sẽ ghép nối các phạm vi một cách hiệu quả.

-

Bạn đã mỏi mệt với việc cài lại WinXP sau mỗi trận oanh tạc của virus? Bạn đang phải đối mặt với nguy cơ dữ liệu quý giá lưu trong ổ cứng sẽ tan theo mây khói?

-

Cookie trên Chrome sẽ lưu lại các thông tin khi người dùng duyệt web. Vậy cách xem cookie trên Google Chrome như thế nào?

-

EcoStruxure 6U Wall Mount của thương hiệu APC by Schneider Electric (thuộc tập đoàn Schneider Electric) đã thay đổi hoàn toàn những nhận định về một mô hình TTDL luôn đầy ắp các thiết bị máy móc to lớn cồng kềnh.

-

Thông tư liên bộ gồm có Bộ Bưu chính Viễn thông, Bộ Công An và Bộ Văn hóa thông tin về Quản lý trò chơi trực tuyến Game online vừa được trình lên Chính phủ phê duyệt.

-

Take A File là một dịch vụ chia sẻ file dạng P2P qua trình duyệt web. Người nhận chỉ cần click vào đường link chia sẻ và dữ liệu sẽ tự động được tải xuống nhanh chóng.

-

Ứng dụng Datally đến từ Google có tính năng quản lý dung lượng, dữ liệu Internet trên các thiết bị Android, giúp bạn vào Facebook, Instagram không bị mất quá nhiều dung lượng.

-

Việc sao chép dữ liệu trên CD khá dễ dàng nên việc bảo vệ các dữ liệu quan trọng của bạn trên CD rất khó khăn. CD Secure của Great-Wall Software là chương trình hỗ trợ bạn trong việc bảo mật dữ liệu trên CD.

-

So với featurephone, smartphone có lợi thể hơn hẳn về khả năng tùy chỉnh, giúp tiết kiệm chi phí mạng dữ liệu di động. Với 4 gợi ý nhỏ dưới đây, người dùng smartphone có thể tiết kiệm đáng kể số tiền chi cho nhà mạng hàng tháng.

-

Hướng dẫn cách kiếm dữ liệu mô phỏng Blox Fruit cực nhanh từ Trinket hoặc Robux để thức tỉnh trái Control và nâng cấp sức mạnh.

-

13g50 chiều 14-12, khi truy cập vào website medianet của SCTV ở địa chỉ www.medianet.vn/, thay cho giao diện thông thường là hiển thị một số nội dung quản lý trong đó có bảng chi tiết cước phí sử dụng của mấy trăm user (nguời dù

-

Doomboot.A., với mục tiêu tấn công là điện thoại di động Series 60 nhằm tiêu hao năng lượng và xóa toàn bộ dữ liệu trong máy, mới đây đã được hãng F-Secure phát hiện.

-

Zootopia đã ra mắt người yêu phim trên toàn thế giới và nếu bạn là fan của bộ phim này thì không thể bỏ qua trend chụp ảnh cùng Zootopia.

-

Hoạt động dựa trên chuẩn bảo mật US Department of Defense, Iolo System Shield là một tiện ích có thể vô hiệu hóa được khả năng khôi phục lại dữ liệu đã xóa bằng các phần mềm Recover được cung cấp trên mạng Internet.

-

Một chuyên gia bảo mật vừa cảnh báo rằng một số vấn đề trong database nhúng, ví dụ như của công ty SleepyCat (gần đây thuộc về Oracle) có khả năng bị khai thác để lấy thông tin quan trọng.

-

Công nghiệp phần mềm (CNpPM) là một trong những ngành được Nhà Nước dành nhiều ưu đãi. Tuy nhiên những thuận lợi đó dường như chưa đủ đối với một ngành công nghiệp còn non trẻ và đang loay hoay tìm hướng đi như CNpPM.

-

Cuối tuần qua, hãng bảo mật F-Secure đã cảnh báo người sử dụng về sự lan tràn của một loại sâu máy tính mới có tên là Nyxem.e với khả năng phá huỷ thông tin dữ liệu trong một số định dạng tệp tin phổ biến hiện nay.

-

Các dịch vụ trực tuyến mới có thể biến bạn thành "miếng mồi ngon" cho các cuộc tấn công dữ liệu cá nhân. Việc lưu trữ email, văn bản, hình ảnh và thông tin cá nhân ngày càng nhiều trên mạng có g&igr

-

Theo nghiên cứu của tổ chức bảo mật Cybertrust, tin tặc hiện đang theo xu thế thực hiện các cuộc tấn công nhỏ lẻ hơn là các cuộc tấn công nhằm triệt phá toàn hệ thống.

Trello có thể giúp bạn quản lý bất kỳ loại dự án nào, từ dự án cá nhân, tại nhà riêng đến dự án ở cơ quan và trường học.

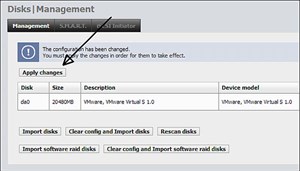

Trello có thể giúp bạn quản lý bất kỳ loại dự án nào, từ dự án cá nhân, tại nhà riêng đến dự án ở cơ quan và trường học. Sau khi đã hoàn thành việc cài đặt OS trên NAS box và cấu hình xong IP theo nhu cầu, thường thì chúng ta sẽ không cần sờ đến chiếc máy này nữa trừ khi có các thay đổi về mặt phần cứng (thêm ổ cứng mới, sửa chữa hỏng hóc, hard reset...).

Sau khi đã hoàn thành việc cài đặt OS trên NAS box và cấu hình xong IP theo nhu cầu, thường thì chúng ta sẽ không cần sờ đến chiếc máy này nữa trừ khi có các thay đổi về mặt phần cứng (thêm ổ cứng mới, sửa chữa hỏng hóc, hard reset...). Giải pháp Database Mirroring giúp xây dựng hệ quản trị cơ sở dữ liệu (CSDL) có độ sẵn sàng cao trong SQL Server khá đơn giản và phù hợp với các CSDL loại vừa trở xuống.

Giải pháp Database Mirroring giúp xây dựng hệ quản trị cơ sở dữ liệu (CSDL) có độ sẵn sàng cao trong SQL Server khá đơn giản và phù hợp với các CSDL loại vừa trở xuống. Từ việc đánh dấu các file quan trọng đến việc truy cập ngoại tuyến, sau đây là 9 mẹo thiết yếu của Google Drive giúp cải thiện quy trình làm việc của bạn.

Từ việc đánh dấu các file quan trọng đến việc truy cập ngoại tuyến, sau đây là 9 mẹo thiết yếu của Google Drive giúp cải thiện quy trình làm việc của bạn. Nhìn chung mọi ứng dụng cơ sở dữ liệu đều bao gồm các phần: - Thành phần xử lý ứng dụng (Application processing components) - Thành phần phần mềm cơ sở dữ liệu (Database software componets) - Bản thân cơ sở dữ liệu (The database itself) Các mô hình về xử lý cơ sở dữ liệu khác nhau là bởi các trường hợp của 3 loại thành phần nói trên định vị ở đâu. Bài viết này này xin giới thiệu 5 mô hình kiến trúc dựa trên cấu hình phân tán về truy nhập dữ liệu của hệ thống máy tính Client/Server

Nhìn chung mọi ứng dụng cơ sở dữ liệu đều bao gồm các phần: - Thành phần xử lý ứng dụng (Application processing components) - Thành phần phần mềm cơ sở dữ liệu (Database software componets) - Bản thân cơ sở dữ liệu (The database itself) Các mô hình về xử lý cơ sở dữ liệu khác nhau là bởi các trường hợp của 3 loại thành phần nói trên định vị ở đâu. Bài viết này này xin giới thiệu 5 mô hình kiến trúc dựa trên cấu hình phân tán về truy nhập dữ liệu của hệ thống máy tính Client/Server Hàm TEXTJOIN nối văn bản từ nhiều phạm vi và/hoặc các chuỗi, nó gồm có một dấu phân cách giữa giá trị văn bản được nối. Nếu dấu phân cách là một chuỗi văn bản trống, hàm này sẽ ghép nối các phạm vi một cách hiệu quả.

Hàm TEXTJOIN nối văn bản từ nhiều phạm vi và/hoặc các chuỗi, nó gồm có một dấu phân cách giữa giá trị văn bản được nối. Nếu dấu phân cách là một chuỗi văn bản trống, hàm này sẽ ghép nối các phạm vi một cách hiệu quả. Bạn đã mỏi mệt với việc cài lại WinXP sau mỗi trận oanh tạc của virus? Bạn đang phải đối mặt với nguy cơ dữ liệu quý giá lưu trong ổ cứng sẽ tan theo mây khói?

Bạn đã mỏi mệt với việc cài lại WinXP sau mỗi trận oanh tạc của virus? Bạn đang phải đối mặt với nguy cơ dữ liệu quý giá lưu trong ổ cứng sẽ tan theo mây khói? Cookie trên Chrome sẽ lưu lại các thông tin khi người dùng duyệt web. Vậy cách xem cookie trên Google Chrome như thế nào?

Cookie trên Chrome sẽ lưu lại các thông tin khi người dùng duyệt web. Vậy cách xem cookie trên Google Chrome như thế nào? EcoStruxure 6U Wall Mount của thương hiệu APC by Schneider Electric (thuộc tập đoàn Schneider Electric) đã thay đổi hoàn toàn những nhận định về một mô hình TTDL luôn đầy ắp các thiết bị máy móc to lớn cồng kềnh.

EcoStruxure 6U Wall Mount của thương hiệu APC by Schneider Electric (thuộc tập đoàn Schneider Electric) đã thay đổi hoàn toàn những nhận định về một mô hình TTDL luôn đầy ắp các thiết bị máy móc to lớn cồng kềnh. Thông tư liên bộ gồm có Bộ Bưu chính Viễn thông, Bộ Công An và Bộ Văn hóa thông tin về Quản lý trò chơi trực tuyến Game online vừa được trình lên Chính phủ phê duyệt.

Thông tư liên bộ gồm có Bộ Bưu chính Viễn thông, Bộ Công An và Bộ Văn hóa thông tin về Quản lý trò chơi trực tuyến Game online vừa được trình lên Chính phủ phê duyệt. Take A File là một dịch vụ chia sẻ file dạng P2P qua trình duyệt web. Người nhận chỉ cần click vào đường link chia sẻ và dữ liệu sẽ tự động được tải xuống nhanh chóng.

Take A File là một dịch vụ chia sẻ file dạng P2P qua trình duyệt web. Người nhận chỉ cần click vào đường link chia sẻ và dữ liệu sẽ tự động được tải xuống nhanh chóng. Ứng dụng Datally đến từ Google có tính năng quản lý dung lượng, dữ liệu Internet trên các thiết bị Android, giúp bạn vào Facebook, Instagram không bị mất quá nhiều dung lượng.

Ứng dụng Datally đến từ Google có tính năng quản lý dung lượng, dữ liệu Internet trên các thiết bị Android, giúp bạn vào Facebook, Instagram không bị mất quá nhiều dung lượng. Việc sao chép dữ liệu trên CD khá dễ dàng nên việc bảo vệ các dữ liệu quan trọng của bạn trên CD rất khó khăn. CD Secure của Great-Wall Software là chương trình hỗ trợ bạn trong việc bảo mật dữ liệu trên CD.

Việc sao chép dữ liệu trên CD khá dễ dàng nên việc bảo vệ các dữ liệu quan trọng của bạn trên CD rất khó khăn. CD Secure của Great-Wall Software là chương trình hỗ trợ bạn trong việc bảo mật dữ liệu trên CD. So với featurephone, smartphone có lợi thể hơn hẳn về khả năng tùy chỉnh, giúp tiết kiệm chi phí mạng dữ liệu di động. Với 4 gợi ý nhỏ dưới đây, người dùng smartphone có thể tiết kiệm đáng kể số tiền chi cho nhà mạng hàng tháng.

So với featurephone, smartphone có lợi thể hơn hẳn về khả năng tùy chỉnh, giúp tiết kiệm chi phí mạng dữ liệu di động. Với 4 gợi ý nhỏ dưới đây, người dùng smartphone có thể tiết kiệm đáng kể số tiền chi cho nhà mạng hàng tháng. Hướng dẫn cách kiếm dữ liệu mô phỏng Blox Fruit cực nhanh từ Trinket hoặc Robux để thức tỉnh trái Control và nâng cấp sức mạnh.

Hướng dẫn cách kiếm dữ liệu mô phỏng Blox Fruit cực nhanh từ Trinket hoặc Robux để thức tỉnh trái Control và nâng cấp sức mạnh. 13g50 chiều 14-12, khi truy cập vào website medianet của SCTV ở địa chỉ www.medianet.vn/, thay cho giao diện thông thường là hiển thị một số nội dung quản lý trong đó có bảng chi tiết cước phí sử dụng của mấy trăm user (nguời dù

13g50 chiều 14-12, khi truy cập vào website medianet của SCTV ở địa chỉ www.medianet.vn/, thay cho giao diện thông thường là hiển thị một số nội dung quản lý trong đó có bảng chi tiết cước phí sử dụng của mấy trăm user (nguời dù Doomboot.A., với mục tiêu tấn công là điện thoại di động Series 60 nhằm tiêu hao năng lượng và xóa toàn bộ dữ liệu trong máy, mới đây đã được hãng F-Secure phát hiện.

Doomboot.A., với mục tiêu tấn công là điện thoại di động Series 60 nhằm tiêu hao năng lượng và xóa toàn bộ dữ liệu trong máy, mới đây đã được hãng F-Secure phát hiện. Zootopia đã ra mắt người yêu phim trên toàn thế giới và nếu bạn là fan của bộ phim này thì không thể bỏ qua trend chụp ảnh cùng Zootopia.

Zootopia đã ra mắt người yêu phim trên toàn thế giới và nếu bạn là fan của bộ phim này thì không thể bỏ qua trend chụp ảnh cùng Zootopia. Hoạt động dựa trên chuẩn bảo mật US Department of Defense, Iolo System Shield là một tiện ích có thể vô hiệu hóa được khả năng khôi phục lại dữ liệu đã xóa bằng các phần mềm Recover được cung cấp trên mạng Internet.

Hoạt động dựa trên chuẩn bảo mật US Department of Defense, Iolo System Shield là một tiện ích có thể vô hiệu hóa được khả năng khôi phục lại dữ liệu đã xóa bằng các phần mềm Recover được cung cấp trên mạng Internet. Một chuyên gia bảo mật vừa cảnh báo rằng một số vấn đề trong database nhúng, ví dụ như của công ty SleepyCat (gần đây thuộc về Oracle) có khả năng bị khai thác để lấy thông tin quan trọng.

Một chuyên gia bảo mật vừa cảnh báo rằng một số vấn đề trong database nhúng, ví dụ như của công ty SleepyCat (gần đây thuộc về Oracle) có khả năng bị khai thác để lấy thông tin quan trọng. Công nghiệp phần mềm (CNpPM) là một trong những ngành được Nhà Nước dành nhiều ưu đãi. Tuy nhiên những thuận lợi đó dường như chưa đủ đối với một ngành công nghiệp còn non trẻ và đang loay hoay tìm hướng đi như CNpPM.

Công nghiệp phần mềm (CNpPM) là một trong những ngành được Nhà Nước dành nhiều ưu đãi. Tuy nhiên những thuận lợi đó dường như chưa đủ đối với một ngành công nghiệp còn non trẻ và đang loay hoay tìm hướng đi như CNpPM. Cuối tuần qua, hãng bảo mật F-Secure đã cảnh báo người sử dụng về sự lan tràn của một loại sâu máy tính mới có tên là Nyxem.e với khả năng phá huỷ thông tin dữ liệu trong một số định dạng tệp tin phổ biến hiện nay.

Cuối tuần qua, hãng bảo mật F-Secure đã cảnh báo người sử dụng về sự lan tràn của một loại sâu máy tính mới có tên là Nyxem.e với khả năng phá huỷ thông tin dữ liệu trong một số định dạng tệp tin phổ biến hiện nay. Các dịch vụ trực tuyến mới có thể biến bạn thành "miếng mồi ngon" cho các cuộc tấn công dữ liệu cá nhân. Việc lưu trữ email, văn bản, hình ảnh và thông tin cá nhân ngày càng nhiều trên mạng có g&igr

Các dịch vụ trực tuyến mới có thể biến bạn thành "miếng mồi ngon" cho các cuộc tấn công dữ liệu cá nhân. Việc lưu trữ email, văn bản, hình ảnh và thông tin cá nhân ngày càng nhiều trên mạng có g&igr Theo nghiên cứu của tổ chức bảo mật Cybertrust, tin tặc hiện đang theo xu thế thực hiện các cuộc tấn công nhỏ lẻ hơn là các cuộc tấn công nhằm triệt phá toàn hệ thống.

Theo nghiên cứu của tổ chức bảo mật Cybertrust, tin tặc hiện đang theo xu thế thực hiện các cuộc tấn công nhỏ lẻ hơn là các cuộc tấn công nhằm triệt phá toàn hệ thống. AI

AI  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Hướng dẫn AI

Hướng dẫn AI  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy