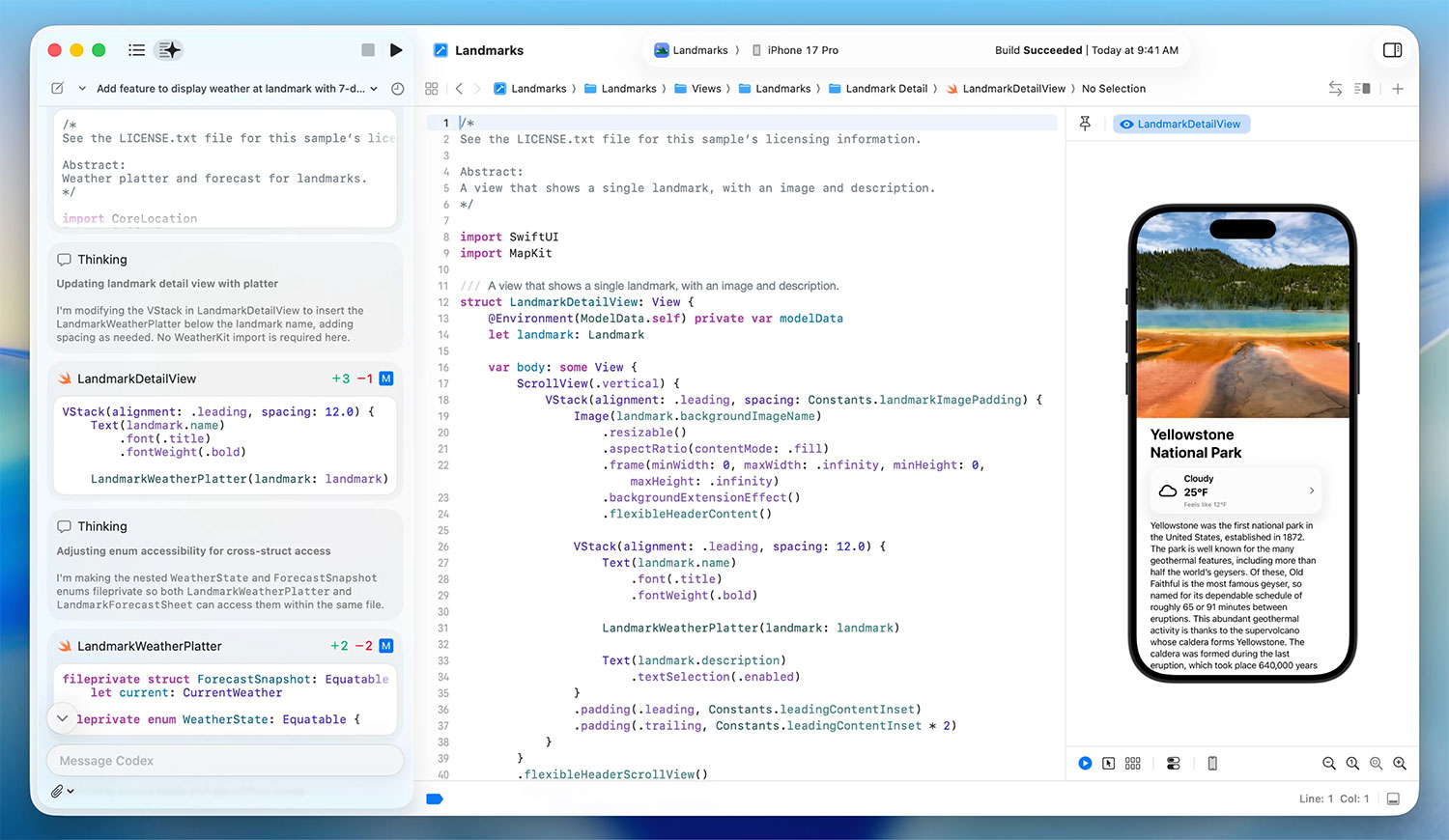

Apple vừa phát hành Xcode 26.3 dưới dạng release candidate cho toàn bộ thành viên chương trình Apple Developer Program. Điểm đáng chú ý nhất của phiên bản này là việc tích hợp trực tiếp các AI coding agent như Codex (OpenAI) và Claude Agent (Anthropic) ngay trong IDE.

Mở rộng từ các tính năng AI được giới thiệu ở Xcode 26 – vốn mang đến trợ lý lập trình mới cho việc viết và chỉnh sửa Swift – Xcode 26.3 cho phép AI agent truy cập sâu hơn vào các khả năng cốt lõi của Xcode, thay vì chỉ dừng ở mức gợi ý code đơn thuần.

Codex và Claude Agent làm được gì trong Xcode?

Codex và Claude Agent đều là những AI agent có khả năng:

- Hiểu ngữ cảnh dự án

- Lập kế hoạch cho các tác vụ nhiều bước

- Tự động thực thi các công việc phức tạp

Trong đó, Codex, được xây dựng trên các mô hình GPT của OpenAI, có thể hoạt động như một coding agent tự động hiểu cấu trúc codebase, tạo tài liệu, gợi ý tối ưu hiệu năng, và thậm chí đóng vai trò như “code reviewer 24/7”, chủ động phát hiện các lỗi nghiêm trọng

Trong khi đó, Claude Agent tận dụng Agent Skills Framework của Anthropic để trang bị cho Claude những kỹ năng và công cụ chuyên biệt. Nhờ vậy, Claude Agent có thể xử lý các tác vụ phức tạp như tạo bảng tính, sửa lỗi code thông qua Code Execution Tool.

Xcode 26.3 cũng bổ sung hỗ trợ Model Context Protocol (MCP) – một tiêu chuẩn mở do Anthropic giới thiệu vào cuối năm 2024. MCP được thiết kế để chuẩn hóa cách các mô hình AI kết nối với hệ thống bên ngoài.

Nói đơn giản, MCP đóng vai trò như “adapter chung”, cho phép ứng dụng AI kết nối với nhiều nguồn dữ liệu, API và công cụ khác nhau mà không cần xây dựng kết nối riêng cho từng hệ thống.

Hành trình AI hóa của Xcode

Apple bắt đầu tích hợp large language model (LLM) vào Xcode từ tháng 6 năm ngoái, khi công bố Xcode 26. Phiên bản này mang đến các công cụ lập trình tự động và truy vấn dạng chat, với ChatGPT được đặt làm mô hình mặc định, đồng thời cho phép tích hợp các mô hình local hoặc cloud từ bên thứ ba thông qua API key.

Ở một diễn biến liên quan, Apple gần đây cũng công bố hợp tác với Google, sử dụng các mô hình Gemini để phát triển thế hệ Siri tiếp theo. Động thái này được cho là xuất phát từ việc Apple chưa thể hiện thực hóa phiên bản Siri nâng cao từng giới thiệu tại WWDC 2024 bằng các mô hình AI nội bộ của mình.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Hàm Excel

Hàm Excel  Khoa học

Khoa học  Cuộc sống

Cuộc sống