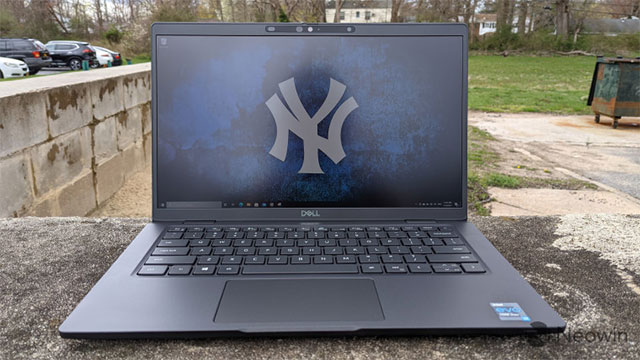

Dell vừa phát hành cảnh báo bảo mật mới với mã định danh DSA-2025-053, liên quan đến loạt lỗ hổng nghiêm trọng ảnh hưởng đến hàng triệu mẫu laptop Dell đang được sử dụng trên toàn thế giới. Các lỗ hổng này chủ yếu xuất hiện trên các model thuộc dòng sản phẩm Precision và Latitude – vốn được sử dụng phổ biến trong môi trường doanh nghiệp và cả cá nhân.

Kết quả phân tích cho thấy nguyên nhân xuất phát từ lỗ hổng phần cứng trên dòng chip Broadcom BCM5820X, cụ thể nằm trong hệ thống bảo mật ControlVault3 – cơ chế lưu trữ thông tin nhạy cảm (mật khẩu, dữ liệu sinh trắc học...) ngay trong firmware. Dell cho biết các lỗ hổng này có thể cho phép kẻ tấn công thực hiện hàng loạt các hành vi nguy hiểm bao gồm:

- Rò rỉ dữ liệu

- Ghi đè bộ nhớ ngoài vùng cho phép

- Thực thi mã độc từ xa

- Giải phóng bộ nhớ không đúng cách

Tổng cộng có 5 mã CVE đã được công bố, tất cả đều đạt điểm CVSS trên 8.0 – mức đánh giá “Cao”:

- CVE-2025-24311

- CVE-2025-25215

- CVE-2025-24922

- CVE-2025-25050

- CVE-2025-24919

Hiện Dell đã tung ra bản vá cho trình điều khiển (driver) và firmware ControlVault3, kèm theo hướng dẫn chi tiết tại trang tư vấn bảo mật DSA-2025-053.

Cũng theo công ty, khách hàng nội bộ đã được thông báo từ ngày 13/6, nhưng chỉ đến nay bản vá mới sẵn sàng để công khai. Hiện chưa ghi nhận vụ tấn công nào khai thác lỗ hổng này, nhưng Dell khuyến cáo người dùng nên cập nhật càng sớm càng tốt để đảm bảo an toàn hệ thống.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học