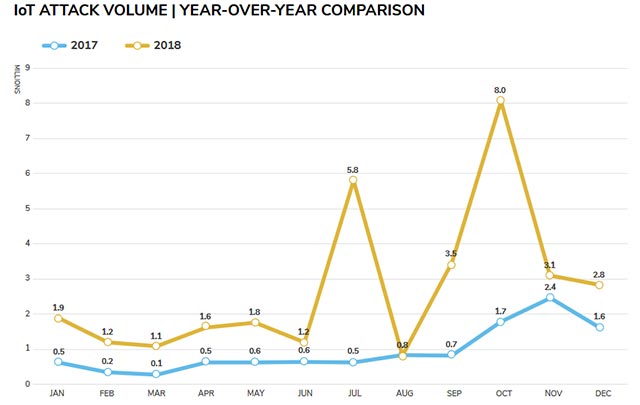

Cùng với sự phát triển bùng nổ của internet toàn cầu hóa và đặc biệt là kết nối không dây, số lượng các cuộc tấn công nhắm mục tiêu đến những thiết bị và hệ thống mạng Internet of Things (IoT) đã leo thang “đáng sợ” trong suốt năm 2018, với tổng cộng 32.7 triệu vụ xâm phạm trái phép vào cơ sở vật chất IoT đã được tổ chức giám sát an ninh mạng SonicWall phát hiện và ghi nhận, trong khi các vụ tấn công lừa đảo theo kiểu truyền thống lại đang có dấu hiệu suy giảm.

Bên cạnh đó, theo ước tính của tổ chức thống kê Statista, cho đến năm 2020, phần lớn trong tổng số 31 tỷ thiết bị IoT được kết nối với mạng internet sẽ nằm trong danh sách dễ bị lạm dụng bởi tin tặc hoặc không sở hữu hàng rào kiểm soát bảo mật phù hợp.

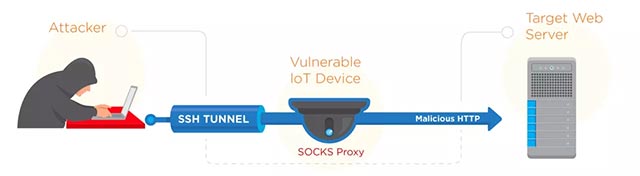

Việc không được bảo vệ bởi những hàng rào kiểm soát bảo mật đủ mạnh khiến các thiết bị IoT dễ dàng bị chiếm quyền kiểm soát, và hacker sẽ sử dụng chúng để bổ sung vào hệ thống các botnet quy mô lớn nằm trong tầm kiểm soát bằng cách khai thác những lỗ hổng bảo mật tác động đến các thiết bị IoT này với số lượng lớn, hoặc cũng có thể tiến hành chiếm quyền kiểm soát chúng bằng cách sử dụng thông tin đăng nhập mặc định công khai.

Nhiều nghiên cứu cũng đã chỉ ra rằng việc các nhà sản xuất IoT không thực hiện đầy đủ những biện pháp kiểm soát bảo mật thích hợp để bảo vệ loại thiết bị này khỏi các cuộc tấn công từ xa đã góp phần không nhỏ khiến cho số lượng các cuộc tấn công nhắm mục tiêu đến cơ sở hạ tầng IoT tăng lên đến mức kỷ lục 217.5% trong năm ngoái, tức là từ con số 10.3 triệu vụ vào năm 2017 lên đến 32.7 vụ vào năm 2018, và dự kiến sẽ còn tăng cao hơn nữa trong năm 2019 này nếu các tổ chức, doanh nghiệp không sớm đưa ra những biện pháp phòng vệ hợp lý.

Cụ thể hơn, hầu hết các botnet tích lũy số lượng lớn thiết bị IoT trong năm ngoái được SonicWall theo dõi có nguồn gốc từ Hoa Kỳ, với "hơn 46% botnet toàn cầu có nguồn gốc từ các địa chỉ IP có trụ sở tại xứ Cờ Hoa, theo sau là Trung Quốc với 13%".

May mắn thay, đa số những cuộc tấn công DDoS và spam mà qua đó các tác nhân xấu tận dụng botnet có thể được ngăn chặn một cách hiệu quả bằng cách sử dụng "các công cụ điều khiển bộ lọc nội dung để chặn lưu lượng truy cập không mong muốn hoặc truy cập độc hại từ một số IP, quốc gia gốc hoặc tên miền về một vài chủ đề nhất định".

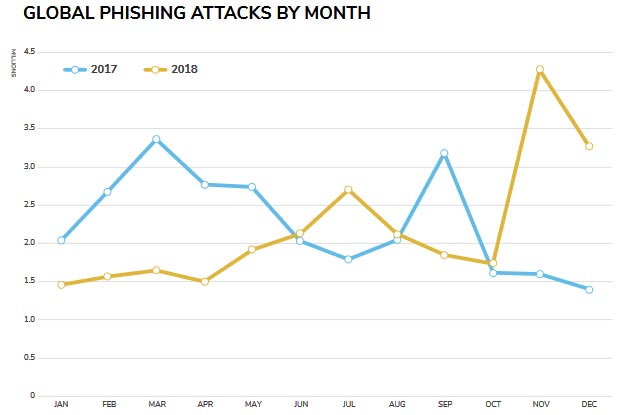

Mặt khác, năm 2018 đã chứng kiến sự sụt giảm trong số lượng các cuộc tấn công phishing, phương thức tấn công phổ biến nhất thường được sử dụng bởi những tác nhân độc hại, mà trên thực tế là giai đoạn lây nhiễm ban đầu trong hầu hết các chiến dịch lừa đảo, chiếm đoạt dữ liệu. Tuy nhiên, mặc dù có sự suy giảm về số lượng nhưng quy mô cũng như thiệt hại từ kiểu tấn công này vẫn còn ở mức khá lớn.

Nói một cách chính xác hơn thì trong khi lừa đảo là nhân tố gần như góp mặt liên tục trong các cuộc tấn công dựa trên phần mềm độc hại, các công ty và người dùng quy mô hộ gia đình đang ngày càng có nhận thức rõ ràng hơn về sự nguy hiểm cũng như hậu quả của nó. Bên cạnh đó, các cuộc tấn công dựa trên email cũng đã phát triển một cách tinh vi khi nhiều nhà nghiên cứu bảo mật thấy rằng "thay vì triển khai các chiến dịch lớn, vô mục đích, tội phạm mạng có xu hướng tung ra những cuộc tấn công vào các hệ thống có tính khả thi cao, ví dụ như lừa đảo email doanh nghiệp (Business Email Compromise - BEC)".

Theo thông tin được nêu trong 2019 Cyber Threat Report thì "năm 2018, SonicWall đã ghi nhận 26 triệu cuộc tấn công lừa đảo trên toàn thế giới, giảm 4.1% so với năm 2017. Trong thời gian đó, trung bình mỗi khách hàng của SonicWall phải đối mặt với 5.488 cuộc tấn công lừa đảo".

"Mối quan tâm của nhận loại về an ninh và quyền riêng tư đang trở nên cấp thiết hơn bao giờ hết. Đội ngũ an ninh mạng và chính phủ ở mỗi quốc gia phải hợp tác với nhau một cách chặt chẽ, có hiệu quả để xây dựng một môi trường internet an toàn hơn, giảm thiểu rủi ro và đồng thời tạo dựng niềm tin của người dân đối với chính phủ, của người tiêu dùng đối với doanh nghiệp", ông Michael Chertoff, Chủ tịch điều hành và đồng sáng lập của Tập đoàn Chertoff, kiêm cựu Bộ trưởng An ninh Nội địa Hoa Kỳ chia sẻ.

Ngoài ra, "báo cáo này cũng mang đến những phân tích quan trọng về sự phát triển của các chiến thuật và phương pháp đe dọa bảo mật trên không gian mạng. Trong bối cảnh các tổ chức đang ngày càng có xu hướng dựa nhiều hơn vào số liệu phân tích để hiểu và dự báo khả năng rủi ro, thông tin này sẽ giúp ích rất nhiều cho doanh nghiệp và đồng thời là cả chính phủ trong việc đưa ra những quyết định sáng suốt trong hoạt đầu tư vào hệ thống bảo mật của mình”.

Dữ liệu đằng sau các số liệu thống kê được trình bày trong Báo cáo mối đe dọa Điện tử năm 2019 (2019 Cyber Threat Report) của SonicWall xuất phát từ những nỗ lực của các nhà nghiên cứu tình báo bảo mật thuộc đội ngũ SonicWall Capture Labs. Cụ thể, họ đã phải tiến hành phân tích "hơn 200.000 sự kiện và mẫu phần mềm độc hại được ghi nhận hàng ngày để qua đó thực hiện các phép so sánh, phân tích và ghi lại hoạt động tội phạm trực tuyến".

- Đã có 12.449 vụ vi phạm dữ liệu nghiêm trọng được ghi nhận trong năm 2018, tăng 424% so với năm 2017

SonicWall Capture Threat Network đã được sử dụng để thu thập và ghi lại các sự kiện và mẫu phần mềm độc hại với sự trợ giúp của khoảng 1 triệu cảm biến bảo mật, đến từ khoảng 215 quốc gia và vùng lãnh thổ trên khắp thế giới.

Bên cạnh các thông tin nêu trên Cyber Threat Report 2019 của SonicWall cũng bao gồm những phát hiện quan trọng sau:

- 10.52 tỷ vụ tấn công bằng phần mềm độc hại đã bị chặn vào năm 2018, mức cao nhất từng được ghi nhận cho đến nay bởi SonicWall.

- Hơn 2.8 triệu cuộc tấn công sử dụng phần mềm độc hại được mã hóa đã bị chặn trong năm 2018, tăng 27% so với năm 2017 so với năm 2017.

- Số lượng các cuộc tấn công đòi tiền chuộc (ransomware) đã tăng 11% so với năm trước.

- Số lượng các cuộc tấn công ứng dụng web đã tăng 56% so với năm 2017.

- 3.9 nghìn tỷ lần cố gắng xâm nhập trái phép vào các hệ thống mạng, cơ sở dữ liệu đã được ghi nhận.

Tính hình sẽ vẫn rất khó đoán định trong năm 2019

Trong các tin tức liên quan, theo báo cáo của Avast vào tháng 2 vừa qua thì đã có tới 40.8% hệ thống nhà thông minh đi kèm với ít nhất một thiết bị IoT dễ bị tấn công từ xa, 33% trong số đó dễ bị tổn thương do sử dụng phần mềm đã lỗi thời với các vấn đề bảo mật chưa được vá, trong khi khoảng 2/3 bị hack bởi hệ thống bảo mật yếu kém.

Bên cạnh đó, các thiết bị IoT y tế (Medical IoT - IoMT) được đánh giá là mục yếu ưa thích hàng đầu của tin tặc do thường sử dụng hệ điều hành đã lỗi thời hoặc chứa quá nhiều lỗ hổng bảo mật. Đáng lo ngại hơn, theo phân tích của Check Point Research thì trong nhiều trường hợp, các thiết bị này thường bị xâm nhập dễ dàng và do đó đã làm lộ ra dữ liệu nhạy cảm của không ít bệnh nhân. Dữ liệu này sau đó thường được kẻ gian rao bán trên thị trường chợ đen.

Ngoài ra, theo nghiên cứu được thực hiện bởi nhà phân tích bảo mật Dor Azouri của SafeBreach vào đầu tháng 3 thì nhiều thiết bị Windows 10 IoT Core đã bị phát hiện trợ thành nạn nhân của các cuộc tấn công thực thi lệnh từ xa, cho phép các tác nhân độc hại chạy mã tùy ý với những đặc quyền hệ thống và không phải trải qua quá trình xác thực.

Chưa dừng lại ở đó, Trend Micro cũng đã chỉ ra trong một báo cáo bảo mật của mình rằng phần mềm lỗi thời trên các thiết bị hỗ trợ UPnP cho phép kẻ tấn công có thể khai thác một loạt lỗ hổng ẩn chứa trong những thư viện UPnP được sử dụng bởi nhiều hệ thống máy chủ và trình tiện ích khác nhau có thể truy cập qua Internet.

Như vậy có thể thấy rằng, 2019 vẫn sẽ là một năm đầy thách thức đối với việc bảo đảm tình hình an ninh mạng trên các thiết bị IoT nói riêng và trên toàn bộ mạng lưới internet toàn cầu nói chung.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ