Hôm nay 12/5, kỉ niệm tròn 01 năm ngày mã độc tống tiền WannaCry bùng phát thành “đại dịch” toàn cầu.

Đã 1 năm trôi qua kể từ ngày xảy ra một trong những sự cố về bảo mật lớn nhất trong lịch sử. Nhưng không phải chuyện cứ qua là xong, theo dữ liệu thống kê của công ty cung cấp phần mềm diệt virus ESET thì “trái tim” của WannaCry, lỗ hổng EternalBlue đang lớn mạnh và phổ biến hơn bao giờ.

EternalBlue được cho là do Cơ quan an ninh quốc gia Mỹ phát triển, nằm trong bộ công cụ được nhóm hacker The Shadow Brokers đánh cắp từ máy chủ của NSA năm 2016, sau đó tuồn lên mạng vào khoảng từ 8/2016 đến 4/2017.

Khởi đầu mờ nhạt

EternalBlue bị khai thác và trở thành cơ chế chính để mã độc tống tiền WannaCry xâm nhập máy tính, sau đó các ransomware như NotPetya hay Bad Rabbit cũng khai thác bằng cách tương tự.

Theo IBM X-Force, chỉ riêng vụ WannaCry đã gây thất thoát 8 tỉ đô trên khắp 150 quốc gia. Nhưng phiên bản đầu của EternalBlue không hề hoàn hảo, chỉ chạy được trên Windows 7, Windows Server 2008 và crash trên Windows XP.

EternalBlue gây thiệt hại lớn trong vụ WannaCry nhưng lại rất ít tác giả mã độc biết cách dùng nên sau đó số người dùng lỗ hổng này đã giảm mạnh.

- Petya là gì? NotPetya là gì? Nó có thực sự là ransomware không hay còn nguy hiểm hơn nữa?

- Tất tần tật về WannaCry, Ransomware gây hoang mang suốt mấy ngày qua

Trở thành hàng hóa bán chạy trên thị trường malware

Mọi chuyện thay đổi sau khi WannaCry và NotPetya đã đi qua. các nhà nghiên cứu an ninh đưa EternalBlue lên nhiều nên tảng, như Windows 8 và Server 2012, thậm chí cả Windows 10, khiến khả năng khai thác nhiều hơn, biến EternalBlue thành món hàng được nhiều tác giả malware mong muốn.

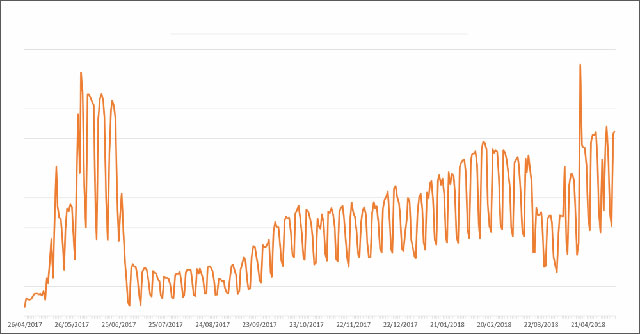

Số vụ phát hiện EternalBlue giai đoạn 2017-2018 của ESET

Vài tháng sau, EternalBlue lấn sân sang cả việc đào tiền ảo và các nhóm gián điệp chính phủ.

Sống nhờ các hệ thống chưa được vá

Dù EternalBlue không còn được dùng nhiều như trước để phát tán mã độc tống tiền nhưng hầu hết người dùng không biết rằng nó vẫn là 1 trong những mối hiểm họa lớn nhất hiện nay. Không chỉ vì vẫn có những người đang miệt mài tìm cách khai thác nó cho các chiến dịch độc hại của mình, mà còn bởi còn có rất nhiều thiết bị dễ bị nhiễm độc.

Theo Nate Warfield, đến từ Microsoft Security Response Center, có nhiều máy Windows vẫn đang “trưng” dịch vụ SMB của mình lên mạng. EternalBlue cũng là 1 trong các lý do khiến Microsoft vô hiệu hóa SMBv1 (vốn là đối tượng mà EternelBlue hướng tới) trên bản OS mới.

- Microsoft sẽ tắt SMBv1 trong Windows Starting vào mùa thu này

- Người dùng Windows SMB nên đóng một số cổng để phòng tránh WannaCry

EternalBlue sẽ còn là mối đe dọa nhiều năm nữa

Công ty Krypto Logic, nơi đã chặn được cơn hoành hành của WannaCry, cho rằng tàn dư của WannaCry vẫn dùng EternalBlue để tìm nạn nhân mới, quét hàng triệu triệu bị trên Internet để tìm các máy tính chưa được vá và khai triển EternalBlue.

Họ có thể chặn WannaCry mã hóa tập tin nhưng lỗ hổng EternalBlue dùng để phát tán WannaCry vẫn hoạt động bình thường. Còn có máy chưa cài đặt bản vá thì EternalBlue còn thành công và còn là mối đe dọa.

Xem thêm:

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ