Một gia đình malware mới được phát hiện có tên CoinMiner đang gây cho nhiều người dùng và các công ty bảo mật nhiều vấn đề, rất khó ngăn chặn hay phát hiện rõ sự kết hợp của nhiều đặc điểm riêng biệt.

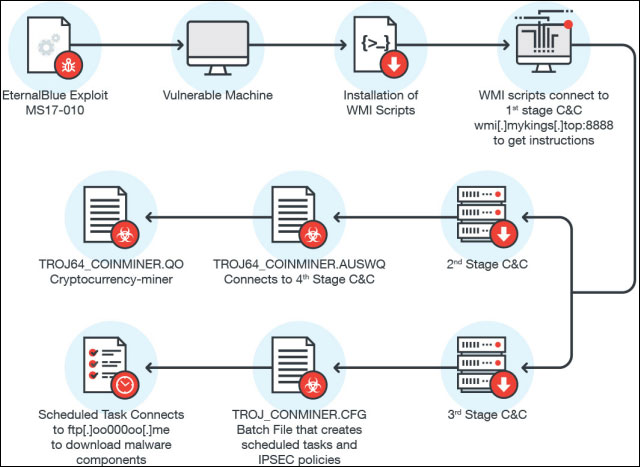

Malware - một công cụ đào tiền kỹ thuật số - sử dụng lỗ hổng của NSA EternalBlue để lây nhiễm nên nạn nhân và WMI toolkit (Windows Management Instrumentation) làm phương thức chạy lệnh trên hệ thống bị nhiễm. Ngoài ra, CoinMiner còn chạy trên bộ nhớ (malware không có tập tin - fileless), sử dụng nhiều lớp lệnh và máy chủ kiểm soát để triển khai các kịch bản cần thiết để lây nhiễm lên nạn nhân.

Tất cả những điều này tạo nên một hỗn hợp gây rắc rối cho các máy tính cũ, chạy những phần mềm diệt virus không còn phù hợp với các kỹ thuật lây nhiễm mới.

Tránh bị lây nhiễm với CoinMiner bằng cách tắt SMBv1

Để tránh bị lây nhiễm với CoinMiner, có một số biện pháp người dùng cần thực hiện. Đơn giản nhất là ngăn bước lây nhiễm đầu tiên, EternalBlue, một lỗ hổng SMB được NSA phát triển và bị rò rỉ trên mạng bởi nhóm hacker Shadow Brokers. Nó cũng là chiêu thức được dùng trong các đợt tấn công WannaCry và NotPetya.

Người dùng cần đảm bảo cài đặt bản vá bảo mật MS17-010 của Microsoft hay ít nhất là tắt giao thức SMBv1 trên máy của mình để CoinMiner không có cách nào tiếp cận.

Tắt WMI

Trong trường hợp giao thức trên cần phải dùng để có được tương tác mạng thì vẫn có thể tránh CoinMiner bằng cách bảo vệ mình khỏi bước khai thác thứ 2 của malware, đó là WMI - bộ công cụ được tích hợp trong các phiên bản Windows.

CoinMiner sử dụng WMI để tải kịch bản và các thành phần cần thiết khác để lây nhiễm máy tính và sau đó sẽ tải và chạy tập tin nhị phân CoinMiner thực sự.

Quy trình xâm nhập máy tính của CoinMiner

Trend Micro, công ty đã phát hiện ra CoinMiner khuyến nghị tắt WMI trên máy nếu không cần thiết hoặc ít nhất cũng giới hạn truy cập WMI tới chỉ 1 tài khoản admin, chỉ nhân viên IT mà thôi.

Hướng dẫn cách tắt SMBv1 và WMI được đưa ra tại địa chỉ này https://support.microsoft.com/en-us/help/2696547/how-to-enable-and-disable-smbv1-smbv2-and-smbv3-in-windows-and-windows và https://msdn.microsoft.com/en-us/library/aa826517(v=vs.85).aspx. Để có thông tin chi tiết hơn, Trend Micro cũng đưa ra báo cáo kỹ thuật chi tiết từng bước lây nhiễm của CoinMiner. http://blog.trendmicro.com/trendlabs-security-intelligence/cryptocurrency-miner-uses-wmi-eternalblue-spread-filelessly/

CoinMiner không phải là công cụ đào tiền kỹ thuật số đầu tiên sử dụng EternalBlue để tấn công nạn nhân. Adylkuzz là malware đầu tiên thuộc loại này, bắt đầu tấn công ngay sau khi nhóm Shadow Brokers rò rỉ nó trên mạng. Mặt khác, CoinMiner là một trong sốt ít các những công cụ đào tiền ảo không có chương trình (fileless).

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ