Theo thống kê của tổ chức bảo mật CSO, có đến hơn 80% tổ chức, doanh nghiệp đã và đang sử dụng dịch vụ từ 2 hoặc nhiều nhà cung cấp cơ sở hạ tầng đám mây công cộng, và gần hai phần ba trong số đó đang sử dụng dịch vụ của từ 3 nhà cung cấp trở lên. Trên thực tế, những vấn đề gặp phải trong việc dịch chuyển các nền tảng, mô hình công nghệ thông tin cấp doanh nghiệp sang mô hình đám mây cũng đem lại những mối lo ngại nghiêm trọng đối với vấn đề bảo mật dữ liệu và an toàn thông tin. Thời gian là một trong những yếu tố cực kỳ quan trọng trong quá trình này. Tuy nhiên, với yêu cầu phải đẩy nhanh đến mức tối đa quá trình chuyển dịch lên nền tảng đám mây, các tổ chức, doanh nghiệp sẽ phải đứng trước thách thức liên quan đến những mối đe dọa bảo mật tiềm tàng phát sinh từ bất kỳ điểm yếu nào trong môi trường đám mây.

An toàn đám mây (Cloud safety) là thuật ngữ đề cập đến một tập hợp các chính sách, quy trình và công nghệ sẽ phải kết hợp cùng với nhau một cách chặt chẽ nhằm bảo vệ an toàn cho các hệ thống dựa trên đám mây nói chung. Suy cho cùng thì mục tiêu của an toàn đám mây vẫn là để bảo vệ dữ liệu, quyền riêng tư và đồng thời đặt ra các quy tắc xác thực bảo mật hiệu quả cho cả người dùng và thiết bị.

Các phần mềm liên quan đến bảo mật đám mây có thể được cấu hình theo nhu cầu chính xác của từng doanh nghiệp, tổ chức cụ thể. Do đó, chúng có thể được quản lý theo cách hợp lý hóa tối đa cho từng hoạt động công nghệ thông tin nhất định. Ngoài ra, các phần mềm này cũng có thể được xây dựng để cho phép hướng sự tập trung nhiều hơn đến những nhiệm vụ quan trọng khác.

Theo nghiên cứu của CIO, tính đến thời điểm hiện tại, có đến gần 96% các tổ chức, doanh nghiệp đang sử dụng những dịch vụ liên quan đến điện toán đám mây. Thêm vào đó, theo báo cáo của Forbes, thiệt hại gây ra từ các vụ vi phạm dữ liệu trên toàn cầu mỗi năm có giá trị ước tính lên đến 3.86 triệu đô la. Những con số này ngầm nói lên rằng trong bối cảnh mà việc sử dụng các dịch vụ đám mây gần như trở thành bắt buộc như hiện nay, nền tảng bảo mật đám mây nói chung cũng sẽ phải đạt được tốc độ phát triển tương xứng.

Nếu một tổ chức không ưu tiên đầu tư cho bảo mật và đồng thời không nhận ra được giá trị của các phần mềm giám sát toàn vẹn hệ thống, họ sẽ phải trả một cái giá rất đắt, thậm chí là phá sản. Tuy nhiên, các nhà quản lý công nghệ thông tin cũng nên chủ động biết rằng họ phải cung cấp cho môi trường đám mây sự bảo vệ cần thiết và phù hợp.

Dưới đây là 5 bước cơ bản để thiết lập nên một nền tảng bảo mật đám mây hiệu quả được đúc kết bởi các chuyên gia đến từ CSO, mời các bạn tham khảo.

5 bước cơ bản cho một nền tảng bảo mật đám mây hiệu quả

Xây dựng các chiến lược bảo mật

Các nhà cung cấp dịch vụ đám mây thường sẽ là đơn vị chịu trách nhiệm mang đến cho khách hàng của mình (các doanh nghiệp) một tấm lá chắn bảo mật tiền tuyến mạnh mẽ. Tuy nhiên, các tổ chức cũng nên tạo lập thêm cho mình những biện pháp bảo mật và tuân thủ bổ sung. Một lợi thế khác là những công cụ bảo mật như vậy có thể giúp rút ngắn đáng kể thời gian giữa các lần kiểm tra an ninh quan trọng hàng năm hoặc hàng quý, hàng tháng, hàng tuần hoặc thậm chí hàng ngày nhằm xác định và xử lý nhanh gọn bất kỳ lỗ hổng nào trước khi chúng có thể bị lợi dụng để gây thiệt hại cho hệ thống.

Công cụ báo cáo sự cố cũng là một yếu tố cần thiết, có nhiệm vụ phát hiện các điểm yếu hệ thống cơ bản. Các quy trình quét bảo mật có thể được lên lịch tự động hoặc tiến hành thủ công để tìm ra bất kỳ lỗ hổng bảo mật nào trên hệ thống. Tất nhiên, việc lựa chọn xem tần suất giám sát toàn vẹn như thế nào là hợp lý sẽ còn phải phụ thuộc vào quyết định của nhà quản lý và tình hình thực tiễn.

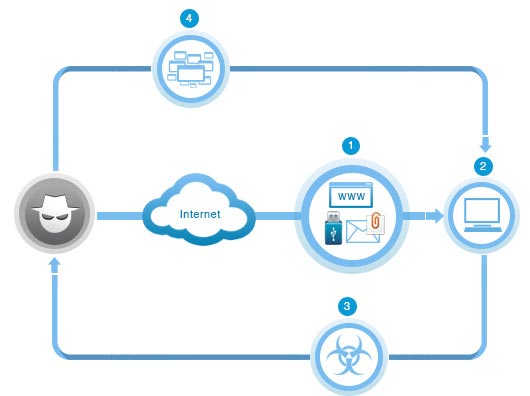

Cảnh giác cao độ với các cuộc tấn công APT

Các hàng rào bảo mật cơ bản đang được triển khai rộng rãi hiện nay như phần mềm chống virus hay tường lửa có thể không mang đến đủ sức mạnh để đương đầu với những phương thức tấn công phức tạp, tiên tiến nhắm mục tiêu đến các dịch vụ đám mây. Do đó, sự xuất hiện của các hàng rào bảo mật bổ sung sẽ đóng vai trò cực kỳ quan trọng. Advanced persistent threats (APT) - một tập hợp các quá trình tấn công hệ thống máy tính bí mật và liên tục, thường được sắp xếp bởi một người hoặc một nhóm người nhắm vào một thực thể cá biệt - là một trong những mối nguy hiểm hàng đầu đối với các hệ thống dựa trên đám mây bởi việc nhận diện chúng trong môi trường đám mây là vô cùng khó khăn. Tất nhiên vẫn có những đặc điểm có thể giúp xác định một cuộc tấn công APT, do đó các tổ chức nên đầu tư nhiều hơn trong việc xây dựng hệ thống phòng thủ hữu hiệu cho những cuộc tấn công dạng này.

Phát hiện và giảm thiểu rủi ro

100.000 đô la là con số thiệt hại trung bình đối với mỗi giờ mà một hệ thống công nghệ thông tin doanh nghiệp điển hình buộc phải ngừng hoạt động hoặc tê liệt trước các cuộc tấn công. Do vậy công đoạn phát hiện và giảm thiểu rủi ro cũng là một bước quan trọng mà doanh nghiệp không nên xem nhẹ. Một trong những cách tốt nhất để để giữ an toàn và giảm thiểu tối đa rủi ro cho đám mây của bạn đó là lên kế hoạch cho những trường hợp xấu nhất có thể xảy ra. Chẳng hạn như việc kho dữ liệu có thể được khôi phục lại nhanh như thế nào, mức độ đầy đủ ra sao, có thất thoát quá nhiều hay không? Sau đó mới tính đến chuyện tìm xem có cách nào để ngăn chặn thảm họa bảo mật xảy ra ngay từ đầu hay không.

Một kế hoạch khắc phục thảm họa đám mây tỉ mỉ và hợp lý có thể đóng vai trò như một giải pháp hữu hiệu bậc nhất, đặc biệt là khi kho dữ liệu hệ thống được quan tâm đúng mức. Bên cạnh đó, để tạo lập được các biện pháp bảo vệ thực sự đối với thiết bị điểm cuối và tài sản dữ liệu, khả năng khắc phục sự cố khi bị phát hiện sẽ là một trong những điều kiện tiên quyết.

Phát hiện lỗ hổng trên các nền tảng đám mây

Suy cho cùng thì dữ liệu cho dù được lưu trữ trên đám mây hay trong hệ thống cục bộ vẫn sẽ cần phải được bảo vệ bởi những giải pháp bảo mật, và đồng thời các giải pháp bảo mật cũng sẽ cần phải được quản lý và định cấu hình rõ ràng. Tuy nhiên cũng đừng bỏ qua khâu phát hiện sớm lỗ hổng bảo mật trên các nền tảng đám mây.

Lỗ hổng trên nền tảng đám mây nghe có vẻ “cao siêu” nhưng thực chất chúng có thể chỉ đơn thuần là những vấn đề phát sinh trong khâu sao lưu dữ liệu, bảo mật ứng dụng, truy cập quá mức, theo dõi người dùng, hay các mối lo ngại về mật khẩu. Bởi các thiết bị và ứng dụng bổ sung thường được bao gồm trong một tổ chức doanh nghiệp, do đó sẽ phải cần đến các công cụ bổ sung để giúp đánh giá lỗ hổng cũng như mối đe dọa bảo mật hiện hữu trên đám mây.

Những đội ngũ IT lành nghề nên được giao nhiệm vụ phát hiện và xác định bất kỳ chỉ số nào liên quan đến sự chiếm đoạn hay vi phạm mang màu sắc bảo mật.

Thực hành “vệ sinh” an toàn thông tin

Cuối cùng, hãy kiểm tra và “làm sạch” tài khoản của bạn, cũng như cắt đứt mọi quyền truy cập đám mây đối với những đối tượng mà bạn cho rằng “không đủ tiêu chuẩn”. Hãy bắt đầu với việc kiểm tra các đặc quyền người dùng và tài khoản đám mây của mình. Không nên có bất cứ trường hợp tài khoản người dùng nào được miễn kiểm tra. Người dùng nên được cung cấp thêm nhiều quyền cần thiết để thực hiện công việc của họ. Bên cạnh đó, việc cắt giảm quyền truy cập cũng có thể giúp bạn tránh các lỗ hổng và rủi ro không đáng có.

Trên đây là 5 bước cơ bản để tạo dựng lên một nền tảng bảo mật đám mây hiệu quả. Hy vọng các thông tin trong bài hữu ích với bạn!

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

![[Infographic] Cách để trở thành người dùng "quyền lực" của Google Drive](https://st.quantrimang.com/photos/image/2019/01/16/gg-drive-640-size-220x115-znd.jpg)

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ