Theo các nhà nghiên cứu Kaspersky, dưới sự hỗ trợ của AI, khoảng 61% mật khẩu có thể bị bẻ khóa trong chưa đầy một phút, cao gần ba lần so với phương thức bẻ khóa truyền thống.

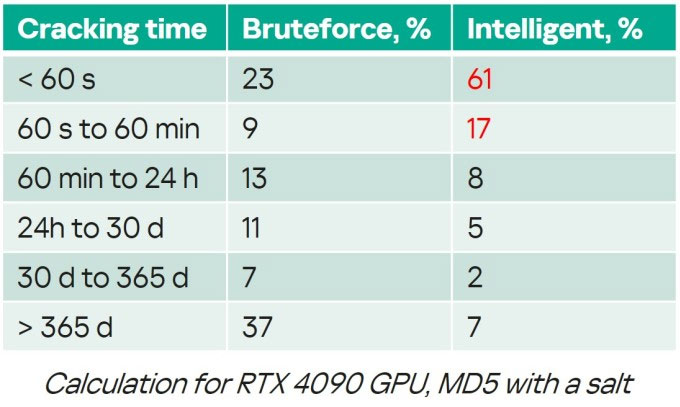

Mật khẩu hiện thường được người dùng tạo dưới dạng văn bản thuần túy, sau đó hàm băm (hash) sẽ tạo chuỗi ký tự gần như không thể đọc hay đảo ngược. Để dò tìm mật khẩu, hacker thường dùng phương pháp brute-force (tấn công vét cạn), tức chạy thử các chuỗi ký tự cho đến khi trúng mật khẩu. Theo nghiên cứu của Kaspersky, khoảng 23% mật khẩu có thể bị dò tìm dưới 60 giây bằng cách này, 9% bị bẻ khóa trong 1-60 phút.

Tuy nhiên trong bối cảnh AI phát triển và bị lợi dụng cho mục đích xấu, kẻ tấn công có thể xây dựng các mô hình AI riêng để cải thiện khả năng dò đoán, thậm chí đảo ngược mật khẩu đã mã hóa thành ký tự ban đầu, tận dụng các mật khẩu bị lộ từ trước. Ví dụ các mô hình này sẽ sử dụng nguồn dữ liệu là 10 tỷ mật khẩu bị lộ hồi tháng 7 để dò tìm mật khẩu.

Nhóm nghiên cứu AI tại Kaspersky đã đào tạo một mô hình AI để phân tích mật khẩu bị rò rỉ. Kết quả, khoảng 32% mật khẩu có thể bị khôi phục từ dạng băm trong thời gian dưới 60 phút.

Khi chạy ứng dụng AI trên phần cứng GPU RTX 4090 và hàm băm MD5 với tốc độ 164 tỷ hash mỗi giây, kết quả nhận được là khoảng 61% mật khẩu bị bẻ khóa chỉ trong 60 giây và 17% bị bẻ khóa trong 1-60 phút, cao gấp ba lần so với phương thức brute-force kiểu cũ.

Thống kê tỷ lệ bẻ khóa mật khẩu theo từng khoảng thời gian giữa phương thức brute-force và ứng dụng AI (phải) của Kaspersky. Ảnh chụp màn hình

Thói quen đặt mật khẩu của người dùng sử dụng ký tự liên quan hoặc chuỗi ký tự phổ biến như "admin", "password", "qwerty12345", "nguyen"... là một trong các yếu tố giúp AI dễ bẻ khóa.

Các chuyên gia khuyến nghị, người dùng nên đặt mật khẩu dài, chứa cả chữ cái, chữ số, ký tự đặc biệt, hoặc sử dụng trình tạo mật khẩu ngẫu nhiên để giảm khả năng bị bẻ khóa.

Trong bối cảnh AI ngày càng được ứng dụng vào cuộc sống, công việc, những kẻ tấn công cũng có thêm nhiều phương thức mới.

AI là công cụ mạnh mẽ ngày càng được ứng dụng nhiều vào cuộc sống, công việc nhưng kẻ xấu cũng có thể sử dụng nó cho mục đích xấu như viết mã độc, tự động hóa cuộc tấn công, tạo cuộc tấn công phi kỹ thuật vào người dùng.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ  Chuyện công nghệ

Chuyện công nghệ

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống